网络协议SNMP分析技术

内容一:

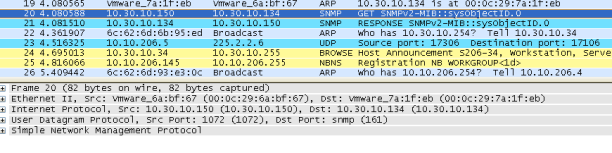

1. 打开Ethereal软件开始抓包, 输入命令:

snmputil get [目标主机IP地址] public .1.3.6.1.2.1.1.2.0

停止抓包。对SNMP包进行过滤。

2. 找出一对snmp协议请求包和相对应的应答包。给出抓包结果截图。

3.对上面这对请求和应答包进行分析,根据SNMP协议数据包格式填值。

请求包报文分析

|

IP |

Source字段值 |

10.30.10.150 |

|

Destination字段值 |

10.30.10.134 |

|

|

UDP |

Source Port字段值 |

1072 |

|

Destination Port字段值 |

161 |

|

|

SNMP |

版本 |

1(0) |

|

共同体 |

public |

|

|

PDU类型 |

RESPONSE (2) |

|

|

请求标识符 |

OXOOOOOOO1 |

|

|

差错状态 |

NO ERROR (0) |

|

|

差错索引 |

0 |

|

|

OID |

1.3.6.1.2.1.1.2.0 |

|

|

Value |

SNMPV2-SMI::ENTERPRISES.311.1.1.3.1.1 |

应答包报文分析

|

IP |

Source字段值 |

10.30.10.150 |

|

Destination字段值 |

10.30.10.134 |

|

|

UDP |

Source Port字段值 |

1072 |

|

Destination Port字段值 |

SNMP(161) |

|

|

SNMP |

版本 |

1 (0) |

|

共同体 |

Public |

|

|

PDU类型 |

GET (0) |

|

|

请求标识符 |

0X00000001 |

|

|

差错状态 |

NO ERROR (0) |

|

|

差错索引 |

0 |

|

|

OID |

1.3.6.1.2.1.1.2.0 |

|

|

Value |

NULL |

内容二:

1. 通过snmptuil.exe与SNMP交互:

输入snmputil walk [目标主机IP地址] public .1.3.6.1.2.1.1命令列出目标主机的系统信息。

2.打开Ethereal软件开始抓包,再次输入上面命令后,停止抓包。对SNMP包进行过滤。给出抓包结果截图。

3. 找出一对snmp协议请求包和相对应的应答包。

4.对上面这对请求和应答包进行分析,根据SNMP协议数据包格式填值。

请求包报文分析

|

IP |

Source字段值 |

10.30.10.150 |

|

Destination字段值 |

10.30.10.134 |

|

|

UDP |

Source Port字段值 |

1082 |

|

Destination Port字段值 |

161 |

|

|

SNMP |

版本 |

1(0) |

|

共同体 |

public |

|

|

PDU类型 |

GET-NEXT (1) |

|

|

请求标识符 |

0x00000001 |

|

|

差错状态 |

NO ERROR (0) |

|

|

差错索引 |

0 |

|

|

OID |

1.3.6.1.2.1.1 |

|

|

Value |

NULL |

应答包报文分析

|

IP |

Source字段值 |

10.30.10.134 |

|

Destination字段值 |

10.30.10.150 |

|

|

UDP |

Source Port字段值 |

161 |

|

Destination Port字段值 |

1082 |

|

|

SNMP |

版本 |

1(0) |

|

共同体 |

Public |

|

|

PDU类型 |

Response (2) |

|

|

请求标识符 |

0x00000001 |

|

|

差错状态 |

NO ERROR (0) |

|

|

差错索引 |

0 |

|

|

OID |

1.3.6.1.2.1.1.1.0 |

|

|

Value |

Hardware :x86 family 6 model 23 stepping 10 at/at compatible – softvare : windows 2000 version 5.1 ( build 2600 multiprocessor free) |

网络协议SNMP分析技术的更多相关文章

- PYTHON黑帽编程1.5 使用WIRESHARK练习网络协议分析

Python黑帽编程1.5 使用Wireshark练习网络协议分析 1.5.0.1 本系列教程说明 本系列教程,采用的大纲母本为<Understanding Network Hacks At ...

- Linux内核--网络栈实现分析(四)--网络层之IP协议(上)

本文分析基于Linux Kernel 1.2.13 原创作品,转载请标明http://blog.csdn.net/yming0221/article/details/7514017 更多请看专栏,地址 ...

- [转帖]InfiniBand技术和协议架构分析

InfiniBand技术和协议架构分析 2017年06月06日 20:54:16 Hardy晗狄 阅读数:15207 标签: 云计算存储Infiniband 更多 个人分类: 存储云计算 版权声明 ...

- 网络协议自动化逆向工具开山鼻祖discoverer 分析

本文系原创,转载请说明出处:信安科研人 也可关注微信公众号:信安科研人 原论文发表在2007年的USENIX上,链接如下:https://www.usenix.org/legacy/event/sec ...

- linux 网络协议分析---3

本章节主要介绍linxu网络模型.以及常用的网络协议分析以太网协议.IP协议.TCP协议.UDP协议 一.网络模型 TCP/IP分层模型的四个协议层分别完成以下的功能: 第一层 网络接口层 网络接口层 ...

- TFTP网络协议分析---15

TFTP网络协议分析 周学伟 文档说明:所有函数都依托与两个出口,发送和接收. 1:作为发送时,要完成基于TFTP协议下的文件传输,但前提是知道木的PC机的MAC地址,因为当发送TFTP请求包时必须提 ...

- NS2仿真:两个移动节点网络连接及协议性能分析

NS2仿真实验报告2 实验名称:两个移动节点网络连接及协议性能分析 实验日期:2015年3月9日~2015年3月14日 实验报告日期:2015年3月15日 一.实验环境(网络平台,操作系统,网络拓扑图 ...

- Wireshark数据抓包分析——网络协议篇

Wireshark数据抓包分析--网络协议篇 watermark/2/text/aHR0cDovL2Jsb2cuY3Nkbi5uZXQvZGF4dWViYQ==/ ...

- InfiniBand技术和协议架构分析

Infiniband开放标准技术简化并加速了服务器之间的连接,同时支持服务器与远程存储和网络设备的连接. IB技术的发展 1999年开始起草规格及标准规范,2000年正式发表,但发展速度不及Rapid ...

随机推荐

- [Go] gocron源码阅读-flag包实现命令行参数获取

调用flag包可以方便的获取到命令行中传递的参数,比如可以实现类似nginx执行程序获取命令行参数执行不同操作的目标 package main import ( "flag" &q ...

- UEFI Install CentOS 7

bios必须设置u盘为第一启动项 编辑E:\EFI\BOOT\grub.cfg中所有inst.stage2=hd:LABEL=*与卷标名称一致(区分大小写)(linux系统写入镜像无需修改) inst ...

- 2019徐州网络赛 H.function

题意: 先有\(n=p_1^{k_1}p_2^{k_2}\cdots p_m^{k_m}\),定义\(f(n)=k_1+k_2+\cdots+k_m\). 现在计算 \[ \sum_{i=1}^nf( ...

- luoguP1447 [NOI2010]能量采集

https://www.luogu.org/record/22874213 题目大意:给定n和m,求Σ(1<=i<=n)Σ(1<=j<=m)GCD(i,j)* 2-1 i和j的 ...

- c# 第30节 类字段与属性

本节内容: 1:字段是什么 2:属性判断字段的安全 3:对属性的解释 1:字段是什么 字段其实在上一节我们就使用过了:再来详细的说他一说 amespace cw { public enum gende ...

- 201271050130-滕江南-《面向对象程序设计(java)》第十六周学习总结

201271050130-滕江南-<面向对象程序设计(java)>第十六周学习总结 博文正文开头格式:(2分) 项目 内容 这个作业属于哪个课程 https://www.cnblogs.c ...

- 各版本mysql修改root密码

今天在安装mysql5.7.8的时候遇到一些问题,首当其冲便的是初始root密码的变更,特分享解决方法如下: 1.mysql5.7会生成一个初始化密码,而在之前的版本首次登陆不需要登录. shell& ...

- django获取某一个字段的列表 values values_list flat=true

1.values() print(Question.objects.values('title')) #得到的是一个字典 <QuestionQuerySet [{'title': '查询优化之s ...

- ShiroUtil 对密码进行加密

ShiroUtil 对密码进行加密 package com.mozq.sb.shiro02.config; import org.apache.shiro.authc.SimpleAuthentica ...

- FT_Get_Var error on comiling

[Julian@julian-linux-t450 gtk]$ gcc `pkg-config --cflags gtk+-.` -o exam00 exam00.c `pkg-config --li ...