Xray批量化自动扫描

关于Xray高级版破解:

不过好像新版本的Xray修复了破解的BUG,亲测Xray1.3.3高级版仍然可以破解

因为Xray没有批量化的选项,在网上查了一下,fofa2Xray是封装好了的EXE文件,其他的好像需要配置代理之类的,反正挺麻烦,我只是想从txt里面按行读取URL进行扫描,所以昨晚上花半个小时自己写了一个小脚本实现Xray自动化批量扫描。

首先是一个大LOGO

def logo():

logo='''

_ __ _ __ _ __

| '_ \| '_ \| '_ \

| |_) | |_) | |_) |

| .__/| .__/| .__/

| | | | | |

|_| |_| |_|

__ __

\ \ / /

\ V / _ __ __ _ _ _

/ \| '__/ _` | | | |

/ /^\ \ | | (_| | |_| |

\/ \/_| \__,_|\__, |

__/ |

|___/

v1.0

author:springbird

'''

return logo

将Xray高级版破解之后路径配置在环境变量里,这样我们这个代码就不需要固定位置放置

核心是

def xrayScan(targeturl,outputfilename="test"):

scanCommand="xray.exe webscan --basic-crawler {} --html-output {}.html".format(targeturl,outputfilename)

print(scanCommand)

os.system(scanCommand)

return

os.system执行命令进行扫描,这样就实现了单个URL的脚本扫描,接着是读取TXT实现批量

def pppGet():

f = open("target.txt")

lines = f.readlines()

pattern = re.compile(r'^http://')

for line in lines:

try:

if not pattern.match(line.strip()):

targeturl="http://"+line.strip()

else:

targeturl=line.strip()

print(targeturl.strip())

outputfilename=hashlib.md5(targeturl.encode("utf-8"))

xrayScan(targeturl.strip(), outputfilename.hexdigest())

# print(type(line))

except Exception as e:

print(e)

pass

f.close()

print("Xray Scan End~")

return

这里的代码就是从文件里面读取URL,依次放在Xray里面进行扫描,放置待扫描URL的txt的名字为target.txt

最终完整代码为:

import os

import hashlib

import re

def logo():

logo='''

_ __ _ __ _ __

| '_ \| '_ \| '_ \

| |_) | |_) | |_) |

| .__/| .__/| .__/

| | | | | |

|_| |_| |_|

__ __

\ \ / /

\ V / _ __ __ _ _ _

/ \| '__/ _` | | | |

/ /^\ \ | | (_| | |_| |

\/ \/_| \__,_|\__, |

__/ |

|___/

v1.0

author:springbird

'''

return logo

def xrayScan(targeturl,outputfilename="test"):

scanCommand="xray.exe webscan --basic-crawler {} --html-output {}.html".format(targeturl,outputfilename)

print(scanCommand)

os.system(scanCommand)

return

# def test():

# pattern = re.compile(r'^http://')

# m = pattern.match('http://www.baidu.com')

# n = pattern.match('hta')

# print(m)

# print(n)

# return

def pppGet():

f = open("target.txt")

lines = f.readlines()

pattern = re.compile(r'^http://')

for line in lines:

try:

if not pattern.match(line.strip()):

targeturl="http://"+line.strip()

else:

targeturl=line.strip()

print(targeturl.strip())

outputfilename=hashlib.md5(targeturl.encode("utf-8"))

xrayScan(targeturl.strip(), outputfilename.hexdigest())

# print(type(line))

except Exception as e:

print(e)

pass

f.close()

print("Xray Scan End~")

return

def main():

print(logo())

pppGet()

return

if __name__ == '__main__':

main()

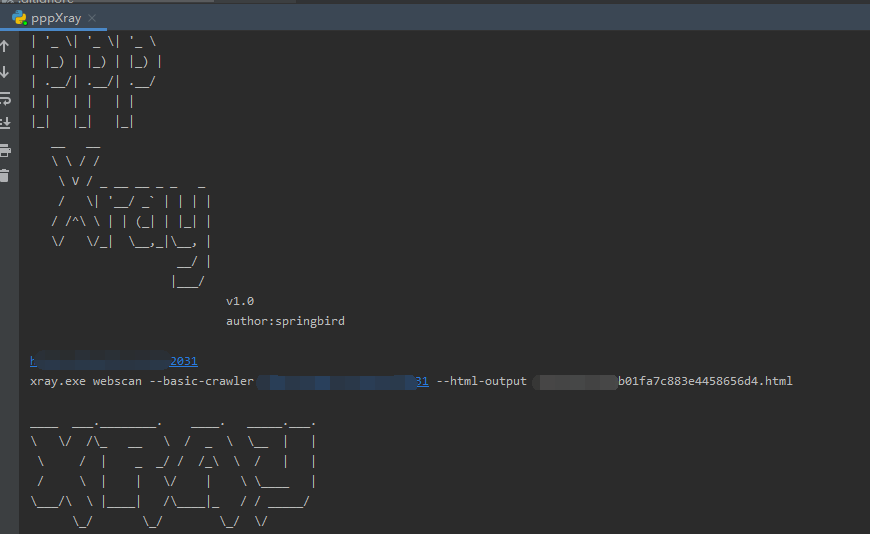

运行截图为:

其实这个批量的功能还是挺重要的,或许是Xray开发团队不想扫描器被滥用的原因才没有实现该功能,把代码放在了github上:

https://github.com/Cl0udG0d/pppXray

Xray批量化自动扫描的更多相关文章

- 你的应用安全吗? ——用Xray和Synk保驾护航

一.背景 在当下软件应用的开发过程当中,自研的内部代码所占的比例逐步地减少,开源的框架和共用库已经得到了广泛的引用.如下图所示,在一个Kubernetes部署的应用当中,我们自己开发代码所占的比例可能 ...

- ARL资产导出对接Xray扫描

使用ARL资产灯塔系统对目标进行资产整理的时候,能够对获取的结果进行导出: 导出之后为excel文件 想要将site中的URL导出为txt文件,再使用Xray高级版进行批量化扫描: https://w ...

- xray—学习笔记

长亭xray扫描器 简介 xray (https://github.com/chaitin/xray) 是从长亭洞鉴核心引擎中提取出的社区版漏洞扫描神器,支持主动.被动多种扫描方式,自备盲打平台.可以 ...

- Xray学习

Xray 目前支持的漏洞检测类型包括: XSS漏洞检测 (key: xss) SQL 注入检测 (key: sqldet) 命令/代码注入检测 (key: cmd-injection) 目录枚举 (k ...

- spring自动扫描、DispatcherServlet初始化流程、spring控制器Controller 过程剖析

spring自动扫描1.自动扫描解析器ComponentScanBeanDefinitionParser,从doScan开始扫描解析指定包路径下的类注解信息并注册到工厂容器中. 2.进入后findCa ...

- Spring常用注解,自动扫描装配Bean

1 引入context命名空间(在Spring的配置文件中),配置文件如下: xmlns:context="http://www.springframework.org/schema/con ...

- SpringMVC自动扫描@Controller注解的bean

若要对@Controller注解标注的bean进行自动扫描,必须将<context:component-scan base-package="包路径.controller"/ ...

- Spring的自动扫描与管理

通过在classpath自动扫描方式把组件纳入spring容器中管理 前面的例子我们都是使用XML的bean定义来配置组件.在一个稍大的项目中,通常会有上百个组件,如果这些这组件采用xml的bean定 ...

- 自动扫描FTP文件工具类 ScanFtp.java

package com.util; import java.io.BufferedInputStream; import java.io.BufferedOutputStream; import ja ...

随机推荐

- 经典c程序100例 1-10

==1--10 [程序1] 题目:有1.2.3.4个数字,能组成多少个互不相同且无重复数字的三位数?都是多少? 1.程序分析:可填在百位.十位.个位的数字都是1.2.3.4.组成所有的排列后再去 掉不 ...

- 利用.NET 5和Github Action 自动执行米游社原神每日签到福利

背景 众所周知,原神的签到福利是需要下载app才可以领取的.但像我这种一般不怎么刷论坛的人,每天点开app签到很麻烦. 很多大佬利用Github的Action自动执行的模式,实现了很多好东西.加上.n ...

- linux 异步I/O 信号

if (ioctl(ngx_processes[s].channel[0], FIOASYNC, &on) == -1) { ngx_log_error(NGX_LOG_ALERT, cycl ...

- const常量与define宏定义的区别(转)

#define RADIUS 100; const float RADIUS = 100; (1) 编译器处理方式不同 define宏是在预处理阶段展开. const常量是编译运行阶段使用. ( ...

- 借助boost bind/function来实现基于对象编程。

boost bind/function库的使用: 替换了stl中mem_fun,bind1st,bin2nd等函数.用户注册回调函数需要利用boost/bind转化成库中boost/function格 ...

- python之ftp与paramiko与hasattr与getattr

为了方便树莓派和电脑上相互传输数据文件的传输.也就是上传和下载文件,我自己就写了一个ftp 主要是运用到hasattr与getattr 先看一下服务器上的程序吧 # _*_coding:utf-8_* ...

- 丢了ceph.mon.keying解决办法

在linux操作系统下,可能因为一些很小的误操作,都会造成非常重要的文件的丢失,而文件的备份并不是每时每刻都会注意到,一般是等到文件丢失了才会去想办法,这里讲下ceph.mon.keyring丢失的解 ...

- 解决Ubuntu配置nginx出现的问题

Ubuntu18.04配置nginx出现的各种错误 缺少pcre库 编译nginx 出现错误 安装pcre库,出现错误 手动编译安装pcre库 (1)下载并解压pcre库 wget https://f ...

- Flink处理函数实战之四:窗口处理

欢迎访问我的GitHub https://github.com/zq2599/blog_demos 内容:所有原创文章分类汇总及配套源码,涉及Java.Docker.Kubernetes.DevOPS ...

- SpringIOC基础知识总结

目录 1.BeanFactory和ApplicationContext的区别: 2.实例化bean的三种方式: ⽅式⼀:使⽤⽆参构造函数 ⽅式⼆:使⽤静态⽅法创建 ⽅式三:使⽤实例化⽅法创建 3.Be ...