Xray批量化自动扫描

关于Xray高级版破解:

不过好像新版本的Xray修复了破解的BUG,亲测Xray1.3.3高级版仍然可以破解

因为Xray没有批量化的选项,在网上查了一下,fofa2Xray是封装好了的EXE文件,其他的好像需要配置代理之类的,反正挺麻烦,我只是想从txt里面按行读取URL进行扫描,所以昨晚上花半个小时自己写了一个小脚本实现Xray自动化批量扫描。

首先是一个大LOGO

def logo():

logo='''

_ __ _ __ _ __

| '_ \| '_ \| '_ \

| |_) | |_) | |_) |

| .__/| .__/| .__/

| | | | | |

|_| |_| |_|

__ __

\ \ / /

\ V / _ __ __ _ _ _

/ \| '__/ _` | | | |

/ /^\ \ | | (_| | |_| |

\/ \/_| \__,_|\__, |

__/ |

|___/

v1.0

author:springbird

'''

return logo

将Xray高级版破解之后路径配置在环境变量里,这样我们这个代码就不需要固定位置放置

核心是

def xrayScan(targeturl,outputfilename="test"):

scanCommand="xray.exe webscan --basic-crawler {} --html-output {}.html".format(targeturl,outputfilename)

print(scanCommand)

os.system(scanCommand)

return

os.system执行命令进行扫描,这样就实现了单个URL的脚本扫描,接着是读取TXT实现批量

def pppGet():

f = open("target.txt")

lines = f.readlines()

pattern = re.compile(r'^http://')

for line in lines:

try:

if not pattern.match(line.strip()):

targeturl="http://"+line.strip()

else:

targeturl=line.strip()

print(targeturl.strip())

outputfilename=hashlib.md5(targeturl.encode("utf-8"))

xrayScan(targeturl.strip(), outputfilename.hexdigest())

# print(type(line))

except Exception as e:

print(e)

pass

f.close()

print("Xray Scan End~")

return

这里的代码就是从文件里面读取URL,依次放在Xray里面进行扫描,放置待扫描URL的txt的名字为target.txt

最终完整代码为:

import os

import hashlib

import re

def logo():

logo='''

_ __ _ __ _ __

| '_ \| '_ \| '_ \

| |_) | |_) | |_) |

| .__/| .__/| .__/

| | | | | |

|_| |_| |_|

__ __

\ \ / /

\ V / _ __ __ _ _ _

/ \| '__/ _` | | | |

/ /^\ \ | | (_| | |_| |

\/ \/_| \__,_|\__, |

__/ |

|___/

v1.0

author:springbird

'''

return logo

def xrayScan(targeturl,outputfilename="test"):

scanCommand="xray.exe webscan --basic-crawler {} --html-output {}.html".format(targeturl,outputfilename)

print(scanCommand)

os.system(scanCommand)

return

# def test():

# pattern = re.compile(r'^http://')

# m = pattern.match('http://www.baidu.com')

# n = pattern.match('hta')

# print(m)

# print(n)

# return

def pppGet():

f = open("target.txt")

lines = f.readlines()

pattern = re.compile(r'^http://')

for line in lines:

try:

if not pattern.match(line.strip()):

targeturl="http://"+line.strip()

else:

targeturl=line.strip()

print(targeturl.strip())

outputfilename=hashlib.md5(targeturl.encode("utf-8"))

xrayScan(targeturl.strip(), outputfilename.hexdigest())

# print(type(line))

except Exception as e:

print(e)

pass

f.close()

print("Xray Scan End~")

return

def main():

print(logo())

pppGet()

return

if __name__ == '__main__':

main()

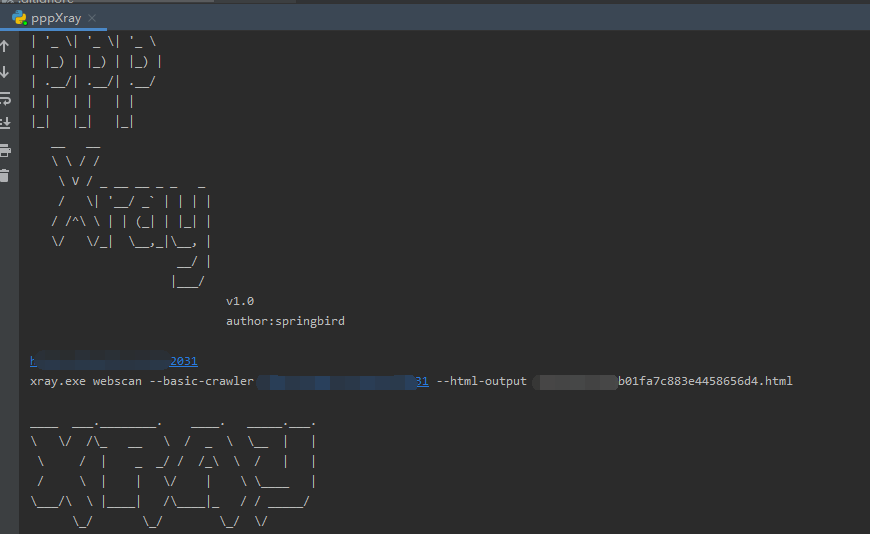

运行截图为:

其实这个批量的功能还是挺重要的,或许是Xray开发团队不想扫描器被滥用的原因才没有实现该功能,把代码放在了github上:

https://github.com/Cl0udG0d/pppXray

Xray批量化自动扫描的更多相关文章

- 你的应用安全吗? ——用Xray和Synk保驾护航

一.背景 在当下软件应用的开发过程当中,自研的内部代码所占的比例逐步地减少,开源的框架和共用库已经得到了广泛的引用.如下图所示,在一个Kubernetes部署的应用当中,我们自己开发代码所占的比例可能 ...

- ARL资产导出对接Xray扫描

使用ARL资产灯塔系统对目标进行资产整理的时候,能够对获取的结果进行导出: 导出之后为excel文件 想要将site中的URL导出为txt文件,再使用Xray高级版进行批量化扫描: https://w ...

- xray—学习笔记

长亭xray扫描器 简介 xray (https://github.com/chaitin/xray) 是从长亭洞鉴核心引擎中提取出的社区版漏洞扫描神器,支持主动.被动多种扫描方式,自备盲打平台.可以 ...

- Xray学习

Xray 目前支持的漏洞检测类型包括: XSS漏洞检测 (key: xss) SQL 注入检测 (key: sqldet) 命令/代码注入检测 (key: cmd-injection) 目录枚举 (k ...

- spring自动扫描、DispatcherServlet初始化流程、spring控制器Controller 过程剖析

spring自动扫描1.自动扫描解析器ComponentScanBeanDefinitionParser,从doScan开始扫描解析指定包路径下的类注解信息并注册到工厂容器中. 2.进入后findCa ...

- Spring常用注解,自动扫描装配Bean

1 引入context命名空间(在Spring的配置文件中),配置文件如下: xmlns:context="http://www.springframework.org/schema/con ...

- SpringMVC自动扫描@Controller注解的bean

若要对@Controller注解标注的bean进行自动扫描,必须将<context:component-scan base-package="包路径.controller"/ ...

- Spring的自动扫描与管理

通过在classpath自动扫描方式把组件纳入spring容器中管理 前面的例子我们都是使用XML的bean定义来配置组件.在一个稍大的项目中,通常会有上百个组件,如果这些这组件采用xml的bean定 ...

- 自动扫描FTP文件工具类 ScanFtp.java

package com.util; import java.io.BufferedInputStream; import java.io.BufferedOutputStream; import ja ...

随机推荐

- Electron入门指北

最近几年最火的桌面化技术,无疑是Qt+和Electron. 两者都有跨平台桌面化技术,并不局限于Windows系统.前者因嵌入式而诞生,在演变过程中,逐步完善了生态以及工具链.后者则是依托于Node. ...

- gdb 符号表 &信息 &工具

查看二进制文件的编译器版本 strings info.o |grep GCCGCC: (crosstool-NG linaro-1.13.1-2012.02-20120222 - Linaro GC ...

- 快速熟悉 Oracle AWR 报告解读

目录 AWR报告简介 AWR报告结构 基本信息 Report Summary Main Report RAC statistics Wait Event Statistics 参考资料 本文面向没有太 ...

- win7-64位 jdk安装

1.jdk安装 jdk安装主要是进行jdk以及jre安装,注意jre需要安装到一个空文件夹内即可. 官网地址:http://www.oracle.com/technetwork/java/javase ...

- 预估ceph的迁移数据量

引言 我们在进行 ceph 的 osd 的增加和减少的维护的时候,会碰到迁移数据,但是我们平时会怎么去回答关于迁移数据量的问题,一般来说,都是说很多,或者说根据环境来看,有没有精确的一个说法,到底要迁 ...

- JavaScrip_12.23

笔记系列,零散的知识点,准备以后复习整理使用 JavaScrip - 事件DOM绑定[将函数添加到一个元素对象的属性中] 1.事件 鼠标.键盘.操作等:所有的GUI都有 onclick(单击事件) 例 ...

- hashlib模块(摘要算法)

hashlib(1) # hashlib模块 # 现在写登录认证的时候,需要保存用户名和密码,用户名和密码是保存在文件中,并且都是明文,一旦丢了就完蛋了.所以 # 可以用hashlib将密码转换成密文 ...

- 划分问题(Java 动态规划)

Description 给定一个正整数的集合A={a1,a2,-.,an},是否可以将其分割成两个子集合,使两个子集合的数加起来的和相等.例A = { 1, 3, 8, 4, 10} 可以分割:{1, ...

- Spring Cloud实战 | 最八篇:Spring Cloud +Spring Security OAuth2+ Axios前后端分离模式下无感刷新实现JWT续期

一. 前言 记得上一篇Spring Cloud的文章关于如何使JWT失效进行了理论结合代码实践的说明,想当然的以为那篇会是基于Spring Cloud统一认证架构系列的最终篇.但关于JWT另外还有一个 ...

- bash反弹shell检测

1.进程 file descriptor 异常检测 检测 file descriptor 是否指向一个socket 以重定向+/dev/tcp Bash反弹Shell攻击方式为例,这类反弹shell的 ...