WPA-PSK无线网络密码破解原理

1、基于WPA2的加密标准还是能够被破解,一个弊端是他无法避开时候双方验证的模式来认证取得合法性的连接,当我们抓取足够多得双反认证的数据包之后就可以破解密码。之前很多片的博客写了如何破解这种加密的秘钥, 原理并没有说明通透,今天趁着学习之余,将这个原理阐述清楚。

2、渗透测试之前的嗅探是 非常重要的,越是深入的在渗透测试这个知识点深入越是感觉这样,可以很说,一次渗透测试能否取得实质性的成功,跟嗅探的程度占很大的原因。

常使用的嗅探无线网络频率带宽,以及强度的工具,Windows系统上我常使用WirelessMon 之前的博客中提到过,linux操作系统中使用的比较多,但是每款软件又有自己的特性,所以综合看吧,有Kismet ,kismet扫描结束之后会有五个文件,其中一个是GPS源,还有一个nettxt文件,文件中有链接所有Ap的客户端信息。这有就是说,使用命令可以将链接在Ap的客户端踢下线。

WPA-PSK无线网络密码破解原理的更多相关文章

- Final——无线网络密码破解——WPA/WPA2

Final--无线网络密码破解--WPA/WPA2 20154305 齐帅 ↓ ↓ ↓ * # % & 郑 重 声 明 & % # * ↓ ↓ ↓ 本实验教程用于探索无线路由安全漏洞, ...

- WEP无线网络密码破解

一,五分钟实现无线WEP入侵的特点: 众所周知WEP加密入侵需要用户通过监听等方法接收到足够数量的WEP验证数据包,然后通过分析软件使用暴力破解的方法穷举法还原出WEP加密密钥的明文信息.五分钟实现无 ...

- 破解无线网络密码-BT3如何使用2

本教程只作学习和交流使用,任何其它商用与本人无关, 在开始教程之前, 首先需要用到几个软件,感兴趣的朋友看完贴子后可以去百度搜一下下载地址, 虚拟机: VMware Workstation 6.5 正 ...

- 破解无线网络密码-BT3如何使用3

BT3 虚拟机 SNOOPWEP2 破解无线网络WEP密钥图解 1.下载BT3 光盘映像文件(ISO格式),比如:bt3-final.iso: 用WinISO 或 UltraISO(这个还支持DVD ...

- kali-通过获取路由器pin码套取无线网络密码shell脚本

直接上脚本吧, 我做个笔记. #************************************************************************* # > Fil ...

- 破解无线网络密码-BT3如何使用1

一分钟制作 BT3 U盘版 方便,快捷简单 光盘版BT3, 大概694MB,直接刻盘,然后用光盘引导,即可进入bt3,连接为: http://ftp.heanet.ie/mirrors/backtra ...

- 无线网络wifi (WPA/WPA2)密码破解方法

无线网络password破解WPA/WPA2教程 本教程用于探索无线路由安全漏洞,禁止用于非法用途,违者法律必究(与我无关) 在动手破解WPA/WPA2前,应该先了解一下基础知识,本文适合新手阅读 首 ...

- WPA-PSK无线网络破解原理及过程(转)

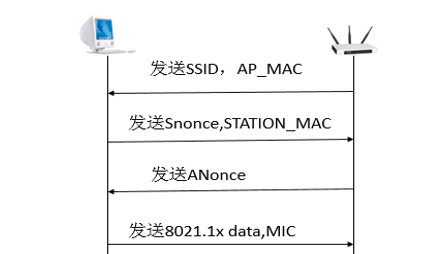

本文将主要讲讲WPA-PSK类型的无线网络安全问题,首先我们看下802.11协议相关的基础知识. 802.11常见的几种认证方式: 1.不启用安全 2.WEP 3.WPA/WPA2-P ...

- WPA-PSK无线网络破解原理及过程

原文链接地址:http://www.freebuf.com/articles/wireless/58342.html 本文将主要讲讲WPA-PSK类型的无线网络安全问题,首先我们看下802.11协议相 ...

随机推荐

- 「NowCoder Contest 295」H. Playing games

还是见的题太少了 「NowCoder Contest 295」H. Playing games 题意:选出尽量多的数使得异或和为$ 0$ $ Solution:$ 问题等价于选出尽量少的数使得异或和为 ...

- 用FileZilla链接Linux服务器

这里以CentOS举例 用SSH文件传输端口,默认为22端口,用netstat -antulp | grep ssh命令查看!

- Django实战(一)-----用户登录与注册系统7(邮件确认)

通常而言,我们在用户注册成功,实际登陆之前,会发送一封电子邮件到对方的注册邮箱中,表示欢迎.进一步的还可能要求用户点击邮件中的链接,进行注册确认. 下面就让我们先看看如何在Django中发送邮件吧. ...

- pythonの递归锁

首先看一个例子,让我们lock = threading.Lock() 时(代码第33行),程序会卡死在这里 #!/usr/bin/env python import threading,time de ...

- 动态规划 - 213. House Robber II

URL: https://leetcode.com/problems/house-robber-ii/ You are a professional robber planning to rob ho ...

- 查询tensorflow中的函数用法

一下均在ubuntu环境下: (1)方法一,使用help()函数: 比如对于tf.placeholder(),在命令行中输入import tensorflow as tf , help(tf.plac ...

- 不允许lseek文件 | nonseekable_open()【转】

转自:https://blog.csdn.net/gongmin856/article/details/8273545 使用数据区时,可以使用 lseek 来往上往下地定位数据.但像串口或键盘一类设备 ...

- 组合权限查询 SQL,UniGUI

组合权限查询 SQL,UniGUI: name ,View, New, Edit, Dele 表 获取 name 的 授权. 项目 1 0 0 ...

- Memcached技术

Memcached技术 介绍: memcached是一种缓存技术, 他可以把你的数据放入内存,从而通过内存访问提速,因为内存最快的, memcached技术的主要目的提速, 在memachec 中维护 ...

- Codeforces 1091E New Year and the Acquaintance Estimation Erdős–Gallai定理

题目链接:E - New Year and the Acquaintance Estimation 题解参考: Havel–Hakimi algorithm 和 Erdős–Gallai theore ...