记一次 .NET 某工控电池检测系统 卡死分析

一:背景

1. 讲故事

前几天有位朋友找到我,说他的窗体程序有卡死现象,让我帮忙看下怎么回事,解决这种问题就需要在卡死的时候抓一个dump下来,拿到dump之后就可以分析了。

二:为什么会卡死

1. 观察主线程

窗体程序的卡死,需要观察主线程此时正在做什么,可以用 !clrstack 命令观察。

0:000:x86> !clrstack

OS Thread Id: 0x4a08 (0)

Child SP IP Call Site

012fe784 0000002b [HelperMethodFrame_1OBJ: 012fe784] System.Threading.WaitHandle.WaitOneNative(System.Runtime.InteropServices.SafeHandle, UInt32, Boolean, Boolean)

012fe868 7115d952 System.Threading.WaitHandle.InternalWaitOne(System.Runtime.InteropServices.SafeHandle, Int64, Boolean, Boolean) [f:\dd\ndp\clr\src\BCL\system\threading\waithandle.cs @ 243]

012fe880 7115d919 System.Threading.WaitHandle.WaitOne(Int32, Boolean) [f:\dd\ndp\clr\src\BCL\system\threading\waithandle.cs @ 194]

012fe894 711e89bf System.Threading.WaitHandle.WaitOne(Int32) [f:\dd\ndp\clr\src\BCL\system\threading\waithandle.cs @ 220]

012fe89c 6fb186b8 System.Threading.ReaderWriterLockSlim.WaitOnEvent(System.Threading.EventWaitHandle, UInt32 ByRef, TimeoutTracker, EnterLockType)

012fe8e0 6fb17892 System.Threading.ReaderWriterLockSlim.TryEnterReadLockCore(TimeoutTracker)

012fe920 6fb17562 System.Threading.ReaderWriterLockSlim.TryEnterReadLock(TimeoutTracker)

012fe94c 0325f49f xxx.QuyitpjK0dXKR6IyqH(System.Object)

012fe964 0325ee8a xxx.RWAutoLock..ctor(System.Threading.ReaderWriterLockSlim, Boolean)

...

从卦中的线程栈数据来看,貌似是卡在一个读写锁TryEnterReadLock 上,根据读写锁的规则,必然有人执行了一个 WriteLock 并且出不来,接下来就是寻找持有这个 lock 的线程。

2. 到底谁在持有

如果是 lock ,相信很多朋友都知道用 !syncblk 命令,那读写锁用什么命令呢?说实话我也搞不清楚,只能先挖挖 ReaderWriterLockSlim 类本身,看看有没有什么新发现。

0:000:x86> !DumpObj /d 03526f38

Name: System.Threading.ReaderWriterLockSlim

MethodTable: 6f947428

EEClass: 6f9a92dc

Size: 72(0x48) bytes

File: C:\Windows\Microsoft.Net\assembly\GAC_MSIL\System.Core\v4.0_4.0.0.0__b77a5c561934e089\System.Core.dll

Fields:

MT Field Offset Type VT Attr Value Name

70da878c 40004aa 38 System.Boolean 1 instance 0 _fIsReentrant

6f92fa28 40004ab 3c ...LockSlim+SpinLock 1 instance 03526f74 _spinLock

70dfba4c 40004ac 1c System.UInt32 1 instance 20 _numWriteWaiters

70dfba4c 40004ad 20 System.UInt32 1 instance 1 _numReadWaiters

70dfba4c 40004ae 24 System.UInt32 1 instance 0 _numWriteUpgradeWaiters

70dfba4c 40004af 28 System.UInt32 1 instance 0 _numUpgradeWaiters

6f93d764 40004b0 39 System.Byte 1 instance 0 _waiterStates

70da42a8 40004b1 2c System.Int32 1 instance -1 _upgradeLockOwnerId

70da42a8 40004b2 30 System.Int32 1 instance 11 _writeLockOwnerId

70da6924 40004b3 c ...g.EventWaitHandle 0 instance 034844d0 _writeEvent

70da6924 40004b4 10 ...g.EventWaitHandle 0 instance 042a69c8 _readEvent

70da6924 40004b5 14 ...g.EventWaitHandle 0 instance 00000000 _upgradeEvent

70da6924 40004b6 18 ...g.EventWaitHandle 0 instance 00000000 _waitUpgradeEvent

70da150c 40004b8 4 System.Int64 1 instance 367 _lockID

70da878c 40004ba 3a System.Boolean 1 instance 0 _fUpgradeThreadHoldingRead

70dfba4c 40004bc 34 System.UInt32 1 instance 3221225472 _owners

70da878c 40004c2 3b System.Boolean 1 instance 0 _fDisposed

70da42a8 40004a9 4dc System.Int32 1 static 4 ProcessorCount

70da150c 40004b7 4d4 System.Int64 1 static 1882 s_nextLockID

6f942b7c 40004b9 0 ...ReaderWriterCount 0 TLstatic t_rwc

结合源码分析,发现上面的 _writeLockOwnerId=11 就是持有锁的线程ID,找到持有线程就好办了,把这个 managedid=11 转成 dbgid 再观察。

0:000:x86> !t

13 11 47bc 0a0702c0 1029220 Preemptive 00000000:00000000 01425ed0 0 MTA (Threadpool Worker)

0:013:x86> !clrstack

OS Thread Id: 0x47bc (13)

Child SP IP Call Site

07e4f1ac 0000002b [InlinedCallFrame: 07e4f1ac]

07e4f1a4 09e38597 DomainBoundILStubClass.IL_STUB_PInvoke(IntPtr)

07e4f1ac 09e38334 [InlinedCallFrame: 07e4f1ac] System.Data.SQLite.UnsafeNativeMethods.sqlite3_step(IntPtr)

07e4f1dc 09e38334 System.Data.SQLite.SQLite3.Step(System.Data.SQLite.SQLiteStatement)

07e4f228 09e36fe8 System.Data.SQLite.SQLiteDataReader.NextResult()

07e4f250 09e36ceb System.Data.SQLite.SQLiteDataReader..ctor(System.Data.SQLite.SQLiteCommand, System.Data.CommandBehavior)

07e4f270 09e367ce System.Data.SQLite.SQLiteCommand.ExecuteReader(System.Data.CommandBehavior)

07e4f284 09e36732 System.Data.SQLite.SQLiteCommand.ExecuteNonQuery(System.Data.CommandBehavior)

07e4f2b0 09e366e6 System.Data.SQLite.SQLiteCommand.ExecuteNonQuery()

07e4f2bc 09e350dc SqlSugar.AdoProvider.ExecuteCommand(System.String, SqlSugar.SugarParameter[])

07e4f388 13189518 SqlSugar.InsertableProvider`1[[System.__Canon, mscorlib]].ExecuteCommand()

07e4f420 0181ac4a xxx.OperateLog+d__8.MoveNext()

...

0:013:x86> k

CvRegToMachine(x86) conversion failure for 0x14f

X86MachineInfo::SetVal: unknown register 0 requested

# ChildEBP RetAddr

00 07e4ede0 76c9ad10 ntdll_76ed0000!NtFlushBuffersFile+0xc

01 07e4ede0 6b27af8c KERNELBASE!FlushFileBuffers+0x30

WARNING: Stack unwind information not available. Following frames may be wrong.

02 07e4edf0 6b270256 SQLite_Interop!SI768767362ea03a94+0xf73c

03 07e4ee1c 6b267938 SQLite_Interop!SI768767362ea03a94+0x4a06

04 07e4ee38 6b2599e1 SQLite_Interop!SI83d1cf4976f57337+0x84c8

05 07e4ee80 6b25902b SQLite_Interop!SIa3401e98cbad673e+0x3201

06 07e4ee98 6b25258c SQLite_Interop!SIa3401e98cbad673e+0x284b

07 07e4f168 6b255a05 SQLite_Interop!SI327cfc7a6b1fd1fb+0x633c

08 07e4f19c 09e38597 SQLite_Interop!SI9c6d7cd7b7d38055+0x255

结合卦中的读写信息,大概知道了原来是用写锁来写sqlite,后者卡在缓冲区刷新函数 NtFlushBuffersFile 上,方法签名如下:

NTSTATUS NtFlushBuffersFile(

HANDLE FileHandle,

IO_STATUS_BLOCK *IoStatusBlock

);

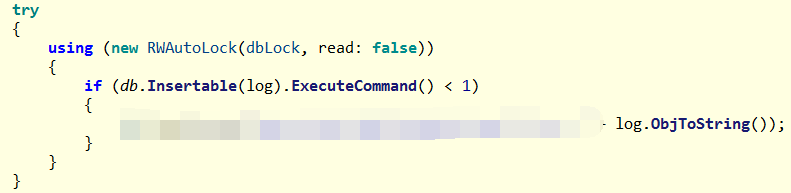

有些朋友可能想看一下到底怎么写的,那就简单的反编译一下代码:

到这里基本就搞清楚了,由于 13号 线程持有了 写锁,导致主线程要用读锁操作 sqlite 时进行了长时间等待。

解决办法就比较简单了,主线程尽可能的只做UI更新的操作,不要让他触发各类锁,否则就有等锁的概率发生。

3. NtFlushBuffersFile 怎么了

有些朋友可能要问为什么 NtFlushBuffersFile 函数会卡死不返回,要想找到这个答案,需要看下反汇编。

0:013:x86> uf ntdll_76ed0000!NtFlushBuffersFile

ntdll_76ed0000!NtFlushBuffersFile:

76f41ad0 b84b000000 mov eax,4Bh

76f41ad5 ba7071f576 mov edx,offset ntdll_76ed0000!Wow64SystemServiceCall (76f57170)

76f41ada ffd2 call edx

76f41adc c20800 ret 8

0:013:x86> u 76F57170h

ntdll_76ed0000!Wow64SystemServiceCall:

76f57170 ff252892ff76 jmp dword ptr [ntdll_76ed0000!Wow64Transition (76ff9228)]

0:013:x86> u 76ec7000

wow64cpu!KiFastSystemCall:

76ec7000 ea0970ec763300 jmp 0033:76EC7009

76ec7007 0000 add byte ptr [eax],al

76ec7009 41 inc ecx

76ec700a ffa7f8000000 jmp dword ptr [edi+0F8h]

从汇编代码看,NtFlushBuffersFile 通过 KiFastSystemCall 进入内核态了,用户态dump是没法看内核态的,所以也无法继续追究下去。

不过也可以看下这个线程过往的 GetLastError() 值,可能有些收获,使用 !gle 命令。

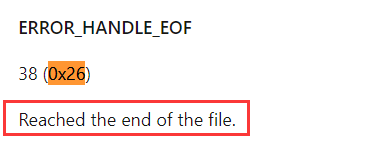

0:013:x86> !gle

LastErrorValue: (Win32) 0x26 (38) - <Unable to get error code text>

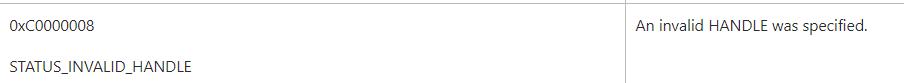

LastStatusValue: (NTSTATUS) 0xc0000008 - <Unable to get error code text>

根据上面的状态码,去msdn上搜一下具体信息。

从错误说明看,可能是这个sqlite文件有什么问题,又是句柄无效,又是读到头了,怀疑是操作sqlite 的时候出现了文件损坏。

现在回头看看,如果想对 Sqlite 进行并发读写,开启下 Write-Ahead Logging 模式应该就可以了,不需要在程序里面进行读写控制。

所以最终的建议就是:

- 开启WAL模式

- 删掉读写控制

三:总结

这次卡死事故还是挺有意思的,熟悉了下 ReaderWriterLockSlim 又对 sqlite 有了一个新的认识。

记一次 .NET 某工控电池检测系统 卡死分析的更多相关文章

- 记一次 .NET某医疗器械清洗系统 卡死分析

一:背景 1. 讲故事 前段时间协助训练营里的一位朋友分析了一个程序卡死的问题,回过头来看这个案例比较经典,这篇稍微整理一下供后来者少踩坑吧. 二:WinDbg 分析 1. 为什么会卡死 因为是窗体程 ...

- 记一次 .NET 某工控软件 内存泄露分析

一:背景 1.讲故事 上个月 .NET调试训练营 里的一位老朋友给我发了一个 8G 的dump文件,说他的程序内存泄露了,一时也没找出来是哪里的问题,让我帮忙看下到底是怎么回事,毕竟有了一些调试功底也 ...

- 记一次 .NET 某工控数据采集平台 线程数 爆高分析

一:背景 1. 讲故事 前几天有位朋友在 B站 加到我,说他的程序出现了 线程数 爆高的问题,让我帮忙看一下怎么回事,截图如下: 说来也奇怪,这些天碰到了好几起关于线程数无缘无故的爆高,不过那几个问题 ...

- 记一次 .NET 某工控自动化控制系统 卡死分析

一:背景 1. 讲故事 前段时间遇到了好几起关于窗体程序的 进程加载锁 引发的 程序卡死 和 线程暴涨 问题,这种 dump 分析难度较大,主要涉及到 Windows操作系统 和 C++ 的基础知识, ...

- 记一次 .NET 某工控视觉软件 非托管泄漏分析

一:背景 1.讲故事 最近分享了好几篇关于 非托管内存泄漏 的文章,有时候就是这么神奇,来求助的都是这类型的dump,一饮一啄,莫非前定.让我被迫加深对 NT堆, 页堆 的理解,这一篇就给大家再带来一 ...

- 记一次 .NET 某工控MES程序 崩溃分析

一:背景 1.讲故事 前几天有位朋友找到我,说他的程序出现了偶发性崩溃,已经抓到了dump文件,Windows事件日志显示的崩溃点在 clr.dll 中,让我帮忙看下是怎么回事,那到底怎么回事呢? 上 ...

- 开源纯C#工控网关+组态软件(十)移植到.NET Core

一. 引子 写这个开源系列已经十来篇了.自从十年前注册博客园以来,关注了张善友.老赵.xiaotie.深蓝色右手等一众大牛,也围观了逗比的吉日嘎啦.精密顽石等形形色色的园友.然而整整十年一篇文章都 ...

- MA8601升级版 PL2586|USB HUB 工控级芯片方案PL2586|可直接替代FE1.1S芯片方案

MA8601升级版 PL2586|USB HUB 工控级芯片方案PL2586|可直接替代FE1.1S芯片方案 旺玖在2022年新推出的一款USB HUB 芯片其性能和参数可以完全替代FE1.1S,是M ...

- Wireshark工控协议

Wireshark是一个强大开源流量与协议分析工具,除了传统网络协议解码外,还支持众多主流和标准工控协议的分析与解码. 序号 协议类型 源码下载 简介 1 Siemens S7 https://git ...

- 【转】工控老鬼】西门子S7200入门&精通【1】S7200硬件大全

转载地址:http://blog.sina.com.cn/s/blog_669692a601016i5f.html 工控老鬼提醒以下的信息和资料可能不全或者不准确,如有疑问可以查阅西门子中国网 ...

随机推荐

- Linux系统启动jmeter可视化界面

目的:方便在Linux系统调试jmeter脚本.操作:Linux启动jmeter可视化界面,不能使用root用户,需要创建新用户,切换到新用户启动jmeter. 1. 创建用户 创建一个新的系统用户. ...

- 震惊!强大的接口自动化测试框架2.0,unittest与pytest无缝穿插对接,可以像postman一样编写代码

theme: fancy highlight: arta 项目介绍 接口自动化测试项目2.0 软件架构 本框架主要是基于 Python + unittest + ddt + HTMLTestRunne ...

- 《深入理解Java虚拟机》读书笔记: 类加载器

类加载器 虚拟机设计团队把类加载阶段中的"通过一个类的全限定名来获取描述 ...

- Excelize 开源基础库 2.8.0 版本正式发布

Excelize 是 Go 语言编写的用于操作电子表格办公文档的开源基础库,基于 ISO/IEC 29500.ECMA-376 国际标准.可以使用它来读取.写入由 Microsoft Excel.WP ...

- 领域驱动模型DDD(四)——Eventuate Tram Saga源码讲解

前言 虽然本人一直抱怨<微服务架构设计模式>中DDD模式下采用的Eventuate Tram Saga不算简单易用,但是为了更加深入了解原文作者的设计思路,还是花了点时间去阅读源码,并且为 ...

- rnacos实现raft和类distro协议,支持集群部署

1. rnacos 简介 rnacos是一个用rust实现的nacos服务. rnacos是一个轻量. 快速.稳定.高性能的服务:包含注册中心.配置中心.web管理控制台功能,支持单机.集群部署. r ...

- 模块化打包工具-初识Webpack

1. 为什么需要模块化打包工具 在上一篇文章中提到的ES Module可以帮助开发者更好地组织代码,完成js文件的模块化,基本解决了模块化的问题,但是实际开发中仅仅完成js文件的模块化是不够的,尤其是 ...

- 如何查询4GL程序中创建的临时表中的数据

前提:将dba_segments这个表的select权限授权给各个营运中心(即数据库用户) ①.用sys账号以dba的权限登录数据库 <topprod:/u1/topprod/tiptop> ...

- tmai

天猫精灵技能应用平台合作协议 发布日期:2020年03月18日 更新日期:2021年02月01日 鉴于您(语音技能.小程序或应用程序APP等的制作.提供或开发者)希望入驻或与天猫精灵技能应用平台(又称 ...

- csps 线性dp

合唱队形 正反分别求一遍最长上升子序列,然后枚举中间的最高点,计算出来队列里面的最多人,然后就可以知道需要出列的最少人. 过河 tips:两个互质的数字 p,q,他们所不能拼出来的最小的数字是 \(( ...