PDO预处理语句规避SQL注入攻击

所谓SQL注入式攻击,就是攻击者把SQL命令插入到Web表单的输入域或页面请求的查询字符串,欺骗服务器执行恶意的SQL命令。在某些表单中,用户输入的内容直接用来构造(或者影响)动态SQL命令,或作为存储过程的输入参数,这类表单特别容易受到SQL注入式攻击。

第一种方法

<?php

$dsn = "mysql:dbname=study;host=localhost";

$pdo = new PDO($dsn,"root","root"); //写一个预处理语句

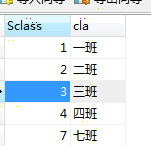

$sql = "insert into class values(?,?)";

//将预处理语句扔到服务器等待执行,返回PDOStatement对象

$stm = $pdo->prepare($sql);

//第二次将变量(参数)扔到服务器的SQL语句相应位置,给预处理语句绑定参数

$stm->bindParam(1,$Sclass);

$stm->bindParam(2,$cla);

$Sclass = "7";

$cla = "七班";

//执行

$stm->execute();

第一种方法简写

<?php

$dsn = "mysql:dbname=study;host=localhost";

$pdo = new PDO($dsn,"root","root"); //写一个预处理语句

$sql = "insert into class values(?,?)";

//将预处理语句扔到服务器等待执行,返回PDOStatement对象

$stm = $pdo->prepare($sql);

//定义索引数组

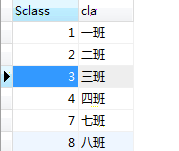

$arr = array("8","八班");

//执行

$stm->execute($arr);

第二种方法

<?php

$dsn = "mysql:dbname=study;host=localhost";

$pdo = new PDO($dsn,"root","root");

//预处理语句

$sql = "insert into class VALUES (:Sclass,:cla)";

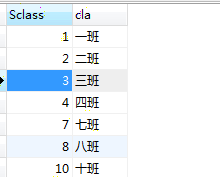

$stm = $pdo->prepare($sql); //造一个数组

$arr = array("Sclass"=>"10","cla"=>"十班"); //执行

$stm->execute($arr);

举例,第二种情况简单,建议应用第二种方法

<body xmlns="http://www.w3.org/1999/html">

<h1>添加数据</h1>

<form action="pdoycl5.php" method="post"/>

<div>代号:<input type="text" name="Sclass"> </div>

<div>班级:<input type="text" name="cla"> </div>

<input type="submit" value="添加">

</form>

</body>

<?php

$dsn = "mysql:dbname=study;host=localhost";

$pdo = new PDO($dsn,"root","root");

//预处理语句

$sql = "insert into class VALUES (:Sclass,:cla)";

$stm = $pdo->prepare($sql);

//执行

$stm->execute($_POST);

PDO预处理语句规避SQL注入攻击的更多相关文章

- MySQL pdo预处理能防止sql注入的原因

MySQL pdo预处理能防止sql注入的原因: 1.先看预处理的语法 $pdo->prepare('select * from biao1 where id=:id'); $pdo->e ...

- 2017-07-25 PDO预处理以及防止sql注入

首先来看下不做任何处理的php登录,首先是HTML页面代码 <html> <head><title>用户登录</title></head> ...

- php pdo预处理语句与存储过程

很多更成熟的数据库都支持预处理语句的概念.什么是预处理语句?可以把它看作是想要运行的 SQL 的一种编译过的模板,它可以使用变量参数进行定制.预处理语句可以带来两大好处: 1.查询仅需解析(或预处理) ...

- php安全编程—sql注入攻击

php安全编程--sql注入攻击 定义 SQL注入攻击指的是通过构建特殊的输入作为参数传入Web应用程序,而这些输入大都是SQL语法里的一些组合,通过执行SQL语句进而执行攻击者所要的操作,其主要原因 ...

- PHP PDO 预处理语句与存储过程

很多更成熟的数据库都支持预处理语句的概念. 什么是预处理语句?可以把它看作是想要运行的 SQL 的一种编译过的模板,它可以使用变量参数进行定制.预处理语句可以带来两大好处: 查询仅需解析(或预处理)一 ...

- 实例讲解 SQL 注入攻击

这是一篇讲解SQL注入的实例文章,一步一步跟着作者脚步探索如何注入成功,展现了一次完整的渗透流程,值得一读.翻译水平有限,见谅! 一位客户让我们针对只有他们企业员工和顾客能使用的企业内网进行渗透测试. ...

- ADO。Net(二)——防止SQL注入攻击

规避SQL注入 如果不规避,在黑窗口里面输入内容时利用拼接语句可以对数据进行攻击 如:输入Code值 p001' union select * from Info where '1'='1 //这样可 ...

- ADO.Net——防止SQL注入攻击

规避SQL注入 如果不规避,在黑窗口里面输入内容时利用拼接语句可以对数据进行攻击 如:输入Code值 p001' union select * from Info where '1'='1 //这样可 ...

- day40:python操作mysql:pymysql模块&SQL注入攻击

目录 part1:用python连接mysql 1.用python连接mysql的基本语法 2.用python 创建&删除表 3.用python操作事务处理 part2:sql注入攻击 1.s ...

随机推荐

- Python3基础 用 while循环实现 斐波那契数列

镇场诗: 诚听如来语,顿舍世间名与利.愿做地藏徒,广演是经阎浮提. 愿尽吾所学,成就一良心博客.愿诸后来人,重现智慧清净体.-------------------------------------- ...

- 扫码JSP

扫码 <!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.o ...

- Linux平台使用指令记录

ssh gaea@10.101.89.156 svn checkout http://svn.alibaba-inc.com/repos/ali_china/olps/rights/branches/ ...

- 线程(thread)

线程(thread): 现代操作系统引入进程概念,为了并发(行)任务 1.进程之间的这种切换代价很高 2.通信方式的代价也很大基本概念: 1.线程是比进程更小的资源单位,它是进程中的一个执行路线(分支 ...

- Angular - - $interval 和 $timeout

$interval window.setInterval的Angular包装形式.Fn是每次延迟时间后被执行的函数. 间隔函数的返回值是一个承诺.这个承诺将在每个间隔刻度被通知,并且到达规定迭代次数后 ...

- centos 安装mysql 5.5.12

1.安装gcc-c++ gcc make cmake编译器 2.安装ncurses 3.添加用户组 groupadd mysql useradd -r -g mysql mysql 4.安装 tar ...

- MongoDB安装环境搭建

Mongodb的默认端口号27017 _id是全局唯一值,不要去给这个列赋值,默认是唯一的,如果赋值,列入有两列的_id:2,则会报冲突不能插入 [root@HE4 ~]# tar xvf mongo ...

- Java之模板方法模式(Template Method)

Java之模板方法模式(Template Method) 1. 概念:定义一个算法的骨架,而将一些实现步骤延迟到子类中. 把不变的行为搬到超类,去除子类中重复的代码来体现他的优势. 2. UML图: ...

- spring mvc 异常处理和session添加

在controller中进行设置 package com.stone.controller; import java.util.HashMap; import java.util.Map; impor ...

- eclipse中的Java项目导出成为一个可以直接双击运行的jar文件

1. 选择要到处JAR文件的工程,右键选择“Export” 2. 选择“Java-->Runnable JAR file”,点击“Next”: 3. 在“Launch configuration ...