OPRF

在PSI中经常用到OPRF技术,现在系统学习一下。

PRF

Pseudo Random Function,伪随机函数,主要就是用来产生为伪随机数的。

伪随机数

什么伪随机数?

伪随机数是用确定性的算法计算出来自[0,1]均匀分布的随机数序列。并不真正的随机,但具有类似于随机数的统计特征,如均匀性、独立性等。C语言中的random()函数产生的随机数就是伪随机数,即假的随机数,因为每次运行生成的随机数都是一样的,所以实现生成随机数时需要种子不一样。

原理

PRF 是一个确定性的函数,记为\(F\)。

我们称\(F\)是定义在\((k,X,Y)\)上的 PRF,其中 \(k\) 是密钥空间,\(X\) 是输入空间,\(Y\) 是输出空间。

它有两个输入,一个是密钥 \(k\),另一个是数据块 \(x∈X\)(称作输入数据块)。它的输出\(y=F(k, x) ∈Y\) 也是一个数据块(称作输出数据块)。

对于 PRF,其安全性要求:给定一个随机产生的密钥 \(k\),函数\(F (k,.)\)应该看上去“像”是一个定义在 \(X\) 到 \(Y\) 上的随机函数。

随机函数

给定集合\(X\)和\(Y\),定义在\(X\)到\(Y\)上的映射\(f:X→Y\):

首先把所有定义在\(X\)到\(Y\)上的映射集中起来,形成一个集合。这个集合里的每个元素都是一个类似\(f\)这样的映射(函数),它们的定义域都是\(X\),值域是\(Y\)。

这个集合记为\(Funs[X,Y]\),它就是定义在\(X\)到\(Y\)上的所有函数的集合。

很明显,这个集合里一共有\(|Y|^{|X|}\)个函数,非常大!

现在,从\(Funs[X, Y]\)随机选择一个函数。这个函数就是“随机函数”。

需要注意的是,所谓的“随机函数”强调的是这个函数是随机地被选择出来的。因此,“随机函数”这个概念和函数的输出是否是随机的没有关系。即使一个函数的输出不是随机的,但只要它被选出的时候是随机选择的,那么它就是“随机函数”。理解这一点非常重要!

实现

OPRF

Oblivious Pseudorandom Function,不经意伪随机函数。

功能

假设Alice有一些输入,Bob有一个\(key\)。OPRF允许Alice将自己的输入与Bob的\(key\)结合经过一系列运算转变成相对应的数。

在这个过程中,Alice不能知道Bob的\(key\),Bob也不知道最后的结果\(F(key,x)\)。每一个输入\(x_i\)都可以计算出一个不同于其他输入的数,这些数就可以被看作伪随机数。

这里可以看出,里面用到了PRF,那么原理具体怎么实现呢?

原理

OPRF的实现原理有多种方法,下面介绍几种。

基于DH的OPRF

参考:Fast secure computation of set intersection.

基于DH的OPRF是计算\(F_{\alpha}(x)=H'(H(x)^{\alpha})\),其中\(H\)是一个在\(Z_q^*\)上的hash函数,可以看作是一个喻言机。具体来说,\(G\)是一个\(q\)阶循环群,其中One-More-Gap-Diffie-Hellman(OMGDH)问题是困难的。

在Labeled PSI from Fully Homomorphic Encryption with Malicious Security 中使用的OPRF是这样的:

在Labeled PSI from Homomorphic Encryption with Reduced Computation and Communication 中使用OPRF:

那么就有疑问了:

(1)如何将item 插入到椭圆曲线上的点?

(2)如何从椭圆曲线上的点中提取\(OPRF(k,x)\)?

下面给出一种简单的方法:

该思想来自:Fast Secure Computation of Set Intersection

基于OT的OPRF

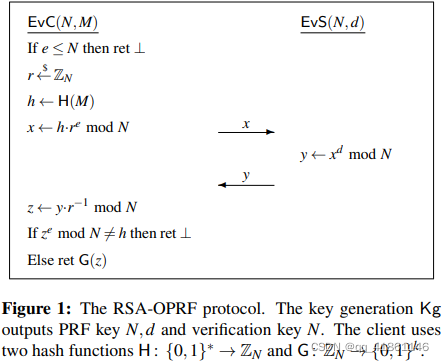

基于RSA的OPRF

意思就是:

\(x=h.r^e\) , \(y=x^d=(h.r^e)^d\)

\(z=y.r^{-1}=(h.r^e)^d . r^{-1}=h^d.r^{ed-1}\)

\(z^e=(h^d.r^{ed-1})^e=h^{ed}.r^{e(ed-1)}\) ??

这个没看太懂,有朋友看懂了可以解惑?

OPPRF

Oblivious Programmable Pseudo-Random Function,可编程的不经意伪随机函数。

参考:隐私集合求交(PSI)-多方

参考

1、现代密码学3.5--伪随机函数/PRF

2、【现代密码学入门】24. 伪随机函数(PRF)(1)

OPRF的更多相关文章

- SQL Server优化技巧之SQL Server中的"MapReduce"

日常的OLTP环境中,有时会涉及到一些统计方面的SQL语句,这些语句可能消耗巨大,进而影响整体运行环境,这里我为大家介绍如何利用SQL Server中的”类MapReduce”方式,在特定的统计情形中 ...

- 网页、php脚本的编码问题

对于程序的编码问题,做一次总结,我们清楚,从对象来说,编码可能涉及到三到四个对象 一.首先是请求终端: 这个请求终端有可能是浏览器端,从浏览器端发起网页请求:Ajax请求:也有可能是程序内部的Api调 ...

- C#操作AD及Exchange Server总结

C#操作AD及Exchange Server总结 这篇博客的目的:根据亲身项目经历,总结对AD及Exchange Server的操作,包括新建AD用户,设置密码,为AD用户创建邮箱等. 本文完全原创, ...

- python 一篇搞定所有的异常处理

一:什么是异常? 异常即是一个事件,该事件会在程序执行过程中发生,影响了程序的正常执行. 一般情况下,在python无法正常处理程序时就会发生一个异常(异常是python对象,表示一个错误) 异常就是 ...

- C#操作AD及Exchange Server总结(一)

这篇博客的目的:根据亲身项目经历,总结对AD及Exchange Server的操作,包括新建AD用户,设置密码,为AD用户创建邮箱等. 本文完全原创,转载请说明出处,希望对大家有用. 文档目录: 测试 ...

- SAP Business One对象清单

中文描述 对象号 表名 主键 英文描述 总账科目 1 OACT AcctCode G/L Accounts 业务伙伴 2 OCRD CardCode Business Partner 银行代码 3 O ...

- 一个好用的多方隐私求交算法库JasonCeng/MultipartyPSI-Pro

Github链接传送:JasonCeng/MultipartyPSI-Pro 大家好,我是阿创,这是我的第29篇原创文章. 今天是一篇纯技术性文章,希望对工程狮们有所帮助. 向大家推荐一个我最近改造的 ...

- APSI - 2

上一篇 APSI-1 其实就是对开源库README文件的一个翻译加上自己的一点点理解,因为篇幅过大,导致继续编辑有些卡顿,所以新开一篇继续. 前面介绍了APSI的大致技术.优化方法.以及举例说明了主要 ...

- Simple, Fast Malicious Multiparty Private Set Intersection-解读

文本记录阅读该论文的笔记. 这是文章框架,来自视频. 介绍 本文主要解决恶意攻击下安全的多方PSI,主要用到两大技术OPPRF和OKVS,构造合谋和不合谋的协议. 基础知识 OPPRF 这部分在OPR ...

随机推荐

- scrapy--使用案例

1.scrapy框架 1.1 安装scrapy pip3 install wheel 下载twisted http://www.lfd.uci.edu/~gohlke/pythonlibs/#twis ...

- maven项目改造成springboot项目

springboot项目其实归根到底就是一个maven项目,通常我们创建springboot项目,只要使用idea中的spring Initializr就可以创建就可以了. 今天我们来讲下如何改造一个 ...

- C语言之数据类型(知识点8)

一.数据类型 1.数据基本类型 (1)整数 ①有符号整形 有符号短整型 short 有符号基本整形 int 有符号长整形 long ②无符号整形 无符号基本整形 无符号短整型 无符号长整型 (2) ...

- Linux下的cman中文帮助手册配置

Linux下的帮助命令man功能很强大,很好用,但显示的结果是英文,有时候看着还是吃力,就想着要是有man的中文显示结果该多好.网上搜寻一番后,终于找到解决方案,很简单,亲测有效.具体步骤如下: su ...

- Numpy的数学统计函数

Numpy的数学统计函数 本节内容: 1.Numpy有哪些数学统计函数: 函数名 说明 np.sum 所有元素的和 np.prod 所有元素的乘积 np.cumsum 元素的累积加和 np.cumpr ...

- CSS详细解读定位

一 前言 CSS定位是CSS布局只能够重要的一环.本篇文章带你解读定位属性,可以让你更加深入的理解定位带来的一些特性,熟练使用CSS布局. 二 正文 1.文档流布局的概念 将窗体自上而下分成一行行, ...

- Spring Security的使用

spring security使用目的:验证,授权,攻击防护. 原理:创建大量的filter和interceptor来进行请求的验证和拦截,以此来达到安全的效果. Spring Security主要包 ...

- Python 图_系列之基于<链接表>实现无向图最短路径搜索

图的常用存储方式有 2 种: 邻接炬阵 链接表 邻接炬阵的优点和缺点都很明显.优点是简单.易理解,对于大部分图结构而言,都是稀疏的,使用炬阵存储空间浪费就较大. 链接表的存储相比较邻接炬阵,使用起来更 ...

- MySQL---char和varchar的区别

char和varchar的区别 char表示定长, 即长度固定. varchar表示变长, 即长度可变. 当输入数据的长度小于定义的长度时, char会用空格填充, 而varchar则按照实际长度存储 ...

- 20220406Java

记个笔记 字符串操作类中s1.compareTo(s)规则: Compares two strings lexicographically. The comparison is based on th ...