A Novel Cross-domain Access Control Protocol in Mobile Edge Computing

摘要

随着智能移动终端和移动通信技术的发展,移动边缘计算(MEC)已经应用到各个领域。然而,MEC也带来了新的数据安全威胁,包括数据访问威胁。针对MEC中的跨域访问控制问题,提出一种跨域访问控制协议CDAC。在 CDAC 中,提出了一种新的用户信誉评估策略,根据用户的不同访问行为动态评估用户的综合信誉,从而使网关节点可以评估用户跨域请求。同时,根据用户的安全等级分配不同的优先级,鼓励用户规范访问行为,提高声誉。然后,不同的网关节点对用户进行跨域访问控制。实验结果表明,所提出的 CDAC 可以提供高效的跨域访问控制并实现出色的系统性能。

贡献

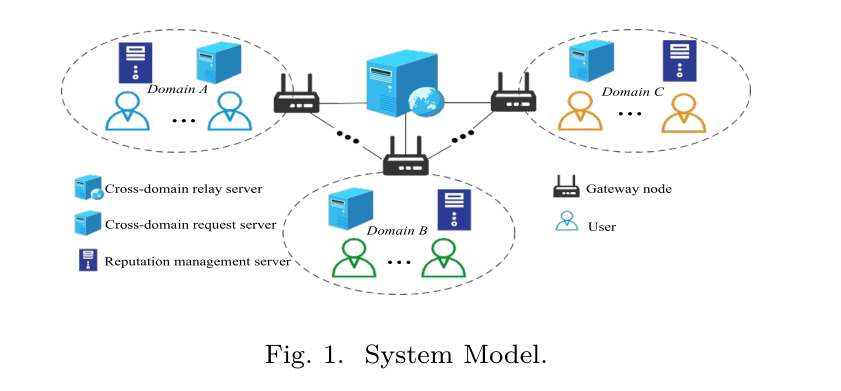

- 为了实现跨域访问控制,我们为每个边缘区域引入了信誉管理服务器、跨域请求服务器和跨域中继服务器。此外,通过建立边缘网关之间的协作,不同边缘区域的用户可以申请跨域访问。

- 为了提高访问控制的准确性,用户的声誉根据不同的访问行为动态评估。并根据用户的安全级别为用户分配不同的优先级。根据用户的信誉和优先级,对用户进行有效的访问控制。

系统模型

跨域中继服务器主要负责处理用户的跨域请求。并且源区域和目的区域的边缘网关节点必须相互配合,共同处理跨域请求。

信誉管理服务器:对域内用户的信誉进行分级更新和管理。新加入域的用户需要在域的信誉管理服务器上注册身份,生成新的对应信誉。

跨域请求服务器:用户发起跨域请求应用的服务器。

网关节点:网关节点需要应用相应的数据分析技术来处理用户的资源数据,同时还负责数据的存储。其次,在域内共享每个用户的资源数据之前,需要在域内网关上验证共享数据的真实性和完整性。

用户:用户包括域内用户和跨域用户。

实现

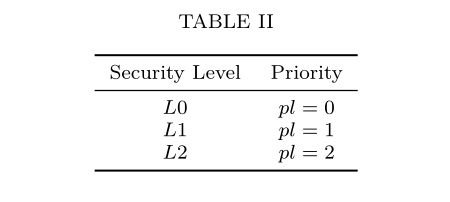

优先分配

将域内资源的用户身份级别和可访问级别分为三个级别,级别0、级别1、级别2。例如,安全级别为1的用户A可以访问安全级别0和1的资源数据,而安全级别为 0 的用户 B 只能访问安全级别为 0 的资源数据。(下读)

根据安全级别为每个用户分配了一个新的属性“优先级”

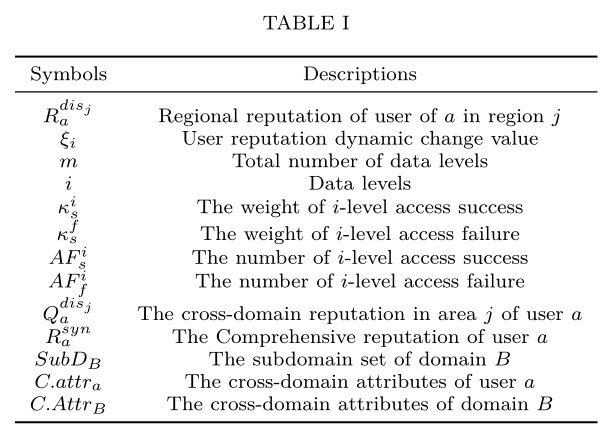

信誉评估

根据用户的访问状态(成功/失败)定期更新用户信誉

跨域访问过程:

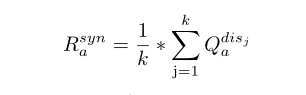

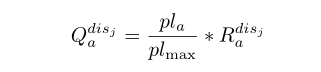

- A区域的用户a跨域访问区域B,现在A中更新信誉值,根据公式计算跨域信誉值;

- 若B接受,a在B中信誉管理服务器注册记录,并向其他网关广播;

- 若a要访问C域,需要A和B信誉值计算综合信誉发送给C;

- C若接受重复2

A Novel Cross-domain Access Control Protocol in Mobile Edge Computing的更多相关文章

- 计算机网络-链路层(2)多路访问控制协议(multiple access control protocol)

单一共享广播信道,如果两个或者两个以上结点同时传输,会互相干扰(interference) 冲突(collision):结点同时接收到两个或者多个信号→接收失败! MAC协议采用分布式算法决定结点如何 ...

- Risk Adaptive Information Flow Based Access Control

Systems and methods are provided to manage risk associated with access to information within a given ...

- Oracle Applications Multiple Organizations Access Control for Custom Code

档 ID 420787.1 White Paper Oracle Applications Multiple Organizations Access Control for Custom Code ...

- Browser security standards via access control

A computing system is operable to contain a security module within an operating system. This securit ...

- Enhancing network controls in mandatory access control computing environments

A Mandatory Access Control (MAC) aware firewall includes an extended rule set for MAC attributes, su ...

- Access control differentiation in trusted computer system

A trusted computer system that offers Linux® compatibility and supports contemporary hardware speeds ...

- Enabling granular discretionary access control for data stored in a cloud computing environment

Enabling discretionary data access control in a cloud computing environment can begin with the obtai ...

- Server-Side Access Control

Firefox 3.5 implements the W3C Access Control specification. As a result, Firefox 3.5 sends specifi ...

- Role-based access control modeling and auditing system

A role-based access control (RBAC) modeling and auditing system is described that enables a user to ...

- A GUIDE TO UNDERSTANDINGDISCRETIONARY ACCESS CONTROL INTRUSTED SYSTEMS

1. INTRODUCTION The main goal of the National Computer Security Center is to encourage the widespr ...

随机推荐

- 动态代理-cglib分析

生成代理类文件的方式 jvm添加此启动参数,后面就是代理类class生成的地址 -Dcglib.debugLocation=~/baldhead/java/dynamic-proxy-cglib/sr ...

- 9月23日内容总结——pycharm的安装与使用、python语法规范与注释、变量和常量、索引取值以及部分数据类型简介

今日内容总结 目录 今日内容总结 一.pycharm的安装 1.软件介绍 2.正版安装 1.下载软件 2.安装软件 3.其他方法安装(需要先下载相关资源) ①无限试用法 ②傻瓜式激活法 ③淘宝购买 二 ...

- CSS 3 所有的选择器整理(2023.2)

你知道的和你不知道的所有选择器.不包含尚未广泛实现的,也不包含已弃用的. 基本的选择器规则(Selector) 类型(Type)选择器 直接用标签匹配特定的元素 span { ... } p { .. ...

- C-09\编译预处理

一.预处理 C语言在对源程序进行正常编译之前,会先对一些特殊的预处理命令作解释,产生一个新的源程序,该过程称为编译预处理 为了区分预处理命令和一般的C语句,所有预处理命令行都以"#" ...

- websocket-sharp 实现websocket

第一步,使用VS创建一个应用程序 第二步,添加引用 websocket-sharp DLL文件,或者NuGet程序包中添加 第三部,创建Laputa 类 using WebSocketSharp; u ...

- python3中,len()、isalpha()、isspace()、isdigit()、isalnum()实例

# 实例:使用while循环 import string s1 = input('请输入一个字符串:\n') letters = 0 space = 0 digit = 0 others = 0 i ...

- javaEE(单元测试、反射、动态代理、xml)

单元测试 最小的功能单元编写测试代码,java针对方法,检查方法的正确性 JUnit单元测试框架 @Test注解 public class A { @Test public void a(){ ... ...

- Centos7搭建hadoop3.3.4分布式集群

目录 1.背景 2.集群规划 2.1 hdfs集群规划 2.2 yarn集群规划 3.集群搭建步骤 3.1 安装JDK 3.2 修改主机名和host映射 3.3 配置时间同步 3.4 关闭防火墙 3. ...

- 详解神经网络基础部件BN层

摘要:在深度神经网络训练的过程中,由于网络中参数变化而引起网络中间层数据分布发生变化的这一过程被称为内部协变量偏移(Internal Covariate Shift),而 BN 可以解决这个问题. 本 ...

- AD域

一.介绍 [域] 存放在 [活动目录] 存放在 [域控制器] 二.域和活动目录的规划 三.安装域控制器