A Novel Cross-domain Access Control Protocol in Mobile Edge Computing

摘要

随着智能移动终端和移动通信技术的发展,移动边缘计算(MEC)已经应用到各个领域。然而,MEC也带来了新的数据安全威胁,包括数据访问威胁。针对MEC中的跨域访问控制问题,提出一种跨域访问控制协议CDAC。在 CDAC 中,提出了一种新的用户信誉评估策略,根据用户的不同访问行为动态评估用户的综合信誉,从而使网关节点可以评估用户跨域请求。同时,根据用户的安全等级分配不同的优先级,鼓励用户规范访问行为,提高声誉。然后,不同的网关节点对用户进行跨域访问控制。实验结果表明,所提出的 CDAC 可以提供高效的跨域访问控制并实现出色的系统性能。

贡献

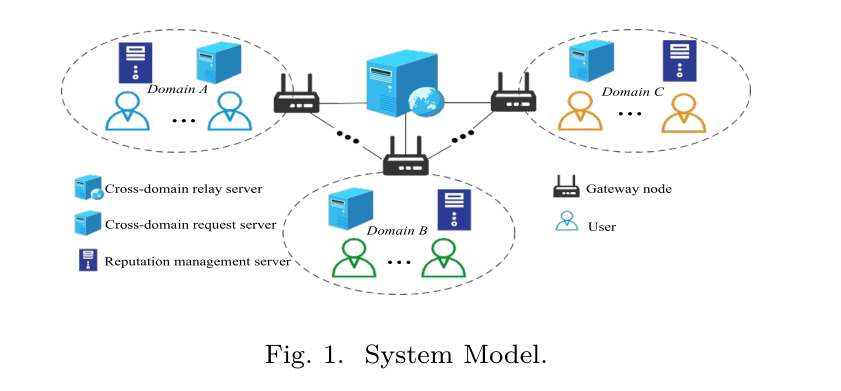

- 为了实现跨域访问控制,我们为每个边缘区域引入了信誉管理服务器、跨域请求服务器和跨域中继服务器。此外,通过建立边缘网关之间的协作,不同边缘区域的用户可以申请跨域访问。

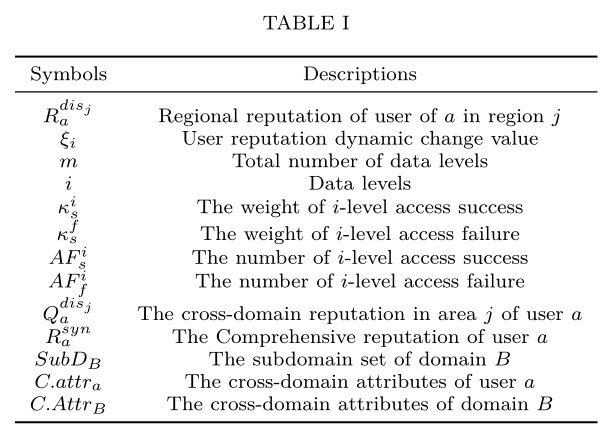

- 为了提高访问控制的准确性,用户的声誉根据不同的访问行为动态评估。并根据用户的安全级别为用户分配不同的优先级。根据用户的信誉和优先级,对用户进行有效的访问控制。

系统模型

跨域中继服务器主要负责处理用户的跨域请求。并且源区域和目的区域的边缘网关节点必须相互配合,共同处理跨域请求。

信誉管理服务器:对域内用户的信誉进行分级更新和管理。新加入域的用户需要在域的信誉管理服务器上注册身份,生成新的对应信誉。

跨域请求服务器:用户发起跨域请求应用的服务器。

网关节点:网关节点需要应用相应的数据分析技术来处理用户的资源数据,同时还负责数据的存储。其次,在域内共享每个用户的资源数据之前,需要在域内网关上验证共享数据的真实性和完整性。

用户:用户包括域内用户和跨域用户。

实现

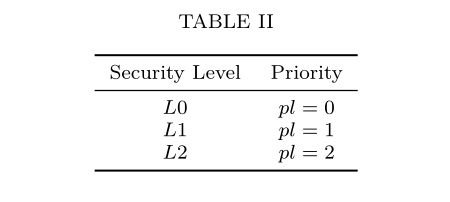

优先分配

将域内资源的用户身份级别和可访问级别分为三个级别,级别0、级别1、级别2。例如,安全级别为1的用户A可以访问安全级别0和1的资源数据,而安全级别为 0 的用户 B 只能访问安全级别为 0 的资源数据。(下读)

根据安全级别为每个用户分配了一个新的属性“优先级”

信誉评估

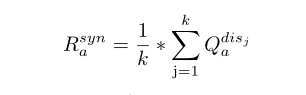

根据用户的访问状态(成功/失败)定期更新用户信誉

跨域访问过程:

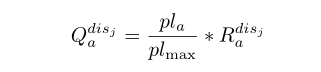

- A区域的用户a跨域访问区域B,现在A中更新信誉值,根据公式计算跨域信誉值;

- 若B接受,a在B中信誉管理服务器注册记录,并向其他网关广播;

- 若a要访问C域,需要A和B信誉值计算综合信誉发送给C;

- C若接受重复2

A Novel Cross-domain Access Control Protocol in Mobile Edge Computing的更多相关文章

- 计算机网络-链路层(2)多路访问控制协议(multiple access control protocol)

单一共享广播信道,如果两个或者两个以上结点同时传输,会互相干扰(interference) 冲突(collision):结点同时接收到两个或者多个信号→接收失败! MAC协议采用分布式算法决定结点如何 ...

- Risk Adaptive Information Flow Based Access Control

Systems and methods are provided to manage risk associated with access to information within a given ...

- Oracle Applications Multiple Organizations Access Control for Custom Code

档 ID 420787.1 White Paper Oracle Applications Multiple Organizations Access Control for Custom Code ...

- Browser security standards via access control

A computing system is operable to contain a security module within an operating system. This securit ...

- Enhancing network controls in mandatory access control computing environments

A Mandatory Access Control (MAC) aware firewall includes an extended rule set for MAC attributes, su ...

- Access control differentiation in trusted computer system

A trusted computer system that offers Linux® compatibility and supports contemporary hardware speeds ...

- Enabling granular discretionary access control for data stored in a cloud computing environment

Enabling discretionary data access control in a cloud computing environment can begin with the obtai ...

- Server-Side Access Control

Firefox 3.5 implements the W3C Access Control specification. As a result, Firefox 3.5 sends specifi ...

- Role-based access control modeling and auditing system

A role-based access control (RBAC) modeling and auditing system is described that enables a user to ...

- A GUIDE TO UNDERSTANDINGDISCRETIONARY ACCESS CONTROL INTRUSTED SYSTEMS

1. INTRODUCTION The main goal of the National Computer Security Center is to encourage the widespr ...

随机推荐

- configurable 神图

自己做的

- [DuckDB] 多核算子并行的源码解析

DuckDB 是近年来颇受关注的OLAP数据库,号称是OLAP领域的SQLite,以精巧简单,性能优异而著称.笔者前段时间在调研Doris的Pipeline的算子并行方案,而DuckDB基于论文< ...

- PopClip使用教程图文详解 2022.12亲测有效

PopClip简介 PopClip mac版是Macos上一款增强型复制粘贴工具,当你选中文字后,PopClip会自动弹出复制.剪切.粘贴.搜索等等操作,除了复制粘贴外,PopClip还提供了很多的扩 ...

- (原创)【B4A】一步一步入门03:APP名称、图标等信息修改

一.前言 上篇 (原创)[B4A]一步一步入门02:可视化界面设计器.控件的使用 中我们已经了解了B4A程序的基本框架,现在我们还进一步讲解. 本篇文章会讲解如何修改APP的名称.图标等信息,以让一个 ...

- MRS+LakeFormation:打造一站式湖仓,释放数据价值

摘要:华为LakeFormation是企业级的一站式湖仓构建服务. 本文分享自华为云社区<华为云MRS支持LakeFormation能力,打造一站式湖仓,释放数据价值]>,作者:break ...

- 我不想再传递 nameof 了

有的时候抛出一个异常,我们需要知道是哪个方法抛出的异常.那么,我们可以通过传递 nameof 来获取调用者的方法名.但是,感觉很烦,每次都要传递 nameof.那么,有没有更好的方法呢? Caller ...

- P4_创建第一个小程序项目

设置外观和代理 创建小程序项目 点击"加号"按钮 填写项目信息 项目创建完成 在模拟器上查看项目效果 在真机上预览项目效果 主界面的 5 个组成部分

- C#中的Byte,String,Int,Hex之间的转换函数

/// <summary> Convert a string of hex digits (ex: E4 CA B2) to a byte array. </summary> ...

- Redis 源码解读之 Rehash 的调用时机

Redis 源码解读之 Rehash 的调用时机 背景和问题 本文想要解决的问题 什么时机触发 Rehash 操作? 什么时机实际执行 Rehash 函数? 结论 什么时机触发 Rehash 操作? ...

- STL中的智能指针(Smart Pointer)及其源码剖析: std::unique_ptr

STL中的智能指针(Smart Pointer)及其源码剖析: std::unique_ptr 和 std::auto_ptr一样,std::unique_ptr也是一种智能指针,它也是通过指针的方式 ...