网络安全初级实战笔记(一):owasp zap 暴力破解

网络安全里装着好多人的侠客梦。但是不能触碰铁律,所以,只小小的自娱自乐。

自己练习,大都会用到DVWA,一个很好的安全测试平台,自己搭建(很简单,傻瓜式搭建),自己设置安全级别,自己验证各种漏洞攻击方式。(这里不再赘述,有时间可以将DVWA 的搭建再细传上来)

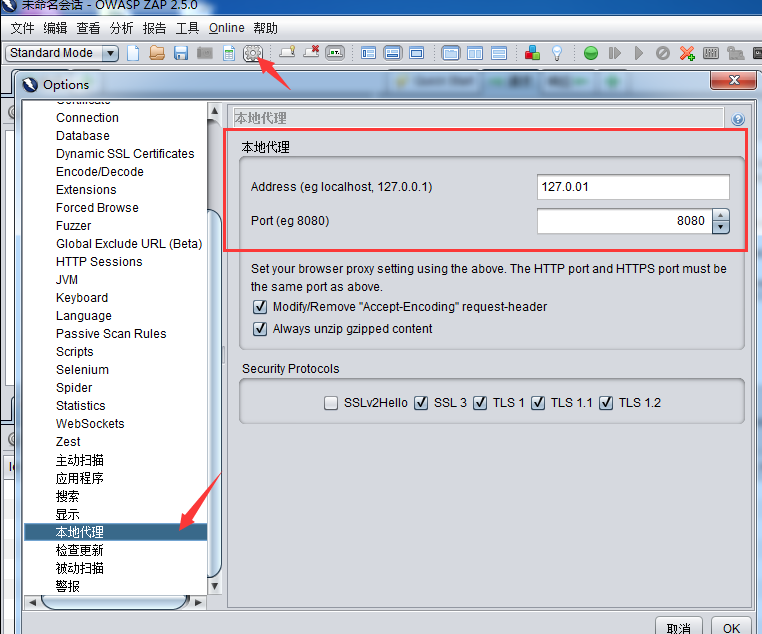

1、代理设置

将owasp zap 的本地代理设置成127.0.0.1 端口8080

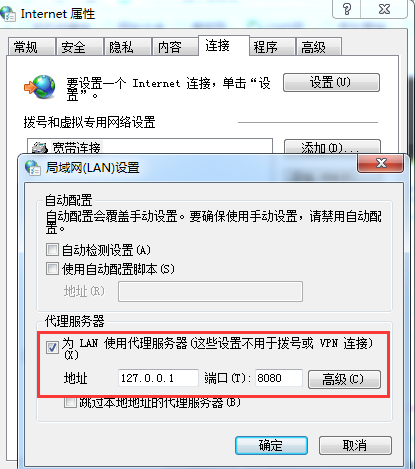

测试用的浏览器也设置成同样的代理(可以用proxy switcher等快捷代理设置插件,也可以自己手动设置,例如如下)

2、抓包

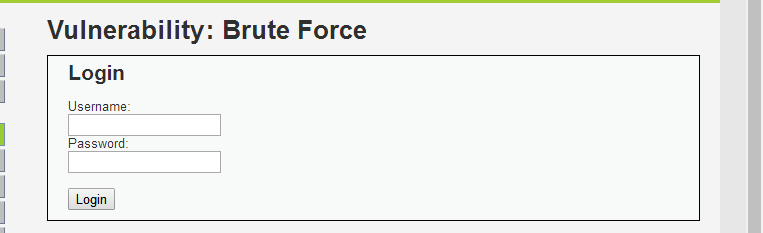

保持打开owasp zap,不做任何操作。这时打开设置了代理的浏览器,访问想要进行暴力破解的网站,例如http://127.0.0.1/DVWA-master/DVWA-master/login.php (此次测试设置dvwa security为low,想尝试更难的等级,则设置为high,high登记由user_token,破解稍微麻烦一些)。

在该登陆页面,随意录入用户名、密码(例如test test),点击login

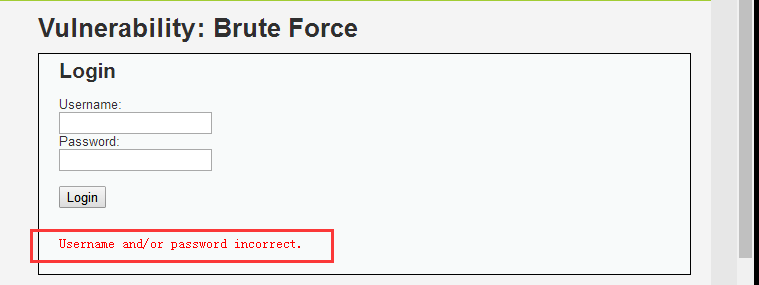

显然登陆失败。

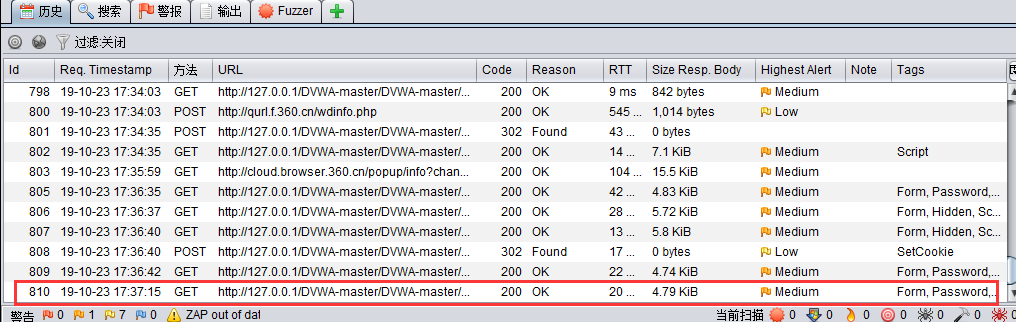

这时查看owasp zap 中页面,查看历史记录中最新的一条,即此次操作抓到的包

双击这条记录,查看对应的请求、响应报文

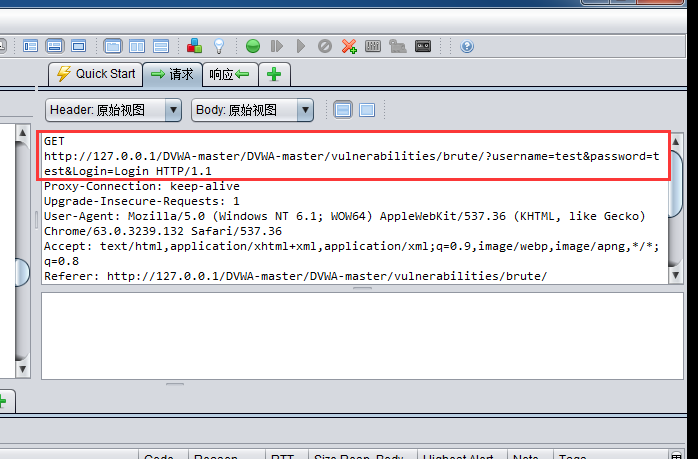

看到get请求:GET http://127.0.0.1/DVWA-master/DVWA-master/vulnerabilities/brute/?username=test&password=test&Login=Login

其中username、password是我们随意输入的test test

3、导入字典

通过2可知,我们的在前端页面用户名、密码参数分别为username、password,我们要破解的就是匹配的这两个字段。

下面对这两个字段导入字典

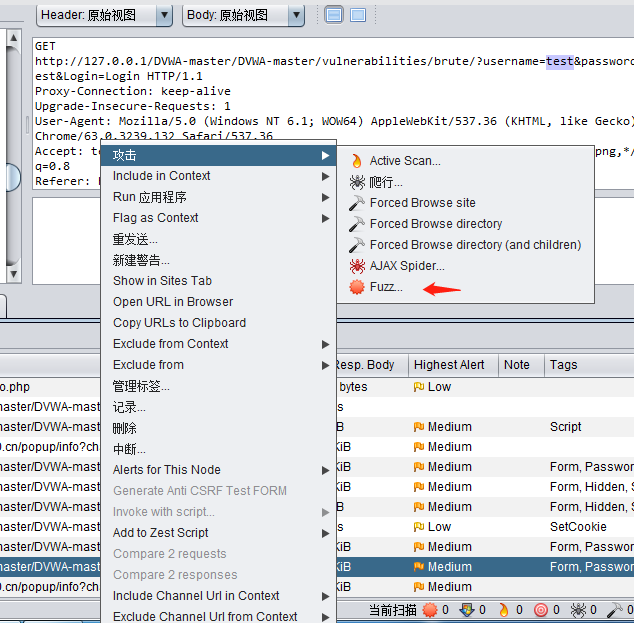

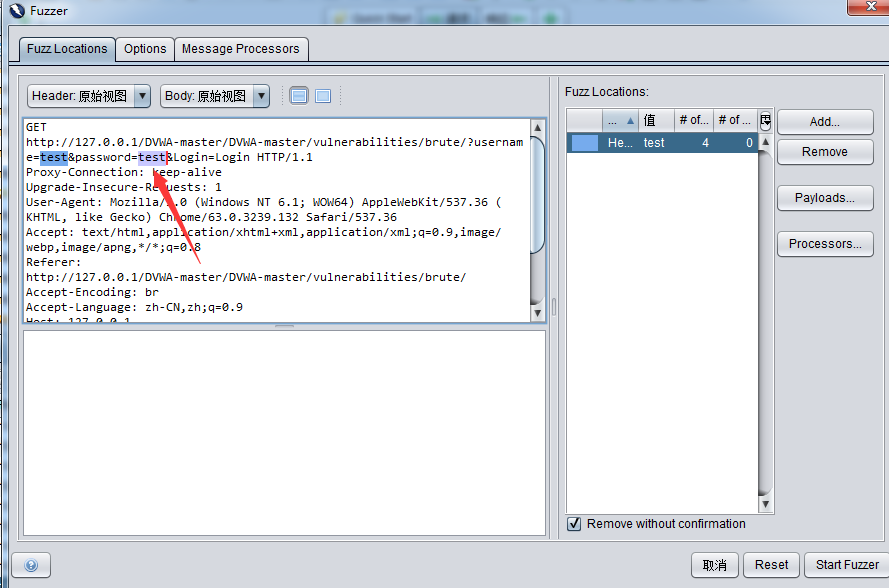

选中“历史”标签的url记录,右键选择 攻击--Fuzz,如下图

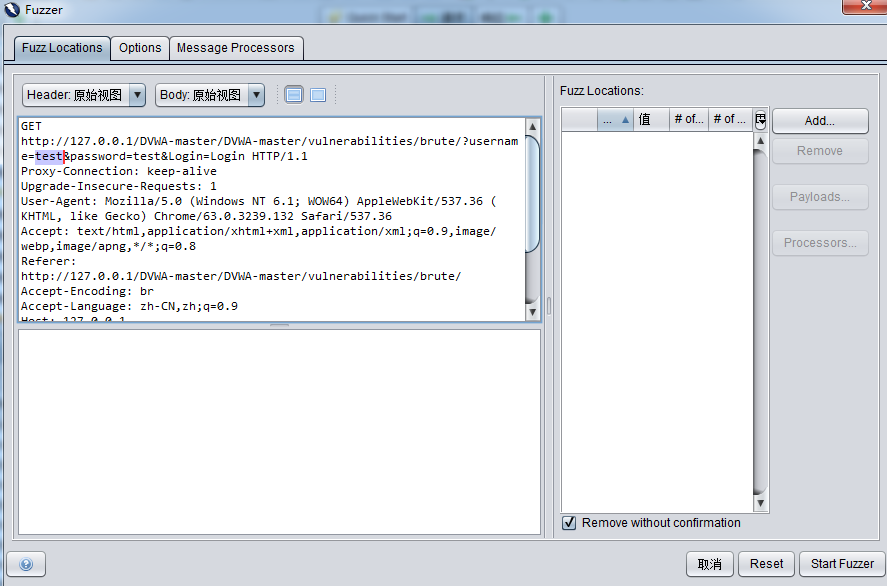

点击Fuzz后,进入如下页面

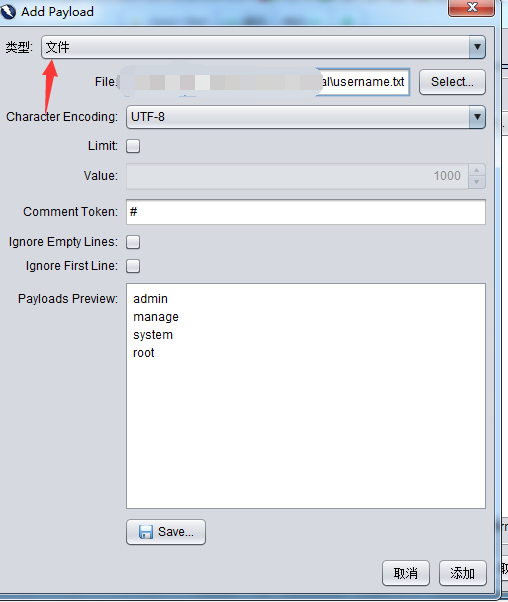

选中test,点击右侧的“Add” 按钮 ,在弹出的子框中,点击Add

“类型”默认为“String” 即可手动输入猜测的用户名,也可以选择类型为“”文件“导入准备好的字典,如下:

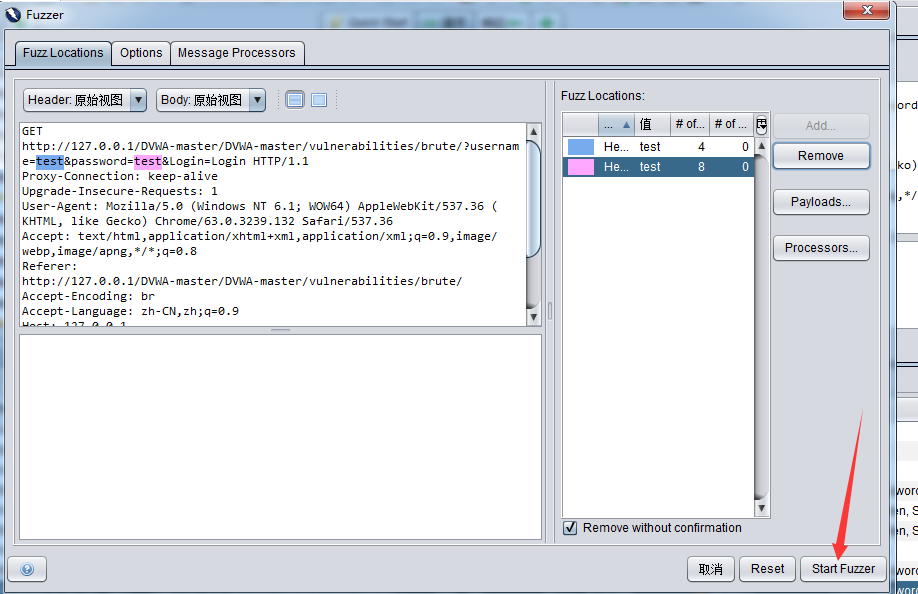

同样,对password也可以进行字典的导入,选中password的值test,点击”Add“

同样导入password的常用密码。点击”Start Fuzzer“,即开始进行username和password准备字典中个数乘积次数的自动匹配猜解。

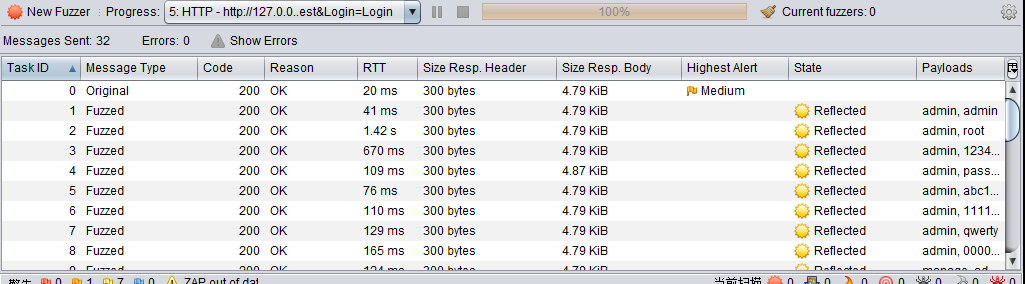

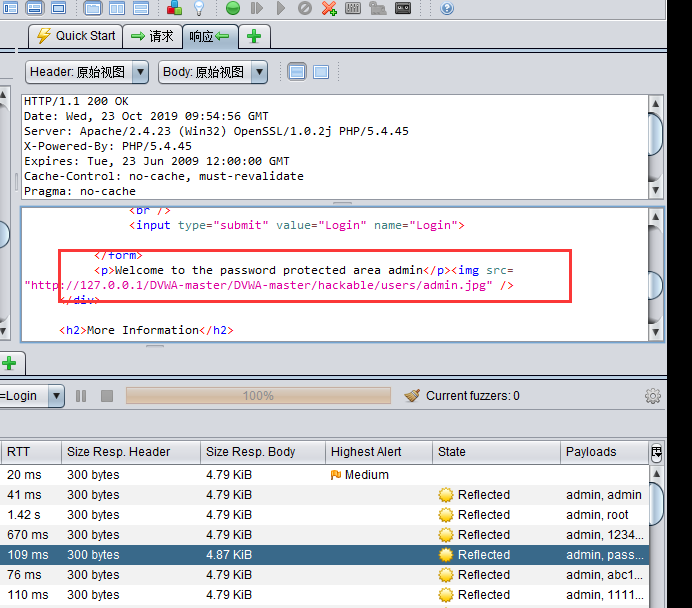

点击后,快速出来32条(4*8)结果,如下

查看结果中Size Resp Header 即数据包大小,只有一条是4.87kib,其他都是4.79kib,和第一次进行抓包时的大小一样。因登陆成功和失败的页面差异,不妨猜测这条包大小与众不同的记录即破解成功的记录。

验证一下,双击这条4.87kib大小的记录,查看请求和响应报文。发现响应报文中有”Welcome to the password protected area admin“ 这样一句话,显然破解成功。

在这条记录的请求报文,还是有记录的payloads中都有注明用户名、密码。所以,至此,得到了可以登陆的用户名密码。

尝试使用该用户名、密码登陆可成功。

网络安全初级实战笔记(一):owasp zap 暴力破解的更多相关文章

- 开源服务专题之------ssh防止暴力破解及fail2ban的使用方法

15年出现的JAVA反序列化漏洞,另一个是redis配置不当导致机器入侵.只要redis是用root启动的并且未授权的话,就可以通过set方式直接写入一个authorized_keys到系统的/roo ...

- kali linux 网络渗透测试学习笔记(二)OWASP ZAP工具扫描SQL injection漏洞失败

按照惯例,利用OWASP ZAP工具扫描SQL injection漏洞时,应该很快就可以扫描出来,但是在笔者进行扫描的时候,却遇到了以下状况: 这说明了该工具根本就没能够扫描出SQL注入的漏洞,不知道 ...

- 安全性测试:OWASP ZAP使用入门指南

免责声明: 本文意在讨论使用工具来应对软件研发领域中,日益增长的安全性质量测试需求.本文涉及到的工具不可被用于攻击目的. 1. 安全性测试 前些天,一则12306用户账号泄露的新闻迅速发酵,引起了购票 ...

- (转)OWASP ZAP下载、安装、使用(详解)教程

OWASP Zed攻击代理(ZAP)是世界上最受欢迎的免费安全审计工具之一,由数百名国际志愿者*积极维护.它可以帮助您在开发和测试应用程序时自动查找Web应用程序中的安全漏洞. 也可以说:ZAP是一个 ...

- owasp zap 安全审计工具 的fuzzer使用

owasp zap 安全审计工具 的fuzzer可用场景如下: 一.SQL注入和XSS攻击等 1.选中请求中需要检查的字段值,右键-Fuzzy 2.选中file fuzzer功能(包括SQL注入,xs ...

- OWASP ZAP使用教程

一.安装 Windows下载下来的是exe的,双击就可以了! Linuxg下载下来的不是.sh就是tar.gz,这个就更加简单了. 唯一需要注意的是: Windows和Linux版本需要运行Java ...

- SSH密码暴力破解及防御实战

SSH密码暴力破解及防御实战 一.Hydra(海德拉) 1.1 指定用户破解 二.Medusa(美杜莎) 2.1 语法参数 2.2 破解SSH密码 三.Patator 3.1 破解SSH密码 四.Br ...

- mysql颠覆实战笔记(五)--商品系统设计(二):定时更新商品总点击量

继续回到沈老师的MYSQL颠覆实战,首先回顾下上一节课的内容,请大家会看下上节课写的存储过程. 打开prod_clicklog表, 我们只要把日期(不含时分秒)的部分存在数据库中, 如果同一日期有相同 ...

- mysql颠覆实战笔记(四)--商品系统设计(一):商品主表设计

版权声明:笔记整理者亡命小卒热爱自由,崇尚分享.但是本笔记源自www.jtthink.com(程序员在囧途)沈逸老师的<web级mysql颠覆实战课程 >.如需转载请尊重老师劳动,保留沈逸 ...

随机推荐

- GDAl C++ 创建Shp

用于GDAL,C++开发环境测试. #include <iostream> #include "gdal_priv.h" #include "ogrsf_fr ...

- 我是如何做到springboot自动配置原理解析

一前言 springboot 2.0.0版本分析,整体的自动配置流程如下: 具体配置参考官方文档:springboot-doc 二 @SpringBootApplication 核心注解@Spring ...

- 字符串转hash进阶版

#include<bits/stdc++.h> using namespace std; ,mod=; vector<unsigned> H[mod]; void Add(un ...

- 网络流入门题目 - bzoj 1001

现在小朋友们最喜欢的"喜羊羊与灰太狼",话说灰太狼抓羊不到,但抓兔子还是比较在行的, 而且现在的兔子还比较笨,它们只有两个窝,现在你做为狼王,面对下面这样一个网格的地形: 左上角点 ...

- go微服务框架kratos学习笔记七(kratos warden 负载均衡 balancer)

目录 go微服务框架kratos学习笔记七(kratos warden 负载均衡 balancer) demo demo server demo client 池 dao service p2c ro ...

- 客户端TNSPING通 连接出现ORA-12514错误

ORA-12514: TNS: 监听程序当前无法识别连接描述符中请求的服务,这是一个经常遇到的问题,可以按照以下步骤一步步解决 1.使用tnsping检测 tnsping可判断出以下两点(1)判断网络 ...

- 简单实现Android手机“全局可调试”(ro.debuggable = 1)的方法【锤子坚果3】

在Android真机上调试程序有一个前提,就是这个apk包必须有 debuggable=true 的属性才行.而除了自己开发的apk能够控制打包属性之外,其他的程序发行之后显然不会设这个值为 true ...

- 史上最简单的的HashTable源码分析

HashTable源码分析 1.前言 Hashtable 一个元老级的集合类,早在 JDK 1.0 就诞生了 1.1.摘要 在集合系列的第一章,咱们了解到,Map 的实现类有 HashMap.Link ...

- sqli_labs学习笔记(一)Less-54~Less-65

续上,开门见山 暴库: http://43.247.91.228:84/Less-54/?id=-1' union select 1,2,database() --+ challenges 爆表: h ...

- Python3基础之内置模块

模块和包 一.定义: 模块:用来从逻辑上组织Python代码(变量,函数,类,逻辑:实现一个功能),本质就是.py结尾的Python文件包:用来从逻辑上组织模块,本质就是一个目录(必须带有一个__in ...