防世界之Web_ics-06

题目:

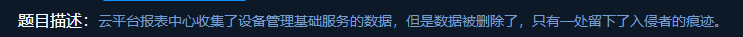

进入实验环境,发现其他页面啥都没有,题目描述说报表中心数据被删,打开报表中心看看

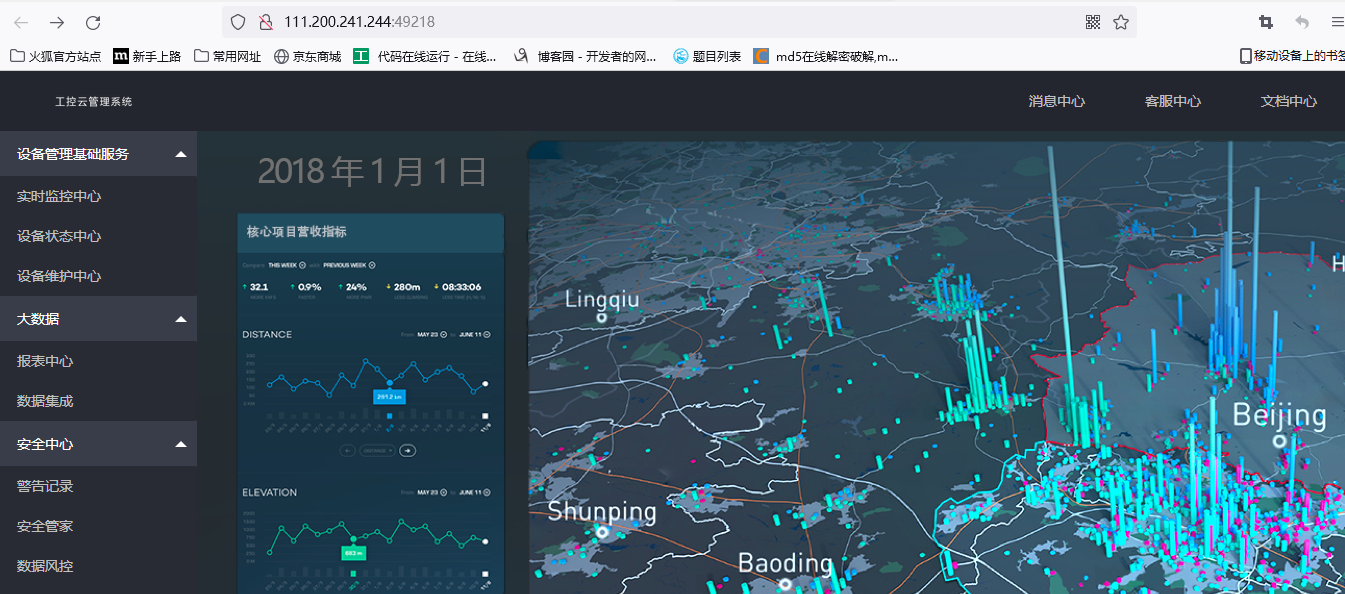

进入数据中发现url上有?id=1的字样就要注意,敏感起来。id是数值,可以尝试爆破一下。

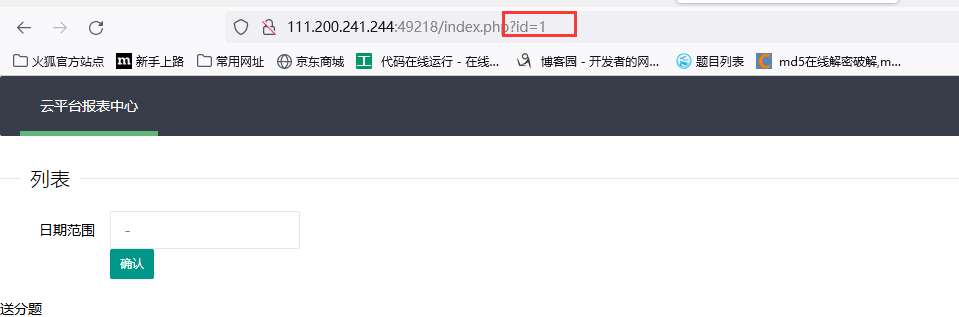

打开burpsuite,burpsuite的安装使用留个作业,找个时间写篇随笔。

在Proxy代理模块HTTP history可以看到数据包选择抓到的数据包,右键发送到Intruder入侵模块。

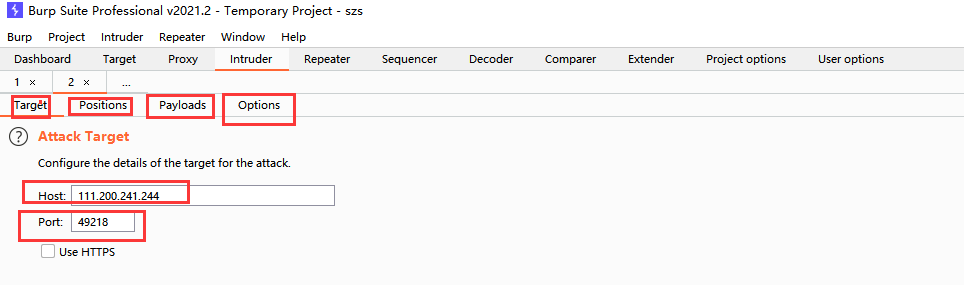

进入Intruder模块 :

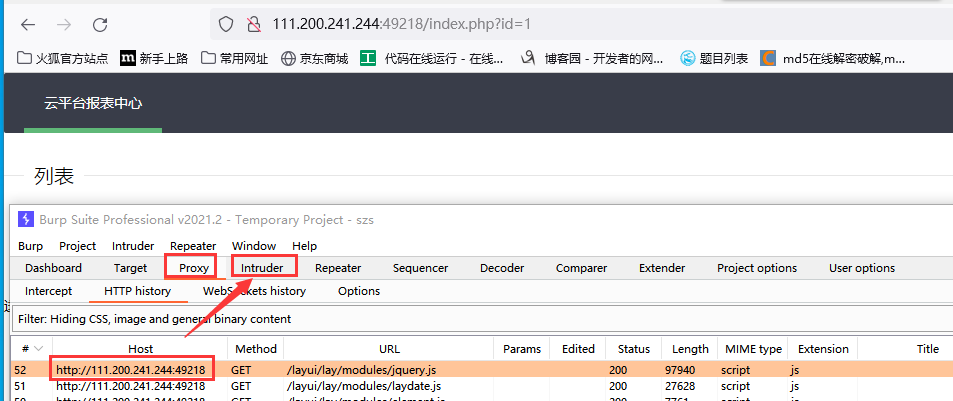

入侵模块主要有4设置,Target设置目标地址和端口,Positions设置攻击位置,Payloads设置攻击载荷,Options设置一些其他配置选项

目标和端口设置好了之后,选取爆破位置

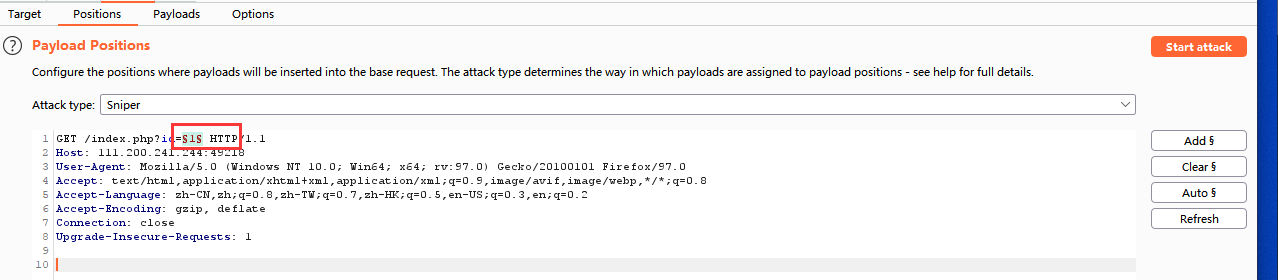

进入Positions,$爆破位置$

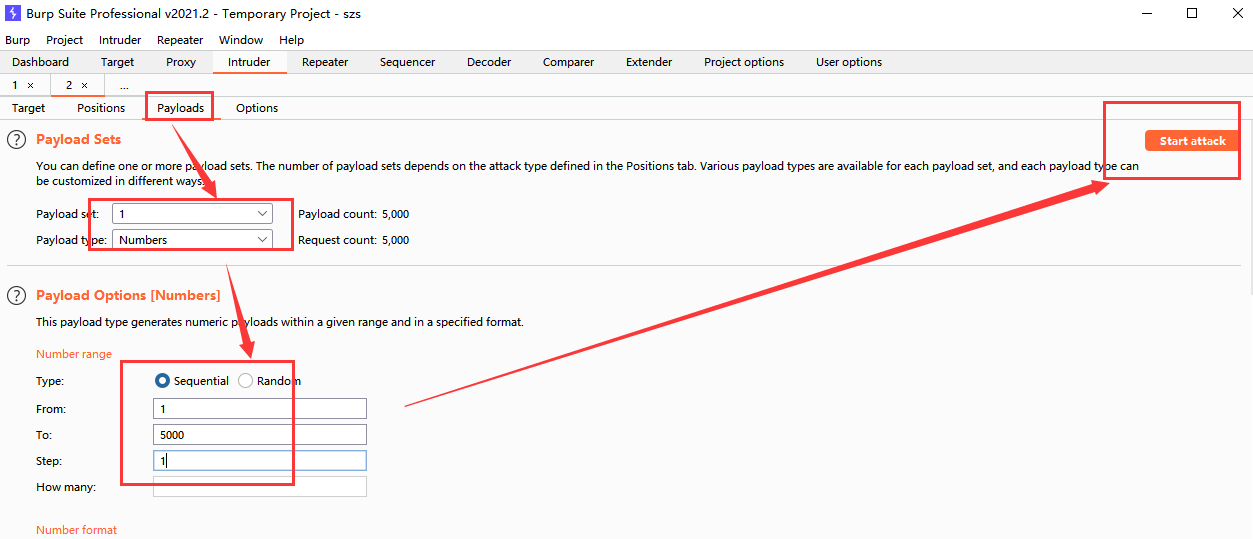

设置攻击载荷,选类型数字从1-5000爆破

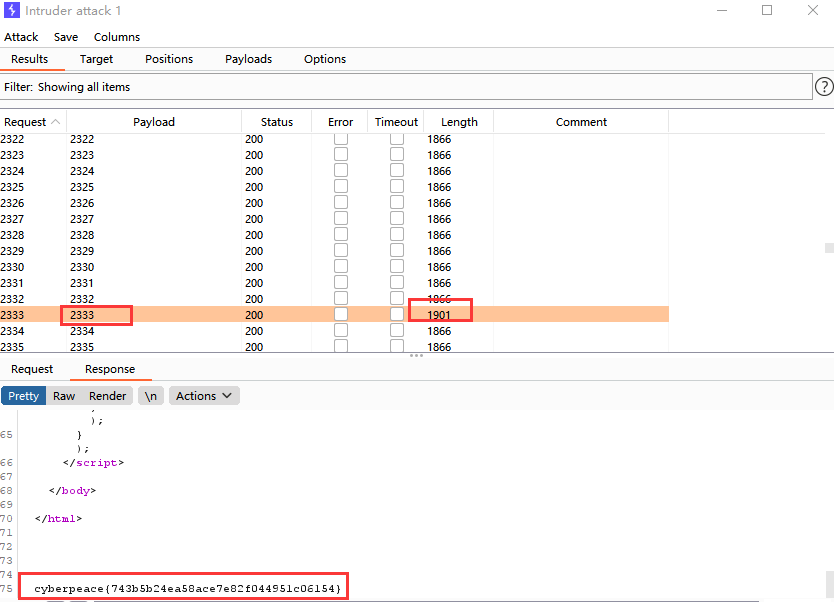

攻击结果:

发现id=2333的时候Length与其他的不一样,点进去看下Response发现flag,爆破成功。

======================================================================

总结:

url遇见?id=数字可以采用暴力破解的方法。可以使用Burpsuite的Intruder入侵器暴力破解。

防世界之Web_ics-06的更多相关文章

- Reversing-x64Elf-100----攻防世界

题目来源:攻防世界 环境:win10 软件:pycharm.64位的ida 常规的操作ida打开查看,看到了main函数,

- app1----攻防世界

啥也不说把题目下载下来,在模拟器里运行一下 输入正确的key就是flag 继续下一步分析,可以使用Androidkiller分析,我喜欢使用jeb这里我就使用jeb进行分析 找到MainActivit ...

- crackme---攻防世界

首先下载附件之后,查壳 虽然什么也没有发现,但是看一下区段就知道,这个是北斗的壳.所以我们首先载入od开始把壳脱掉 这里面也可以看到pushfd和pushad是北斗壳的特征 这里面我使用是esp定律脱 ...

- dMd----攻防世界

首先在Linux上查看题目,没有什么发现elf文件,之后使用ida打开看看,找到main函数,f5查看, 上图一些字符是char过的,便于查看,发现是一个if else语句,先经过了MD5加密然后判断 ...

- maze-----攻防世界

题目下载之后在linux上查看一下 发现是elf文件尝试运行一下: 要求输入正确的flag才可以,ida查看 交叉引用 对长度和开头对比,进行判断. 转到400690查看 和#进行比较,hex 是一个 ...

- no-strings-attached-----攻防世界

拿到题目到虚拟机里的查看一下 把这些十进制数字转换为16进制,然后利用python deocde 注意0 87这里需要舍弃

- imple-unpack---攻防世界

拿到题目查壳没有发现.题目已经明确说了,基本上是有壳的,Linux下面看看 应该就是upx的壳了,下载upx进行脱壳,https://sourceforge.net/projects/upx/file ...

- open-source--攻防世界

题目直接给了源码,发现只要跳过条件就可以得到flag

- Web_php_unserialize-攻防世界XCTF

0x00 简介 记录一下,重点是记录一下那篇正则文章. 0x01 题目代码 <?php class Demo { private $file = 'index.php'; public func ...

- Web_php_include-攻防世界

0x00 简介 记录这个题纯粹是为了记录以下有关strstr()函数的相关知识. 0x01 题目 <?php show_source(__FILE__); echo $_GET['hello'] ...

随机推荐

- 微服务架构 | *3.5 Nacos 服务注册与发现的源码分析

目录 前言 1. 客户端注册进 Nacos 注册中心(客户端视角) 1.1 Spring Cloud 提供的规范标准 1.2 Nacos 的自动配置类 1.3 监听服务初始化事件 AbstractAu ...

- deepin20使用snap并设置代理

snap下载 $ sudo apt update $ sudo apt install snapd https://snapcraft.io/docs/installing-snap-on-ubunt ...

- How To Remove Systemd Service

Method systemctl stop [servicename] systemctl disable [servicename] rm /your/service/locations/[serv ...

- 2022GDUT寒训专题一I题

题目 题面 给一个长度为 N的数组,一个长为 K的滑动窗体从最左端移至最右端,你只能看到窗口中的 K 个数,每次窗体向右移动一位,如下图: 窗口位置 最小值 最大值 [1 3 -1] -3 5 3 6 ...

- Centos7下,Docker的安装与使用

一.Docker Install 1.卸载旧的版本 yum remove docker \ docker-client \ docker-client-latest \ docker-common \ ...

- vector自实现(一)

vector.h: #ifndef __Vector__H__ #define __Vector__H__ typedef int Rank; #define DEFAULT_CAPACITY 3 t ...

- IoC容器-Bean管理XML方式(创建对象和set注入属性,有参构造注入属性)

Ioc操作Bean管理 1,什么是Bean管理 (0)Bean管理指的是两个操作 (1)Spring创建对象 (2)Spring注入属性 2,Bean管理操作有两种方式 (1)基于xml配置文件方式实 ...

- java-异常-finally代码块

1 package p1.exception; 2 3 4 class Demo_0{ 5 public int show(int index) throws ArrayIndexOutOfBound ...

- new实例化和反射实例化有什么区别?

在工厂设计模式中,使用反射实例化,子类可以随便增加,工厂类不需要做任何的修改 使用反射之后最大的好处就是解耦合

- 请解释final finally finalize的区别

final 关键字 ,可以定义不能被继承的父类.定义不能被重写的方法,常量 finally 关键字, 异常处理的统一出口 不管是否有异常都执行 finalize 方法(protected ...