【CTF】XCTF 我们的秘密是绿色的 writeup

题目来源:SSCTF-2017

题目链接:https://adworld.xctf.org.cn/task/answer?type=misc&number=1&grade=1&id=4978&page=3

碎碎念

这题挺有意思

除了第一步想不到 其他涉及知识点难度不大 但是涉及知识点比较多

多次套娃解密压缩包才得到flag

writeup

下载得到zip 解压得到JPG图片

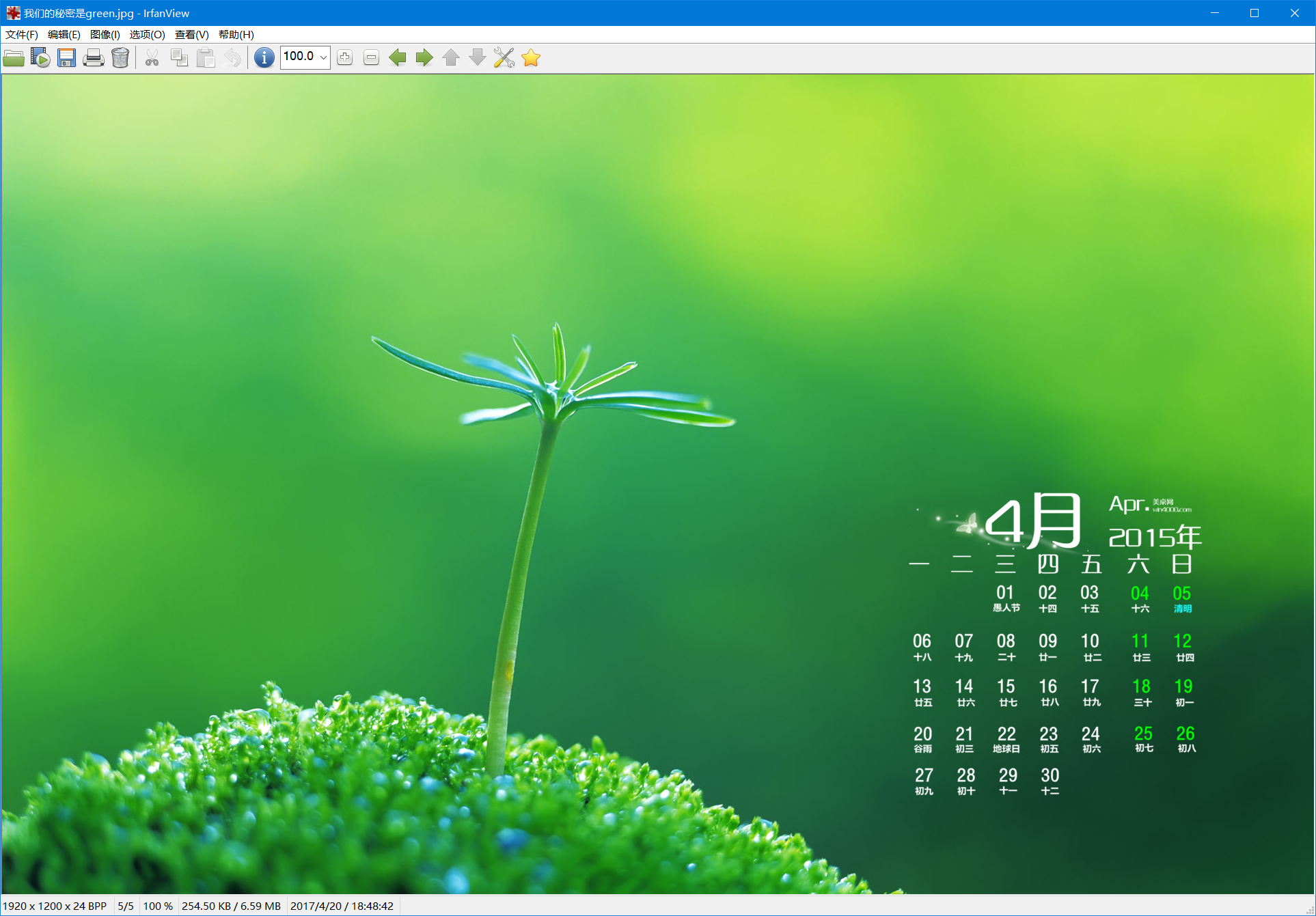

Kali下binwalk分析文件 没有发现隐写

Stegsolve打开

切换颜色通道 检查LSB隐写等均没有发现

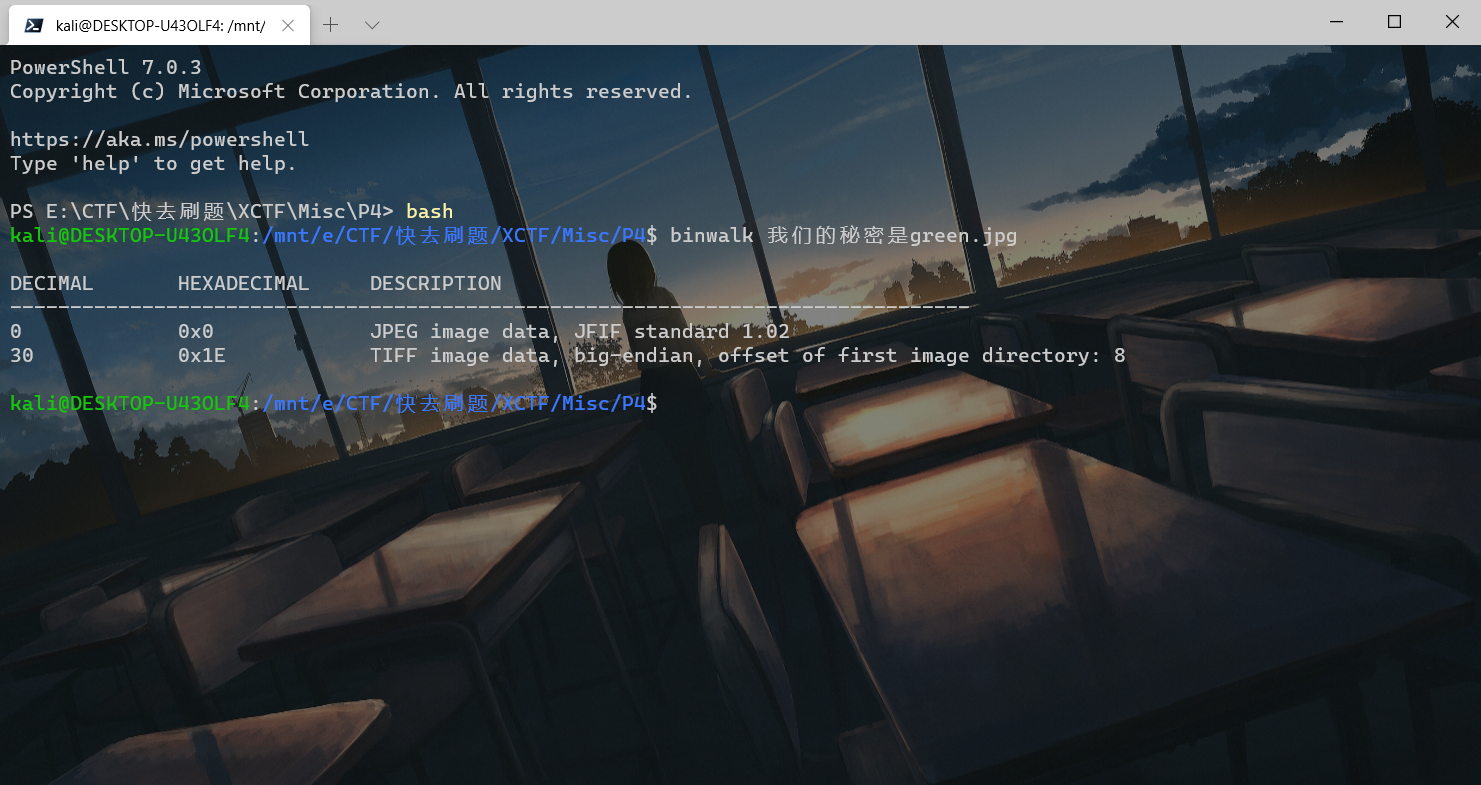

使用OurSecret工具

注意到绿色字体

密码:0405111218192526

发现隐写try.zip

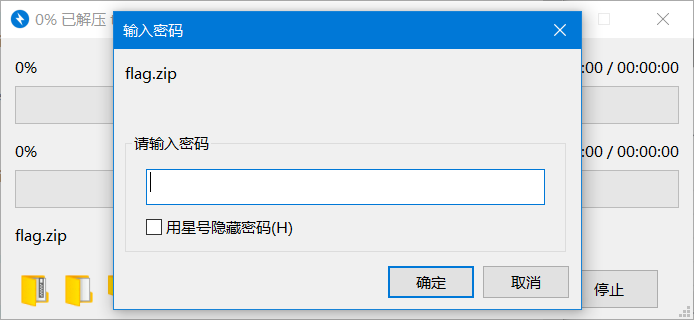

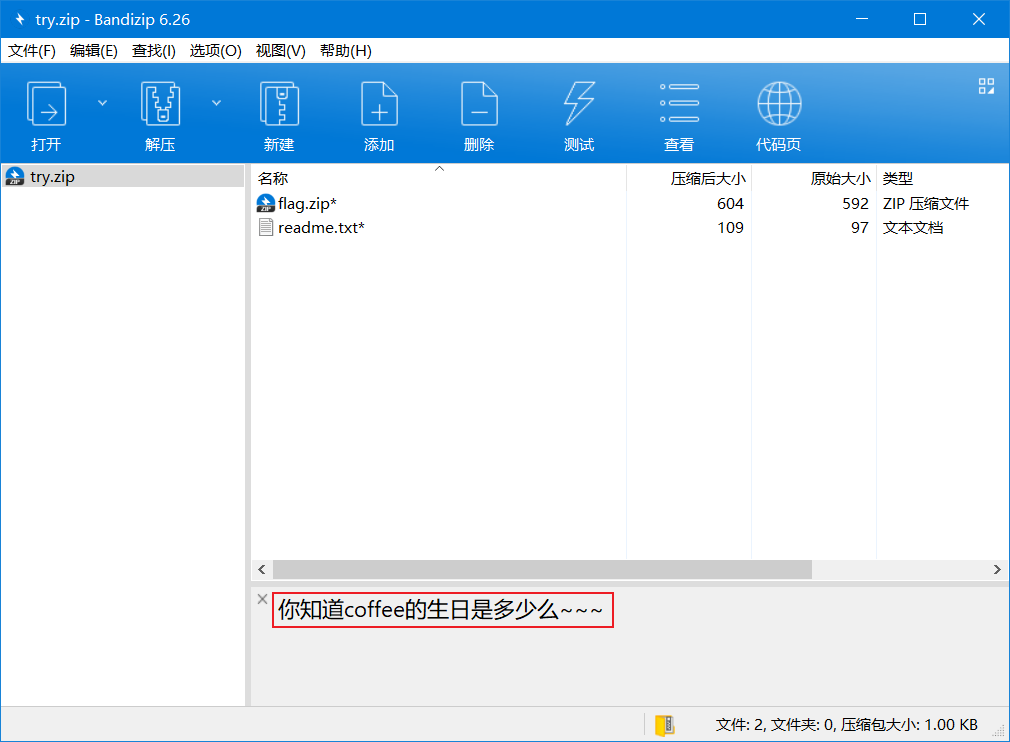

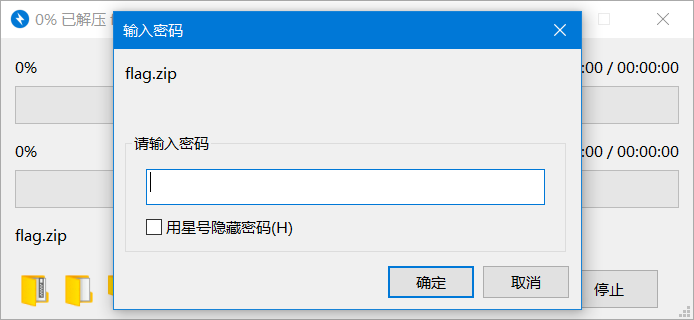

解压需要密码

爆破数字密码 长度为1~8

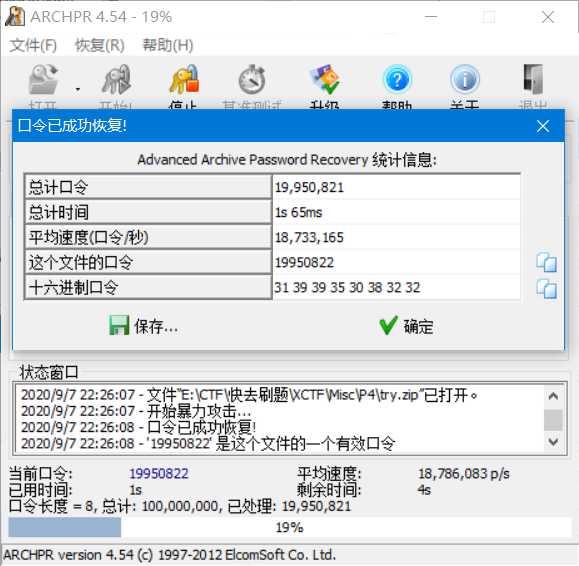

使用ARCHPR

很快爆破出了 解压密码19950822

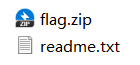

解压得到

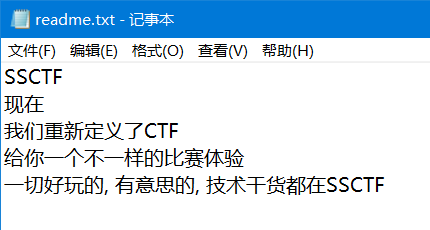

?打广告

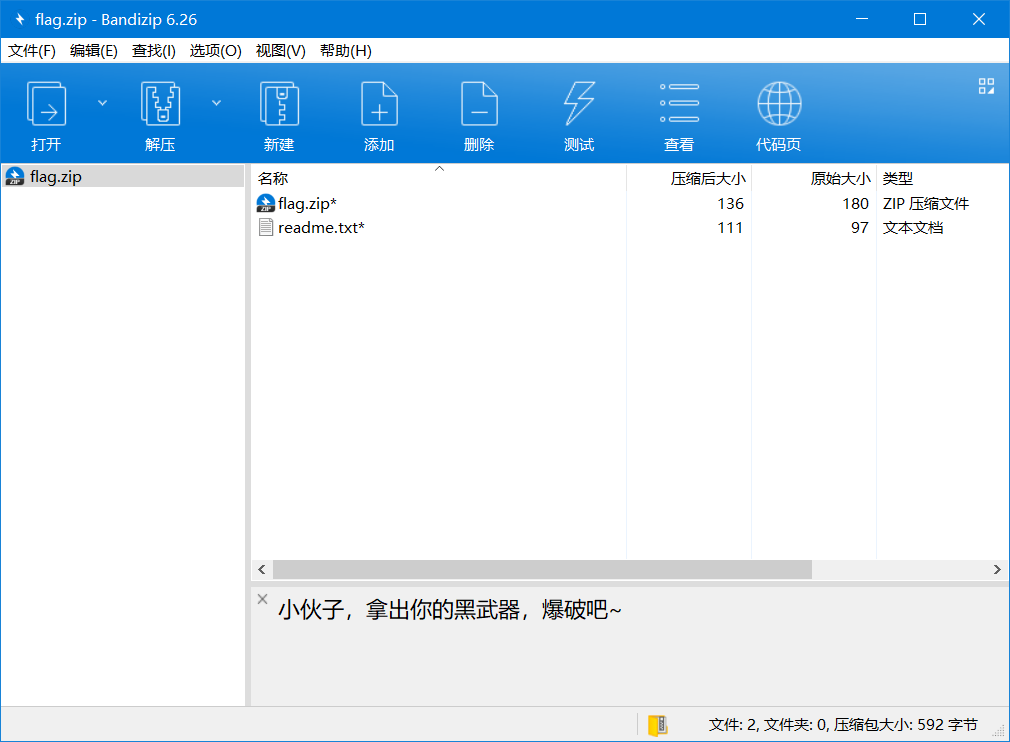

被加密的压缩包中含有已知文件 很明显明文攻击

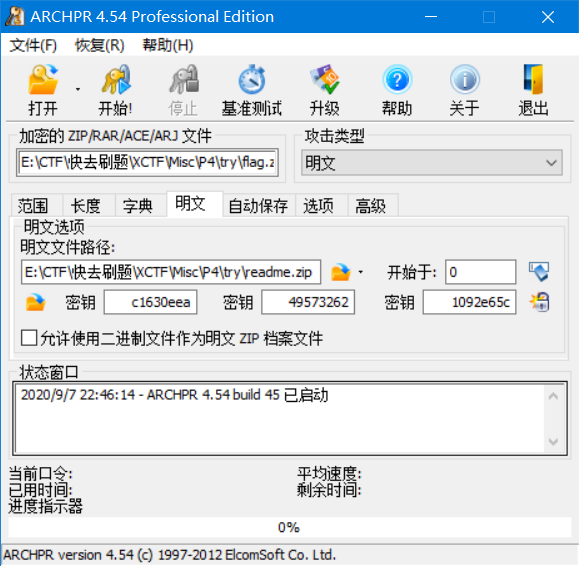

把readme.txt压缩成zip然后使用ARCHPR执行明文攻击

//需要使用WinRAR压缩

//明文攻击的明文文件需要使用和被攻击文件使用同样的压缩软件压缩

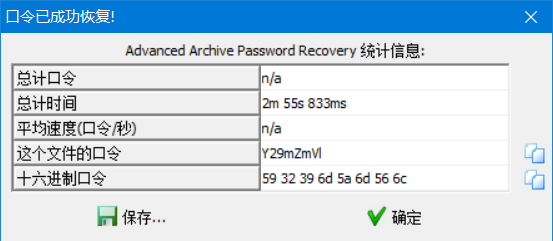

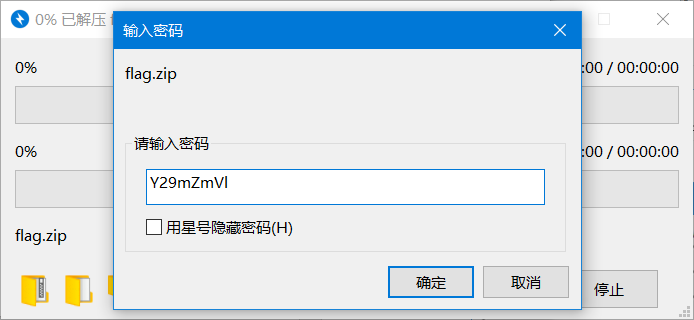

恢复解压密码:Y29mZmVl

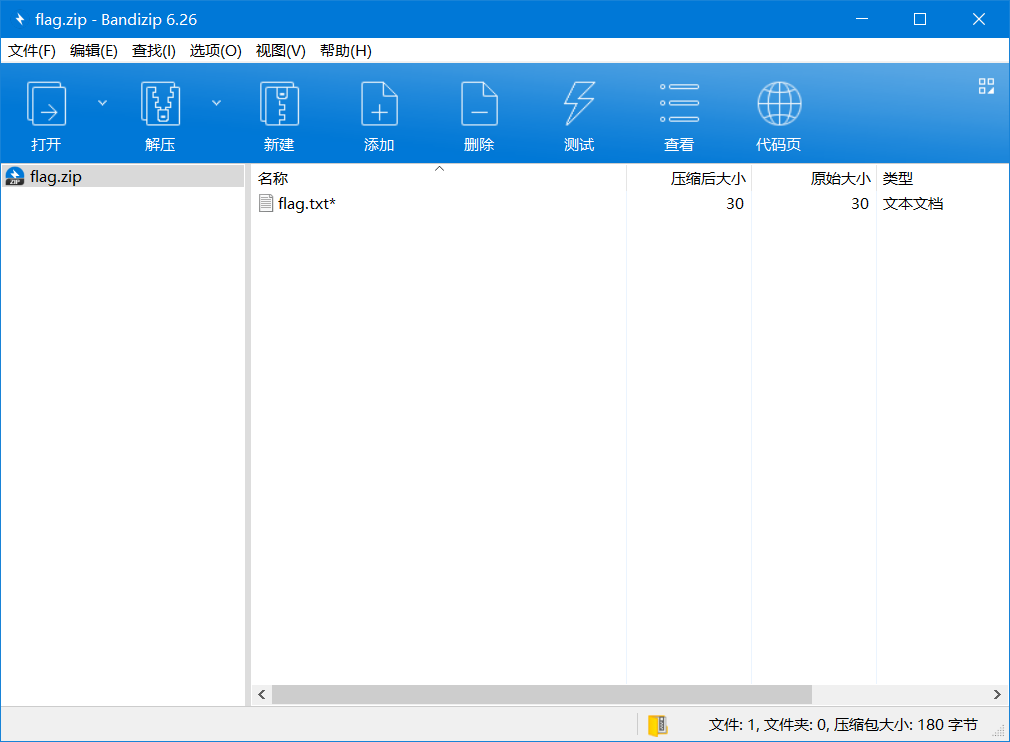

解压flag.zip得到flag.zip

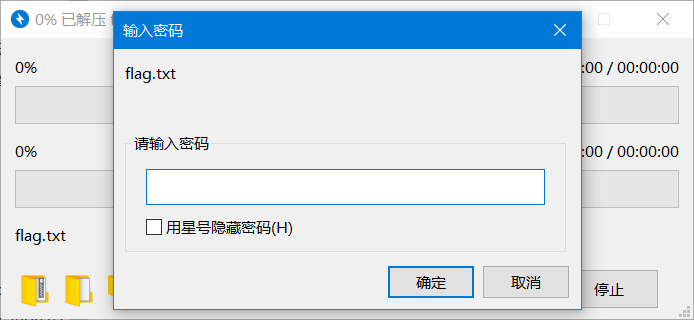

解压新得到的flag.zip还是需要密码(禁止套娃)

这次的flag.zip里面只要flag.txt

暴力破解 爆破失败

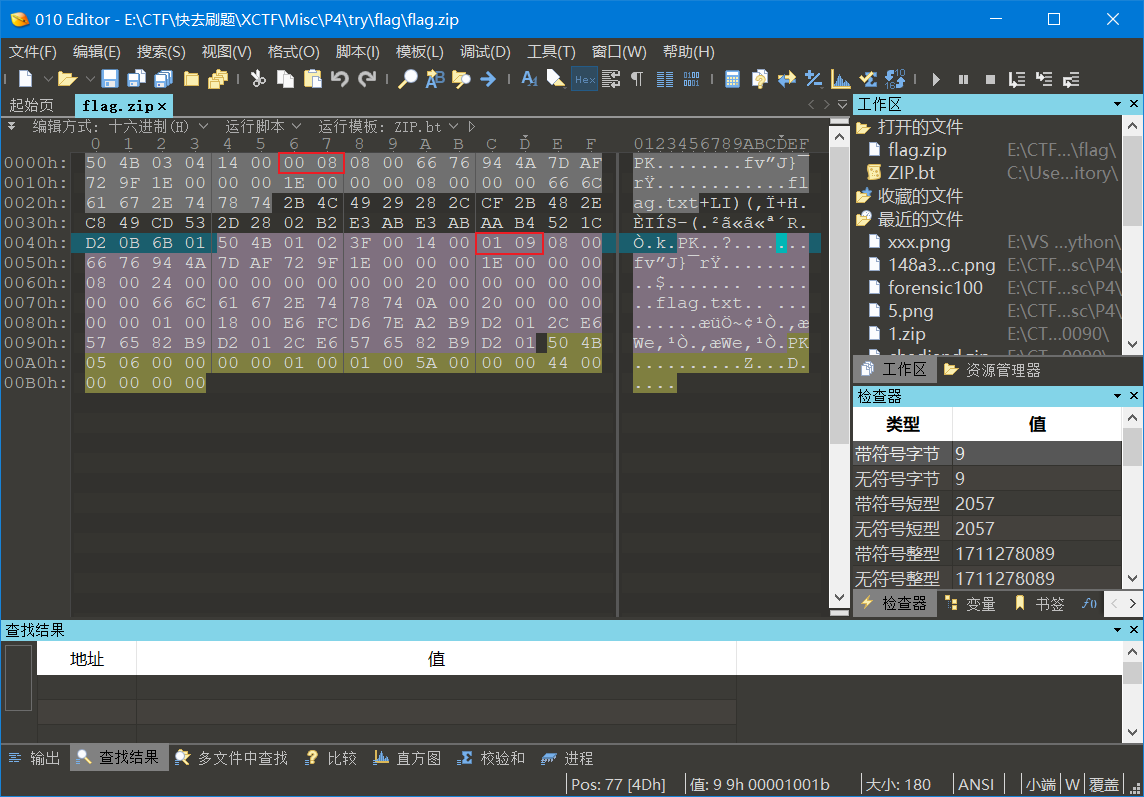

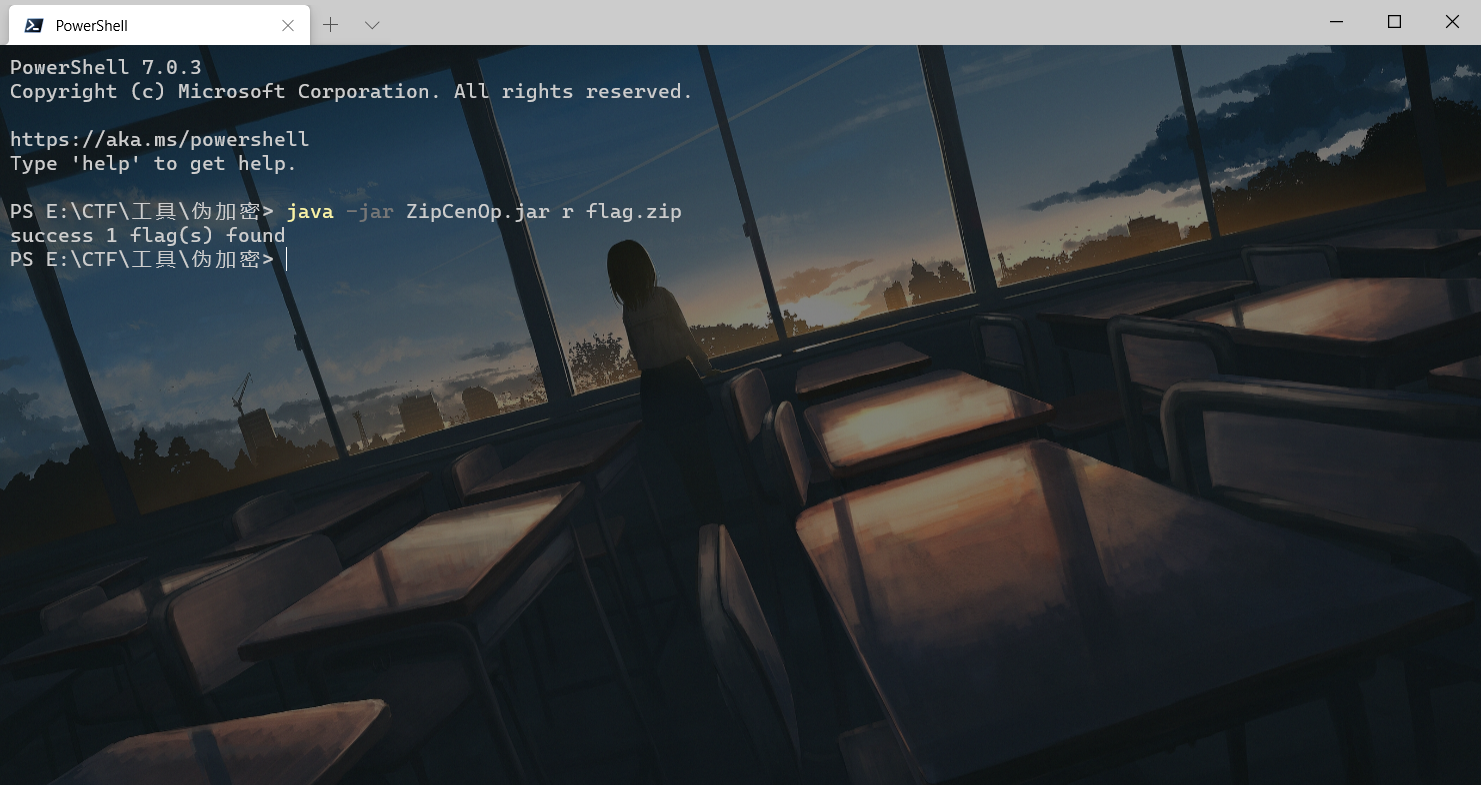

伪加密

01改为00或者使用工具ZipCenOp

java -jar ZipCenOp.jar r flag.zip

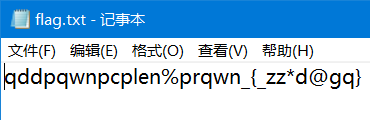

解压后打开flag.txt

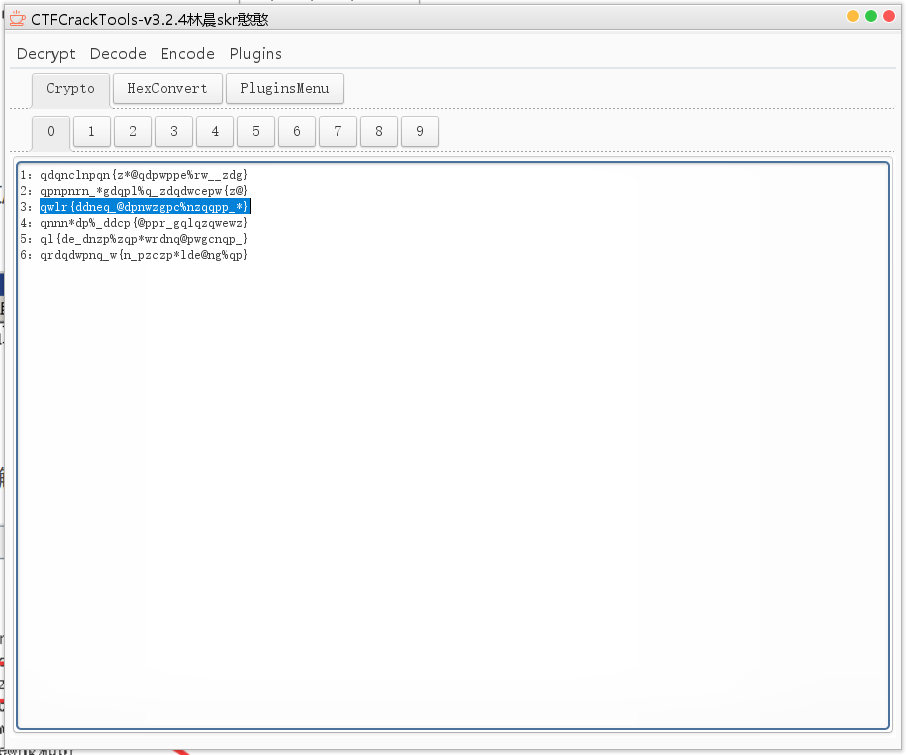

这个很明显了栅栏加密

原本处理栅栏加密都是从2依次增加栏数然后直到看到长得像flag的

CaptfEncoder的栅栏密码好像有点问题

从2开始试了很多都不对

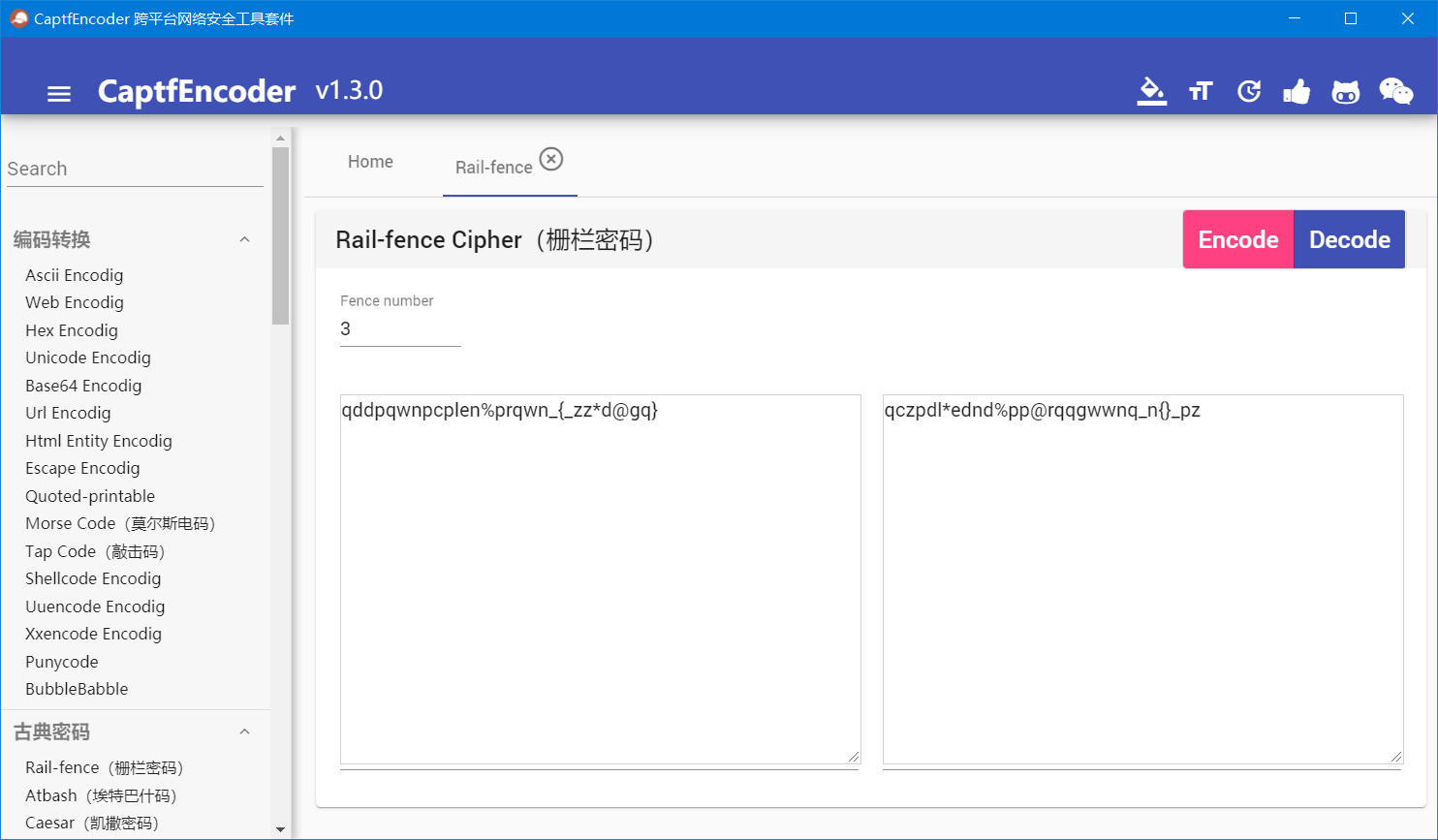

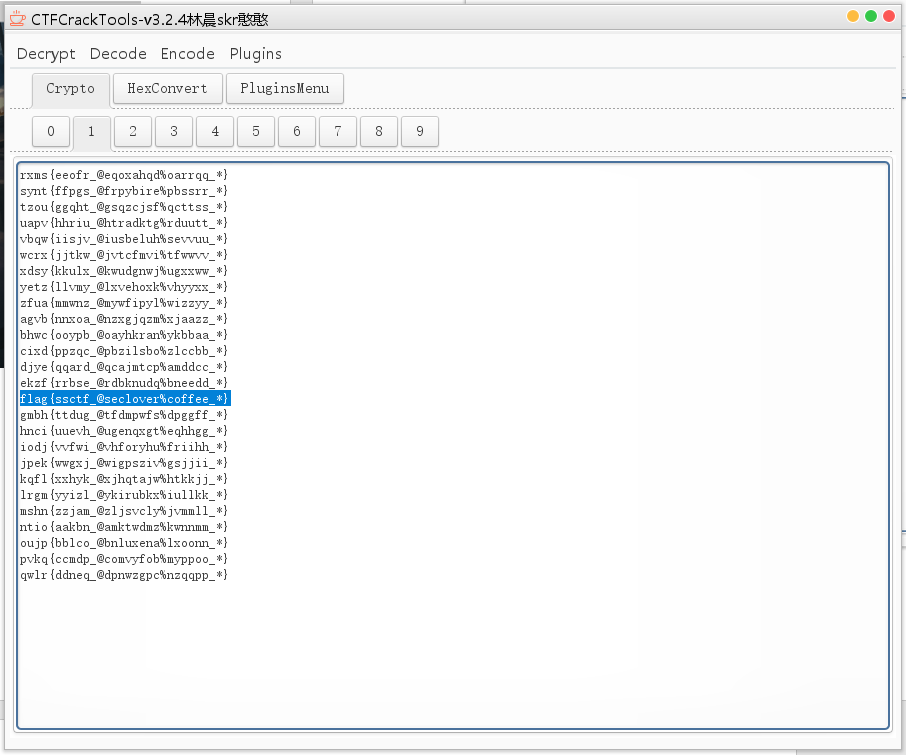

使用CTFCrackTools

这个长得比较像

得到

qwlr{ddneq_@dpnwzgpc%nzqqpp_*}

还是不像flag

凯撒密码 解密得到

这个像了

Flag:flag{ssctf_@seclover%coffee_*}

结束。

参考:

https://blog.csdn.net/qq_42967398/article/details/91347489

总结

OurSecret

暴力破解

明文攻击

!明文攻击的明文文件需要使用和被攻击文件使用同样的压缩软件压缩

栅栏密码

凯撒密码

解题工具分享

ARCHPR 4.54

https://www.52pojie.cn/thread-706280-1-1.html

CaptfEncoder

https://github.com/guyoung/CaptfEncoder

CTFCrackTools

https://github.com/Acmesec/CTFCrackTools

转载请注明出处

本文作者:双份浓缩馥芮白

原文链接:https://www.cnblogs.com/Flat-White/p/13630030.html

版权所有,如需转载请注明出处。

【CTF】XCTF 我们的秘密是绿色的 writeup的更多相关文章

- 参加 Tokyo Westerns / MMA CTF 2nd 2016 经验与感悟 TWCTF 2016 WriteUp

洒家近期参加了 Tokyo Westerns / MMA CTF 2nd 2016(TWCTF) 比赛,不得不说国际赛的玩法比国内赛更有玩头,有的题给洒家一种一看就知道怎么做,但是做出来还需要洒家拍一 ...

- 个人CTF资源聚合

i春秋 幻泉 CTF入门课程笔记 视频地址 能力 思维能力 快速学习能力 技术能力 基础 编程基础 (c语言 汇编语言 脚本语言) 数学基础 (算法 密码学) 脑洞 (天马行空的想象推理) 体力耐力( ...

- CTF web安全45天入门学习路线

前言 因为最近在准备开发CTF学习平台,先做一个学习路线的整理,顺便也是对想学web的学弟学妹的一些建议. 学习路线 初期 刚刚走进大学,入了web安全的坑,面对诸多漏洞必然是迷茫的,这时的首要任务就 ...

- 攻防世界MISC进阶区--39、40、47

39.MISCall 得到无类型文件,010 Editor打开,文件头是BZH,该后缀为zip,打开,得到无类型文件,再改后缀为zip,得到一个git一个flag.txt 将git拖入kali中,在g ...

- 【Wechall.net挑战】Anderson Application Auditing

Wechall.net是一个国外用于练习CTF和攻防的网站,国内资料writeup不多,只有个别几篇.作为小白,近日玩了几道有意思的题目,在此分享 题目地址:http://www.wechall.ne ...

- 【CTF】Pwn入门 XCTF 部分writeup

碎碎念 咕咕咕了好久的Pwn,临时抱佛脚入门一下. 先安利之前看的一个 Reverse+Pwn 讲解视频 讲的还是很不错的,建议耐心看完 另外感觉Reverse和Pwn都好难!! 不,CTF好难!! ...

- XCTF练习题---CRYPTO---告诉你个秘密

XCTF练习题---CRYPTO---告诉你个秘密 flag:TONGYUAN 步骤解读: 1.观察题目,下载附件 2.打开附件,内容好像有点像十六进制,先进行一下十六进制转换,得到一串字符 网址:h ...

- [CTF]抓住那只猫(XCTF 4th-WHCTF-2017)

原作者:darkless 题目描述:抓住那只猫 思路: 打开页面,有个输入框输入域名,输入baidu.com进行测试 发现无任何回显,输入127.0.0.1进行测试. 发现已经执行成功,执行的是一个p ...

- 【CTF】XCTF Misc 心仪的公司 & 就在其中 writeup

前言 这两题都是Misc中数据包的题目,一直觉得对数据包比较陌生,不知道怎么处理. 这里放两道题的wp,第一题strings命令秒杀觉得非常优秀,另外一题有涉及RSA加密与解密(本文不具体讨论RSA非 ...

随机推荐

- 几个小实践带你快速上手MindSpore

摘要:本文将带大家通过几个小实践快速上手MindSpore,其中包括MindSpore端边云统一格式及华为智慧终端背后的黑科技. MindSpore介绍 MindSpore是一种适用于端边云场景的新型 ...

- ffmpeg第4篇:为视频添加动态水印

动态分为三种: 水印本身变化 水印显示时间变化 水印位置变化 水印本身变化 看过上一篇的小伙伴可能觉得第一种很简单,把jpg格式的图片换成gif格式的不就可以了吗,然而亲自试一下就会发现,把gif图片 ...

- 谈一下HashMap的底层原理是什么?

底层原理:Map + 无序 + 键唯一 + 哈希表 (数组+Entry)+ 存取值 1.HashMap是Map接口的实现类.实现HashMap对数据的操作,允许有一个null键,多个null值. Co ...

- 前端与后端之间参数的传递与接收和@RequestBody,@Requestparam,@Param三个注解的使用

参数在前台通过对象的形式传递到后台,在后台,可以用@RequestBody注解通过Map或JSONObject接收(太麻烦,既要从Map中取值,取完值后又要封装到Map),也可以用@RequestPa ...

- SpringBoot配置本地文件映射路径

1.前言 在springboot的项目中,如果需要通过项目方式访问本地磁盘的文件,不仅可以使用nginx代理的方式,还可以使用springboot配置的方式进行访问. 实例原因说明:由于上传的图片是要 ...

- vue高级

1.nrm nrm提供了一些最常用的npm包镜像地址,可以快速切换服务器地址下载资源.它只是提供了地址,并不是装包工具.如果没有安装npm,需要安装node,然后直接安装即可.node下载链接:htt ...

- 第一篇文章 vim的使用

这么长时间以来,一直没有在博客园上写过博文.那第一篇博文就以vim的使用为开端吧. 不知道有多少人还在用着ctrl+c,ctrl+v这种方式,不过,就我个人而言,还是很倾向于vim的.不管是在服务器上 ...

- 零基础学Python:数据容器

1.常用操作 列表常用操作 在 ipython 中定义一个 列表,例如: l= list() 输入 l. 按下 TAB 键, ipython 会提示 字典 能够使用的函数如下: 可以到官方网址查询使用 ...

- WBX24T2X CPEX国产化万兆交换板

WBX24T2X是基于盛科CTC5160设计的国产化6U三层万兆CPEX交换板,提供24路千兆电口和2路万兆光口,采用龙芯 2K1000处理器.支持常规的L2/L3协议,支持Telnet.SNMP ...

- Apache配置 11. 访问控制-user_agent

(1)介绍 user_agent是指用户浏览器端的信息.比如你是用IE的还是Firefox浏览器的.有些网站会根据这个来调整打开网站的类型,如是手机的就打开wap,显示非手机的就打开PC常规页面. ( ...