[原题复现]HCTF 2018 Warmup(文件包含)

HCTF 2018 Warmup

原题复现:https://gitee.com/xiaohua1998/hctf_2018_warmup

考察知识点:文件包含漏洞(phpmyadmin 4.8.1任意文件包含)

线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用协会内部的CTF训练平台找到此题

过程

访问页面查看源码发现注释里面的内容访问它

访问获得index.php的源码

payload:http://03b2cc85-7af4-439b-a06e-41da80ff6505.node3.buuoj.cn/index.php?file=source.php

1 <?php

2 highlight_file(__FILE__);

3 class emmm

4 {

5 public static function checkFile(&$page)

6 {

7 $whitelist = ["source"=>"source.php","hint"=>"hint.php"];

8 if (! isset($page) || !is_string($page)) {

9 echo "you can't see it";

10 return false;

11 }

12

13 if (in_array($page, $whitelist)) {

14 return true;

15 }

16

17 $_page = mb_substr(

18 $page,

19 0,

20 mb_strpos($page . '?', '?')

21 );

22 if (in_array($_page, $whitelist)) {

23 return true;

24 }

25

26 $_page = urldecode($page);

27 $_page = mb_substr(

28 $_page,

29 0,

30 mb_strpos($_page . '?', '?')

31 );

32 if (in_array($_page, $whitelist)) {

33 return true;

34 }

35 echo "you can't see it";

36 return false;

37 }

38 }

39

40 if (! empty($_REQUEST['file'])

41 && is_string($_REQUEST['file'])

42 && emmm::checkFile($_REQUEST['file'])

43 ) {

44 include $_REQUEST['file'];

45 exit;

46 } else {

47 echo "<br><img src=\"https://i.loli.net/2018/11/01/5bdb0d93dc794.jpg\" />";

48 }

49 ?>

PHP逻辑运算符

&&逻辑与

||逻辑或运算符

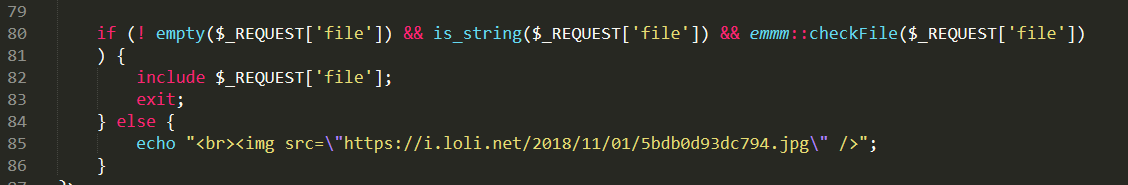

!empty($_REQUEST['file'])要我们的file变量不为空我们先进行分析这段代码 首先看80行第一个要求

is_string($_REQUEST['file'])要求我们传进来的值是字符串类型

emmm::checkFile($_REQUEST['file'])这里将我们的的值传到emmm类里面的checkFile函数

这三个值通过&&逻辑与运算符连接也就是要求这块函数的返回值要全为真才能执行if里面的文件包含的代码 否则就执行else里面的图片代码

先来熟悉几个函数

//mb_strpos():返回要查找的字符串在别一个字符串中首次出现的位置

// mb_strpos (haystack ,needle )

// haystack:要被检查的字符串。

// needle:要搜索的字符串

//mb_substr() 函数返回字符串的一部分。

//str 必需。从该 string 中提取子字符串。

//start 必需。规定在字符串的何处开始。

//ength 可选。规定要返回的字符串长度。默认是直到字符串的结尾。

emmm类分析

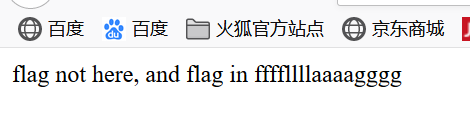

从代码中发现新的页面hint访问获得flag文件名

payload:http://03b2cc85-7af4-439b-a06e-41da80ff6505.node3.buuoj.cn/index.php?file=hint.php

总的来说这个cehckFile这个函数进行了 3次白名单检测、 2次问好过滤、一次URL解码

1 class emmm

2 {

3 public static function checkFile(&$page)

4

5 {

6 //白名单列表

7 $whitelist = ["source"=>"source.php","hint"=>"hint.php"];

8 //isset()判断变量是否声明is_string()判断变量是否是字符串 &&用了逻辑与两个值都为真才执行if里面的值

9 if (! isset($page) || !is_string($page)) {

10 echo "you can't see it A";

11 return false;

12 }

13 //检测传进来的值是否匹配白名单列表$whitelist 如果有则执行真

14 if (in_array($page, $whitelist)) {

15 return true;

16 }

17 //过滤问号的函数(如果$page的值有?则从?之前提取字符串)

18 $_page = mb_substr(

19 $page,

20 0,

21 mb_strpos($page . '?', '?')//返回$page.?里卖弄?号出现的第一个位置

22 );

23

24 //第二次检测传进来的值是否匹配白名单列表$whitelist 如果有则执行真

25 if (in_array($_page, $whitelist)) {

26 return true;

27 }

28 //url对$page解码

29 $_page = urldecode($page);

30

31 //第二次过滤问号的函数(如果$page的值有?则从?之前提取字符串)

32 $_page = mb_substr(

33 $_page,

34 0,

35 mb_strpos($_page . '?', '?')

36 );

37 //第三次检测传进来的值是否匹配白名单列表$whitelist 如果有则执行真

38 if (in_array($_page, $whitelist)) {

39 return true;

40 }

41 echo "you can't see it";

42 return false;

43 }

44 }

我们现在可以构造获取flag的语句

hint.php?../../../../../ffffllllaaaagggg 我们可以想象他传入checkFile函数要经历 第一次白名单验证 一次?过滤后他就是hint.php 再进行一次白名单验证 返回为真 则达成条件进行包含得到flag

最终payload:http://03b2cc85-7af4-439b-a06e-41da80ff6505.node3.buuoj.cn/index.php?file=hint.php?../../../../../ffffllllaaaagggg

[原题复现]HCTF 2018 Warmup(文件包含)的更多相关文章

- [原题复现+审计][BUUCTF 2018]WEB Online Tool(escapeshellarg和escapeshellcmd使用不当导致rce)

简介 原题复现:https://github.com/glzjin/buuctf_2018_online_tool (环境php5.6.40) 考察知识点:escapeshellarg和escap ...

- [原题复现]2018护网杯(WEB)easy_tornado(模板注入)

简介 原题复现: 考察知识点:模板注入 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用信安协会内部的CTF训练平台找到此题 [护网杯 2018]eas ...

- [原题复现+审计][网鼎杯 2018] WEB Fakebook(SSRF、反序列化、SQL注入)

简介 原题复现: 考察知识点:SSRF.反序列化.SQL注入 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用信安协会内部的CTF训练平台找到此题 过 ...

- [原题复现]ByteCTF 2019 –WEB- Boring-Code[无参数rce、绕过filter_var(),等]

简介 原题复现: 考察知识点:无参数命令执行.绕过filter_var(), preg_match() 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使 ...

- [原题复现][CISCN 2019 初赛]WEB-Love Math(无参数RCE)[未完结]

简介 原题复现: 考察知识点:无参数命令执行 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用信安协会内部的CTF训练平台找到此题 源码审计 代码 1 ...

- [原题复现]BJDCTF2020 WEB部分全部解

简介 原题复现:https://gitee.com/xiaohua1998/BJDCTF2020_January 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学 ...

- [原题复现+审计][ZJCTF 2019] WEB NiZhuanSiWei(反序列化、PHP伪协议、数组绕过)

简介 原题复现:https://github.com/CTFTraining/zjctf_2019_final_web_nizhuansiwei/ 考察知识点:反序列化.PHP伪协议.数组绕过 ...

- [原题复现+审计][0CTF 2016] WEB piapiapia(反序列化、数组绕过)[改变序列化长度,导致反序列化漏洞]

简介 原题复现: 考察知识点:反序列化.数组绕过 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用信安协会内部的CTF训练平台找到此题 漏洞学习 数组 ...

- [原题复现+审计][SUCTF 2019] WEB CheckIn(上传绕过、.user.ini)

简介 原题复现:https://github.com/team-su/SUCTF-2019/tree/master/Web/checkIn 考察知识点:上传绕过..user.ini 线上平台:h ...

随机推荐

- ASP.NET实现进度条效果【转】

原文地址:http://www.jb51.net/article/115310.htm 这篇文章主要为大家详细介绍了ASP.NET实现简单的进度条效果,具有一定的参考价值,感兴趣的小伙伴们可以参考一 ...

- Vue 路由模块入门

前端路由 路由是根据不同的 url 展示不同的内容或页面: 前端路由是客户端浏览器可以不依赖服务端,不需要重新请求,可根据不同的URL渲染不同的视图页面 单页面的路由方式有两种: 哈希模式(利用has ...

- 由反转链表想到python链式交换变量

这两天在刷题,看到链表的反转,在翻解体思路时看到有位同学写出循环中一句搞定三个变量的交换时觉得挺6的,一般用的时候都是两个变量交换(a,b=b,a),这种三个变量的交换还真不敢随便用,而且这三个变量都 ...

- Vue 学习第二部

目录 通过axios实现数据请求 json json数据的语法 js中是提供的接送数据转换方法 ajax 数据接口 ajax的使用 同源策略 ajax跨域(跨源)方案之cors 组件化开发 组件[co ...

- Stream(四)

public class Test { /* * 创建:一步 * 中间:0~n步 * 终结:一步 * * 三.终结操作 * 1.void forEach(Consumer ):遍历流中的数据 * 2. ...

- CTF相关

https://blog.csdn.net/zxl2016/article/details/96482763

- Layui treeSelect 回写与对应选中

今天遇到个问题就是Layui treeSelect 的回写与特定选中,网络上居然没啥资料,有的也是不全的,于是花了点时间处理好了,这里写一下,方便以后有遇到的朋友借鉴. 一.父页面 二.Form编辑框 ...

- 正则表达式小应用之对xml格式字符串每个字段加双引号

通过Python对接口进行自动化后需要把xml格式的报文放到LoadRunner上进行压力测试,在pyCharm控制台打印出报文后,把报文放到LoadRunner中做了格式调整后,每个字段需要添加双引 ...

- Java Arrays 和 List的相互转化

最近在 leetcode 刷题的时候遇到过好几次这样的情况:需要返回的数据类型是数组(Arrays),但是求解的时候并不知道数组的长度,这时候就需要先用 List 进行临时存储,最后再转化为 Arra ...

- GPRS DTU工作的原理与应用场景

GPRS DTU是属于物联网无线数据终端设备的中一种,它主要是利用公用运营商的GPRS网络(又称G网)来为用户提供无线长距离数据传输的功能.一般都是采用的高性能工业级8/16/32位通信处理器和工业级 ...