基于OVS的VLAN虚拟化简易实践方案

基于OVS的VLAN虚拟化简易实践方案

前言

本实验基于ovs的vlan流表匹配,根据端口进行vlan标签插入。手工配置ovs,使其具有vlan虚拟化方案。

实验拓扑

---- ----

| h1 |---- ---------- ---------- ----| h4 |

---- |__1| | | |1__| ----

---- | | | | ----

| h2 |------2| s1 |4-----4| s2 |2------| h5 |

---- __3| | | |3__ ----

---- | | | | | | ----

| h3 |---- ---------- ---------- ----| h6 |

---- ----

实验目标

在给定实验拓扑情况下,用vlan得到下列虚拟网段

- h1--h4为一个vlan_id 0 网段

- h2--h5为一个vlan_id 1 网段

- h3--h6为一个vlan_id 2 网段

实验工具

- mininet

- 控制器RYU

- OVS

实验过程

实验拓扑的搭建

from mininet.topo import Topo

class MyTopo(Topo):

def __init__(self):

# initilaize topology

Topo.__init__(self)

# add hosts and switches

host1 = self.addHost('h1')

host2 = self.addHost('h2')

host3 = self.addHost('h3')

host4 = self.addHost('h4')

host5 = self.addHost('h5')

host6 = self.addHost('h6')

switch1 = self.addSwitch('s1')

switch2 = self.addSwitch('s2')

# add links

self.addLink(host1, switch1, 1, 1)

self.addLink(host2, switch1, 1, 2)

self.addLink(host3, switch1, 1, 3)

self.addLink(switch1, switch2, 4, 4)

self.addLink(host4, switch2, 1, 1)

self.addLink(host5, switch2, 1, 2)

self.addLink(host6, switch2, 1, 3)

topos = {'mytopo': (lambda: MyTopo())}

mininet的启用

sudo mn --custom your_topo.py --topo mytopo --mac --switch ovsk,protocols=OpenFlow13 --controller remote

ryu收集数据包的应用及启动(可以帮忙做debug)

#-*- coding: UTF-8 -*-

from ryu.base import app_manager

from ryu.controller import ofp_event

from ryu.controller.handler import CONFIG_DISPATCHER, MAIN_DISPATCHER

from ryu.controller.handler import set_ev_cls

from ryu.ofproto import ofproto_v1_3

from ryu.lib.packet import packet

from ryu.lib.packet import ethernet

from ryu.lib.packet import ether_types

import logging

class PeiQiaoWang_controller(app_manager.RyuApp):

OFP_VERSIONS = [ofproto_v1_3.OFP_VERSION]

def __init__(self, *args, **kwargs):

super(PeiQiaoWang_controller, self).__init__(*args, **kwargs)

@set_ev_cls(ofp_event.EventOFPFeaturesRequest)

def switch_features_handle(self, ev):

logging.debug("ing")

msg = ev.msg

datapath = msg.datapath

ofproto = datapath.ofproto

parser = datapath.ofproto_parser

print msg, datapath, ofproto, parser

#handshake系列

#OFPFeaturesRequest_由控制器发送

#OFPSwitchFeatures

@set_ev_cls(ofp_event.EventOFPSwitchFeatures)

def switch_switch_feature_handle(self, ev):

print "go"

msg = ev.msg

datapath = msg.datapath

ofproto = datapath.ofproto

parser = datapath.ofproto_parser

print "msg=", msg

# print "msg.datapath_id=", msg.datapath_id

# print "datapath=", datapath

# print "ofproto=", ofproto

# print "parser=", parser

#Switch Configuration系列

#OFPSetConfig

@set_ev_cls(ofp_event.EventOFPPacketIn, MAIN_DISPATCHER)

def packet_in_handle(self, ev):

logging.info("packetin")

msg = ev.msg

print ev.msg

in_port = msg.match['in_port']

pkt = packet.Packet(msg.data)

print pkt.protocols

print type(pkt.protocols)

# print pkt.data

# print type(pkt.data)

# print pkt.ethernet.dst_ip

print type(pkt[1])

启动:ryu-manage --obeserve-links ./your_app.py

OVS流表手动下发

s1:

sudo ovs-ofctl -O OpenFlow13 add-flow s1 priority=1,in_port=1,actions=push_vlan:0x8100,set_field:4096-\>vlan_vid,output:4

sudo ovs-ofctl -O OpenFlow13 add-flow s1 priority=1,in_port=2,actions=push_vlan:0x8100,set_field:4097-\>vlan_vid,output:4

sudo ovs-ofctl -O OpenFlow13 add-flow s1 priority=1,in_port=3,actions=push_vlan:0x8100,set_field:4098-\>vlan_vid,output:4

sudo ovs-ofctl -O OpenFlow13 add-flow s1 priority=1,dl_vlan=0,actions=pop_vlan,output:1

sudo ovs-ofctl -O OpenFlow13 add-flow s1 priority=1,dl_vlan=1,actions=pop_vlan,output:2

sudo ovs-ofctl -O OpenFlow13 add-flow s1 priority=1,dl_vlan=2,actions=pop_vlan,output:3

sudo ovs-ofctl -O OpenFlow13 add-flow s1 priority=0,actions=output:controller

s2:

sudo ovs-ofctl -O OpenFlow13 add-flow s2 priority=1,in_port=1,actions=push_vlan:0x8100,set_field:4096-\>vlan_vid,output:4

sudo ovs-ofctl -O OpenFlow13 add-flow s2 priority=1,in_port=2,actions=push_vlan:0x8100,set_field:4097-\>vlan_vid,output:4

sudo ovs-ofctl -O OpenFlow13 add-flow s2 priority=1,in_port=3,actions=push_vlan:0x8100,set_field:4098-\>vlan_vid,output:4

sudo ovs-ofctl -O OpenFlow13 add-flow s2 priority=1,dl_vlan=0,actions=pop_vlan,output:1

sudo ovs-ofctl -O OpenFlow13 add-flow s2 priority=1,dl_vlan=1,actions=pop_vlan,output:2

sudo ovs-ofctl -O OpenFlow13 add-flow s2 priority=1,dl_vlan=2,actions=pop_vlan,output:3

sudo ovs-ofctl -O OpenFlow13 add-flow s2 priority=0,actions=output:controller

tip:

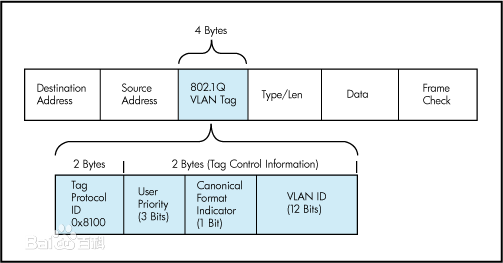

上述流表有一个较坑的地方,就是下发添加vlan标签的地方。我们可以看一下vlan标签的构造:

而我们的下发的流表

sudo ovs-ofctl -O OpenFlow13 add-flow s2 priority=1,in_port=1,actions=push_vlan:0x8100,set_field:4096-\>vlan_vid,output:4中set_field确是指定的4096

原因:其实这里的set_field的值是设置TCI的值,并不是VLAN ID的值,4096其实它的VLAN ID就为0,其中CFI位要置位1,这是由于OVS规定该位一定要为1,而OpenFlow标准并没有指示,其为一个保留字段,但是也有很多OpenFlow交换机指定了该位一定要为1才能生效。

实验结果

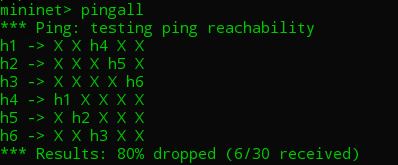

可观察得mininet中的pingall情况

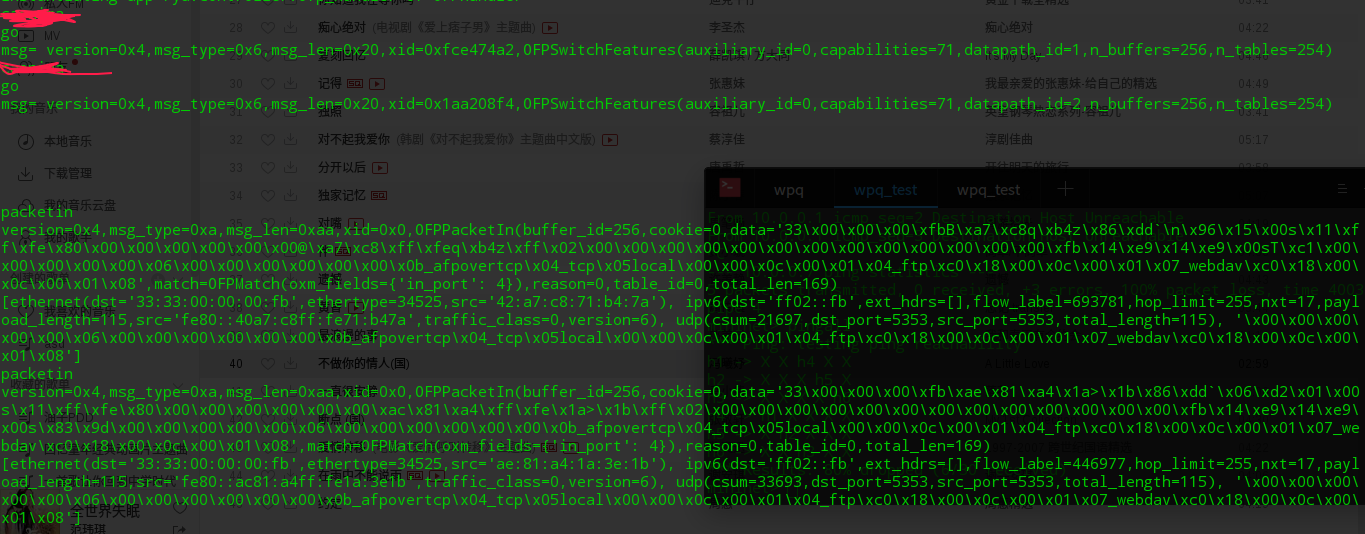

ryu中收到的未匹配的包情况,收到了几个莫名其妙的ipv6包,我也迷茫

实验总结

感受到了普通网工,一台台机器配置过去的麻烦。

基于OVS的VLAN虚拟化简易实践方案的更多相关文章

- 基于 koajs 的前后端分离实践

一.什么是前后端分离? 前后端分离的概念和优势在这里不再赘述,有兴趣的同学可以看各个前辈们一系列总结和讨论: 系列文章:前后端分离的思考与实践(1-6) slider: 淘宝前后端分离实践 知乎提问: ...

- 干货 | 博云基于OVS自研容器网络插件在金融企业的落地实践

本文根据博云在dockerone社区微信群分享内容整理 过去几年博云在企业中落地容器云平台遇到了很多痛点,其中一个比较典型的痛点来自网络方面,今天很高兴跟大家聊聊这个话题并介绍下我们基于OVS自研的C ...

- 基于Github Actions + Docker + Git 的devops方案实践教程

目录 为什么需要Devops 如何实践Devops 版本控制工具(Git) 学习使用 配置环境 源代码仓库 一台配置好环境的云服务器 SSH远程登录 在服务器上安装docker docker技术准备工 ...

- 容器网络插件那么多,博云为什么基于OVS深度自研?

背景 从2015年开始,博云开始基于Kubernetes和容器帮助客户交付应用管理平台.在开始阶段,博云选择了业界使用度非常广泛且成熟稳定的calico作为默认的网络方案并在calico方面积累了大量 ...

- 基于 Docker 的微服务架构实践

本文来自作者 未闻 在 GitChat 分享的{基于 Docker 的微服务架构实践} 前言 基于 Docker 的容器技术是在2015年的时候开始接触的,两年多的时间,作为一名 Docker 的 D ...

- 【原】【BG】-一次虚拟化环境实践简要记录

部分涉及到Linux.Nginx.tomcat.MySQL等的点滴操作记录,时间长了,就忘掉了,偶尔整理一下操作的history,就此简要备份一下: [原][BG]-一次虚拟化环境实践简要记录: ht ...

- 网易云基于 Kubernetes 的深度定制化实践

本文由 网易云发布. 2017 年,Kubernetes 超越 Mesos 和 Docker Swarm成为最受欢迎的容器编排技术.网易云从 2015 下半年开始向 Kubernetes 社区贡献代 ...

- 阿里云基于OSS的云上统一数据保护方案2.0技术解析

近年来,随着越来越多的企业从传统经济向数字经济转型,云已经渐渐成为数据经济IT新常态.核心业务系统上云,云上的业务创新,这些都产生了大量的业务数据,这些数据也成为了企业最重要的资产.资源. 阿里云基于 ...

- 阿里云基于OSS的云上统一数据保护方案2.0正式发布

近年来,随着越来越多的企业从传统经济向数字经济转型,云已经渐渐成为数据经济IT新常态.核心业务系统上云,云上的业务创新,这些都产生了大量的业务数据,这些数据也成为了企业最重要的资产.资源.阿里云基于O ...

随机推荐

- hadoop备战:yarn框架的搭建(mapreduce2)

昨天没有写好了没有更新,今天一起更新,yarn框架也是刚搭建好的. 我这里把hadoop放在了我的个人用户hadoop下了,你也能够尝试把它放在/usr/local,考虑的问题就相对多点. 主要的软硬 ...

- 错误 ORA-01102: cannot mount database in EXCLUSIVE mode 的处理方法

今天启动数据库时报错了! SQL> startup mount ORACLE instance started. Total System Global Area 608174080 byte ...

- JAVA框架 Spring JDBC模板

一:引入jar包: 1.数据驱动jar包: dbcp依赖的包: spring的事务包和数据库包: IOC包AOP包.log4j的包: 所有的jar包: 编写测试类: 注入JdbcTemplate类,该 ...

- java操作数据库的事务支持

一.需求背景: 我们生活经常遇到一个情况:在购买商品的时候,已经支付的了,那么商品应该处于已购买订单里.而不是付款之后,已购买商品没有. 还有转账的时候,转出方和转入方都需要扣减相应的金额,而不是一方 ...

- lvs 最常用算法 + tcpdump vrrp 抓包

1.SH: source hash, 源地址散列. 将请求的目标IP地址换成请求的源IP地址:实现session保持的机制:将来自于同一个IP的请求始终调度至同一RS: 源地址散列调度算法正好与目标地 ...

- Oracle substr() instr() 用法

转载:oracle中substr() instr() 用法 substr(字符串,截取开始位置,截取长度) = 返回截取的字符串instr(源字符串,目标字符串,起始字符串,匹配字符串) = 返回要截 ...

- springboot mybatis 后台框架平台 集成代码生成器 shiro 权限

1.代码生成器: [正反双向](单表.主表.明细表.树形表,快速开发利器)freemaker模版技术 ,0个代码不用写,生成完整的一个模块,带页面.建表sql脚本.处理类.service等完整模块2. ...

- 20155210 Exp2 后门原理与实践

20155210 Exp2 后门原理与实践 1.Windows获得Linux Shell 在windows下,打开CMD,使用ipconfig指令查看本机IP 如图: 然后使用ncat.exe程序,n ...

- 20155304《网络对抗》Exp8 Web基础

20155304<网络对抗>Exp8 Web基础 实践要求 (1).Web前端HTML 能正常安装.启停Apache.理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的H ...

- Dynamics CRM Online Administrator password reset

道道还挺多,好好看看 Dynamics CRM Online Administrator password reset