宝塔漏洞 XSS窃取宝塔面板管理员漏洞 高危

宝塔是近几年刚崛起的一款服务器面板,深受各大站长的喜欢,windows2003 windows2008windosws 2012系统,linux centos deepin debian fedora系统都可以使用宝塔的面板来管理服务器,宝塔可以一键部署网站的环境,IIS环境搭建,Nginx环境,PHP环境搭建,apache jsp环境,mysql数据库,oracle数据库搭建,以及一键设置FTP账户密码,文件面板在线管理都可以很简单的利用宝塔搭建起来。

2018年10月11日宝塔Linux更新到6.0版本,很多新功能加入到linux宝塔面板中,面板的功能再多,还是会存在着一些漏洞,这也是无法避免的,在实际的安全检测当中发现linux 6.0面板存在着漏洞,相当于早些5.0以上版本,存在着宝塔XSS存储性漏洞。

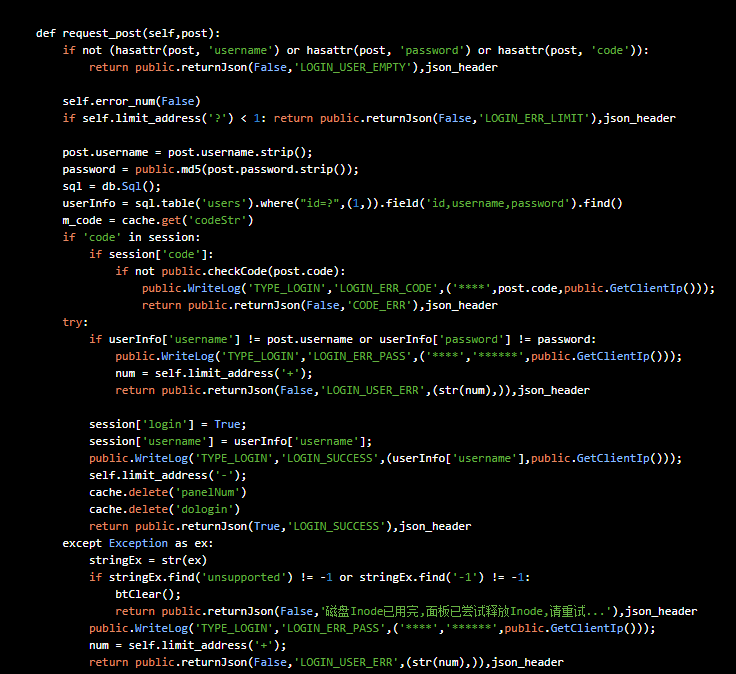

问题发生在宝塔的控制面板系统安全这里,默认用户登录失败会记录到宝塔的系统安全里,我们看看下代码:

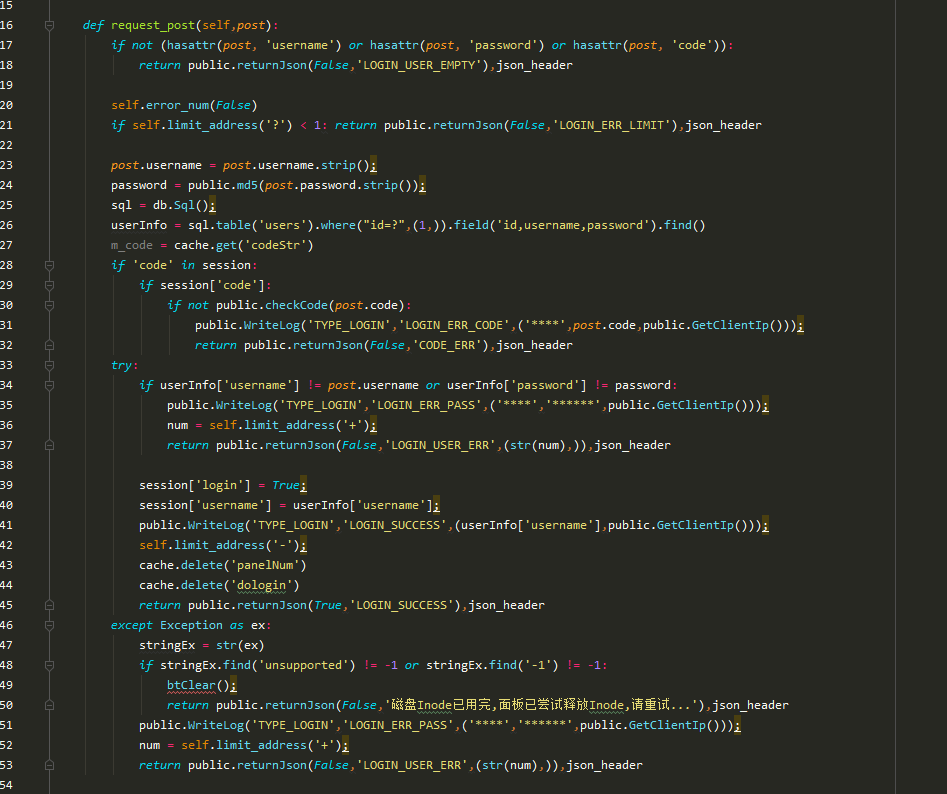

漏洞的产生就是在这个代码里,通过代码可以看出代码首先判断是否是正确的用户名密码,再来判断验证码,判断登录失败的IP是否还有其他登录失败的日志记录,如果这个值大于1就日志记录一下,宝塔的系统安全会自动将大于1的用户名以及密码都进行了日志记录,从宝塔的数据库中去读取当前宝塔管理员的账户密码,来进行互相对比,如果没有对比成功,就会返回一个错误的值。最关键的一个代码就是当post登录宝塔面板的时候就会将code写入到专门写系统安全日志的一个函数里面去,通过对其函数的追逐发现,这个函数就是写日志的功能,定义teyp然后再定义args,从code值传递过来就写进了宝塔的系统安全日志当中去。 在这个code值中可以插入恶意的参数,写进系统安全的日志中,XSS存储漏洞就在这产生了,可以构造xss获取管理员的账户密码以及cookies值,当服务器的管理员点击后台的系统安全,就会使宝塔漏洞触发。

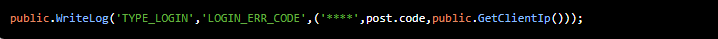

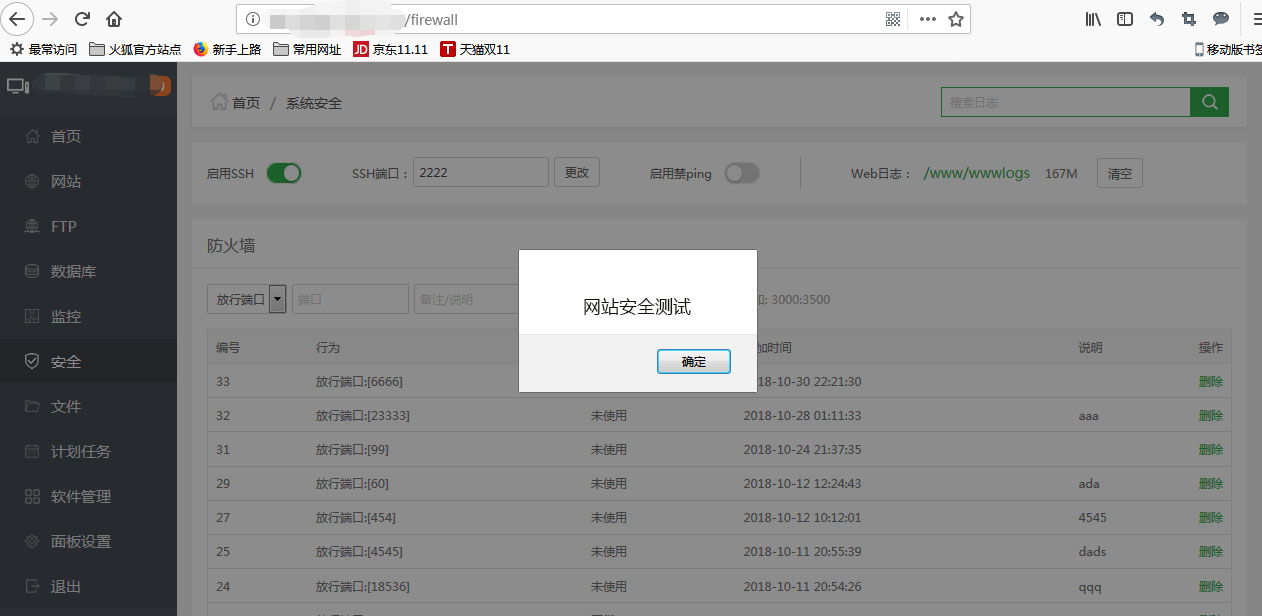

我们来测试一下这个宝塔漏洞,首先输入宝塔的地址,默认都是服务器IP,888端口,然后输入账户密码,随意输入,当输入错误的时候,再次登录就是输入验证码。在验证码这里可以写XSS攻击代码,alert('网站安全测试')

当管理员登录后台,点击安全,就会弹出安全测试的提示框。构造精心准备的xss代码就可以获取到当前登录的管理员cookies值,复制这个值直接进后台操作即可。

目前宝塔linux面板漏洞,官方已经紧急修复,很多使用宝塔面板的服务器还没有修复升级打补丁,希望服务器的管理人员尽快的升级宝塔到最新版本。

宝塔漏洞 XSS窃取宝塔面板管理员漏洞 高危的更多相关文章

- 网站安全检测 漏洞检测 对thinkphp通杀漏洞利用与修复建议

thinkphp在国内来说,很多站长以及平台都在使用这套开源的系统来建站,为什么会这么深受大家的喜欢,第一开源,便捷,高效,生成静态化html,第二框架性的易于开发php架构,很多第三方的插件以及第三 ...

- web文件操作常见安全漏洞(目录、文件名检测漏洞)

做web开发,我们经常会做代码走查,很多时候,我们都会抽查一些核心功能,或者常会出现漏洞的逻辑.随着技术团队的壮大,组员技术日益成熟. 常见傻瓜型SQL注入漏洞.以及XSS漏洞.会越来越少,但是我们也 ...

- WordPress Checkout插件跨站脚本漏洞和任意文件上传漏洞

漏洞名称: WordPress Checkout插件跨站脚本漏洞和任意文件上传漏洞 CNNVD编号: CNNVD-201311-015 发布时间: 2013-11-04 更新时间: 2013-11-0 ...

- WordPress HMS Testimonials 多个跨站脚本漏洞和跨站请求伪造漏洞

漏洞名称: WordPress HMS Testimonials 多个跨站脚本漏洞和跨站请求伪造漏洞 CNNVD编号: CNNVD-201308-199 发布时间: 2013-08-22 更新时间: ...

- WordPress A Forms插件HTML注入漏洞和跨站请求伪造漏洞

漏洞名称: WordPress A Forms插件HTML注入漏洞和跨站请求伪造漏洞 CNNVD编号: CNNVD-201308-281 发布时间: 2013-08-20 更新时间: 2013-08- ...

- Windows漏洞:MS08-067远程代码执行漏洞复现及深度防御

摘要:详细讲解MS08-067远程代码执行漏洞(CVE-2008-4250)及防御过程 本文分享自华为云社区<Windows漏洞利用之MS08-067远程代码执行漏洞复现及深度防御>,作者 ...

- [二进制漏洞]PWN学习之格式化字符串漏洞 Linux篇

目录 [二进制漏洞]PWN学习之格式化字符串漏洞 Linux篇 格式化输出函数 printf函数族功能介绍 printf参数 type(类型) flags(标志) number(宽度) precisi ...

- 漏洞复现——tomcat远程代码执行漏洞

漏洞描述: 当存在该漏洞的Tomcat 运行在 Windows 主机上,且启用了 HTTP PUT请求方法,攻击者可通过构造的攻击请求向服务器上传包含任意代码的 JSP 文件,造成任意代码执行 影响范 ...

- 怎么修复网站漏洞之metinfo远程SQL注入漏洞修补

2018年11月23日SINE网站安全检测平台,检测到MetInfo最新版本爆出高危漏洞,危害性较大,影响目前MetInfo 5.3版本到最新的 MetInfo 6.1.3版本,该网站漏洞产生的主要原 ...

随机推荐

- Java—IO流 文件的编码

文件的编码 package cn.test; import java.io.UnsupportedEncodingException; public class Demo15 { public sta ...

- db2的count()函数和sum()函数的用法

一.count()函数可以使用参数,例如count(*)和count(列名) count(*)用来计算在指定条件下,满足条件的行数,例如: select count(*) from tablename ...

- awk使用实例一则

$META_DB -N -e "use web_boss_rainbow; select iDsId, sDbname, sHost, sPort, sNameServiceKey,sDri ...

- monkeyrunner多点触摸

思路是:在屏幕上某个位置按着不放:device.touch(x,y,md.DOWN) 然后再做一个滑动的操作:device.drap((x1,y1),(x2,y2),0.2,10) 然后再松开按键:d ...

- 关于main函数的参数,argc,argv的内部机制

偶尔对main函数的参数感兴趣,写了个程序验证. int main(int argc,char **argv) 首先,解释两点: 第一 .系统将参数列表,即我们在shell下输入的命令,存储到一个一维 ...

- Python简单介绍以及Python环境搭建(入门1)

转载请标明出处: http://www.cnblogs.com/why168888/p/6400694.html 本文出自:[Edwin博客园] Python 简单介绍 适合领域: Web网站和各种网 ...

- 20150103 海南铁汉vs哈尔滨毅腾

本文首发于『懂球帝』 这一场球赛虽然极其普通,在各位懂球帝面前或许不值得一提,但它极具历史意义,因为这是海南第一个职业联赛队伍的首场正式比赛,同时也是海南铁汉队第一次在正式比赛中与球迷们见面. 稍做一 ...

- 高效实时的网络会议数据传输库—UDT

在视频会议系统的研发当中,我们的音.视频数据必须要有相应的可靠性作为保障,因为视频会议系统是一个实时性非常强的系统,如果其数据在网络不太好的情况下,有可能会出现丢包.数据延迟.数据堵塞等现象,出现这些 ...

- 用ant打包apkbuilder找不到了的解决办法

apkbuilder的情况下生成apk文件,其实apkbuilder是一个批处理文件,打开里面就能发现,其实他内部执行的是sdklib.jar里面的一个class,所以就知道怎么做了,很简单,我们自己 ...

- W5100与MCU的连接方式

W5100与MCU的连接方式 W5100与MCU的连接方式主要有直接总线连接.间接总线连接.SPI总线连接这三种连接方法,不同的连接方法适应于不同的场合,应该按需选择最恰当的连接方式. 1)直接总线连 ...