玄机-第二章日志分析-apache日志分析

前言

出息了,这回0元玩玄机了,因为只是日志分析,赶紧导出来就关掉(五分钟内不扣金币)

日志分析只要会点正则然后配合Linux的命令很快就完成这题目了,非应急响应.

简介

账号密码 root apacherizhi

ssh root@IP

1、提交当天访问次数最多的IP,即黑客IP:

2、黑客使用的浏览器指纹是什么,提交指纹的md5:

3、查看index.php页面被访问的次数,提交次数:

4、查看黑客IP访问了多少次,提交次数:

5、查看2023年8月03日8时这一个小时内有多少IP访问,提交次数:

应急开始

准备工作

- 找到apache的日志文件:/var/log/apache2/access.log (在题目靶机中日志文件为/var/log/apache2/access.log.1)

- 迅速将文件导出来,还是心疼我的金币,不要浪费了:scp -r root@ip:/var/log/apache2/ /tmp/

或者你可以使用xftp等等攻击直接导出来。- 我这里其实准备了360星图的工具,在真实的日志分析中会比较有用,我们这里根据题目要求来找flag的话其实Linux指令已经完全够用完成我们的任务了。

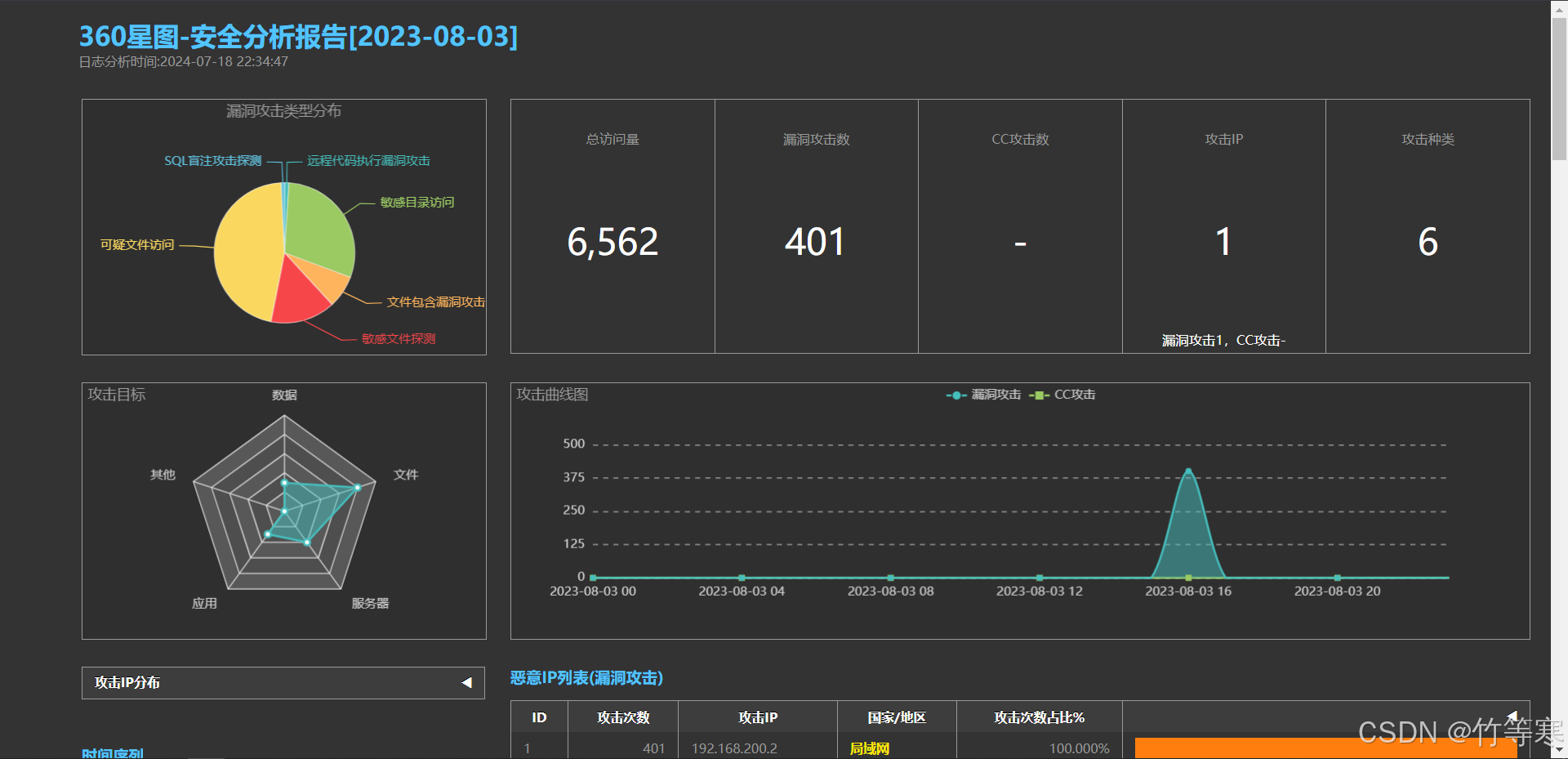

下面还是附上我星图扫完后的html结果吧,不得不说这界面做的真好看啊。

步骤 1

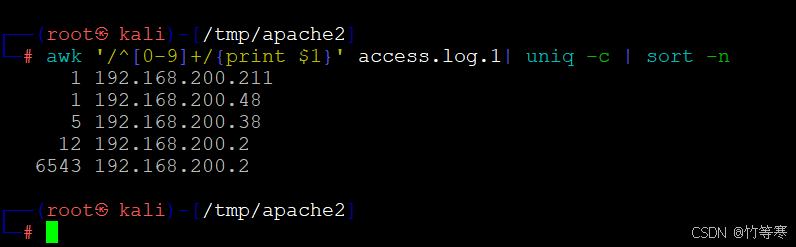

1、提交当天访问次数最多的IP,即黑客IP:

找到apache的日志文件

cd /var/log/apache2 中的 access.log.1文件就是题目保存下来的日志文件

使用Linux命令直接梭哈,直接就知道那个是访问次数多的ip了

awk '{print $1}' /var/log/apache2/access.log.1 | uniq -c | sort -n

flag为:

flag{192.168.200.2}

步骤 2

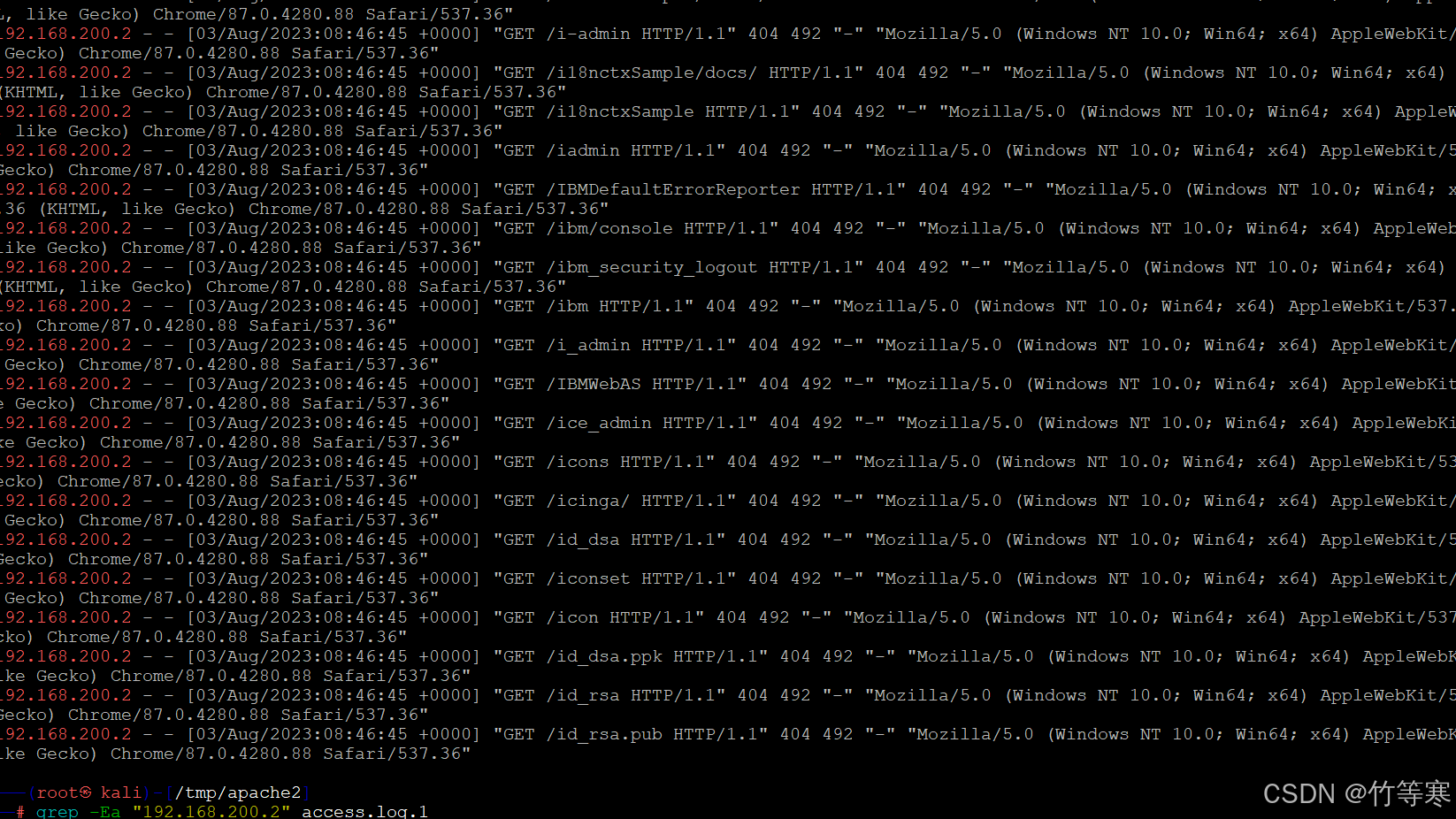

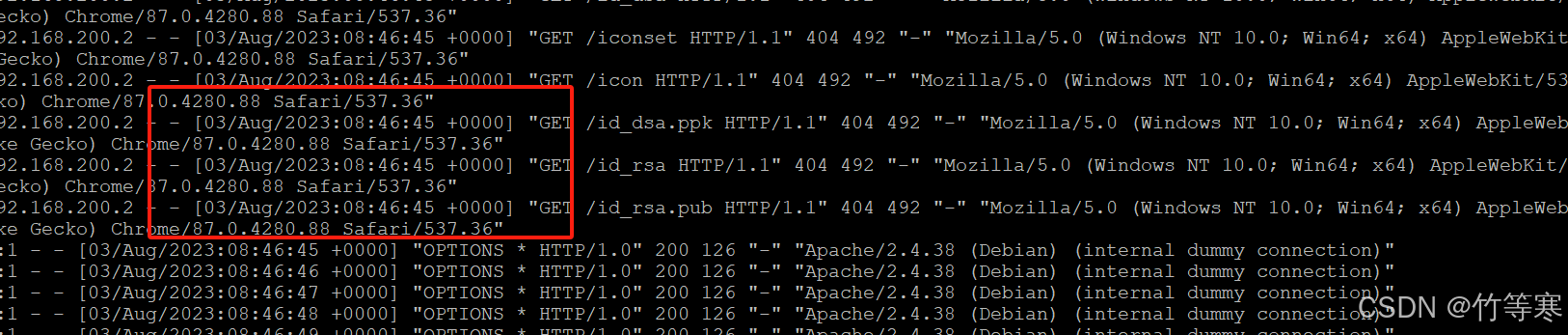

2、黑客使用的浏览器指纹是什么,提交指纹的md5:

- 已知黑客ip了,grep根据ip筛选日志记录即可知道,但是这里我在观察的时候发现这个黑客ip还使用了Firefox,你直接grep Firefox能够筛选出来黑客ip的,所以如果不确定就两个ip都提交一下即可。

grep -Ea "192.168.200.2" /var/log/apache2/access.log.1

- 指纹为:Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/87.0.4280.88 Safari/537.36

flag为指纹的md5值

flag{2d6330f380f44ac20f3a02eed0958f66}

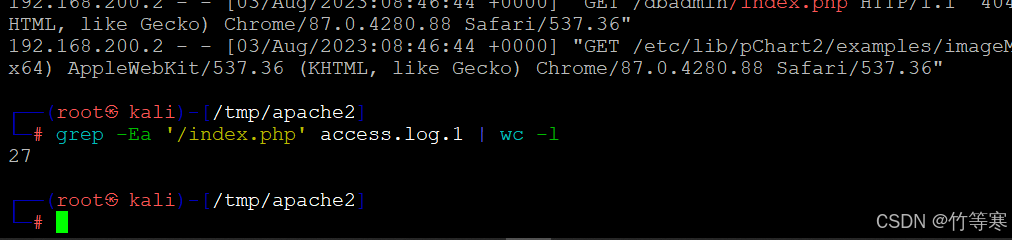

步骤 3

3、查看index.php页面被访问的次数,提交次数:

- 坑点:注意筛选的时候不要直接 grep 'index.php',因为黑客可能在访问的时候访问的index.php前缀还有,比如xxxindex.php这种也能筛选出来,这样的话你的index.php访问次数就不准确了,所以我们应该加一个字符限制就是反斜杠 /

grep -Ea '/index.php' /var/log/apache2/access.log.1 | wc -l #wc是计算行数的

- flag为:

flag{27}

步骤 4

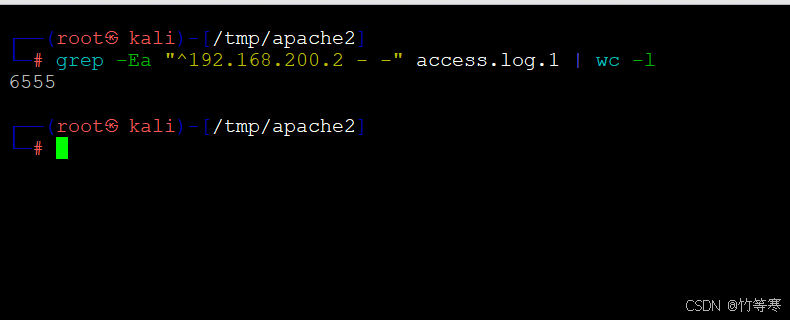

4、查看黑客IP访问了多少次,提交次数:

- 由于已知黑客ip,所以直接过滤日志信息即可

(这里有一个坑,我们在过滤的时候记得精准一下,ip后面的两个横杠记得加上去筛选- -,否则一些日志记录中也会命中你的规则,那就可能统计的数量不精准)grep -Ea "^192.168.200.2 - -" /var/log/apache2/access.log.1 | wc -l

- flag为:

flag{6555}

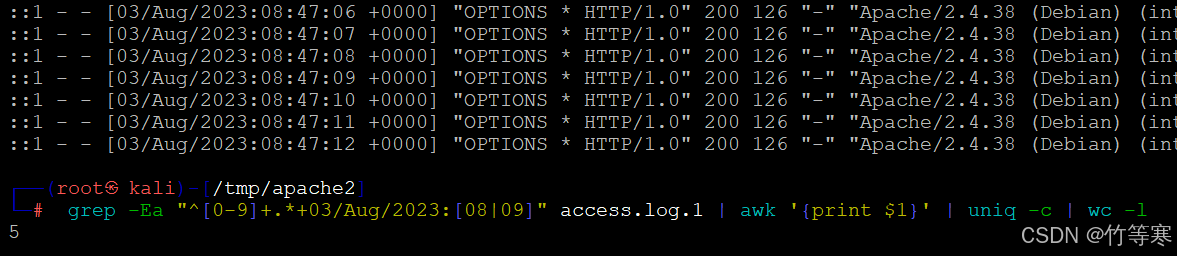

步骤 5

5、查看2023年8月03日8时这一个小时内有多少IP访问,提交次数:

- apache的日志记录时间格式是日月年时分秒

- 照样直接上Linux命令即可筛选出来

grep -Ea "^[0-9]+.*+03/Aug/2023:[08|09]" /var/log/apache2/access.log.1 | awk '{print $1}' | uniq -c | wc -l

- flag为:

flag{5}

总结

成果:

flag{192.168.200.2}

flag{2d6330f380f44ac20f3a02eed0958f66}

flag{27}

flag{6555}

flag{5}

本次日志分析相对来说还是比较简单和快速,没啥可以说的,对Linux的一些指令更加熟悉了,同时也发现Linux里面的一些命令工具其实就能够直接充当日志分析了。

玄机-第二章日志分析-apache日志分析的更多相关文章

- elk系列7之通过grok分析apache日志【转】

preface 说道分析日志,我们知道的采集方式有2种: 通过grok在logstash的filter里面过滤匹配. logstash --> redis --> python(py脚本过 ...

- 如何分析apache日志[access_log(访问日志)和error_log(错误日志)]

如何分析apache日志[access_log(访问日志)和error_log(错误日志)] 发布时间: 2013-12-17 浏览次数:205 分类: 服务器 默认Apache运行会access_l ...

- elk系列7之通过grok分析apache日志

preface 说道分析日志,我们知道的采集方式有2种: 通过grok在logstash的filter里面过滤匹配. logstash --> redis --> python(py脚本过 ...

- linux分析apache日志获取最多访问的前10个IP

apache日志分析可以获得很多有用的信息,现在来试试最基本的,获取最多访问的前10个IP地址及访问次数. 既然是统计,那么awk是必不可少的,好用而高效. 命令如下: awk '{a[$1] += ...

- shell脚本分析apache日志状态码

一.首先将apache日志按天切割 vi /etc/httpd/conf/httpd.conf ErrorLog "|rotatelogs /var/log/httpd/%Y% ...

- linux下grep分析apache日志的命令集合

https://my.oschina.net/hmc0316/blog/112004 实例:月份英文简写英文全称一月Jan.January二月Feb.February三月Mar.March四月Apr. ...

- ubutun 下webalizer 分析Apache日志

http://www.webalizer.org/ 配置Webalizer 我们可以通过命令行配置Webalizer,也可以通过配置文件进行配置.下面将重点介绍使用配置文件进行配置,该方法使用形式比 ...

- 分析apache日志,统计访问量

cat nondomain_access_log.20090722 |awk '{print $1}'| sort | uniq -c |sort -nr

- 分析apache日志,统计ip访问频次命令

统计访问频次最高的10个ip: cat /var/log/httpd/access_log |awk '{print $1}'|sort|uniq -c|sort -nr|head -10 统计恶意i ...

- 记录 Linux分析apache日志获取最多访问的前10个IP

摘自: http://blog.csdn.net/tanga842428/article/details/52856413

随机推荐

- django中的多表关联

一.三种关联情况 二.ORM的正向操作和反向操作 1.正向操作: 一个模型中定义了一个外键,通过该模型对该外键操作的操作叫做正向操作. 2.反向操作: 被外键所关联的模型,通过该模型对外键所在模型的操 ...

- nginx接受请求连接事件模块流程

操作系统内核: 三次握手,当用户发来一个 SYN 报文时,系统内核会返回一个SYN+ACK确认给客户端,当客户端再次发送ACK来的时候,此时就已经建立了三次握手. 完成三次握手后,操作系统会根据系统内 ...

- ChatTTS,语气韵律媲美真人的开源TTS模型,文字转语音界的新魁首,对标微软Azure-tts

前两天 2noise 团队开源了ChatTTS项目,并且释出了相关的音色模型权重,效果确实非常惊艳,让人一听难忘,即使摆在微软的商业级项目Azure-tts面前,也是毫不逊色的. ChatTTS是专门 ...

- 基于WebSocket的modbus通信(一)- 服务器

ModbusTcp协议是基于tcp的,但不是说一定要通过tcp协议才能传输,只要能传输二进制的地方都可以.比如WebSocket协议. 但由于目前我只有tcp上面的modbus服务器实现,所以我必须先 ...

- 前端传参中文需要utf-8转一下给后端

const Msg = this.form.Msg.replace( (/%(u[0-9A-F]{4})|(%[0-9A-F]{2})/gm, $0 => { return escape($0) ...

- Nodejs中间件 中间件分类和自定义中间件

中间件 中间件理解 中间件可以理解为业务流程的中间处理环节.如生活中吃一般炒青菜,大约分为如下几步骤 express中当一个请求到达的服务器之后,可以在给客户响应之前连续调用多个中间件,来对本次请求和 ...

- 关于 Elasticsearch 不同分片设置的压测报告

摘要 为了验证当前集群经常出现索引超时以及请求拒绝的问题,现模拟线上集群环境及索引设置,通过压测工具随机生成测试数据,针对当前的 850 个分片的索引,以及减半之后的索引,以及更小分片索引的写入进行压 ...

- 小米红米手机应用APP字体太小

小米红米手机应用APP字体太小 调整了手机显示大小,只能解决一点点,还是有点小,比如B站.微博. 调整了系统字体大小,B站.微博又不受系统字体大小控制. 只能通过修改最小宽度来解决. 1.打开开发者选 ...

- Flashduty 案例分享 - 途游游戏

Flashduty 作为功能完备的事件OnCall中心,可以接入云上.云下不同监控系统,统一做告警降噪分派.认领升级.排班协同,已经得到众多先进企业的认可.我们采访了一些典型客户代表,了解他们的痛点. ...

- @ConfigurationProperties(prefix = “xx.xx.xx“) 从配置文件中取值赋给类的属性

@ConfigurationProperties(prefix = "xx.xx.xx") 从配置文件中取值赋给类的属性 @ConfigurationProperties(pref ...