CobaltStrike逆向学习系列(12):RDI 任务发布流程分析

这是[信安成长计划]的第 12 篇文章

0x00 目录

0x01 任务构建

0x02 结果处理

0x03 功能 DLL 分析

之前的分析都是针对整个 CS 的框架来进行的,但是功能也是整个 C2 中相当重要的部分,接下来几篇文章会对基本的功能类型的流程进行分析

0x01 任务构建

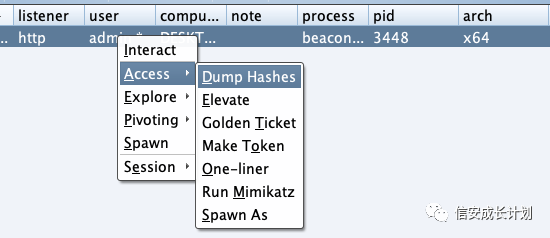

CS 自带的 RDI 类型的功能也有好多,但所有的构建等也都是大同小异了,这里以 HashDump 来进行分析,HashDump 有两种触发方式,一种是在界面上直接点击,一种是通过命令

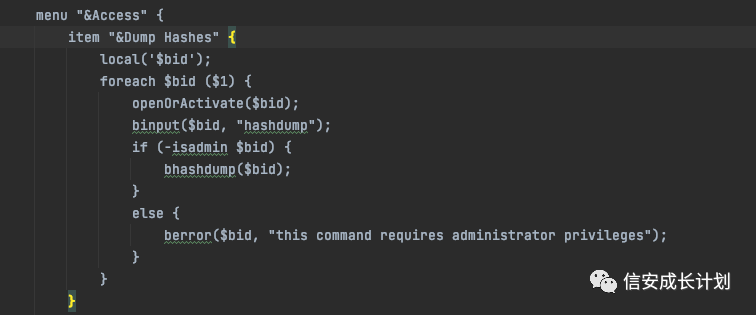

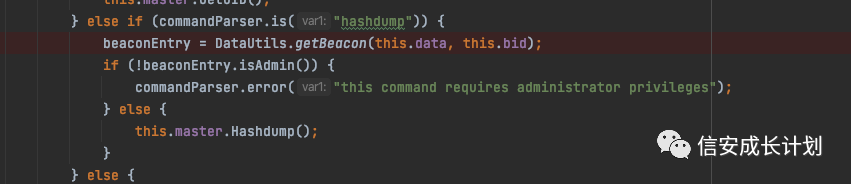

这两种方式在执行前都会去判断当前用户的权限是否是管理员,如果是才会去执行,而这两种不同的触发方式所使用的检测权限也是在不同位置的

如果是在界面上点击的话,它会在 cna 脚本中直接进行判断

如果通过命令的话,它会在 BeaconConsole 处理的时候直接来判断

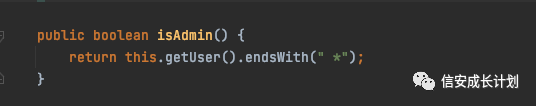

而判断方法就是直接判断用户名是否带星号,因为在初始化 BeaconEntry 的时候就已经进行了设置,如果是管理员的话,会直接在名字尾部追加星号

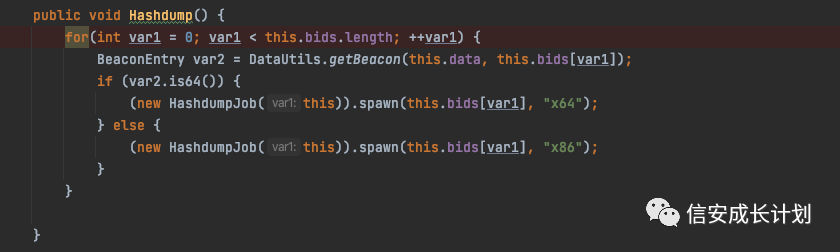

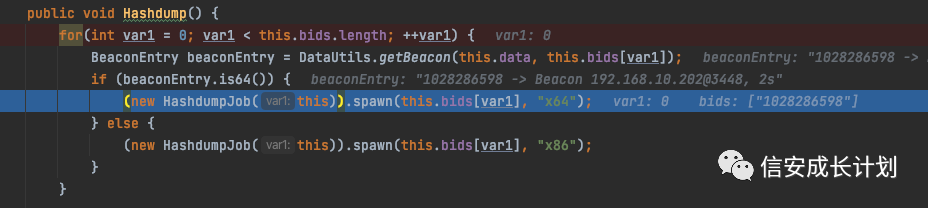

但是无论他们走哪个流程来处理,最终都会通过 TaskBeacon 来进行任务的构建

判断架构也是 BeaconEntry 就已经处理好的

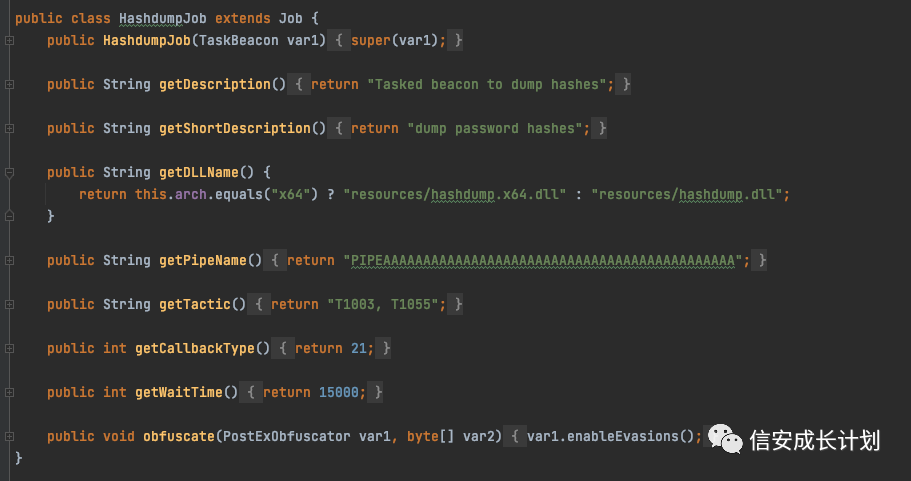

然后先来看一下 HashdumpJob 的内容,可以看到它继承自 Job,而且里面也没有上面所要调用的 spawn,所以这也一定是继承过来的

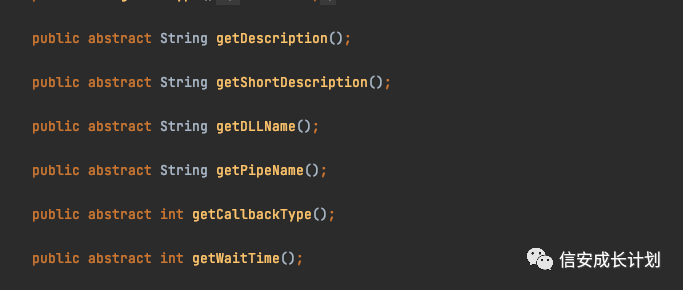

在 Job 中明显能够看出来有六个函数需要自己来实现

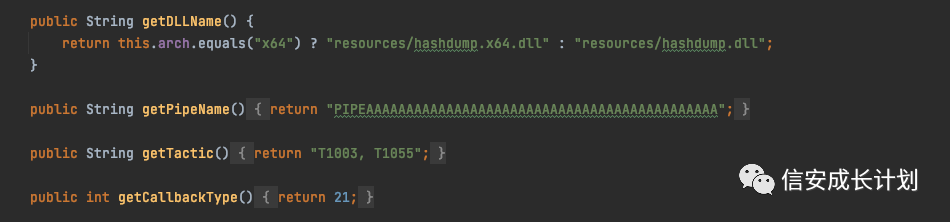

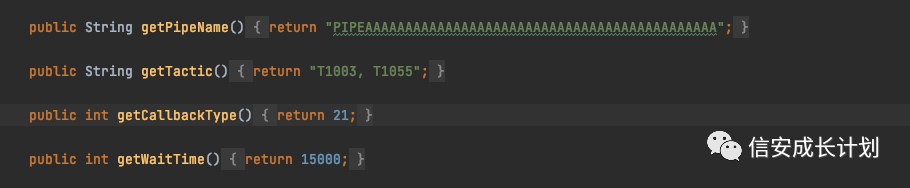

其中最关键的就是 getDLLName、getPipeName、getCallbackType,至于其他设置描述等对于实际的执行也没有那么大的影响

getDLLName 是用来获取所需要调用的 DLL 的,getPipeName 是用来通过制定管道将信息回传给 Beacon 的,这里是特殊字符的占位符,用来后面做 Patch 时候来寻找对应位置的,getCallbackType 是用来决定信息回传到 TeamServer 以后用什么样的格式来回传给 Controller 的

理解了上面的内容以后就可以继续跟入了

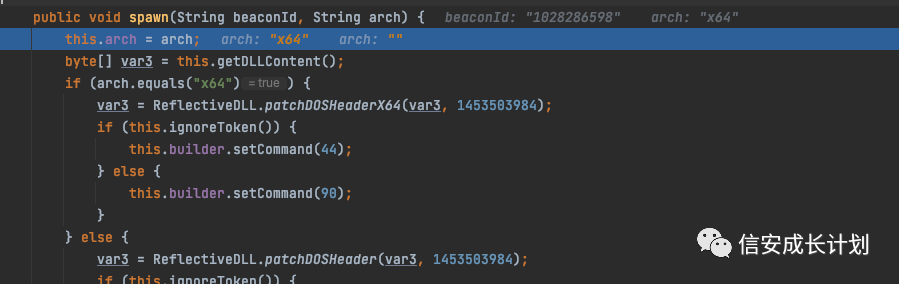

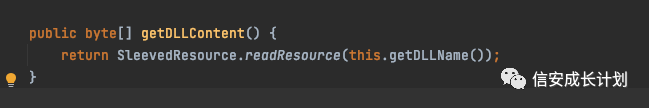

首先会通过刚才获取到的名字,将对应的 DLL 读取出来

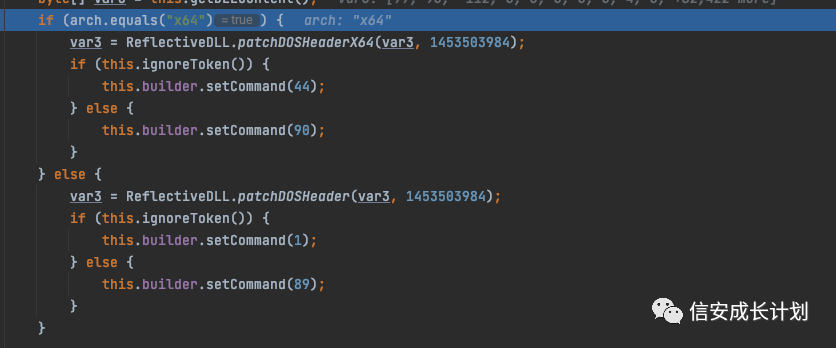

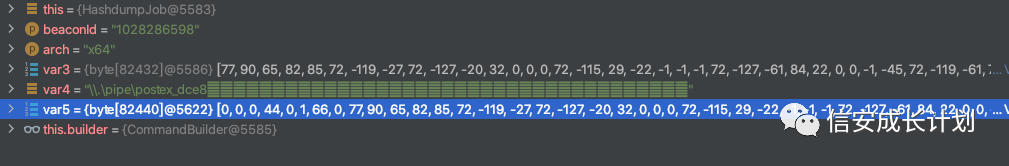

接着根据架构来 Patch 对应的引导头,并开始构建任务,设置对应的任务号

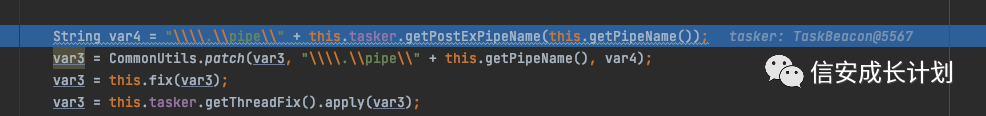

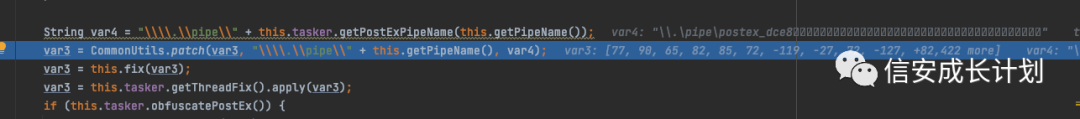

接着就需要对管道进行处理

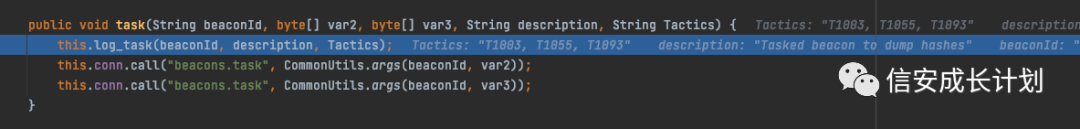

它会根据 C2Profile 中设计的命名格式来生成对应的管道名,并在最后将值 Patch 到 DLL 当中

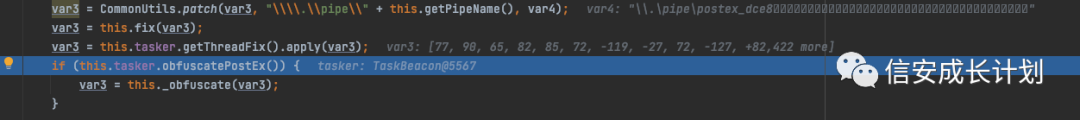

因为 HashDump 功能并不需要进行修复、线程修复、混淆等操作,所以这几步内容都是不需要的

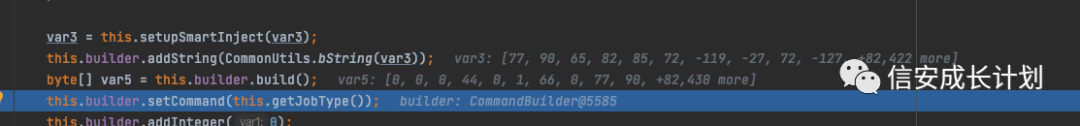

我们也没有设置 SmartInject,这里也忽略掉,然后就构建好了一个任务

当前这个任务的内容就是任务号(4个字节)+ DLLSize(4个字节)+ DLL

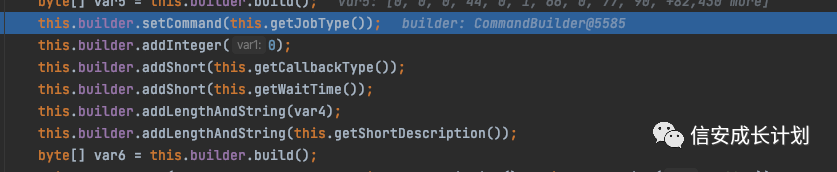

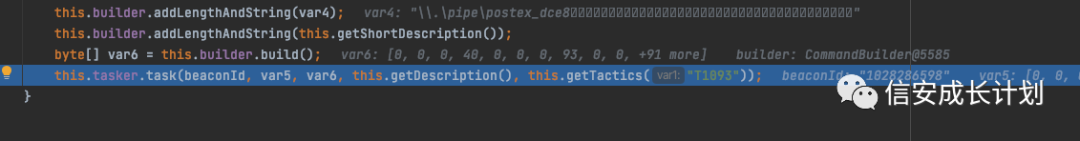

紧接着又构建了一个任务,包括了 JobType、CallbackType、WaitTime、PipeName 以及描述等信息,这里的 JobType 之前的任务对应一下,这里很明显就是任务号

最后将两个任务都进行了发送

这里它实际上是调用了两次任务发布,而且这里也很明显能看到之前设置的 Description 是用来在控制台展示的

0x02 结果处理

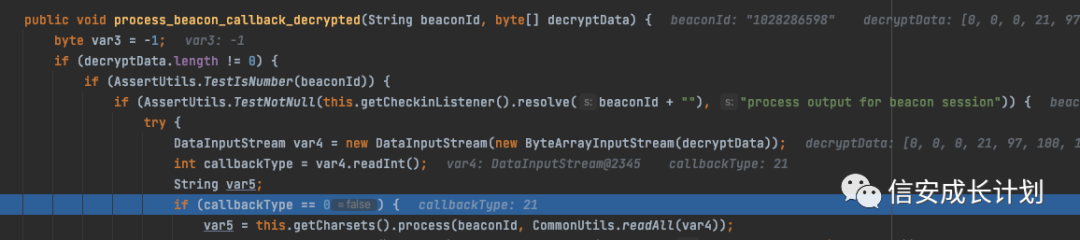

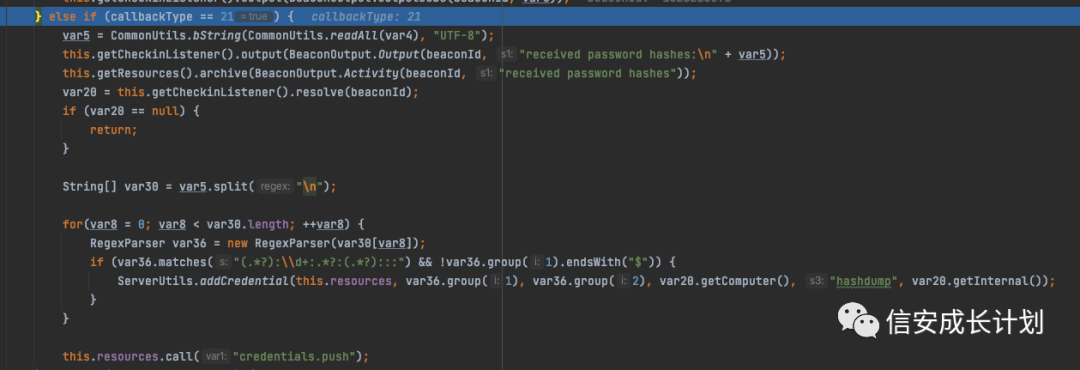

在结果解密之后,他会先读取 CallbackType

这里也很明显就与之前的设置对应上了

然后会对结果进行处理,对格式进行处理,将凭证添加到 credentials 中,并在最后直接更新上去

这样也就完成了整个流程

0x03 功能 DLL 分析

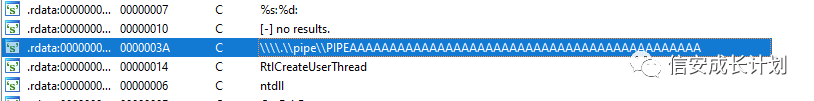

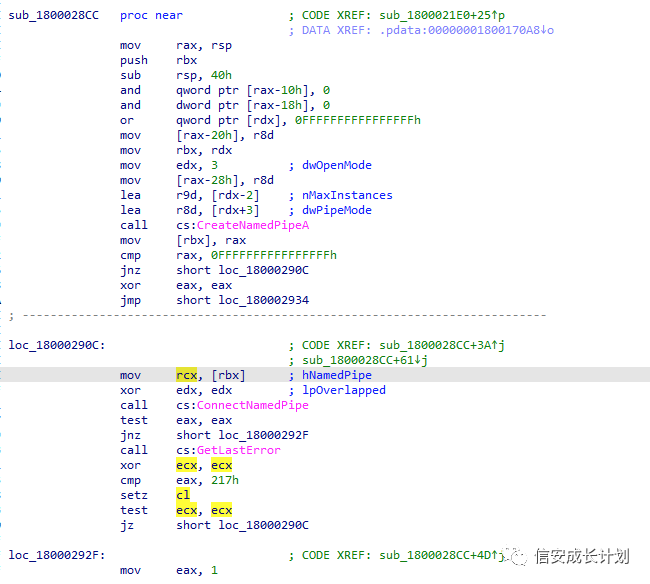

在 DLL 中可以很容易的看到 Java 在处理时候所设置的这一串值

然后会直接用这片内存的值来连接管道

所以情况也就很明了了,在程序中提前写好固定的值,在 Java 处理的时候,将处理后的值直接替换到这片位置上,用于后续结果通过管道来进行回传

CobaltStrike逆向学习系列(12):RDI 任务发布流程分析的更多相关文章

- CobaltStrike逆向学习系列(10):TeamServer 启动流程分析

这是[信安成长计划]的第 10 篇文章 关注微信公众号[信安成长计划] 0x00 目录 0x01 基本校验与解析 0x02 初始化 0x03 启动 Listeners 在之前的分析中,都是针对 Cob ...

- CobaltStrike逆向学习系列(4):Beacon 上线协议分析

这是[信安成长计划]的第 4 篇文章 关注微信公众号[信安成长计划] 0x00 目录 0x01 Beacon 发送 0x02 TeamServer 处理 0x03 流程图 0x04 参考文章 在上一篇 ...

- CobaltStrike逆向学习系列(1):CS 登陆通信流程分析

这是[信安成长计划]的第 1 篇文章 关注微信公众号[信安成长计划][SecSource] 0x00 目录 0x01 密码校验 0x02 aggressor.authenticate 0x03 agg ...

- CobaltStrike逆向学习系列(13):RDI 任务执行流程分析

这是[信安成长计划]的第 13 篇文章 0x00 目录 0x01 任务号 0x02 功能执行 0x03 结果接收 在上一篇文章中已经讲明了 RDI 类型的任务在发布时候的流程,接下来就是执行了,文中不 ...

- CobaltStrike逆向学习系列(7):Controller 任务发布流程分析

这是[信安成长计划]的第 7 篇文章 关注微信公众号[信安成长计划] 0x00 目录 0x01 Controller->TeamServer 0x02 TeamServer->Beacon ...

- CobaltStrike逆向学习系列(15):CS功能分析-BOF

这是[信安成长计划]的第 15 篇文章 0x00 目录 0x01 BOF功能分析 0x02 BOF功能执行 0x03 写在最后 其实在看过 RDI 与 DotNet 功能执行之后,BOF 的执行基本就 ...

- CobaltStrike逆向学习系列(14):CS功能分析-DotNet

这是[信安成长计划]的第 14 篇文章 0x00 目录 0x01 DotNet功能分析 0x02 DotNet功能执行 0x03 写在最后 在上两篇文章中,讲述了 CS 中的一种功能执行方式 RDI, ...

- CobaltStrike逆向学习系列(2):Stageless Beacon 生成流程分析

这是[信安成长计划]的第 2 篇文章 关注微信公众号 [信安成长计划] 0x00 目录 0x01 Patch Beacon 0x02 Patch Loader 0x03 文件对比 0x04 流程图 C ...

- CobaltStrike逆向学习系列(11):自实现 Beacon 检测工具

这是[信安成长计划]的第 11 篇文章 关注微信公众号[信安成长计划] 0x00 目录 0x01 检测原理 0x02 检测方案 0x03 存在的问题 0x04 解决方案 0x05 示例代码 0x06 ...

随机推荐

- Filter的拦截路径

Filter的拦截路径 精确匹配 <url-pattern>/target.jsp</url-pattern> 以上配置的路径,表示请求地址必须为:http://ip.port ...

- K8S访问机制

pod -> endpoint -> service -> namespace -> svc.cluster.local .....在 a 名称空间,访问 b 名称空间的 b1 ...

- Vue3源码分析之Diff算法

Diff 算法源码(结合源码写的简易版本) 备注:文章后面有详细解析,先简单浏览一遍整体代码,更容易阅读 // Vue3 中的 diff 算法 // 模拟节点 const { oldVirtualDo ...

- django之集成七牛云对象存储

Python3 + Django2.0 集成 "七牛云" 对象存储 (SDK文档地址:http://developer.qiniu.com/kodo/api/3928/error- ...

- 分布式缓存——Redis

一.Redis介绍 Redis是一个开源的使用C语言编写.开源.支持网络.可基于内存亦可持久化的日志型.高性能的key-value数据库,并提供多种语言的API.它通常被称为数据结构服务器,因为值(v ...

- Java中class的前面添加public和不添加public有什么区别?

需要知道的是修饰类和变量的用来控制这个被修饰的类和变量的适用范围的修饰词有: 1.public:表示公开的类和变量,既所有的类都可以引入使用的. 2.protected:表示受保护的类,只有子孙类和本 ...

- Git上传项目到码云提示Push rejected: Push to origin/master was rejected

感谢大佬:https://blog.csdn.net/weixin_41499217/article/details/82985582 Push rejected: Push to origin/ma ...

- 用Dockerfile部署zabbix

用Dockerfile部署 zabbix-server部署阶段 要用docker跑zabbix-server,需要以下几个组件 组件名称 作用 数据库 MySQL或是PostgreSQL Zabbix ...

- 一文详解Kafka API

摘要:Kafka的API有Producer API,Consumer API还有自定义Interceptor (自定义拦截器),以及处理的流使用的Streams API和构建连接器的Kafka Con ...

- c++ 堆栈和内存管理

stack(栈),heap(堆) Stack:是存在于某作用域(scope)的一个内存空间(memory space).例如当你调用函数,函数本身即会形成一个stack用来放置它所接收的参数,返回地址 ...