搭建私服-docker registry

Docke官方提供了Docker Hub网站来作为一个公开的集中仓库。然而,本地访问Docker Hub速度往往很慢,并且很多时候我们需要一个本地的私有仓库只供网内使用。

Docker仓库实际上提供两方面的功能,一个是镜像管理,一个是认证。前者主要由docker-registry项目来实现,通过http服务来上传下载;后者可以通过docker-index(闭源)项目或者利用现成认证方案(如nginx)实现http请求管理。

系统环境:CentOS 7.2

主机IP:192.168.116.148

1、安装docker-registry

docker run -d -p 5000:5000 --restart=always --name registry -v /opt/registry:/var/lib/registry registry:2

2、上传镜像

查看系统已有的镜像:

# docker images

REPOSITORY TAG IMAGE ID CREATED SIZE

centos latest 8140d0c64310 7 days ago 193MB

registry 2 9d0c4eabab4d 8 days ago 33.2MB

使用docker tag将centos镜像打个标记

# docker tag centos 192.168.116.148:5000/centos

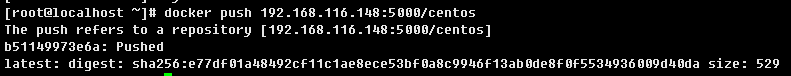

# docker push 192.168.116.148:5000/centos

在/etc/docker/目录下,创建daemon.json文件。在文件中写入:

{ "insecure-registries":["192.168.116.148:5000"] }

# systemctl restart docker

重新上传:

接下来开始配置https

3、配置SSL证书及nginx反向代理docker registry

搭建私有CA,初始化CA环境,在/etc/pki/CA/下建立证书索引数据库文件index.txt和序列号文件serial,并为证书序列号文件提供初始值。

# touch /etc/pki/CA/{index.txt,serial}

# echo 01 > /etc/pki/CA/serial

生成密钥并保存到/etc/pki/CA/private/cakey.pem

# (umask 077;openssl genrsa -out /etc/pki/CA/private/cakey.pem 2048)

生成根证书

# openssl req -new -x509 -key /etc/pki/CA/private/cakey.pem -out /etc/pki/CA/cacert.pem -days 3650

需要填写的信息:

Country Name (2 letter code) [XX]:CN

State or Province Name (full name) []:China

Locality Name (eg, city) [Default City]:Beijing

Organization Name (eg, company) [Default Company Ltd]:wts

Organizational Unit Name (eg, section) []:sysops

Common Name (eg, your name or your server's hostname) []:hub.wts.com

Email Address []:admin@wts.com

使系统信任根证书

# cat /etc/pki/CA/cacert.pem >> /etc/pki/tls/certs/ca-bundle.crt

# mkdir /app/nginx/conf/ssl

创建密钥文件和证书申请文件

# (umask 077;openssl genrsa -out /app/nginx/conf/ssl/docker.key 2048)

# openssl req -new -key /app/nginx/conf/ssl/docker.key -out /app/nginx/conf/ssl/docker.csr

填写的申请信息前四项要和私有CA的信息一致

Country Name (2 letter code) [XX]:CN

State or Province Name (full name) []:China

Locality Name (eg, city) [Default City]:Beijing

Organization Name (eg, company) [Default Company Ltd]:wts

Organizational Unit Name (eg, section) []:sysops

Common Name (eg, your name or your server's hostname) []:hub.wts.com

Email Address []:admin@wts.com Please enter the following 'extra' attributes

to be sent with your certificate request

A challenge password []: #直接回车

An optional company name []: #直接回车

签署,证书

# openssl ca -in /app/nginx/conf/ssl/docker.csr -out /app/nginx/conf/ssl/docker.crt -days 3650

Using configuration from /etc/pki/tls/openssl.cnf

Check that the request matches the signature

Signature ok

Certificate Details:

Serial Number: 1 (0x1)

Validity

Not Before: May 19 19:03:55 2017 GMT

Not After : May 17 19:03:55 2027 GMT

Subject:

countryName = CN

stateOrProvinceName = Beijing

organizationName = wts

organizationalUnitName = sysops

commonName = hub.wts.com

emailAddress = admin@wts.com

X509v3 extensions:

X509v3 Basic Constraints:

CA:FALSE

Netscape Comment:

OpenSSL Generated Certificate

X509v3 Subject Key Identifier:

69:F0:D7:BF:B2:CE:6D:53:AA:1A:CD:E8:73:47:A7:9F:30:EA:17:F7

X509v3 Authority Key Identifier:

keyid:AF:E5:48:44:A3:18:59:38:D5:17:07:1B:1D:6F:32:F4:EC:1E:E0:E2 Certificate is to be certified until May 17 19:03:55 2027 GMT (3650 days)

Sign the certificate? [y/n]:y 1 out of 1 certificate requests certified, commit? [y/n]y

Write out database with 1 new entries

Data Base Updated

配置nginx反向代理docker registry

添加认证

# yum -y install httpd-tools

# htpasswd -cb /app/nginx/conf/docker-registry.htpasswd admin admin

nginx相关配置:

upstream docker-registry {

server 127.0.0.1:5000;

}

server {

listen 443;

server_name localhost;

#charset koi8-r;

#access_log logs/host.access.log main;

ssl on;

ssl_certificate /app/nginx/conf/ssl/docker.crt;

ssl_certificate_key /app/nginx/conf/ssl/docker.key;

client_max_body_size 0;

chunked_transfer_encoding on;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

add_header 'Docker-Distribution-Api-Version' 'registry/2.0' always;

location / {

auth_basic "Docker registry";

auth_basic_user_file /app/nginx/conf/docker-registry.htpasswd;

proxy_pass http://docker-registry;

}

location /_ping{

auth_basic off;

proxy_pass http://docker-registry;

}

location /v2/_ping{

auth_basic off;

proxy_pass http://docker-registry;

}

}

重启nginx

# /app/nginx/sbin/nginx -s reload

# cat >>/etc/hosts <<EOF

192.168.116.148 hub.wts.com

EOF

# systemctl daemon-reload

# systemctl restart docker

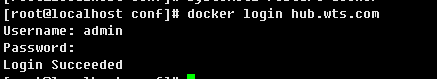

登录

上传镜像

# docker pull nginx

# docker tag nginx 192.168.116.148:5000/nginx

# docker push 192.168.116.148:5000/nginx

查看

# curl --user admin:admin https://hub.wts.com/v2/_catalog

{"repositories":["centos","nginx"]}

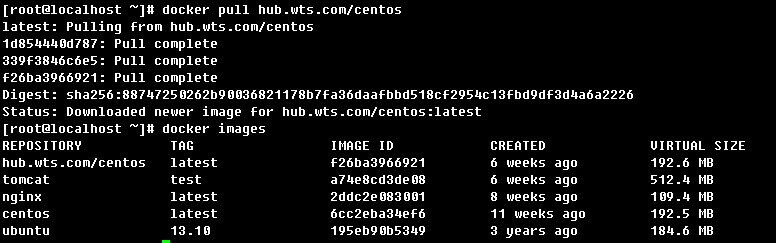

局域网内其他机器认证(192.168.116.147 系统版本:CentOS6.5)

# cat >>/etc/hosts <<EOF

192.168.116.148 hub.wts.com

EOF

把CA的密钥发送到客户机,并添加到ca-bundle.crt

# scp -p /etc/pki/tls/certs/ca-bundle.crt root@192.168.116.147:/etc/pki/tls/certs/ca-bundle.crt

# scp -p /etc/pki/CA/cacert.pem root@192.168.116.147:/etc/pki/CA/cacert.pem

# cat /etc/pki/CA/cacert.pem >> /etc/pki/tls/certs/ca-bundle.crt

# /etc/init.d/docker restart

登录

下载镜像

至此,私服基本上可以使用了。

搭建私服-docker registry的更多相关文章

- 搭建私有Docker Registry

Docker官方提供了用于搭建私有registry的镜像,并配有详细文档. 官方Registry镜像:https://hub.docker.com/_/registry 官方文档:https://do ...

- 搭建企业级Docker Registry -- Harbor

Harbor 是一个企业级的 Docker Registry,可以实现 images 的私有存储和日志统计权限控制等功能,并支持创建多项目(Harbor 提出的概念),基于官方 Registry V2 ...

- docker搭建私服

拉registry镜像 假设在192.168.100.17服务器上搭建私服 docker pull registry docker run -d -v /data/docker/registry:/v ...

- 搭建自己的Docker registry(五)

弄了一天,在网上查了很多资料,感觉都好复杂好复杂,一步一步踩坑踩出来就好了. 服务器:阿里云(香港) 环境:CentOS Linux release 7.4.1708 (Core) Docker:1. ...

- docker(五) 使用Docker Registry搭建镜像私服

1.创建私服 docker run -d --name registry -v /opt/data/registry:/var/lib/registry -p 5000:5000 registry - ...

- 在Ubuntu14.04系统POWER8服务器上搭建Docker Registry服务

本文描述了如何在POWER8服务器上搭建一个本地化的Docker镜像仓库,主要涉及镜像制作,Docker Registry服务启动等.希望能够对在非X86服务器上搭建Docker仓库的同学提供参考. ...

- Docker Registry搭建私有仓库

利用Registry镜像搭建Docker私有仓库遇到了很多坑,说来也是找到的资料都是杂而不精的东西,所以也没少走了弯路,现在回过头看去感觉好多坑还是别人给挖的··· 不过努力的最终结果还是好的,因为找 ...

- 在CentOS 6上搭建私有的Docker Registry

在CentOS 6上搭建私有的Docker Registry v2Registry概念 :Registry是一个无状态的, 高可扩展的服务器端应用程序, 用于存储和分发Docker Image. 依赖 ...

- Ubuntu Docker Registry 搭建私有仓库

服务器版本 Ubuntu 16.04 LTS. 安装命令: $ docker run -d -v /opt/registry:/var/lib/registry -p 5000:5000 --rest ...

随机推荐

- 9. svg学习笔记-裁剪和蒙版

裁剪 在svg中进行剪切,对整个svg元素而言,可以使用<svg>元素的viewbox属性,对于单个元素则可以使用<clipPath>元素.在单个图形元素上使用裁剪,可以在&l ...

- JAVA初识,JAVA是什么?

一.什么是JAVA Java是一门面向对象编程语言,不仅吸收了C++语言的各种优点,还摒弃了C++里难以理解的多继承.指针等概念,因此Java语言具有功能强大和简单易用两个特征. Java语言作为静态 ...

- influxdb问题解决

一.influxdb启动不了? 清空数据文件夹: cd /var/lib/influxdb/data rm -rf * 清除完就可以启动了,然后查看/var/lib/influxdb下data和met ...

- 5.04-requests_cookies

import requests # 请求数据url member_url = 'https://www.yaozh.com/member/' headers = { 'User-Agent': 'Mo ...

- java8中的接口与时间操作

java8中接口可以有默认方法(用default修饰,可以有多个)和静态方法了. public interface Tran { default public String getName() { r ...

- Nginx系列一:正向代理和反向代理、Nginx工作原理、Nginx常用命令和升级、搭建Nginx负载均衡

转自https://www.cnblogs.com/leeSmall/p/9351343.html 仅供个人学习 一.什么是正向代理.什么是反向代理 1. 正向代理,意思是一个位于客户端和原始服务器( ...

- appium遇到click事件,提示"w3cStatus":400

1.小米手机被开发借用后归还,使用该手机再进行自动化,发现appium遇到click事件,返回400 2.当时未想到是要在手机侧进行开发者选项-调试权限的设置 3.一直以为是appium的问题,app ...

- 深入剖析kafka架构内部原理

1 概述 Kakfa起初是由LinkedIn公司开发的一个分布式的消息系统,后成为Apache的一部分,它使用Scala编写,以可水平扩展和高吞吐率而被广泛使用.目前越来越多的开源分布式处理系统如Cl ...

- JS中navigator对象详解

<code class="language-html"><!doctype html> <html> <head> <meta ...

- zabbix使用percona的mysql监控模板监控

安装第三方插件仓库源: [root@iZ9j3yrx43sb5sZ ~]# yum install https://www.percona.com/redir/downloads/percona-re ...