秀尔算法:破解RSA加密的“不灭神话”

RSA加密 VS 秀尔算法

作为RSA加密技术的终结者——“太多运算,无法读取”的秀尔算法(Shor’s algorithm)不是通过暴力破解的方式找到最终密码的,而是利用量子计算的并行性,可以快速分解出公约数,从而打破了RSA算法的基础(即假设我们不能很有效的分解一个已知的整数)。同时,秀尔算法展示了因数分解这问题在量子计算机上可以很有效率的解决,所以一个足够大的量子计算机可以破解RSA。

RSA加密“曾经”之所以强大,是因为它对极大整数做因数分解的难度决定了RSA算法的可靠性。将两个质数相乘是件很容易的事情,但要找到一个庞大数字的质因子却非常困难。这便是大量现代科技的依靠之处,RSA加密就是凭借其简洁性迅速风靡。

然而,有一种技术可以让RSA加密无用武之地。秀尔算法可以破解RSA,但是怎样才能让它真正见效呢?

我们这里并非建议你同时尝试所有可能的质因子。

而是使用(相对)简洁的语句:

如果我们快速找到下面这个周期函数的周期,

f(x) = m^x (mod N)

我们便可以破解RSA加密。

秀尔五步走

那么,秀尔算法究竟是怎样工作的呢?在秀尔五步法中,只有一步需要是需要用到量子计算机的,其他的步骤则都可以采用传统方法解决。

第一步:

使用传统最大公约数分解(gcd)算法,也就是辗转相除法。N是你需要尝试的因子,m则是一个小于N的随机正整数。

如果gcd(m,N)=1,则继续。一旦你使用gcd找到一个因子,你便能获得一个非凡因子,然后结束。

第二步:

找到周期 P

m mod N, m^2 mod N, m^3 mod N

这是使用量子计算的一步。

第三步:

如果周期P是奇数,回到第一步,选择另一个随机整数。如果不是,继续下一步。

第四步:

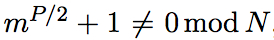

检验

如果成立,则继续第五步;反之,回到第一步。

第五步:

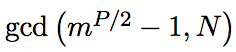

解

解得一个非凡素因数N的值,然后你便能破解RSA加密了。

第二步是怎样实现的?

然而,量子计算机是如何找到函数周期的?这又为什么如此重要?

我们来看一下周期 P :

m mod N, m^2 mod N, m^3 mod N

(由于这是一个指数函数,我们可以将一个复杂的质数转换成双曲正弦、余弦然后得到周期)

这个发现周期的过程需要依赖量子计算机同时计算许多状态的能力,也就是状态的“叠加”,因此我们能找到方程的周期。

我们需要这么做:

1、应用Hadamard gate来创建一个量子叠加态

2、量子转换使方程生效

3、执行量子傅立叶变换

与传统情况类似,在这些转化之后,一个测量值将会产生一个近似方程周期的值(你可以获得“波峰”,就像傅立叶变换中的,而准确性会更高一点)。使用量子傅立叶变换,我们能够解决排序和因数问题,这二者相同。量子傅立叶变换可以让一台量子计算机进行相位估计(酉算子特征值的近似值)。

当你完成量子部分(第二步)的时候,你可以检查一下周期的有效性,然后使用另一个传统的最大公约数算法得到密钥的质因素。

有趣的是,由于这项技术并不是在于找到所有潜在质因数,而是找到潜在周期,你就不必尝试很多随机数直到找到一个成功的质因数N。如果P是奇数,那你不得不回到第一步,这里

K是一个不同于N的质因素。因此,即使你加倍密钥长度(N),寻找质因数也不会出现放缓的情况。RSA是不安全的,同样加倍密钥长度也不能帮你抵御量子计算的汹涌来袭,而保障安全。

“破解RSA-2048(2048-bit)的密钥可能需要耗费传统电脑10亿年的时间,而量子计算机只需要100秒就可以完成。”

——Dr. Krysta Svore, 微软研究院

量子傅立叶变换被用于建立量子线路,使得秀尔算法的物理实现成了量子计算机最为轻松的任务之一。

量子傅立叶变换:青出于蓝

秀尔算法的核心是发现顺序,这样便可以减少阿贝尔的隐子群问题,使用量子傅立叶变换便可以解决。——NIST 量子世界

量子傅立叶变换是许多量子算法的关键所在。它并不加速寻找传统傅立叶转变,但是能够在一个量子振幅内执行一个傅立叶变换。在一台量子计算机上可以指数增长般快速处理量子傅立叶变换。虽然超过了直接映射经典傅立叶变换的范畴,量子计算机也可以做其他的事。例如,解决隐子群问题(也就是解决离散对数问题),或是计数问题(解决了这个问题就可以解决现代密码学中很多其他形式的密码)。更重要的是,量子傅立叶变换可以应用到机器学习、化学、材料科学或者模拟量子系统。

秀尔算法中只有一个步骤是需要在量子计算机上完成的,其他的都可以在普通的超级计算机上完成。量子计算机运行完子程序后就会将结果返回给超级计算机让它继续完成计算过程。量子计算机可能永远不会是单独存在的,而是一直和超级计算机配合执行任务,经过这样的配合它们就可以破解RSA密钥。

因为篇幅有限,很多数学细节和证明过程就不再赘述了,如果你对这些数学解释感兴趣,如果你具备线性代数、群论、高等数学的知识,你可以看看这些:

Quantum Information and Quantum Computation

NIST Quantum Zoo — 一个所有量子算法的列表

秀尔算法:破解RSA加密的“不灭神话”的更多相关文章

- 秀尔算法:破解RSA加密的“不灭神话” --zz

http://netsecurity.51cto.com/art/201508/488766.htm RSA加密曾被视为最可靠的加密算法,直到秀尔算法出现,打破了RSA的不灭神话. RSA加密 VS ...

- “不给力啊,老湿!”:RSA加密与破解

作者:Vamei 出处:http://www.cnblogs.com/vamei 欢迎转载,也请保留这段声明.谢谢! 加密和解密是自古就有技术了.经常看到侦探电影的桥段,勇敢又机智的主角,拿着一长串毫 ...

- RSA算法原理与加密解密 求私钥等价求求模反元素 等价于分解出2个质数 (r*X+1)%[(p-1)(q-1)]=0

Rsapaper.pdf http://people.csail.mit.edu/rivest/Rsapaper.pdf [概述Abstract 1.将字符串按照双方约定的规则转化为小于n的正整数m, ...

- 兼容javascript和C#的RSA加密解密算法,对web提交的数据进行加密传输

Web应用中往往涉及到敏感的数据,由于HTTP协议以明文的形式与服务器进行交互,因此可以通过截获请求的数据包进行分析来盗取有用的信息.虽然https可以对传输的数据进行加密,但是必须要申请证书(一般都 ...

- 基于OpenSLL的RSA加密应用(非算法)

基于OpenSLL的RSA加密应用(非算法) iOS开发中的小伙伴应该是经常用der和p12进行加密解密,而且在通常加密不止一种加密算法,还可以加点儿盐吧~本文章主要阐述的是在iOS中基于openSL ...

- 电信级的RSA加密后的密码的破解方法

一直以来,电信通过HTTP劫持推送广告的方式已经存在了很多年了,这种手段至今并未停止.这种手段月光博客曾经有多次曝光,见<电信级的网络弹出广告>.<获取了电信恶意弹出广告的罪证> ...

- 【加密】RSA加密之算法

RSA公钥加密算法是1977年由Ron Rivest.Adi Shamirh和LenAdleman在(美国麻省理工学院)开发的. RSA算法是一种非对称密码算法,所谓非对称,就是指该算法需要一对密钥, ...

- RSA加密解密算法

/** * RSA加密解密算法 * Class Rsa */ class Rsa { /** * 获取pem格式的公钥 * @param $public_key 公钥文件路径或者字符串 * @retu ...

- 基于OpenSSL的RSA加密应用(非算法)

基于OpenSSL的RSA加密应用(非算法) iOS开发中的小伙伴应该是经常用der和p12进行加密解密,而且在通常加密不止一种加密算法,还可以加点儿盐吧~本文章主要阐述的是在iOS中基于openSL ...

随机推荐

- json和cookie兼容以前的

'json': function(data) { try { if (typeof data === "string") { if (typeof JSON != 'undefin ...

- Visual Studio调试

一:C# CODING 技巧 1:TODO 然后 CTRL + W + T,打开任务列表,选中 Comments,就会显示所有待做的任务 2:打开所在的文件夹 右键单击任何一个文件选项卡, 选择&qu ...

- JavaScript事件---事件绑定和深入

发文不易,转载传播,请亲注明链接出处,谢谢! 内容提纲: 1.传统事件绑定的问题 2.W3C事件处理函数 3.IE事件处理函数 4.事件对象的其他内容 事件绑定分为两种:一种是传统事件绑定(内联模型, ...

- AngularJs-指令和指令之间的交互(动感超人)

前言: 上节我们学习到了指令和控制器之间的交互,通过给指令添加动作,调用了控制器中的方法.本节我们学习指令和指令之间是如何交互的,我们通过一个小游戏来和大家一起学习,听大漠老师说这是国外的人写的dem ...

- PHP乱码问题,UTF-8(乱码)

一.HTML页面转UTF-8编码问题 1.在head后,title前加入一行: <meta http-equiv='Content-Type' content='text/html; chars ...

- 第九章:Java----泛型学习(最后过一遍)

泛型:让集合记住里面元素的类型,避免取出时需要强制类型转换(大到小). ClassCastException! 编译阶段就能发现错误. 语法更严格! 更不容易犯错! 1. 构造器的名字还是类名, ...

- 网络流量监控工具----iftop

文章转自:http://www.vpser.net/manage/iftop.html.再次本人只是作为笔记使用,不做其他用途. 日常工作中用它来监控网卡的实时流量,(可以指定网段),反向解析IP.显 ...

- OC基础--构造方法

OC语言中类的构造方法学了两种: 一.方法一:[类名 new] 例:[Person new] 缺点:可扩展性不强,假如在Person类中有_age 成员变量,在初始化时想让_age 中的值为20,ne ...

- GMM算法k-means算法的比较

1.EM算法 GMM算法是EM算法族的一个具体例子. EM算法解决的问题是:要对数据进行聚类,假定数据服从杂合的几个概率分布,分布的具体参数未知,涉及到的随机变量有两组,其中一组可观测另一组不可观测. ...

- 【bzoj1853】 Scoi2010—幸运数字

http://www.lydsy.com/JudgeOnline/problem.php?id=1853 (题目链接) 今天考试考了容斥,结果空知道结论却不会写→_→ 题意 求区间中不含6,8两个数字 ...