“无文件”恶意软件的威力:悄无声息一夜之间从ATM机中窃取80万美元

去年雅虎接连曝出多个超大规模数据泄露事件,长期关注的你们一定都知道,5亿、10亿账户信息泄露的,除了雅虎也没谁了。就在这两天,5亿账户泄露的真相似乎正在浮出水面。

事件回顾

我们今天要讲的就是这桩5亿信息泄露案的后续。首先简要回顾一下这起泄露事件。

最新进展

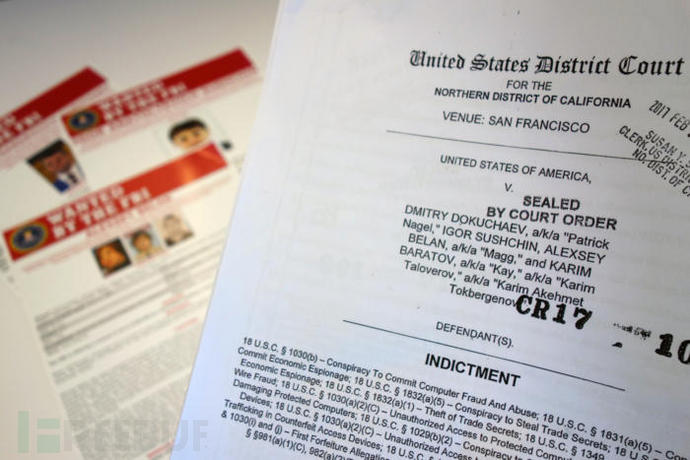

近日,美国司法部指控四名俄罗斯嫌疑犯,组织策划了2014雅虎数据泄露案,攻击者盗取了逾5亿的雅虎用户信息。

司法部:两名俄罗斯联邦安全局(FSB)特工策划了攻击事件

这两名据说是来自FSB的特工分别是43岁的Igor Anatolyevich Sushchin和33岁的Dmitry Aleksandrovich Dokuchaev。实施攻击的两名黑客则是拉托维亚籍的Alexsey Alexseyevich Belan,网名为“Magg”,现年29岁,另一名是22岁的Karim Baratov,网名为“Kay”,持有加拿大和哈萨克斯坦双重国籍。

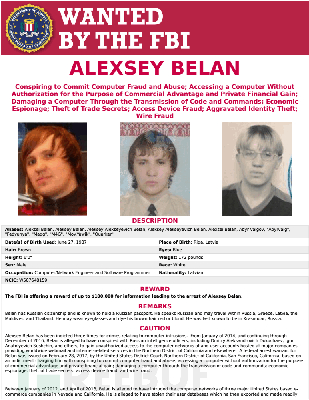

其中拉托维亚籍的黑客Belan曾经在2012年入侵3家美国科技公司,盗取逾2亿用户信息,遭到起诉。Belan同时也是FBI头号网络通缉犯,而且在FBI创建这个头号通缉犯列表时,他就已经在榜了。FBI悬赏最高10万美金,奖励提供Alexsey Belan的有关线索。

在俄罗斯联邦安全局中心18号(Center 18)工作

要逮捕和引渡其他三人其实希望并不大。据美国国家安全部代理副部长Mary McCord的说法,被告的工作单位——信息安全中心,也就是Center 18,是FBI与莫斯科关于网络犯罪事项的联络点。FBI在2014年就曾经联系过FSB的Center 18,要求引渡头号通缉犯Belan。但FSB从未对该引渡要求作出任何回应。美国官员称,Dokuchaev和Sushchin(上面提到的两名特工)并没有依照国际刑警组织发出的红色通缉令,逮捕归国的Belan,反而利用Belan入侵雅虎的网络。

雅虎这次对了,确实是国家背景黑客干的

FBI的这份诉状证实了雅虎此前的言论。去年9月份,雅虎表示该起攻击是“国家支持的攻击者”发起的,当时大家都不信。现在根据官方的文件,这起攻击的细节跟雅虎之间的SEC文件中提到的是一致的。

两名FSB特工命令Belan入侵雅虎的网络,Belan则从中窃取了姓名、找回密码邮箱、手机号码和其他必要的信息来伪造账户的浏览器cookie。此外,Belan还用了雅虎账户管理工具(AMT),攻击者和两名FSB特工利用此系统可以伪造必要的浏览器cookie,在没有明文密码的情况下,访问雅虎账户。

具体攻击过程

整个攻击开始于一封鱼叉式钓鱼邮件。2014年初,有雅虎员工收到了这封邮件。目前不清楚一共有多少人收到了邮件,一共发出了多少封邮件,但只要有一个人点了其中的链接,攻击就开始了。

然后,上面提到的Aleksey Belan就开始在雅虎的网络中伺机而动。Belan的目标有二:一是雅虎的用户数据库,二是用来编辑数据库的账户管理工具。Belan很快就得手了。

此外,Belan还在雅虎的服务器上安了一个后门,这样他就能一直访问。于是,到12月份,Belan就偷到了一份雅虎用户数据库的备份,并传到自己的电脑上。这个数据库中包含姓名、手机号、更改密码安全问题及答案、用于找回密码的邮箱和每个账户特有的密值(cryptographic value)。凭借最后两份信息,Belan和Baratov能够访问两名特工指定的用户账户。

账户管理工具不允许明文搜索用户姓名,所以两名黑客将目标转向恢复密码时所用的邮箱地址。他们根据密码找回邮箱就能够辨认出一些目标,从邮箱域名中也能看出某些用户工作的企业或组织。

一旦相关账户成为目标,两名黑客就能够使用名为nonce的密值,通过他们上传到雅虎服务器的一个脚本,生成访问cookie。这些cookie多是在2015年和2016年生成的,黑客利用这些cookie可以随意访问相应用户的邮箱,而不需要密码。

不过,两名黑客在整个入侵过程中还是相当收敛的。虽然他们能够访问5亿多个账户,但他们实际只针对6500个账户做了cookie。就是因为攻击太低调了,雅虎2014年第一次接触FBI时,只报告说有26个账户被黑客攻击了。所以直到去年8月份,整个泄露事件浮出水面之后,FBI才加紧了调查。

FSB特工的政治目的,和黑客的个人利益

被黑的6500个用户包括俄罗斯记者,俄美高级政府官员,俄罗斯安全公司职员,几家网络供应商的许多员工。攻击这些目标明显是为了收集情报。除了这些目标外,Belan也入侵了一些账户,来获取私人的利益。比如,他黑入了一些商业机构雇员的账户,这些商业机构包括俄罗斯一家投资银行,法国运输公司,美国金融服务和私募股权公司,瑞士比特币钱包和银行,美国航空公司。

此外,Belan还从一些邮箱中盗取了代金卡、信用卡号码等。美国官员还表示,Belan从3千万个账户中盗取私人联系信息,靠发送垃圾邮件、制造虚假搜索引擎流量来获利。

美国司法部:FSB特工保护了Belan

美国官员断言称,因为Belan的工作性质,FSB特工为Belan提供了必要的信息来躲避美国的调查。

“我国企业必须要明白一点,如果你要与国家资源和力量对抗,这将不会是一场势均力敌的较量,你不太可能打赢这场战。”—— 美国国家安全部代理副部长Mary McCord

太霸气了,放出原话供大家观摩

“It is very important for corporations around the country to know that when you are going against the resources and backing of a nation state, it is not a fair fight, and it is not a fight your are likely to win.”- Acting Assistant Attorney General Mary McCord

Baratov是替补队员

两名FSB特工无法访问其他邮件供应商的用户账户时,Baratov登场了。Baratov一直活跃在暗网众,代号为“Four”。根据FBI的起诉书,FSB要求Baratov利用从雅虎那里偷来的数据,黑入了80多个账户。美方调查员表示Baratov因给两名FSB特工提供目标账户的密码,获得了不少佣金。

美国官员透露,谷歌也检测到了一些针对Gmail账户的入侵尝试,也曾上报有关机构。雅虎目前针对此事发表了简短的声明,称感谢FBI的全力调查和美国司法部处置有关人员的果断行动。声明中还表示,雅虎致力于保障用户及平台安全,并将继续参与打击网络犯罪的执法行动。

“无文件”恶意软件的威力:悄无声息一夜之间从ATM机中窃取80万美元的更多相关文章

- 从无文件技术到使用隐写术:检查Powload的演变

来源:https://blog.trendmicro.com/trendlabs-security-intelligence/from-fileless-techniques-to-using-ste ...

- 渗透测试之无文件渗透简单使用-windows

无文件渗透测试工作原理:无文件恶意程序最初是由卡巴斯基在2014年发现的,一直不算是什么主流的攻击方式,直到此次事件的发生.说起来无文件恶意程序并不会为了执行而将文件或文件夹复制到硬盘上,反而是将pa ...

- linux无文件执行— fexecve 揭秘

前言 良好的习惯是人生产生复利的有力助手. 继续2020年的flag,至少每周更一篇文章. 无文件执行 之前的文章中,我们讲到了无文件执行的方法以及混淆进程参数的方法,今天我们继续讲解一种linux上 ...

- 利用WinRM实现内网无文件攻击反弹shell

利用WinRM实现内网无文件攻击反弹shell 原文转自:https://www.freebuf.com/column/212749.html 前言 WinRM是Windows Remote Mana ...

- 横向无文件移动--SCshell使用

1.简介 SCShell是无文件横向移动工具,它依赖ChangeServiceConfigA来运行命令.该工具的优点在于它不会针对SMB执行身份验证.一切都通过DCERPC执行.无需创建服务,而只需通 ...

- Freemaker生成复杂样式图片并无文件损坏的excel

Freemaker生成复杂样式图片并无文件损坏的excel 参考Freemarker整合poi导出带有图片的Excel教程,优化代码实现 功能介绍:1.支持Freemarker导出Excel的所有功能 ...

- 议题解析与复现--《Java内存攻击技术漫谈》(二)无文件落地Agent型内存马

无文件落地Agent型内存马植入 可行性分析 使用jsp写入或者代码执行漏洞,如反序列化等,不需要上传agent Java 动态调试技术原理及实践 - 美团技术团队 (meituan.com) 首先, ...

- java:从指定问价中读取80个字节写入指定文件中

import java.io.File; import java.io.FileInputStream; import java.io.FileOutputStream; public class F ...

- <linux系统c语言生成.so文件,生成64位可执行文件,在64位系统中运行32位的可执行文件>

1.linux 系统c语言生成.o文件,---->gcc -m64 -c -fPIC test.c -o test.o2.linux 系统c语言生成.so文件,----->gcc -sha ...

随机推荐

- jenkins外网slave配置

背景: 客户提供了测试服务器,但不能外网直连需要通过windows跳板进行进行连接. 方案设定将windows跳板机配置为远程slave节点. 技术支持: jenkins-slave windows ...

- 【Mysql】复制表结构+数据(转)

1:复制表结构及数据到新表 select * into 目的数据库名.dbo.目的表名 from 原表名 select * into my0735home.dbo.infoMianTest from ...

- jdk配置java_home的两种方式

在开发java项目的时候,要先安装jdk,安装完jdk之后我们要配置环境变量.今天说一下java home环境变量. 配置环境变量有两种方式,一种就是在计算机的环境变量里面配置.这个是很简单的.如果你 ...

- TeamCity : Build 失败条件

允许用户配置 Build 失败的条件是很有用的功能,它是我们配置复杂 Build 流程的基础.TeamCity 为用户自定义 Build 失败条件提供了很好的支持.这些条件大体上可以分为两类,分别是: ...

- cn_office2016

office 2016是可用激活器激活的,但是激活office 365就有点困难了. 附上office 2016下载地址:http://pan.baidu.com/s/1pLTqPyr 破解机:htt ...

- Hibernate 中Criteria Query查询详解【转】

当查询数据时,人们往往需要设置查询条件.在SQL或HQL语句中,查询条件常常放在where子句中.此外,Hibernate还支持Criteria查询(Criteria Query),这种查询方式把查询 ...

- python常用模块(1):collections模块和re模块(正则表达式详解)

从今天开始我们就要开始学习python的模块,今天先介绍两个常用模块collections和re模块.还有非常重要的正则表达式,今天学习的正则表达式需要记忆的东西非常多,希望大家可以认真记忆.按常理来 ...

- struts2增删改查---layer---iframe层

在这里写一下struts2中的简单的增删改查 struts.xml中的配置 <?xml version="1.0" encoding="UTF-8" ?& ...

- 电机PID调试注意(待补充)

1.速度传感器 返回值要处理好,要和目标值同一单位,这样方便以后的计算 2.PID初始化要准确 3.输出给定要设定一个阈值,防止电机转速太大.

- 以太网帧、TCP与UDP段以及IP数据报格式总结

传输层及其以下的机制由内核提供,是操作系统的一部分,应⽤层由⽤户进程提供应⽤层数据通过协议栈发到⽹络上时,每层协议都要加上⼀个数据⾸部(header),称为封装.不同的协议层对数据包有不同的称谓,在传 ...