BugkuCTF-web-速度要快

打开题目显示一串文字,应该是提示。

查看源代码

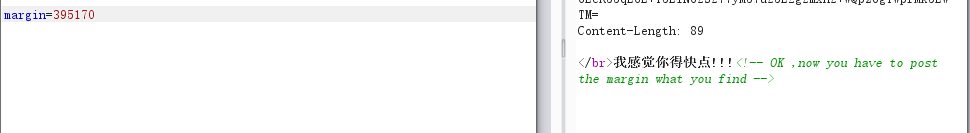

OK ,now you have to post the margin what you find

post提交参数margin

burp发送后发现响应包有flag

进行base64解码

得到一串字符:

跑的还不错,给你flag吧: xxxxxxxx

对后面的字母再解码一次得到数字

将数字post提交margin

依旧没有得到flag

观察得知响应包中的被base64编码的flag发生了变化,

经过题目提示,决定写脚本。

得到flag

BugkuCTF-web-速度要快的更多相关文章

- Bugku-CTF之速度要快

Day21 速度要快 速度要快!!!!!! http://123.206.87.240:8002/web6/

- BugkuCTF web基础$_POST

前言 写了这么久的web题,算是把它基础部分都刷完了一遍,以下的几天将持续更新BugkuCTF WEB部分的题解,为了不影响阅读,所以每道题的题解都以单独一篇文章的形式发表,感谢大家一直以来的支持和理 ...

- BugkuCTF web基础$_GET

前言 写了这么久的web题,算是把它基础部分都刷完了一遍,以下的几天将持续更新BugkuCTF WEB部分的题解,为了不影响阅读,所以每道题的题解都以单独一篇文章的形式发表,感谢大家一直以来的支持和理 ...

- BugkuCTF WEB

web2 打开链接,一大堆表情 查看源代码 得到 flag 文件上传测试 打开链接 选择 1 个 jpg 文件进行上传,用 burp 抓包改包 将 php 改为 jpg,发包 得到 flag 计算器 ...

- bugkuctf web区 sql2

来了!终于做出来(虽然是在大佬帮助下,提前感谢大佬) 在看wp之后发现这是一道典型的.DS_Store源码泄露,其他类型的web源码泄露:https://www.secpulse.com/archiv ...

- $.ajax 的速度要快于 angular 里 $http (个别情况)

$.ajax: $http:

- Bugku 速度要快

import requests import base64 url="http://123.206.87.240:8002/web6/" res=requests.get(url) ...

- CTF | bugku | 速度要快

检查源码时发现有 <!-- OK ,now you have to post the margin what you find --> 检查响应头发现有 flag: 6LeR55qE6L+ ...

- bugkuctf web区 多次

首先看到以下url : 发现这是一个基于布尔类型的盲注. true: false: 根据这两种类型可以进行注入.废话不多说,直接进行尝试. 构造 url = index.php?id=1' or 1= ...

- Bugku web(1—35)

1.web2 打开网页: 哈哈,其实按下F12你就会发现flag. 2.计算器 打开网页,只是让你输入计算结果,但是发现只能输入一个数字,这时按下F12,修改一下参数,使之可以输入多个数字,修改后输入 ...

随机推荐

- Charles使用part5——模拟慢网络

一.配置参数解析: bandwidth -- 带宽,即上行.下行数据传输速度utilisation -- 带宽可用率,大部分modern是100%round-trip latency -- 第一个请求 ...

- 【Luogu】P6232 [eJOI2019]挂架 题解

这道题跟CSP/S 2019 D1T1有点像. 我们先来模拟一下 \(n=4\) 的情况, 不难得出,最后的衣架挂钩顺序: 下标: 1 2 3 4 5 6 7 8 9 10 11 12 13 14 1 ...

- phpword读取内容和样式 生成新的内容

table样式还未读出 正在测试中, 目前有 rows cell textrun等样式 顺序不固定 可以设定 <?php require 'vendor/autoload.php'; use P ...

- LR-demo

from __future__ import print_function # 导入相关python库 import os import numpy as np import pandas as ...

- Spark编程练习题

import org.apache.spark.sql.SparkSessionval spark = SparkSession.builder().appName("Spark SQL b ...

- 数据治理方案技术调研 Atlas VS Datahub VS Amundsen

数据治理意义重大,传统的数据治理采用文档的形式进行管理,已经无法满足大数据下的数据治理需要.而适合于Hadoop大数据生态体系的数据治理就非常的重要了. 大数据下的数据治理作为很多企业的一个巨大的 ...

- XML fragments parsed from previous mappers already contains value for

1. ssm项目报错: WARN [main] DefaultListableBeanFactory:1479-- Bean creation exception on FactoryBean t ...

- c++与c

const char* c_str ( ) const; Get C string equivalent Generates a null-terminated sequence of charact ...

- 适用初学者的5种Python数据输入技术

摘要:数据是数据科学家的基础,因此了解许多加载数据进行分析的方法至关重要.在这里,我们将介绍五种Python数据输入技术,并提供代码示例供您参考. 数据是数据科学家的基础,因此了解许多加载数据进行分析 ...

- 手写一个最迷你的Web服务器

今天我们就仿照Tomcat服务器来手写一个最简单最迷你版的web服务器,仅供学习交流. 1. 在你windows系统盘的F盘下,创建一个文件夹webroot,用来存放前端代码. 2. 代码介绍: ( ...