2018—2019-- 2网络对抗技术20165239Exp信息搜集 漏洞扫描

一、实验内容

二、实验步骤

1、各种搜索技巧的应用

2、DNS IP注册信息的查询

3、基本的扫描技术

主机发现

端口扫描

OS及服务版本探测

具体服务的查点

4、漏洞扫描

三、实验中遇到的问题

四、实验总结

1、实验后回答问题

2、实验感想

一、实验内容

各种搜索技巧的应用

DNS IP注册信息的查询

基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)

漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(以自己主机为目标)

二、实验步骤

1.信息收集

1.1通过DNS和IP挖掘目标网站的信息

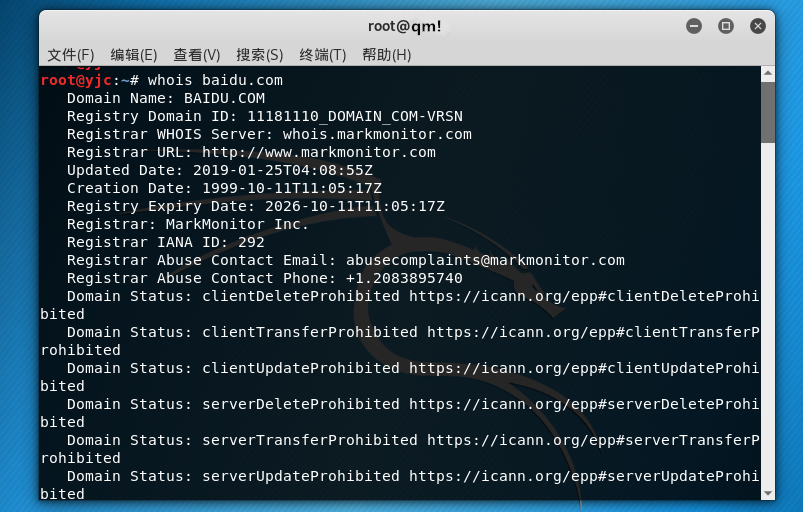

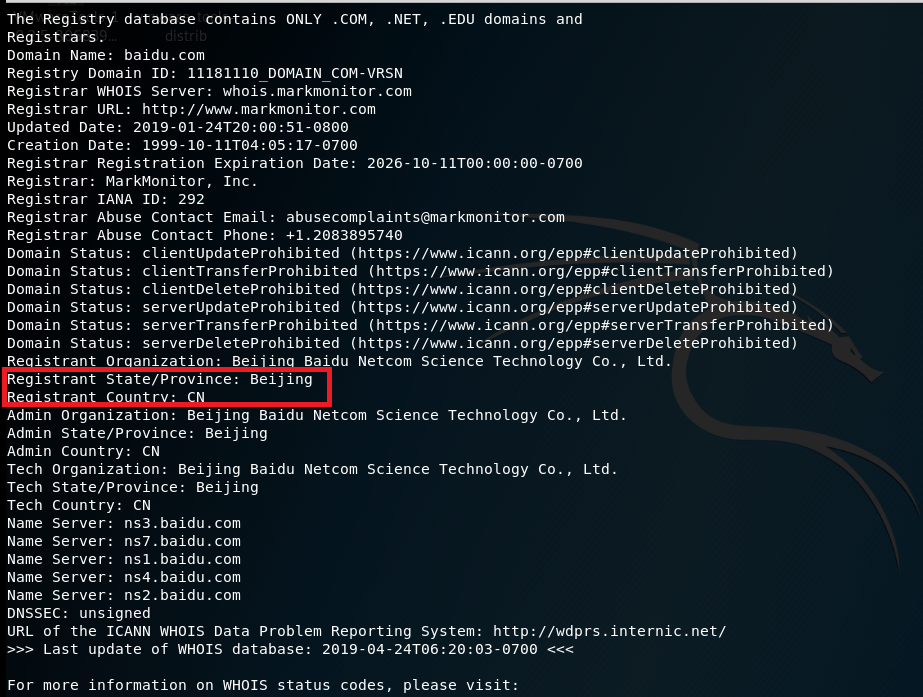

『whois查询』

whois用来进行域名注册信息查询。在终端输入whois baidu.com可查询到3R注册信息,包括注册人的姓名、组织和城市等信息。

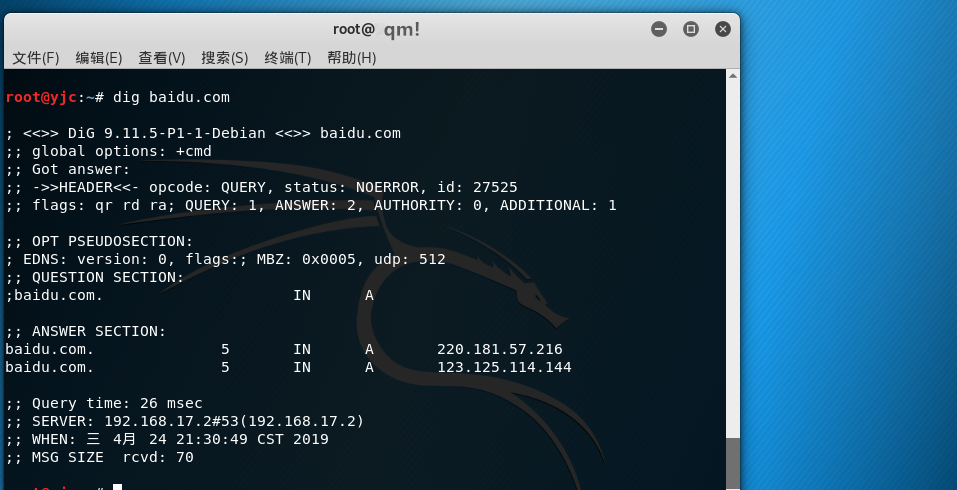

nslookup可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确的。dig可以从官方DNS服务器上查询精确的结果。

除此之外,dig命令还有很多查询选项,每个查询选项被带前缀(+)的关键字标识。例如:

+[no]search:使用 [不使用] 搜索列表或 resolv.conf 中的域伪指令(如果有的话)定义的搜索列表。缺省情况不使用搜索列表。

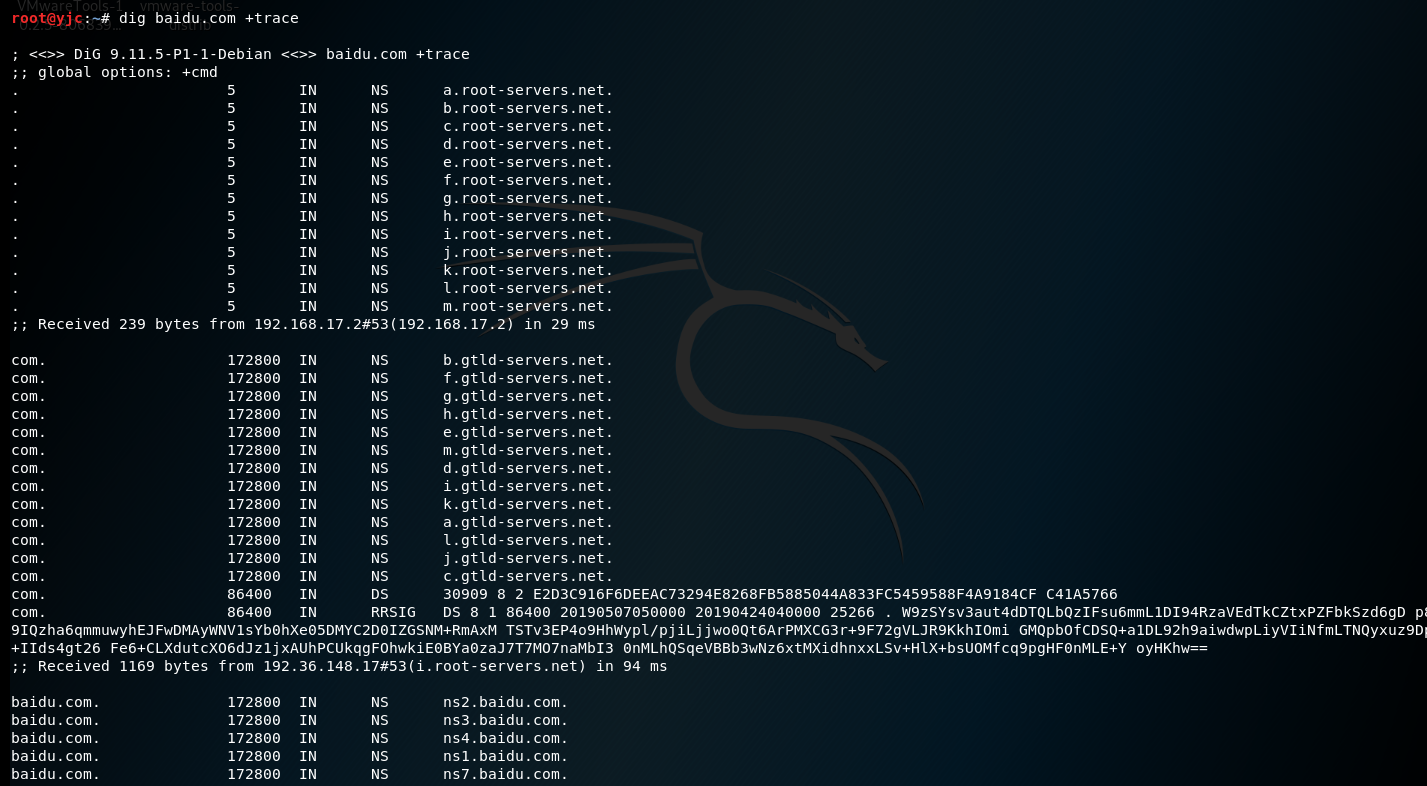

+[no]trace:切换为待查询名称从根名称服务器开始的代理路径跟踪。缺省情况不使用跟踪。一旦启用跟踪,dig 使用迭代查询解析待查询名称。它将按照从根服务器的参照,显示来自每台使用解析查询的服务器的应答。

+[no]identify:当启用 +short 选项时,显示 [或不显示] 提供应答的 IP 地址和端口号。

+[no]stats:该查询选项设定显示统计信息:查询进行时,应答的大小等等。缺省显示查询统计信息。

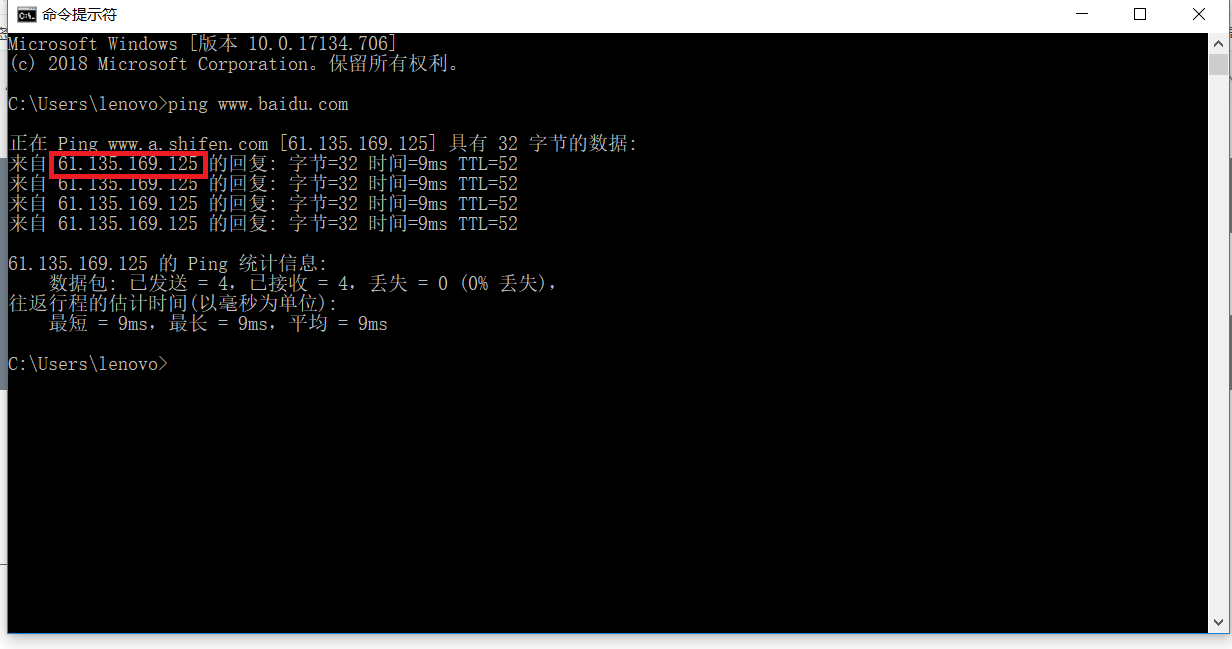

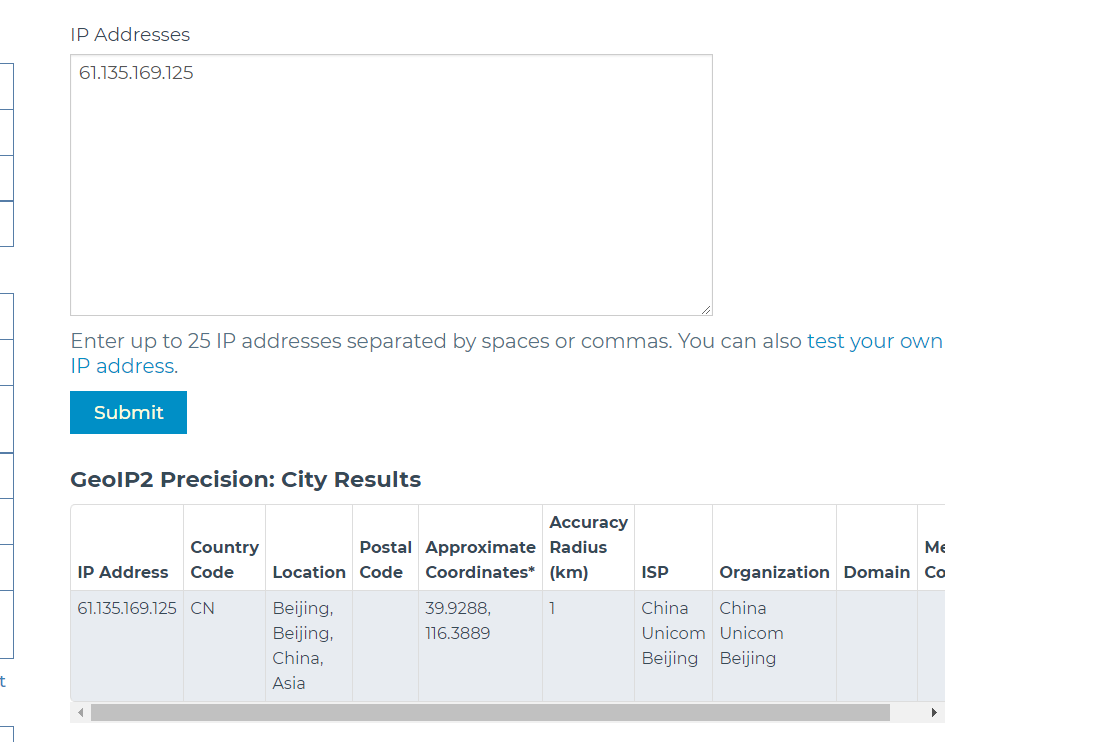

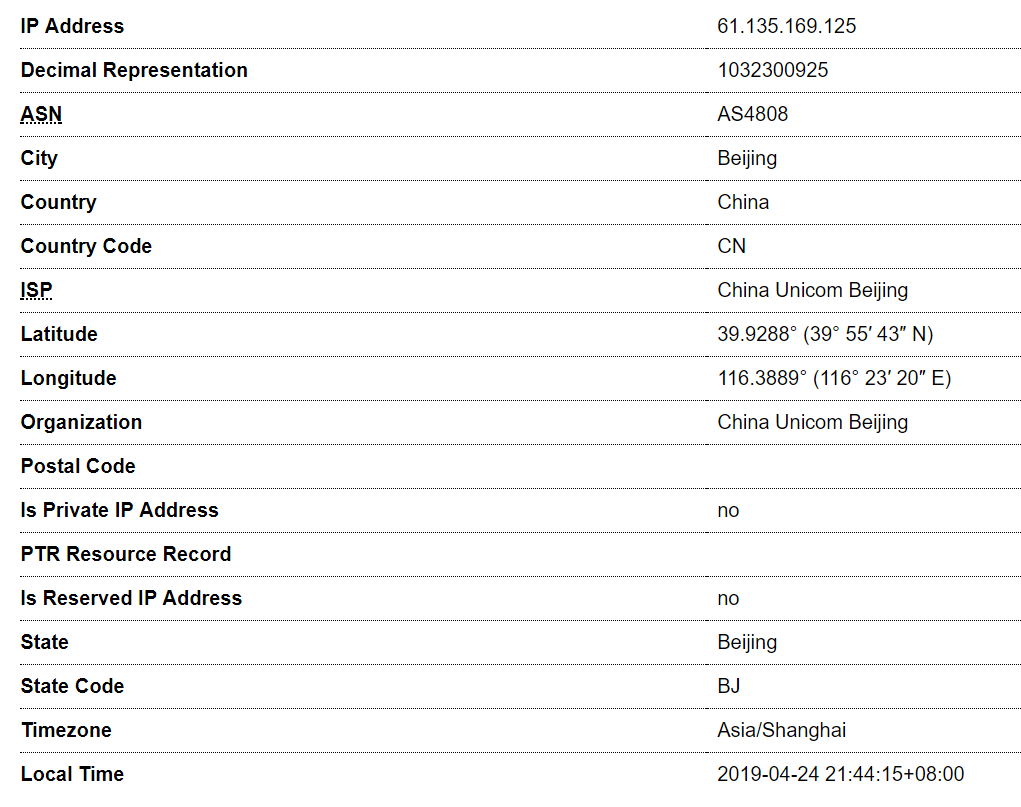

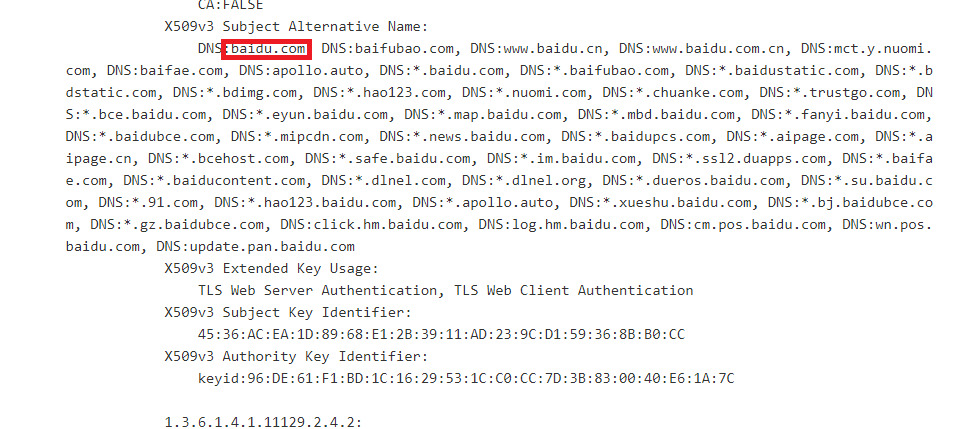

在IP-ADDRESS这个网站上,可以查询到更详细的关于某共有IP的信息,如:百度的IP

『IP2反域名查询』

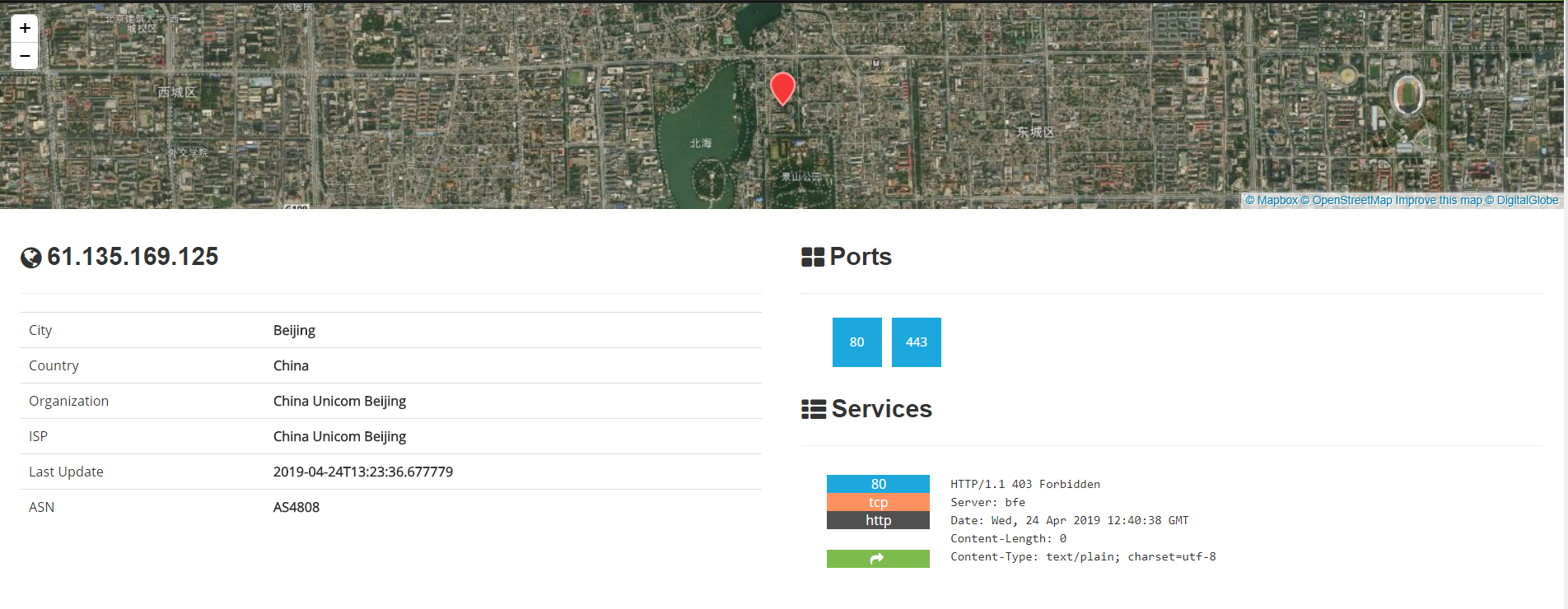

在shodan搜索引擎可以进行反域名查询,可以搜索到该IP的地理位置、服务占用端口号,以及提供的服务类型

1.2活跃主机扫描

(1)metasploit中的ARP扫描器 udp_sweep 模块

解释:arp_sweep使用ARP请求枚举本地局域网的活跃主机,即ARP扫描器 udp_sweep 使用UDP数据包探测。

方法:

msfconsole

•msf > use auxiliary/scanner/discovery/arp_sweep //进入arp_sweep 模块

•msf auxiliary(scanner/discovery/arp_sweep) > show options //查询模块参数

•msf auxiliary(scanner/discovery/arp_sweep) > set RHOSTS 10.10.10.0/24 //用set进行hosts主机段设置

•msf auxiliary(scanner/discovery/arp_sweep) > set THREADS 50 //加快扫描速度

•msf auxiliary(scanner/discovery/arp_sweep) > run //执行run进行扫描

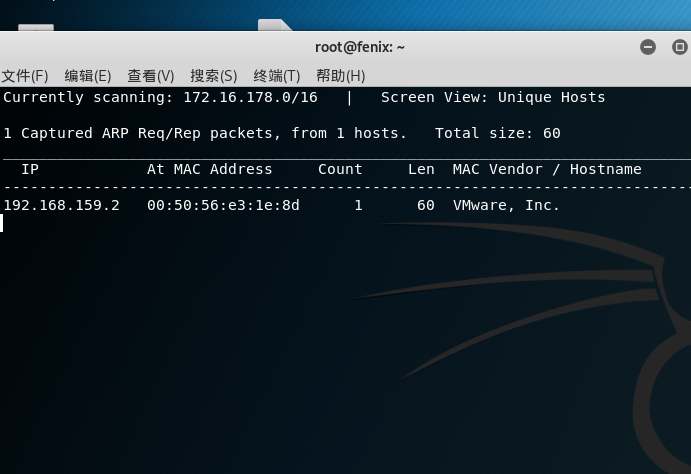

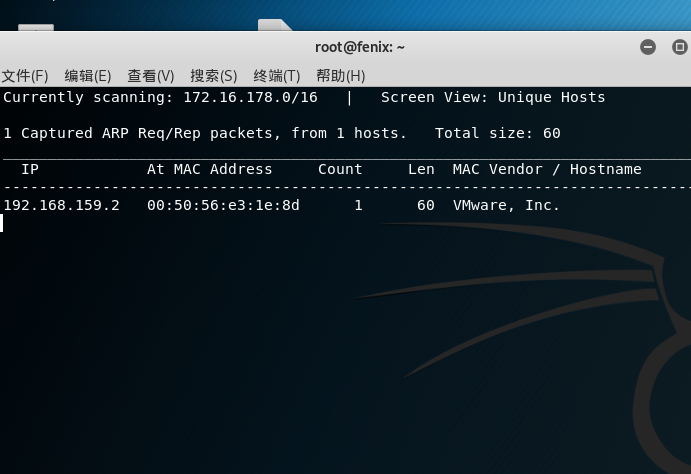

1.3netdiscover查询

(1)使用netdiscover对私有网段进行主机探测

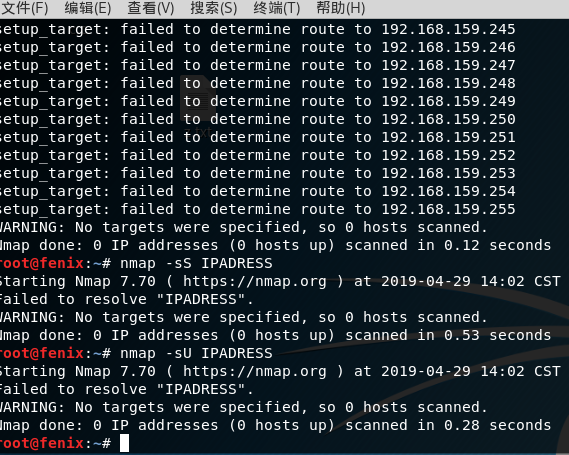

1.4nmap扫描

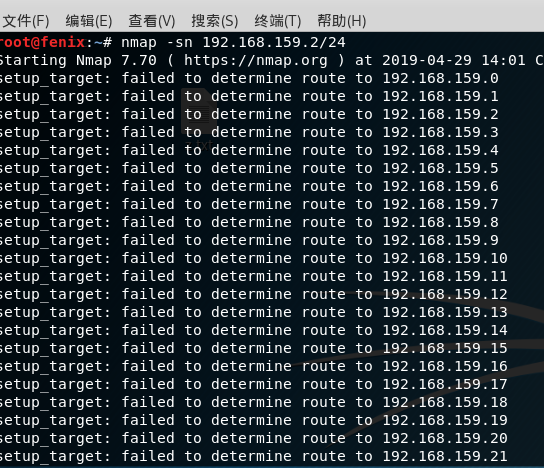

(1)nmap -sn 192.168.159.2/24扫描活动主机

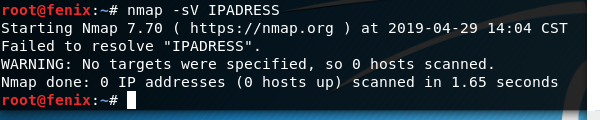

(2)nmap -sS IPADRESS对特定主机进行TCP端口扫描

(3)nmap -sU IPADRESS扫描特定主机的UDP协议端口信息

(4)nmap -O IPADRESS扫描特定主机操作系统

(5)nmap -sV IPADRESS扫描特定主机的微软服务版本信息

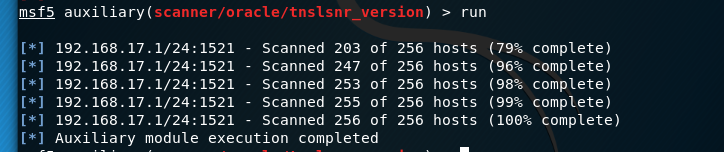

1.5网络服务扫描

(1)Oracle数据库服务查点

方法:

msfconsole

•msf > use auxiliary/scanner/oracle/tnslsnr_version

•msf auxiliary(scanner/oracle/tnslsnr_version) > show options

•msf auxiliary(scanner/oracle/tnslsnr_version) > set RHOSTS 192.168.17.1/24

•msf auxiliary(scanner/oracle/tnslsnr_version) > set THREADS 200

•msf auxiliary(scanner/oracle/tnslsnr_version) > run

2、漏洞扫描

要求:会扫,会看报告,会查漏洞说明,会修补漏洞

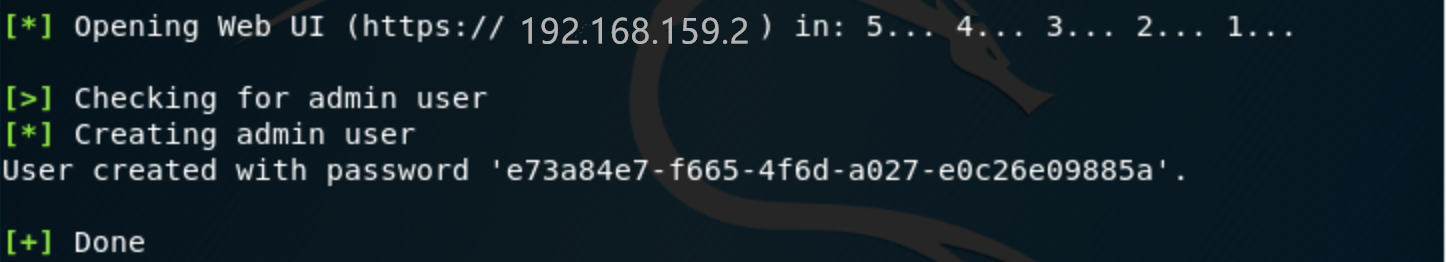

•安装OpenVAS,输入如下指令:

apt-get update

apt-get dist-upgrade

apt-get install openvas

openvas-setup

•过程非常漫...长...长...长,耐心等待...待...待

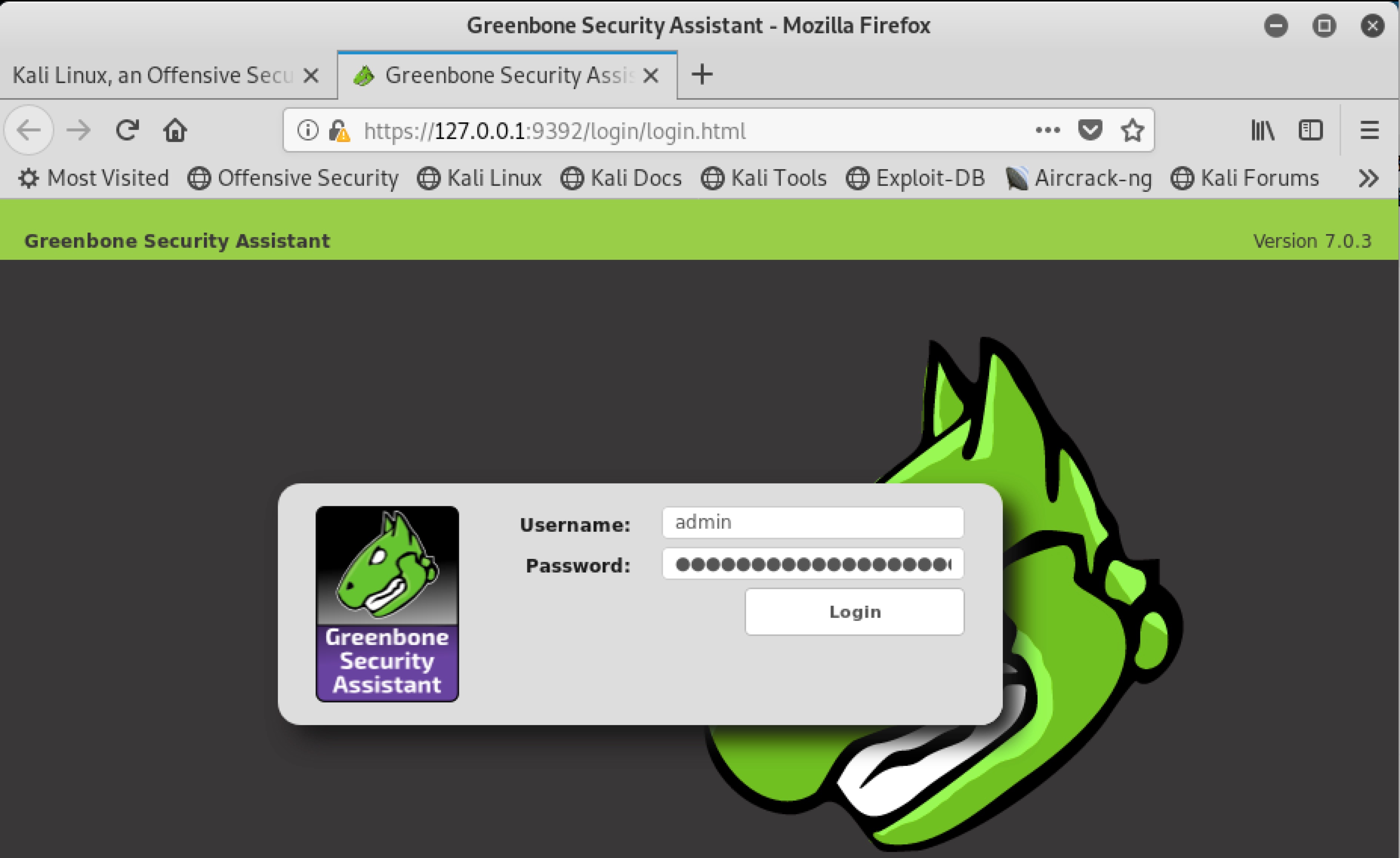

•输入openvas-start启动OpenVAS,会自动弹出网页https://192.168.159.2/login/login.html

•按安装时默认设置的用户名和密码登录后,依次点击页面上scan->Tasks->左上角紫色魔法棒图标->Task Wizard,新建任务

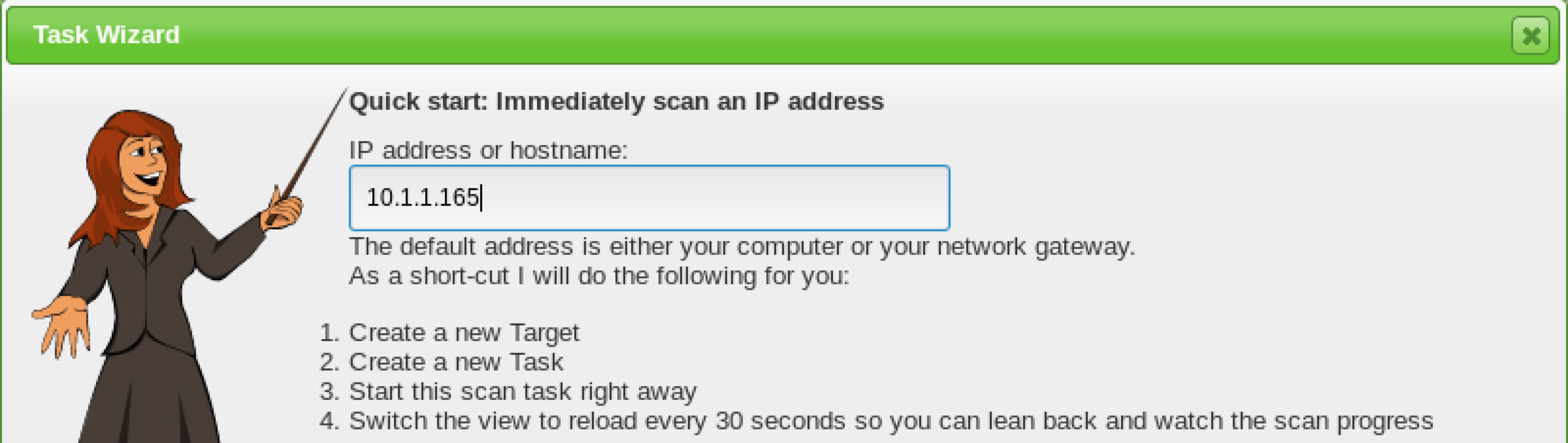

•输入要扫描的目标主机的IP地址,开始扫描

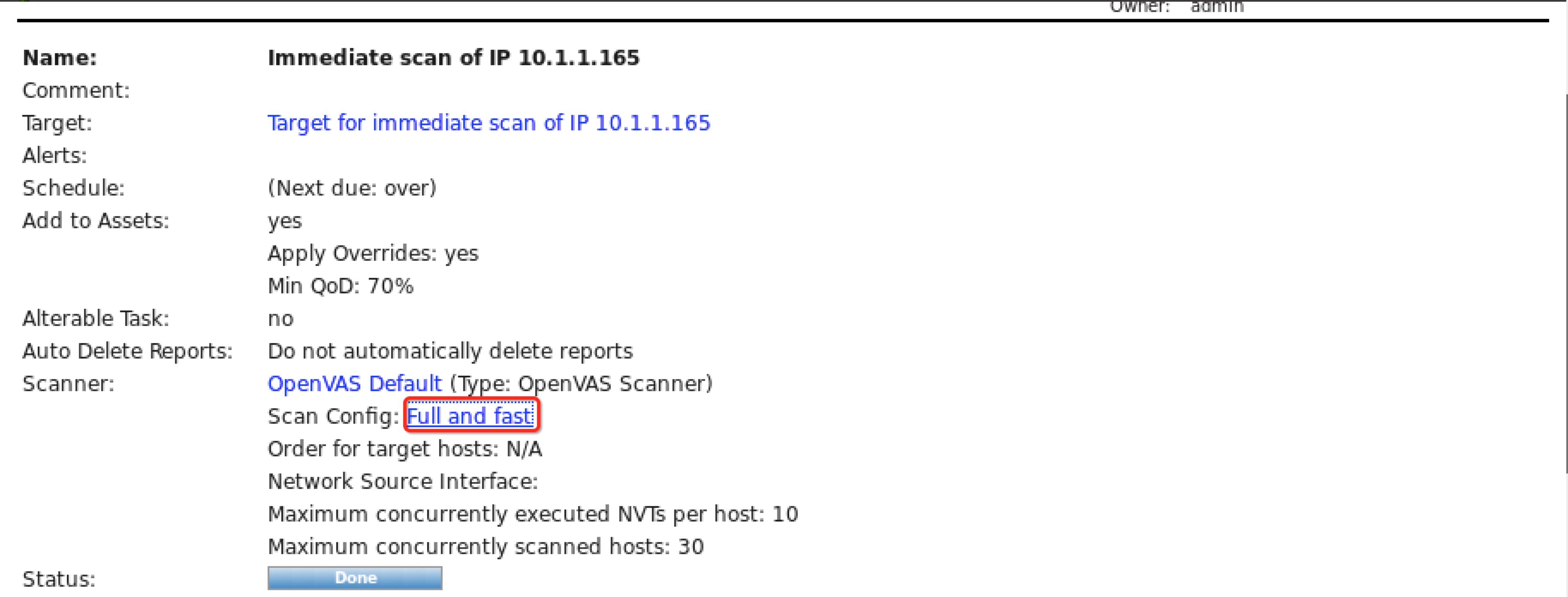

•扫描完成后点击扫描结果中的Full and fast

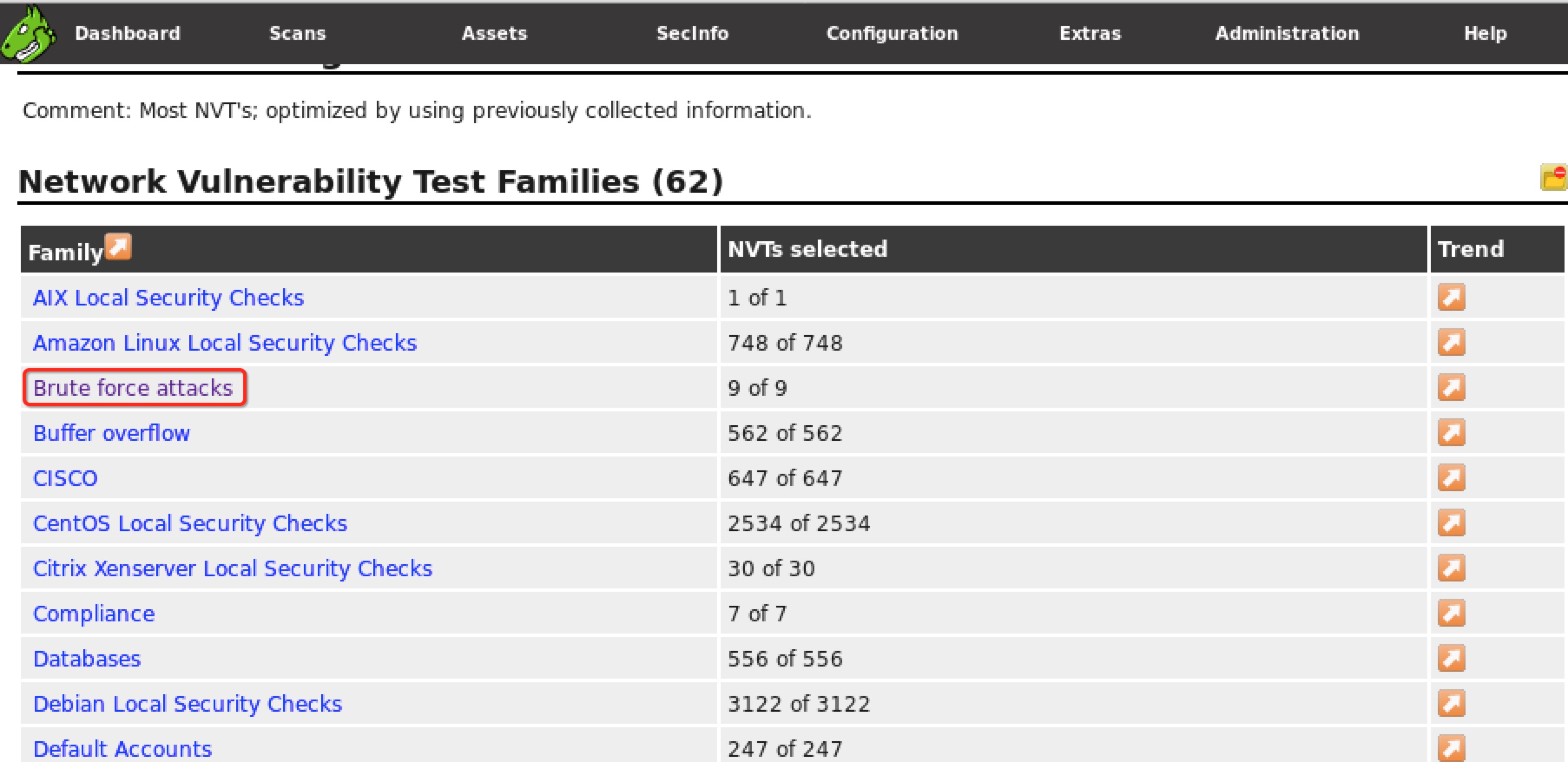

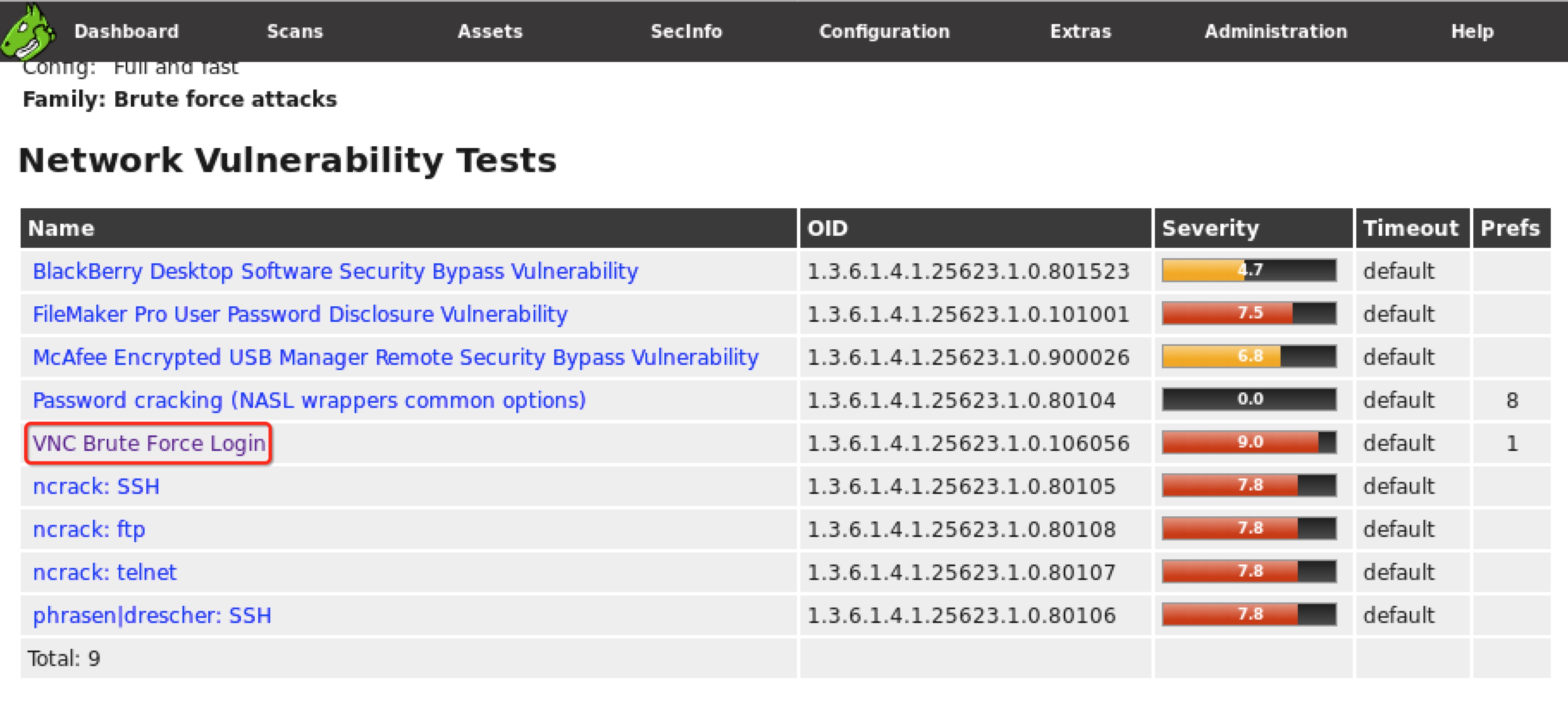

•选择一个漏洞族查看详情,以Brute force attacks(蛮力攻击)为例

•可以看到列出了以蛮力攻击为攻击方法的漏洞信息,包括漏洞名称、标识符、危险系数等,选择一个漏洞查看具体信息,以VNC Brute Force Login(VNC暴力登录)为例

三:实验感想

这次的实验让我们学习到的是信息搜集的方法,通过这次的学习,首先让我明白,通过网络去定位或者说搜寻到你的信息是非常容易的,在实验过程中不会的问了同学和网上查找资料。

2018—2019-- 2网络对抗技术20165239Exp信息搜集 漏洞扫描的更多相关文章

- 20155324《网络对抗》Exp06 信息搜集与漏洞扫描

20155324<网络对抗>Exp06 信息搜集与漏洞扫描 实践内容 各种搜索技巧的应用 DNS IP注册信息的查询 基本的扫描技术:主机发现.端口扫描.OS及服务版本探测.具体服务的查点 ...

- 20145215《网络对抗》Exp6 信息搜集与漏洞扫描

20145215<网络对抗>Exp6 信息搜集与漏洞扫描 基础问题回答 哪些组织负责DNS,IP的管理? 全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器.DNS和 ...

- 20145208 蔡野 《网络对抗》Exp6 信息搜集与漏洞扫描

20145208 蔡野 <网络对抗>Exp6 信息搜集与漏洞扫描 本实践的目标是掌握信息搜集的最基础技能.具体有(1)各种搜索技巧的应用(2)DNS IP注册信息的查询 (3)基本的扫描技 ...

- 20155217《网络对抗》Exp06 信息搜集与漏洞扫描

20155217<网络对抗>Exp06 信息搜集与漏洞扫描 实践内容 各种搜索技巧的应用 DNS IP注册信息的查询 基本的扫描技术:主机发现.端口扫描.OS及服务版本探测.具体服务的查点 ...

- 20155226 《网络对抗》exp6信息搜集与漏洞扫描

20155226 <网络对抗>exp6信息搜集与漏洞扫描 实验后回答问题 哪些组织负责DNS,IP的管理? 目前域名机构主要包括ICANN理事会和CNNIC. Internet 域名与地址 ...

- 20155308《网络对抗》Exp6 信息搜集与漏洞扫描

20155308<网络对抗>Exp6 信息搜集与漏洞扫描 原理与实践说明 实践内容 本实践的目标是掌握信息搜集的最基础技能.具体有: 各种搜索技巧的应用 DNS IP注册信息的查询 基本的 ...

- 20155323刘威良《网络对抗》Exp6 信息搜集与漏洞扫描

20155323刘威良<网络对抗>Exp6 信息搜集与漏洞扫描 实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 实践内容 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查 ...

- 20155330 《网络对抗》 Exp6 信息搜集与漏洞扫描

20155330 <网络对抗> Exp6 信息搜集与漏洞扫描 基础问题回答 哪些组织负责DNS,IP的管理? 互联网名称与数字地址分配机构(The Internet Corporation ...

- 20155331 《网络对抗》 Exp6 信息搜集与漏洞扫描

20155331 <网络对抗> Exp6 信息搜集与漏洞扫描 实验问题回答 哪些组织负责DNS,IP的管理 答:美国政府授权ICANN统一管理全球根服务器,负责全球的域名根服务器.DNS和 ...

随机推荐

- Day050--jQuery表单事件 轮播图 插件库 ajax

表单控件的事件 change()表单元素发生改变时触发事件 select()文本元素发生改变时触发事件 submit()表单元素发生改变时触发事件 .focus() 获取焦点 .blur() 释放焦点 ...

- Ceph mimic

环境 系统:Centos 7(系统最小化安装)版本:Ceph mimic 系统配置 配置主机名hostname.hosts.关闭firewalld.ssh无密码登录.ntp时间同步等,过程略. 保存下 ...

- thinkphp5: 循环输出表格,并固定表格单元宽度(过长省略号)

html: <table class="table table-striped" style='table-layout:fixed;'> <thead clas ...

- codeforces-1132 (div2)

A.发现b的个数没有意义,a不等于d一定不可行,c不管多少都算一个,如果只有c没有ad也不可行 #include <map> #include <set> #include & ...

- MySql的Communications link failure解决办法

在使用JDBC连接mysql时可能会遇到以下错误: com.mysql.jdbc.exceptions.jdbc4.CommunicationsException: Communications li ...

- python super参数错误

# -*- coding:utf-8 _*-"""@author:Administrator@file: yamlparser.py@time: 2018/09/07&q ...

- react中根据后台值动态配置

业务中我们要实现对应的数据是1是男,2是女,这就要根据键来进行动态匹配,通常后台来给你一个1或者2,你来进行匹配,这样的数据一般在表格中比较常见. <Card title="Mock- ...

- svn 解决冲突

当svn update时提示如下: D C main.go > local file unversioned, incoming file add upon updateSummary of c ...

- PyCharm(python的开发工具)的安装与破解

最近在进行python的入门学习,俗话说:工欲善其事,必先利其器.最初学习时,一款好的IDE(Integrated Development Environment)绝对是很重要的,有利于后期学习,并且 ...

- .net core 2.0 报错:error NU1102: Unable to find package 。。。

这种是nuget无法还原的问题.解决问题的方法: 在项目文件所在的目录下创建文件:NuGet.Config 里面内容: "?> <configuration> <pa ...