java基础知识-二进制

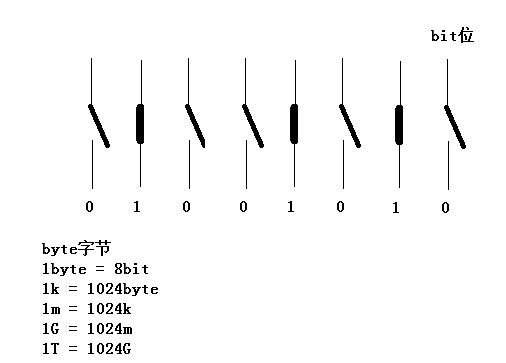

1.二进制<0B>出现的原因

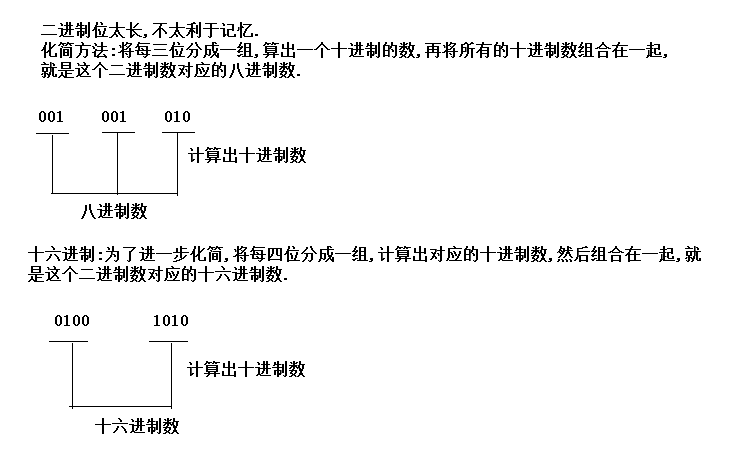

2. 八进制<0>和十六进制<0X>出现的原因:简化书写和记忆

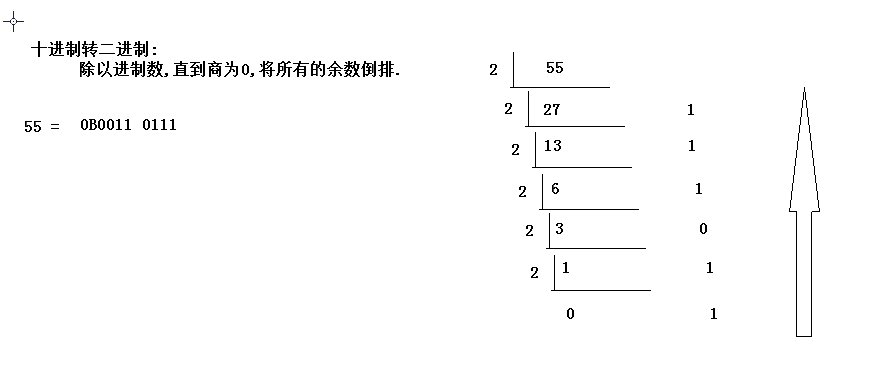

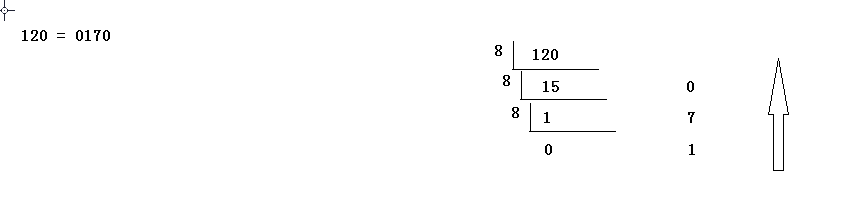

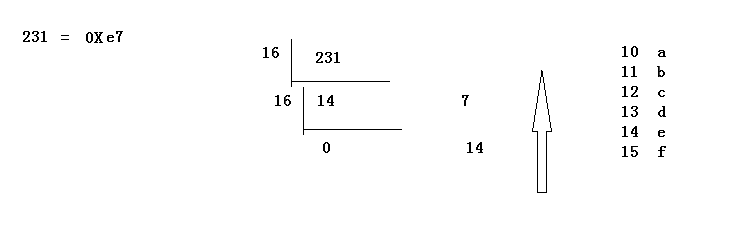

3.十进制到其他进制的转换方法

method:除以进制数,直到商为0,并将余数倒排

<1>十进制转二进制

<2>十进制转八进制

<3>十进制转十六进制

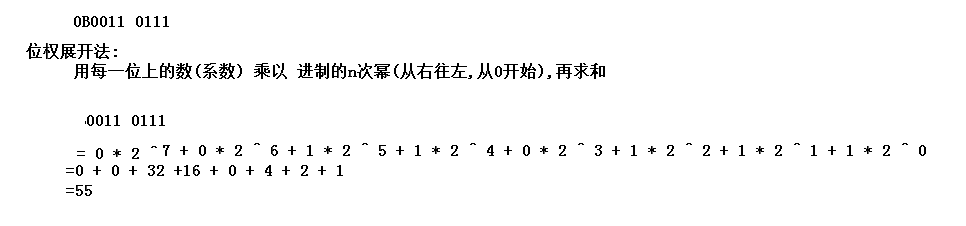

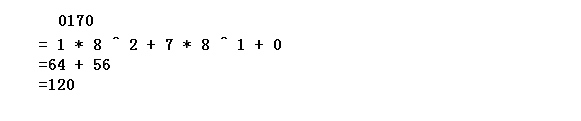

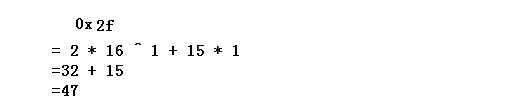

4.其他进制到十进制的转换

<1>.二进制转十进制

<2>.八进制转十进制

<3>.十六进制转十进制

5. 8421法则

二进制转十进制时,每位上代表的数都是固定的,将常用的四位数的二进制表示的十进制数变成规律,方便计算,形成了8421法则.

eg

以 1 1 1 1为例:

各个位上代表的数分别是8 4 2 1,并且每位上的数都是1,说明结果中都加上,所以对应的总的结果是15;

换做1 0 0 1为例

各个位上代表的数分别是8 0 0 1,所以对应的总的结果是9.

8421法则在二进制转换成八进制,

二进制: 111 001

八进制: 7 1---------071

二进制: 1011 1010

十六进制: 9 a --------0X9A

java基础知识-二进制的更多相关文章

- Java基础知识总结(超级经典)

Java基础知识总结(超级经典) 写代码: 1,明确需求.我要做什么? 2,分析思路.我要怎么做?1,2,3. 3,确定步骤.每一个思路部分用到哪些语句,方法,和对象. 4,代码实现.用具体的java ...

- 毕向东—Java基础知识总结(超级经典)

Java基础知识总结(超级经典) 写代码: 1,明确需求.我要做什么? 2,分析思路.我要怎么做?1,2,3. 3,确定步骤.每一个思路部分用到哪些语句,方法,和对象. 4,代码实现.用具体的java ...

- 黑马毕向东Java基础知识总结

Java基础知识总结(超级经典) 转自:百度文库 黑马毕向东JAVA基础总结笔记 侵删! 写代码: 1,明确需求.我要做什么? 2,分析思路.我要怎么做?1,2,3. 3,确定步骤.每一个思路部 ...

- Java基础知识了解

第一章 开发前言 一.java语言概述 Java是当下最流行的一种编程语言,至今有20年历史了.Java语言之父是James Gosling. Java是Sun公司(Stanford Universi ...

- Java基础知识(壹)

写在前面的话 这篇博客,是很早之前自己的学习Java基础知识的,所记录的内容,仅仅是当时学习的一个总结随笔.现在分享出来,希望能帮助大家,如有不足的,希望大家支出. 后续会继续分享基础知识手记.希望能 ...

- java基础知识小总结【转】

java基础知识小总结 在一个独立的原始程序里,只能有一个 public 类,却可以有许多 non-public 类.此外,若是在一个 Java 程序中没有一个类是 public,那么该 Java 程 ...

- Java基础知识系列——String

最近晚上没有什么事(主要是不加班有单身),就复习了一下Java的基础知识.我复习Java基础知识主要是依据Java API和The Java™ Tutorials. 今天是第一篇,复习了一下Strin ...

- 学习android学习必备的java基础知识--四大内部类

学习android必备的java基础知识--四大内部类 今天学习android课程,因为我的主专业是JAVA,但是兴趣班却有这其他专业的同学,学习android 需要具备一些java的基础知识,因此就 ...

- JAVA基础知识之网络编程——-网络基础(Java的http get和post请求,多线程下载)

本文主要介绍java.net下为网络编程提供的一些基础包,InetAddress代表一个IP协议对象,可以用来获取IP地址,Host name之类的信息.URL和URLConnect可以用来访问web ...

随机推荐

- 优化myeclipse启动速度以及解决内存不足问题

解决myeclipse内存不足问题: 使用 MyEclipse 开发项目后,随着项目文件的增多,以及运行时间的增加,实际上 MyEclipse 所消耗的内存是会一直增大的,有的时候会出现 MyEcli ...

- 简单的node 服务端 响应get,返回json数据;

原文:http://blog.csdn.net/xn_28/article/details/50837019 const http = require('http'); const hostname ...

- Docker虚拟化实战学习——基础篇(转)

Docker虚拟化实战学习——基础篇 2018年05月26日 02:17:24 北纬34度停留 阅读数:773更多 个人分类: Docker Docker虚拟化实战和企业案例演练 深入剖析虚拟化技 ...

- SQL注入漏洞总结

目录: 一.SQL注入漏洞介绍 二.修复建议 三.通用姿势 四.具体实例 五.各种绕过 一.SQL注入漏洞介绍: SQL注入攻击包括通过输入数据从客户端插入或“注入”SQL查询到应用程序.一个成功的S ...

- merge_关系

create(olive:Person{chau:"Bill White",name:"Olive Stone",bornin:"New York&q ...

- 关键词提取_textbank

脱离语料库,仅对单篇文档提取 (1) pageRank算法:有向无权,平均分配贡献度 基本思路: 链接数量:一个网页越被其他的网页链接,说明这个网页越重要 链接质量:一个网页被一个越高权值的网页链接, ...

- rabbitmq安装.教程

https://www.cnblogs.com/ericli-ericli/p/5902270.html (rabbitmq安装)https://www.cnblogs.com/iiwen/p/538 ...

- ajax的基础

去年也是这个时候,开始学了ajax,也是这个技术领我走上了网页制作的道路,于是这样感觉到手写html比之前的dw拖拖拽拽要有意思得多. 话不多说,下面是一个例子: 这个是ajax显示页面:index. ...

- c#使用Stopwatch来计算时间间隔

今天要记录一个接口的耗时情况,就要求去写一段测试各个代码运行时间的方法,于是就加了这么一段代码.原来的做法是在代码执行之前和之后获取系统时间,然后相减.被改成了使用c#里的Stopwatch来计算时间 ...

- windows 2003端口80system进程占用的情况

1.首先是http服务 a. 位置 HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\HTTPb. 把 REG_DWORD 类型的项 Start ...