常见Web安全漏洞

1.web安全常见攻击手段

xss sql注入 防盗链 csrf 上传漏洞

2. 信息加密与漏洞扫描

对称加密 非对称加密

3. 互联网API接口安全设计

4. 网站安全漏洞扫描与抓包分析

5. Https协议底层原理分析

6.电子商务风控与黑名单和白名单系统

7. 基于多种手打尽防御DDS攻击

通过抓包分析工具 拿到token 获取令牌。

上传漏洞 如果有个 不良脚本就完蛋了 文件流需要判断哦

HTTP协议接口保证安全 微服务很多接口被调用呀

XSS攻击

什么是XSS攻击手段

XSS攻击使用Javascript脚本注入进行攻击

例如在提交表单后,展示到另一个页面,可能会受到XSS脚本注入,读取本地cookie远程发送给黑客服务器端。

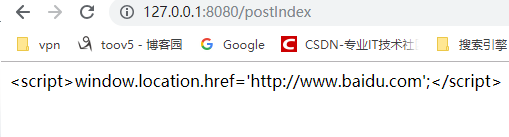

<script>alert('sss')</script>

<script>window.location.href='http://www.baidu.com';</script>

对应html源代码: <script>alert('sss')</script>

最好使用火狐浏览器演示效果 谷歌浏览器对xss有防御效果的哦

如何防御XSS攻击

将脚本特殊字符,转换成html源代码进行展示。

汉子编码http://www.toov5.com/classcode/tools/encode_gb2312.asp

步骤:编写过滤器拦截所有getParameter参数,重写httpservletwrapp方法

将参数特殊字符转换成html源代码保存.

直接js脚本语言 读取cookie信息,获取会话信息,然后模拟请求

Http请求防盗链

什么是防盗链

比如A网站有一张图片,被B网站直接通过img标签属性引入,直接盗用A网站图片展示。

如何实现防盗链

判断http请求头Referer域中的记录来源的值,如果和当前访问的域名不一致的情况下,说明该图片可能被其他服务器盗用。

XSS攻击使用Js脚本语言 , 因为了浏览器默认支持及哦啊本语言执行,如果在表单提交的时候,提交一些脚本参数,可能浏览器直接进行解析执行了。

XSS攻击最大漏洞常见 论坛 BBS 在提交评论时候 页面展示时候输入脚本 别人点击时候 就会进行执行

像一些特殊字符 比如 < > 如果不进行特殊处理的字符处理 很快就可能受到XSS攻击

用户如果提交< 转换 < script >

程序实现: 设计过滤器 拦截所有获取的参数 将特殊字符转换 比如 > 转换成 > 进行展示 防止 XSS攻击

可以在controller里面 获取 然后进行改进:

String name = request.getParameter("name");

name.replace(">",">");

直接使用第三方的转换! 第三方html特殊字符转换工具 不仅仅是> < 还有很多的!

汉子编码http://www.mytju.com/classcode/tools/encode_gb2312.asp

步骤:编写过滤器拦截所有getParameter参数,重写httpservletwrapp方法

将参数特殊字符转换成html源代码保存.

controller:

import javax.servlet.http.HttpServletRequest; import org.springframework.stereotype.Controller;

import org.springframework.web.bind.annotation.RequestMapping; @Controller

public class IndexController { @RequestMapping("/index")

public String index() {

return "index";

}

}

重写Http工具类:

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletRequestWrapper; import org.apache.commons.lang.StringEscapeUtils;

import org.apache.commons.lang.StringUtils; // 重写HttpServletRequestWrapper 防止XSS攻击 检查修改特殊字符

public class XssHttpServletRequestWrapper extends HttpServletRequestWrapper {

private HttpServletRequest request; /**

* @param request

*/

public XssHttpServletRequestWrapper(HttpServletRequest request) {

super(request);

this.request = request;

} @Override

public String getParameter(String name) {

// 过滤getParameter参数 检查是否有特殊字符

String value = super.getParameter(name);

System.out.println("value:" + value);

if (!StringUtils.isEmpty(value)) {

// 将中文转换为字符编码格式,将特殊字符变为html源代码保存

value = StringEscapeUtils.escapeHtml(value);

System.out.println("newValue:" + value);

}

return value;

} }

拦截器:

import java.io.IOException; import javax.servlet.Filter;

import javax.servlet.FilterChain;

import javax.servlet.FilterConfig;

import javax.servlet.ServletException;

import javax.servlet.ServletRequest;

import javax.servlet.ServletResponse;

import javax.servlet.annotation.WebFilter;

import javax.servlet.http.HttpServletRequest; import com.itmayiedu.httprequest.XssHttpServletRequestWrapper; // 过滤器 拦截所有请求 XSS 攻击

@WebFilter(filterName = "xssFilter", urlPatterns = "/*")

public class XssFilter implements Filter { public void init(FilterConfig filterConfig) throws ServletException { } public void destroy() { } public void doFilter(ServletRequest request, ServletResponse response, FilterChain chain)

throws IOException, ServletException {

System.out.println("拦截器");

HttpServletRequest req = (HttpServletRequest) request;

XssHttpServletRequestWrapper xssHttpServletRequestWrapper = new XssHttpServletRequestWrapper(req);

chain.doFilter(xssHttpServletRequestWrapper, response); }

}

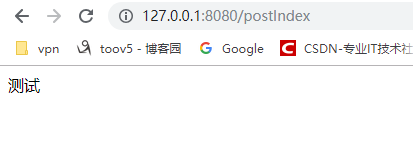

测试,窗口输入 汉字:

输入不安全的脚本代码: 直接直接起作用了

SQL注入攻击 主要就是 后台的SQL 代码 用的$ 而不是 #

Dao层的sql语句 拼接方式是避免的 要用预编译方式! 不要拼接方式!

SQL注入攻击

什么是SQL注入

SQL注入:利用现有应用程序,将(恶意)的SQL命令注入到后台数据库执行一些恶意的

作。

造成SQL注入的原因是因为程序没有有效过滤用户的输入,使攻击者成功的向服务器提交恶意的SQL查询代码,程序在接收后错误的将攻击者的输入作为查询语句的一部分执行,导致原始的查询逻辑被改变,额外的执行了攻击者精心构造的恶意代码

SQL注入防攻击手段

不要使用拼接SQL语句方式、最好使用预编译方式,在mybatis编写sql语句的时候,最好使用?传参数方式,不要使用#传参数,因为#传参数方式,可能会受到sql语句攻击。

案例:

http://127.0.0.1:8080/login?userName='liusi'&password='123'

http://127.0.0.1:8080/login?userName='liusi'&password='123' or 1=1

MyBatis #与?区别

#{}: 解析为一个 JDBC 预编译语句(prepared statement)的参数标记符,一个 #{ } 被解析为一个参数占位符,可以防止SQL注入问题。

${}: 仅仅为一个纯碎的 string 替换,在动态 SQL 解析阶段将会进行变量替换。

常见Web安全漏洞的更多相关文章

- 【OWASP TOP10】2021年常见web安全漏洞TOP10排行

[2021]常见web安全漏洞TOP10排行 应用程序安全风险 攻击者可以通过应用程序中许多的不同的路径方式去危害企业业务.每种路径方法都代表了一种风险,这些风险都值得关注. 什么是 OWASP TO ...

- 常见web中间件漏洞(四)Tomcat漏洞

这部分好久没写了,继续更新web中间件漏洞思路整理(不复现) ,争取...整理完 前几篇指路链接: nginx: https://www.cnblogs.com/lcxblogs/p/13596239 ...

- 常见 WEB 安全漏洞(转)

SQL注入 成因:程序未对用户的输入的内容进行过滤,从而直接代入数据库查询,所以导致了sql 注入 漏洞 . 思路:在URL处可以通过 单引号 和 and 1=1 and 1=2 等语句进行手工测试s ...

- 常见web中间件漏洞(三)Nginx漏洞

nginx是一个高性能的HTTP和反向代理web服务器,同时也提供了IMAP/POP3/SMTP服务,有 开源,内存占用少,并发能力强,自由模块化,支持epoll模型,可限制连接数,支持热部署,简单 ...

- 常见web中间件漏洞(二)Apache漏洞

Apache(总联想到武直那个)是最常见,使用人数最多的一款web服务器软件.跨平台,多扩展,开源,用过的人都说好 Apache的漏洞主要集中在解析漏洞这一块 1.未知扩展名解析漏洞 Apache的一 ...

- 常见web中间件漏洞(一)IIS漏洞

web中间件作为web安全的重要一块,经常会有人问balabala,虽然有很多已经人尽皆知并且基本不再构成威胁了,但是还是有必要说一下,了解历史,了解我们从哪里来 鉴于内容实在是太多,本来打算一起写完 ...

- 常见web中间件漏洞(五)weblogic漏洞

继续整理有关中间件漏洞思路(仅做简单思路整理,不是复现,复现请参考大佬们的长篇好文,会在文章中列举部分操作) WebLogic是Oracle公司出品的一个application server,确切的说 ...

- 常见Web安全漏洞--------XSS 攻击

1,XSS 攻击 XSS攻击使用Javascript脚本注入进行攻击 例如在提交表单后,展示到另一个页面,可能会受到XSS脚本注入,读取本地cookie远程发送给黑客服务器端. <script& ...

- 常见Web安全漏洞--------CSRF

1,CSRF (Cross Site Request Forgery, 跨站域请求伪造),也可以说是模拟请求. 2,黑客获取到了token 令牌,发送恶意模拟请求,攻击网站,防御方法可以参考api 接 ...

随机推荐

- windows 下XAMPP 使用Nginx替代apache作为服务器

说实话, 在windows下使用Nginx 着实有点不太方便, 但因项目需求, 又不想换系统(虽然可以搞个虚拟机玩), 只能用Nginx了 好了, 不多说了. 开始... 首先我用的是xampp包(A ...

- linux下装locustio

升级Python版本 #python centOS6.8中默认安装的是2.6版本,因为我在安装到后面的时候报错Python版本较低,所以可以先把python版本升级到2.7: 直接在命令行输入:#wg ...

- windows下 兼容Python2和Python3

windows下同时安装了python2和python3时,都可以配置环境变量,如果在命令行里输入python命令,windows会去环境变量里寻找Python的安装位置,如果先找到pytoon2的, ...

- hdu4266(三维凸包模板题)

/*给出三维空间中的n个顶点,求解由这n个顶点构成的凸包表面的多边形个数. 增量法求解:首先任选4个点形成的一个四面体,然后每次新加一个点,分两种情况: 1> 在凸包内,则可以跳过 2> ...

- Introspection in Python How to spy on your Python objects Guide to Python introspection

Guide to Python introspection https://www.ibm.com/developerworks/library/l-pyint/ Guide to Python in ...

- Java 自带的加密类MessageDigest类(加密MD5和SHA)

Java 自带的加密类MessageDigest类(加密MD5和SHA) - X-rapido的专栏 - CSDN博客 https://blog.csdn.net/xiaokui_wingfly/ar ...

- <2013 12 01> 一篇很好的关于windows编程的入门指导(2013年末写的,比较前沿)

我之前做了不少嵌入式开发,从单片机到ARM到RTOS到Linux等等,可以说走的是电气工程师的路线,对编程也是实用性的,跟计算机学院的科班套路不同.最近同学做一个windowsCE的项目请我帮忙,之前 ...

- qs.parse()、qs.stringify()、JSON.stringify() 用法及区别

在处理数据的时候,有时候我们需要将对象和字符串和json之间进行转换,这个时候我们可以使用以下的方法 qs是一个npm仓库所管理的包,可通过npm install qs命令进行安装. qs.strin ...

- Ubuntu系统下完全卸载和安装Mysql

删除 mysql sudo apt-get autoremove --purge mysql-server-5.0 sudo apt-get remove mysql-server sudo apt- ...

- [Idea]安装avtiviti插件以及 插件中文乱码

安装插件 打开IDEA,按ctrl+alt+S,打开Pluging 乱码问题 idea 安转activiti插件后,编辑流程图发现保存后中文乱码,并且idea的字符集(Settings—>Edi ...